Java

Java

javaDidacticiel

javaDidacticiel

Conseils de gestion des privilèges de sécurité Java Spring Boot : contrôlez qui peut faire quoi

Conseils de gestion des privilèges de sécurité Java Spring Boot : contrôlez qui peut faire quoi

Conseils de gestion des privilèges de sécurité Java Spring Boot : contrôlez qui peut faire quoi

La gestion des autorisations Java Spring Boot Security est une partie indispensable et importante du développement. La maîtrise du contrôle des autorisations est la clé pour assurer la sécurité du système. Dans cet article, l'éditeur PHP Youzi vous dévoilera les secrets de la gestion des autorisations pour vous aider à contrôler efficacement les autorisations de fonctionnement des utilisateurs dans le système et à garantir que seules les bonnes personnes peuvent effectuer les opérations correspondantes, améliorant ainsi la sécurité et la sûreté du système. la stabilité.

Dans Spring Boot Security, la gestion des autorisations est une tâche très importante. Il contrôle ce que les utilisateurs peuvent faire dans l'application. Spring Boot Security fournit deux principaux mécanismes de gestion des autorisations : la gestion des autorisations basée sur les rôles (RBAC) et la gestion des autorisations basée sur les expressions.

Gestion des accès basée sur les rôles (RBAC)

RBAC est un mécanisme classique de gestion des autorisations. Il divise les utilisateurs en différents rôles, chaque rôle ayant des autorisations différentes. Lorsqu'un utilisateur demande l'accès à une ressource dans une application, Spring Boot Security détermine si l'utilisateur est autorisé à accéder à la ressource en fonction de son rôle.

Gestion des autorisations basée sur les expressions

La gestion des autorisations basée sur les expressions est un mécanisme de gestion des autorisations plus flexible. Il permet aux développeurs d'utiliser des expressions SpEL pour définir des autorisations. Les expressions SpEL sont un langage d'expression puissant qui peut être utilisé pour accéder à n'importe quelle donnée d'une application.

Code démo

// 基于角色的权限管理

@RolesAllowed({ "ROLE_ADMIN" })

public void someAdminMethod() {

// 只允许具有ADMIN角色的用户访问此方法

}

// 基于表达式的权限管理

@PreAuthorize("hasRole("ROLE_ADMIN") and hasPermission("read", "someEntity")")

public void someAdminMethodWithPermission() {

// 只允许具有ADMIN角色并且具有对someEntity的read权限的用户访问此方法

}Bonnes pratiques

Voici quelques bonnes pratiques pour la gestion des autorisations Spring Boot Security :

- Utilisez la gestion des autorisations basée sur les expressions autant que possible. La gestion des autorisations basée sur les expressions est plus flexible et peut mieux s'adapter aux besoins de l'application.

- Séparez la gestion des autorisations de la logique métier de l’application. Cela rendra l’application plus facile à maintenir et à étendre.

- Utilisez diverses fonctionnalités de sécurité fournies par Spring Boot Security, telles que la protection CSRF, le filtrage XSS, etc. Cela contribuera à améliorer la sécurité de votre application.

Résumé

La gestion des autorisations Spring Boot Security est une tâche très importante. Il contrôle ce que les utilisateurs peuvent faire dans l'application. Cet article fournit des conseils sur la gestion des autorisations Spring Boot Security afin de vous aider à contrôler facilement l'accès des utilisateurs.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

17 façons de résoudre l'écran bleu kernel_security_check_failure

Feb 12, 2024 pm 08:51 PM

17 façons de résoudre l'écran bleu kernel_security_check_failure

Feb 12, 2024 pm 08:51 PM

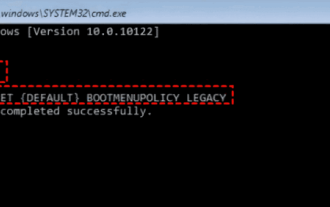

Kernelsecuritycheckfailure (échec de la vérification du noyau) est un type de code d'arrêt relativement courant. Cependant, quelle qu'en soit la raison, l'erreur d'écran bleu rend de nombreux utilisateurs très angoissés. Laissez ce site présenter soigneusement 17 types de solutions aux utilisateurs. 17 solutions à l'écran bleu kernel_security_check_failure Méthode 1 : Supprimer tous les périphériques externes Lorsqu'un périphérique externe que vous utilisez est incompatible avec votre version de Windows, l'erreur d'écran bleu Kernelsecuritycheckfailure peut se produire. Pour ce faire, vous devez débrancher tous les périphériques externes avant d'essayer de redémarrer votre ordinateur.

Comment utiliser le framework Layui pour développer un système de gestion des autorisations prenant en charge la connexion multi-utilisateurs

Oct 27, 2023 pm 01:27 PM

Comment utiliser le framework Layui pour développer un système de gestion des autorisations prenant en charge la connexion multi-utilisateurs

Oct 27, 2023 pm 01:27 PM

Comment utiliser le framework Layui pour développer un système de gestion des autorisations prenant en charge la connexion multi-utilisateurs Introduction : À l'ère d'Internet moderne, de plus en plus d'applications doivent prendre en charge la connexion multi-utilisateurs pour obtenir des fonctions personnalisées et une gestion des autorisations. Afin de protéger la sécurité du système et la confidentialité des données, les développeurs doivent utiliser certains moyens pour mettre en œuvre des fonctions de connexion multi-utilisateurs et de gestion des autorisations. Cet article expliquera comment utiliser le framework Layui pour développer un système de gestion des autorisations prenant en charge la connexion multi-utilisateurs et donnera des exemples de code spécifiques. Préparation avant de commencer le développement

Comment implémenter le partage de données et la gestion des autorisations dans React Query ?

Sep 27, 2023 pm 04:13 PM

Comment implémenter le partage de données et la gestion des autorisations dans React Query ?

Sep 27, 2023 pm 04:13 PM

Comment implémenter le partage de données et la gestion des autorisations dans ReactQuery ? Les progrès technologiques ont rendu la gestion des données dans le développement front-end plus complexe. De manière traditionnelle, nous pouvons utiliser des outils de gestion d'état tels que Redux ou Mobx pour gérer le partage de données et la gestion des autorisations. Cependant, après l'émergence de ReactQuery, nous pouvons l'utiliser pour résoudre ces problèmes plus facilement. Dans cet article, nous expliquerons comment implémenter le partage de données et les autorisations dans ReactQuery

Comment implémenter un système de gestion des autorisations dans Laravel

Nov 02, 2023 pm 04:51 PM

Comment implémenter un système de gestion des autorisations dans Laravel

Nov 02, 2023 pm 04:51 PM

Comment implémenter un système de gestion des autorisations dans Laravel Introduction : Avec le développement continu des applications Web, le système de gestion des autorisations est devenu l'une des fonctions de base de nombreuses applications. Laravel, en tant que framework PHP populaire, fournit une multitude d'outils et de fonctions pour mettre en œuvre des systèmes de gestion des autorisations. Cet article présentera comment implémenter un système de gestion des autorisations simple et puissant dans Laravel et fournira des exemples de code spécifiques. 1. Idées de conception du système de gestion des autorisations Lors de la conception du système de gestion des autorisations, les points clés suivants doivent être pris en compte : les rôles et

Comment gérer la gestion des droits des utilisateurs dans les formulaires PHP

Aug 10, 2023 pm 01:06 PM

Comment gérer la gestion des droits des utilisateurs dans les formulaires PHP

Aug 10, 2023 pm 01:06 PM

Comment gérer la gestion des droits des utilisateurs dans les formulaires PHP Avec le développement continu des applications Web, la gestion des droits des utilisateurs est l'une des fonctions importantes. La gestion des droits des utilisateurs peut contrôler les droits d'exploitation des utilisateurs dans les applications et garantir la sécurité et la légalité des données. Dans les formulaires PHP, la gestion des droits des utilisateurs peut être implémentée via un code simple. Cet article présentera comment gérer la gestion des droits des utilisateurs dans les formulaires PHP et donnera des exemples de code correspondants. 1. Définition et gestion des rôles utilisateurs Tout d'abord, la définition et la gestion des rôles utilisateurs sont une question de droits d'utilisateur.

Résolvez le problème selon lequel le dossier temporaire ne peut pas être installé en raison du manque d'autorisations d'écriture

Dec 31, 2023 pm 01:24 PM

Résolvez le problème selon lequel le dossier temporaire ne peut pas être installé en raison du manque d'autorisations d'écriture

Dec 31, 2023 pm 01:24 PM

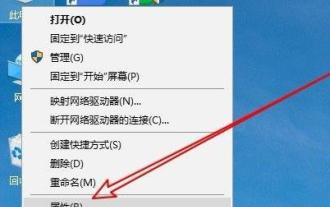

Le problème selon lequel les dossiers temporaires ne peuvent pas être installés sans autorisations d'écriture est un casse-tête pour de nombreux utilisateurs. En fait, l'opération n'est pas très gênante. Il vous suffit d'accéder à votre menu avancé pour apporter des modifications. Voyons comment résoudre le problème de non-écriture. autorisations. Le dossier temporaire ne peut pas être installé sans autorisation en écriture : 1. Tout d'abord, cliquez avec le bouton droit sur Cet ordinateur sur le bureau, puis cliquez sur « Propriétés ». 2. Cliquez ensuite sur « Paramètres système avancés » ci-dessous. 3. Cliquez ensuite sur « Variables d'environnement » en bas de la fenêtre. 4. Après cela, vous pouvez ouvrir la fenêtre des variables d'environnement, cliquer sur le fichier tmp et sélectionner "Modifier". 5. Cliquez ensuite sur « Parcourir les fichiers » dans la fenêtre qui s'ouvre. 6. Définissez le nouveau dossier de variables et cliquez sur OK. 7. Attendez enfin le succès.

Flask-Security : ajout de l'authentification des utilisateurs et du cryptage des mots de passe aux applications Web Python

Jun 17, 2023 pm 02:28 PM

Flask-Security : ajout de l'authentification des utilisateurs et du cryptage des mots de passe aux applications Web Python

Jun 17, 2023 pm 02:28 PM

Flask-Security : ajout de l'authentification des utilisateurs et du cryptage des mots de passe aux applications Web Python À mesure qu'Internet continue de se développer, de plus en plus d'applications nécessitent une authentification des utilisateurs et un cryptage des mots de passe pour protéger la sécurité des données des utilisateurs. Dans le langage Python, il existe un framework web très populaire-Flask. Flask-Security est une bibliothèque d'extensions basée sur le framework Flask, qui peut aider les développeurs à implémenter facilement

Comment créer un système de gestion des connexions et des autorisations des utilisateurs à l'aide d'Elasticsearch et PHP

Jul 08, 2023 pm 04:15 PM

Comment créer un système de gestion des connexions et des autorisations des utilisateurs à l'aide d'Elasticsearch et PHP

Jul 08, 2023 pm 04:15 PM

Comment utiliser Elasticsearch et PHP pour créer un système de gestion des connexions et des autorisations des utilisateurs Introduction : À l'ère actuelle d'Internet, la gestion des connexions et des autorisations des utilisateurs est l'une des fonctions nécessaires pour chaque site Web ou application. Elasticsearch est un moteur de recherche en texte intégral puissant et flexible, tandis que PHP est un langage de script côté serveur largement utilisé. Cet article explique comment combiner Elasticsearch et PHP pour créer un système simple de gestion des connexions et des autorisations des utilisateurs.