Tutoriel mobile

Tutoriel mobile

iPhone

iPhone

Qu'est-ce que PQ3, le nouveau protocole de sécurité iMessage d'Apple ?

Qu'est-ce que PQ3, le nouveau protocole de sécurité iMessage d'Apple ?

Qu'est-ce que PQ3, le nouveau protocole de sécurité iMessage d'Apple ?

Qu'est-ce que le protocole PQ3 ?

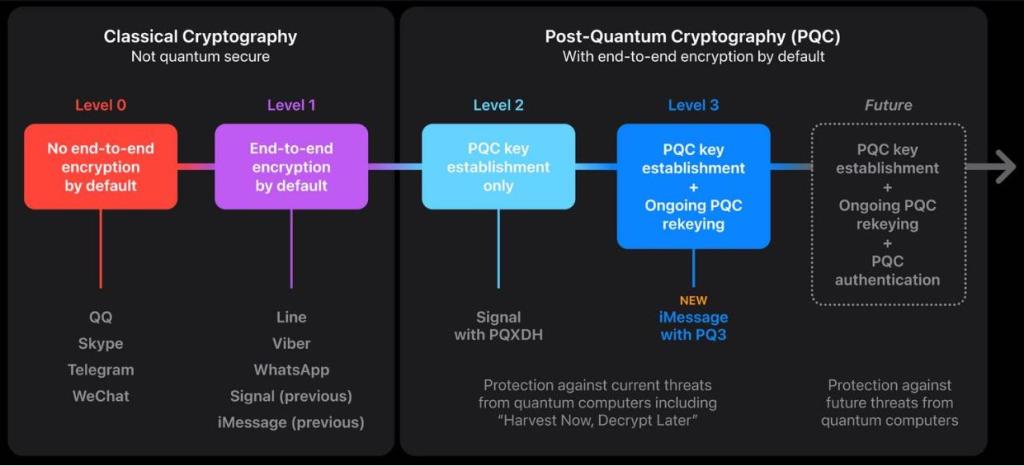

Actuellement, la sécurité des communications est mesurée par trois niveaux de sécurité.

- Niveau 0 : Dans ce niveau, les messages restent non cryptés.

- Niveau 1 : Ici, les messages sont cryptés de bout en bout, mais il n'y a pas d'authentification supplémentaire ni de sécurité quantique.

- Niveau 2 : Cela inclut l'authentification et la sécurité quantique, mais elles sont limitées à l'établissement initial de la clé. Cela signifie que la sécurité quantique ne peut être assurée que si les éléments clés de la conversation ne peuvent jamais être compromis.

Le nouveau protocole de sécurité iMessage PQ3 est le premier protocole de messagerie certifié pour atteindre ce qu'Apple appelle le « niveau de sécurité 3 ». Le protocole utilise la technologie de cryptage quantique pour sécuriser la génération de clés et l'échange de messages. Le PQC de niveau 3 restaure automatiquement la confidentialité des conversations même si les clés sont compromises. Par conséquent, PQ3 est censé surpasser les autres protocoles largement utilisés dans les applications de messagerie.

Pourquoi Apple passe-t-il au protocole PQ3 pour iMessage ?

iMessage d'Apple prend en charge le cryptage de bout en bout depuis son lancement en 2011 et est activé par défaut. Au fil des années, Apple a continuellement amélioré sa technologie de cryptographie pour assurer la sécurité des données des utilisateurs. Bien que les algorithmes de chiffrement existants soient considérés comme sécurisés dans l’environnement actuel, les capacités accrues de l’informatique quantique pourraient poser des défis à ces algorithmes à mesure que la technologie se développe. Par conséquent, afin de faire face aux menaces potentielles à l’avenir, le domaine de la cryptographie continue de mener des recherches et des innovations pour garantir la fiabilité et la sécurité de la technologie de cryptage.

Un tel ordinateur quantique n’existe pas aujourd’hui. Cependant, un attaquant ingénieux peut faire ses devoirs avant d’arriver dans le futur. Ces attaquants peuvent parvenir à collecter de grandes quantités de données cryptées et à les stocker pour référence future. Bien qu’ils ne puissent aujourd’hui déchiffrer aucune des données collectées, ils pourraient utiliser des ordinateurs quantiques pour le faire à l’avenir. Ce schéma d'attaque s'appelle "Récoltez maintenant, décryptez plus tard".

Le nouveau protocole de sécurité d'iMessage, PQ3, est conçu pour protéger les utilisateurs contre les attaques « récolter maintenant, décrypter plus tard ». Apple affirme que parce que PQ3 implémente une sécurité de « niveau 3 », il garantit « l'établissement initial de la clé et l'échange continu de messages ».

Comment fonctionne le protocole PQ3 ?

Le nouveau protocole PQ3 apporte de nouvelles clés de chiffrement post-quantique à l'ensemble de clés publiques. Chaque appareil génère ces clés publiques localement puis les transmet aux serveurs Apple dans le cadre du processus d'enregistrement iMessage. Pour ce faire, Apple utilise la norme Modular Lattice-based Key Encapsulation Mechanism, ou ML-KEM, qui permet à l'appareil expéditeur d'obtenir la clé publique du destinataire et de générer une clé de cryptage post-quantique pour le premier message. Cela fonctionne même si le récepteur est hors ligne.

Apple inclut ensuite un mécanisme de saisie périodique post-quantique dans la conversation. Ce mécanisme peut s’auto-réparer en cas de compromission clé et protéger les futurs messages.

"Dans PQ3, la nouvelle clé envoyée avec la conversation est utilisée pour créer une nouvelle clé de cryptage des messages qui ne peut pas être calculée à partir des clés de cryptage des messages passées, ramenant ainsi la conversation à un état sécurisé même si la clé précédente a été extraite ou compromise par un adversaire ”

Impressionnant, PQ3 est le premier protocole de messagerie cryptographique à grande échelle à déployer cette propriété de recomposition post-quantique.

Avantages du protocole PQ3

Pour PQ3, Apple n'a ni remplacé ni modifié l'algorithme existant. Au lieu de cela, il a entièrement reconstruit le protocole de cryptage iMessage pour offrir les avantages suivants :

- Protéger l'intégralité de la communication contre les adversaires actuels et futurs.

- Il limite le nombre de messages passés et futurs pouvant être déchiffrés à l'aide d'une seule clé compromise. Cela atténue l’impact des intrusions critiques.

- Taille du message amortie pour éviter toute surcharge excessive.

- PQ3 est basé sur une conception hybride qui combine de nouveaux algorithmes post-quantiques avec les algorithmes de courbe elliptique actuels. Cela garantit que PQ3 ne sera jamais moins sécurisé que les protocoles existants.

- Méthodes de vérification formelles aux garanties de sécurité avancées.

Disponibilité du protocole PQ3 dans iMessage

Apple commencera progressivement à déployer PQ3 pour la prise en charge des conversations iMessage avec iOS 17.4, iPadOS 17.4, macOS 14.4 et watchOS 10.4. Le géant a précisé que les dernières versions bêta de ces mises à jour logicielles disposent déjà de ce protocole de sécurité. Apple a également confirmé que visionOS n'aura pas de protocole PQ3 lors de son lancement initial.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

A quoi sert le « mode réparation » d'Apple iOS 17.5 ?

May 06, 2024 pm 02:34 PM

A quoi sert le « mode réparation » d'Apple iOS 17.5 ?

May 06, 2024 pm 02:34 PM

Afin d'utiliser les iPhones en toute sécurité, Apple a introduit la fonction « Lost Device Protection » depuis iOS 17.3. Lorsque nous envoyons notre iPhone à un centre de réparation Apple pour réparation, l'ingénieur nous demandera de désactiver la fonction « Localiser mon iPhone ». Cette étape vise à garantir que l'utilisateur est confirmé comme propriétaire de l'appareil et qu'il n'est pas perdu ou volé. Bien que ce soit pour des raisons de sécurité, un délai est défini pour chaque opération pour désactiver cette fonction, généralement une heure. Par conséquent, certains clients qui ne sont pas familiers avec de tels paramètres ne peuvent attendre dans le magasin que pendant une courte période avant de se retourner. désactiver la fonction « Rechercher ». Afin de résoudre ce problème, Apple prévoit d'ajouter un « mode réparation » dans iOS 17.5. "dimension

Sortie de la version Apple iOS 17.5 RC : permet aux utilisateurs d'iPhone de l'UE de télécharger des applications à partir du site Web

May 08, 2024 am 09:30 AM

Sortie de la version Apple iOS 17.5 RC : permet aux utilisateurs d'iPhone de l'UE de télécharger des applications à partir du site Web

May 08, 2024 am 09:30 AM

[Cliquez ici pour accéder directement au didacticiel de mise à niveau] Selon les informations du 8 mai, Apple a proposé aujourd'hui la mise à jour iOS17.5RC (numéro de version interne : 21F79) aux utilisateurs d'iPhone. Cette mise à jour est effectuée 70 jours après la dernière version. Comment mettre à niveau la version de développement iOS/iPadOS/watchOS/macOS et la version bêta publique ? Pour mettre à niveau la version préliminaire du développeur iOS/iPadOS17 et la version bêta publique, vous pouvez vous référer à l'expérience partagée par vos amis : Experience Post 1||Experience Post 2||Experience Post 3||Experience Post 4. À partir de iOS/iPadOS 16.4 Developer Preview Beta 1, vous devez vous inscrire au programme pour développeurs Apple. Après l'inscription, ouvrez le système [Paramètres] [Mise à jour du logiciel] pour voir l'option de mise à niveau. Veuillez noter que votre iPhone ou IP

Astuces iOS 17 : Notes prend en charge l'ajout de liens de saut

Mar 27, 2024 pm 10:26 PM

Astuces iOS 17 : Notes prend en charge l'ajout de liens de saut

Mar 27, 2024 pm 10:26 PM

Pour les amis habitués à utiliser les mémos iPhone pour enregistrer des choses, cette nouvelle amélioration d'iOS17 ne doit pas manquer : dans les mémos, vous pouvez ajouter des liens pour accéder à d'autres mémos. La méthode de fonctionnement est la suivante : 1. Appuyez sur dans la zone de saisie du mémo et sélectionnez « Ajouter un lien ». 2. Saisissez le mot-clé du titre du mémo à rechercher, puis sélectionnez le mémo auquel vous souhaitez accéder pour terminer l'ajout. 3. Appuyez sur le lien pour sauter.

L'iPhone12 ios16 doit-il être mis à jour vers ios17.5beta3 ? Comment se passe l'expérience d'ios17.5beta3 ?

Apr 25, 2024 pm 04:52 PM

L'iPhone12 ios16 doit-il être mis à jour vers ios17.5beta3 ? Comment se passe l'expérience d'ios17.5beta3 ?

Apr 25, 2024 pm 04:52 PM

Partage pratique... Alors qu'Apple continue de lancer de nouvelles versions d'iOS, de nombreux utilisateurs d'iPhone sont confrontés au choix de mettre à niveau ou non le système. La sortie du dernier iOS17.5Beta3 a attiré une large attention, en particulier parmi les utilisateurs d'iPhone12. La question de savoir s'ils doivent abandonner l'iOS16 existant et essayer la nouvelle version bêta est devenue une question qui mérite d'être discutée. Basé sur une expérience réelle, cet article analyse les avantages et les inconvénients de la mise à niveau de l'iPhone 12 vers iOS 17.5 Beta 3 pour fournir une référence aux fans d'Apple. Tout d’abord, nous devons préciser que les versions bêta sont généralement utilisées par des développeurs ou des utilisateurs précoces prêts à prendre un certain risque. Cela signifie que par rapport à la version officielle, la version Beta peut contenir

L'iPhone 15 doit-il être rétrogradé vers iOS 17.3.1 ?

Mar 27, 2024 pm 04:10 PM

L'iPhone 15 doit-il être rétrogradé vers iOS 17.3.1 ?

Mar 27, 2024 pm 04:10 PM

Au petit matin du 9 février, Apple a proposé la version officielle de la mise à jour iOS 17.3.1 aux utilisateurs d'iPhone ! La taille du package d'installation de la version officielle iOS17.3.1 est d'environ 281 Mo et le numéro de version interne est 21D61. La version officielle d'iOS 17.3.1 est considérée comme une simple réparation mineure, mais sa réputation est très bonne depuis sa sortie. Les utilisateurs disent que cette version est fluide, stable et ne génère pas de chaleur. Elle est adaptée aux soins des personnes âgées. reconnue comme la version ayant la meilleure réputation. Avec la sortie de la nouvelle version, Apple a fermé le canal de vérification de la version officielle d'iOS 17.3.1 le 13 mars. De manière générale, une fois qu'Apple a fermé le canal de vérification du système, il est impossible de le rouvrir. Étonnamment, Apple a récemment ouvert discrètement le canal de vérification du système iOS17.3.1. Requête dans le canal de vérification iOS

Qu'est-ce que la fonctionnalité de protection des appareils volés d'iOS 17 ? Comment activer ?

Apr 09, 2024 pm 04:04 PM

Qu'est-ce que la fonctionnalité de protection des appareils volés d'iOS 17 ? Comment activer ?

Apr 09, 2024 pm 04:04 PM

Dans iOS 17.3 ou version ultérieure, vous pouvez activer la protection des appareils volés sur votre iPhone pour ajouter une couche de sécurité à votre appareil. Après une activation réussie, certaines fonctionnalités et opérations nécessitent des exigences de sécurité supplémentaires avant de pouvoir être utilisées. Comment fonctionne la protection des appareils volés : La protection des appareils volés ajoute une couche de sécurité lorsque vous éloignez votre iPhone d'un endroit familier, comme la maison ou le bureau ; elle aide également à protéger votre compte en cas de vol de votre iPhone et de vos informations personnelles. Par exemple, lorsque cette fonctionnalité est activée, lors de l'exécution de certaines opérations (telles que l'accès aux mots de passe et aux cartes de crédit stockés), le système nécessitera une authentification biométrique à l'aide de Face ID ou Touch ID, et la substitution ou le retour du mot de passe ne pourra pas être utilisé. garantissant ainsi que seulement

Conseils iOS 17 : Vous avez oublié le mot de passe que vous venez de définir ? Peut être déverrouillé avec l'ancien mot de passe

Apr 08, 2024 pm 08:10 PM

Conseils iOS 17 : Vous avez oublié le mot de passe que vous venez de définir ? Peut être déverrouillé avec l'ancien mot de passe

Apr 08, 2024 pm 08:10 PM

Certains utilisateurs voudront mettre à jour le mot de passe de l'écran de verrouillage de leur iPhone pour des raisons de sécurité. Cependant, vous pouvez rencontrer une situation dans laquelle vous définissez simplement un nouveau mot de passe, puis oubliez le nouveau mot de passe. Pour résoudre ce problème, Apple a optimisé le système dans iOS17, iPadOS17 et les versions plus récentes. Si le mot de passe de l'écran de verrouillage est soudainement oublié après avoir modifié le mot de passe de l'écran de verrouillage, l'utilisateur peut toujours utiliser l'ancien mot de passe pour déverrouiller l'appareil dans les 72 heures suivant la modification. le mot de passe. . La méthode spécifique est la suivante : 1. Dans l'interface de l'écran de verrouillage, cliquez sur « Mot de passe oublié » dans le coin inférieur droit : 2. Sélectionnez « Entrer le mot de passe précédent », utilisez l'ancien mot de passe pour déverrouiller l'appareil et définissez à nouveau un nouveau mot de passe. selon les invites. Si vous souhaitez rendre l'ancien mot de passe invalide : assurez-vous d'avoir mémorisé le nouveau mot de passe, si vous devez rendre l'ancien mot de passe invalide immédiatement

Que dois-je faire si la caméra de l'iPad ne parvient pas à scanner les codes QR ?

Mar 26, 2024 pm 04:30 PM

Que dois-je faire si la caméra de l'iPad ne parvient pas à scanner les codes QR ?

Mar 26, 2024 pm 04:30 PM

Auparavant, certains iPad du backend Aisi signalaient qu'ils ne pouvaient pas scanner les codes QR des applications après la mise à niveau vers iOS 17.4. Ce problème était dû à une vulnérabilité du système iOS 17.4. Vendredi dernier, Apple a proposé les mises à jour iOS17.4.1 et iPadOS17.4.1 aux utilisateurs. Selon les instructions publiées par Apple, cette mise à jour contient principalement des mises à jour de sécurité importantes et des corrections de bugs. Il est rapporté qu'iPadOS 17.4.1 corrige la vulnérabilité selon laquelle l'application appareil photo ne peut pas scanner les codes QR. Cette mise à jour vise à améliorer la stabilité et la sécurité du système et à offrir aux utilisateurs une meilleure expérience. Le lancement de cette mise à jour montre l’accent mis par Apple sur la sécurité des données des utilisateurs et la qualité des produits, et reflète également l’amélioration continue des produits et services d’Apple. Les utilisateurs doivent mettre à jour leur