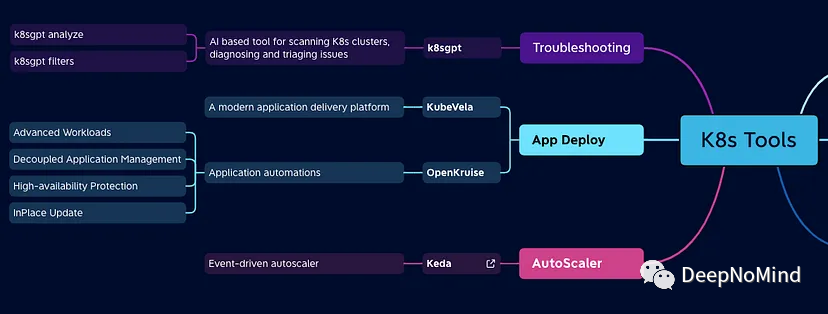

L'arme ultime pour le débogage de Kubernetes : K8sGPT

Avec le développement continu des technologies d'intelligence artificielle et d'apprentissage automatique, les entreprises et les organisations ont commencé à explorer activement des stratégies innovantes pour utiliser ces technologies pour améliorer leur compétitivité.

K8sGPT[2] est l'un des outils les plus puissants dans ce domaine. Il s'agit d'un modèle GPT basé sur k8s, qui combine les avantages de l'orchestration k8s avec les excellentes capacités de traitement du langage naturel du modèle GPT.

Qu'est-ce que K8sGPT ?

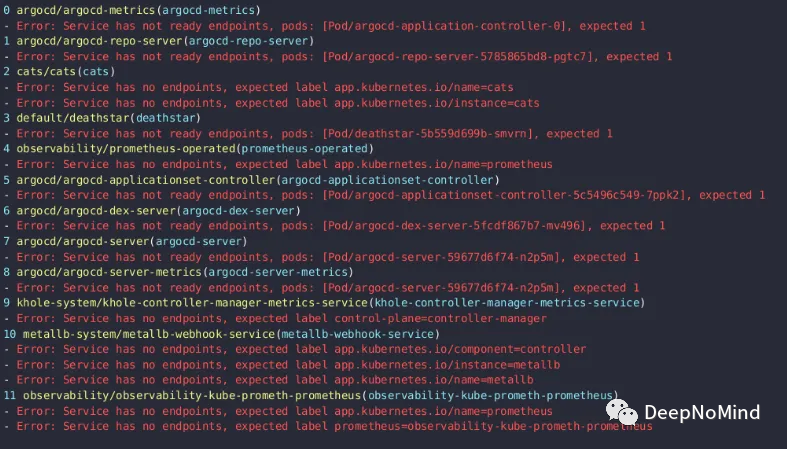

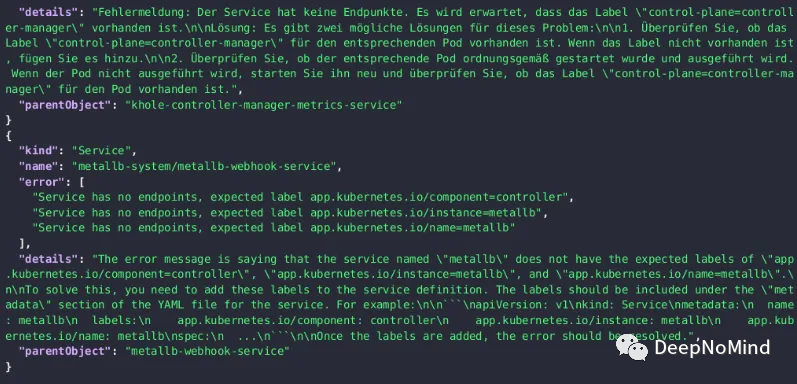

Regardons d'abord un exemple :

Selon le site officiel de K8sGPT :

K8sgpt est un outil conçu pour le diagnostic, chanter et classer le cluster Kubernetes problèmes. , qui intègre l'expérience SRE dans son moteur d'analyse pour fournir les informations les plus pertinentes. Grâce à l'application de la technologie de l'intelligence artificielle, K8sgpt continue d'enrichir son contenu et d'aider les utilisateurs à résoudre les problèmes plus rapidement et plus précisément.

À quoi sert K8sGPT ?

K8sGPT a récemment été soumis à la Cloud Native Computing Foundation (CNCF) en tant que projet sandbox, démontrant sa valeur potentielle pour la communauté cloud native.

Le CNCF en réalise actuellement une première évaluation, ce qui encourage les progrès et démontre la volonté de créer des outils répondant aux besoins des utilisateurs de Kubernetes.

K8sGPT peut être utilisé comme :

Analyse de l'état de la charge de travail : trouver les problèmes clés de la charge de travail

Classification rapide, analyse de l'IA : vérifier ou utiliser l'IA pour analyser le cluster en profondeur

Compréhension assistée : transformer des signaux complexes en Recommandations faciles à comprendre

Revue CVE de sécurité : connectez-vous à des scanners comme Trivy et triez les problèmes

Comment fonctionne K8sGPT

K8sGPT utilise un ensemble d'analyseurs spécialement conçus pour détecter et simplifier la tâche de diagnostic et de résolution des problèmes dans les clusters Kubernetes. Basés sur le codage d'expérience intelligent de SRE, ces analyseurs excellent dans la fourniture d'informations très précises et pertinentes.

Voici quelques-uns des analyseurs intégrés :

- PodAnalyzer : cet outil examine les paramètres du pod, à la recherche de problèmes potentiels pouvant conduire à des problèmes complexes, tels qu'une défaillance du pod ou un surengagement de ressources.

- PVCAnalyzer : cet outil examine la configuration d'une réclamation de volume persistant (PVC), à la recherche de toute différence susceptible d'entraîner une perte de données ou d'autres problèmes liés au stockage.

- ServiceAnalyzer : cet outil sonde les paramètres du service, à la recherche de tout problème potentiel susceptible de provoquer une interruption du service ou une dégradation des performances.

- DeploymentAnalyzer : cet outil examine la configuration de déploiement pour identifier tout problème pouvant conduire à une utilisation inefficace des ressources.

- NodeAnalyzer : cet outil examine les nœuds du cluster K8 et identifie tout problème potentiel lié à la santé, à l'utilisation et à la capacité des nœuds.

Comment pour installer K8SGPT?

(1) Prérequis:

- Assurez-vous que K8SGPT est installé correctement

- Clusters K8S prêts à l'emploi

- API Key fourni par OpenAI comme fournisseur AI par défaut

homebrew:

Installez K8sGPT à l'aide des commandes suivantes :

$ brew install k8sgpt

Installation basée sur RPM :

$ curl -LO https://github.com/k8sgpt-ai/k8sgpt/releases/download/v0.2.7/k8sgpt_amd64.rpm$ sudo rpm -ivh -i k8sgpt_amd64.rpmPreparing...################################# [100%]Updating / installing... 1:k8sgpt-0:0.2.7-1 ################################# [100%]

Installation basée sur DEB :

$ curl -LO https://github.com/k8sgpt-ai/k8sgpt/releases/download/v0.2.7/k8sgpt_amd64.deb$ sudo dpkg -i k8sgpt_amd64.deb

Installation basée sur APK :

$ curl -LO https://github.com/k8sgpt-ai/k8sgpt/releases/download/v0.2.7/k8sgpt_amd64.apk$ apk add k8sgpt_amd64.apk

Installation vérifiée : rreee

Remarque : en supposant que vous disposez déjà de la clé API OpenAI

$ k8sgpt versionk8sgpt version 0.2.7

Une fois l'authentification OpenAI terminée, vous pouvez commencer à utiliser K8sGPT en entrant la commande suivante :

$ k8sgpt authUsing openai as backend AI providerEnter openai Key: New provider addedkey added

$ k8sgptKubernetes debugging powered by AIUsage:k8sgpt [command]Available Commands:analyze This command will find problems within your Kubernetes clusterauthAuthenticate with your chosen backendcompletionGenerate the autocompletion script for the specified shellfilters Manage filters for analyzing Kubernetes resourcesgenerateGenerate Key for your chosen backend (opens browser)helpHelp about any commandintegration Intergrate another tool into K8sGPTserve Runs k8sgpt as a serverversion Print the version number of k8sgptFlags:--config stringconfig file (default is $HOME/.k8sgpt.yaml)-h, --help help for k8sgpt--kubeconfig stringPath to a kubeconfig. Only required if out-of-cluster. (default "/mnt/efs/data/home/txu/.kube/config")--kubecontext string Kubernetes context to use. Only required if out-of-cluster.Use "k8sgpt [command] --help" for more information about a command.

Elle peut également générer le format JSON:

Elle peut également générer le format JSON:

Afficher les filtres disponibles:

Afficher les filtres disponibles:

$ k8sgpt analyze --explain

filtres:

$ k8sgpt filters listActive:> Service> CronJob> Node> Pod> Deployment> Ingress> StatefulSet> ReplicaSet> PersistentVolumeClaimUnused:> HorizontalPodAutoScaler> PodDisruptionBudget> NetworkPolicy

$ k8sgpt analyze --filter=Service $ k8sgpt analyze --namespace=default

$k8sgpt analyze --anonymize

Alors que les entreprises et les organisations continuent d'explorer des moyens créatifs d'exploiter la puissance de l'IA et de l'apprentissage automatique, K8sGPT devient un outil puissant pour les aider à atteindre leurs objectifs. Tirant parti des capacités supérieures de traitement du langage naturel et des avantages de l'orchestration de K8, K8sGPT a le potentiel de révolutionner la façon dont nous analysons et comprenons les données textuelles, favorisant ainsi l'innovation dans de nombreux domaines.

Alors que les entreprises et les organisations continuent d'explorer des moyens créatifs d'exploiter la puissance de l'IA et de l'apprentissage automatique, K8sGPT devient un outil puissant pour les aider à atteindre leurs objectifs. Tirant parti des capacités supérieures de traitement du langage naturel et des avantages de l'orchestration de K8, K8sGPT a le potentiel de révolutionner la façon dont nous analysons et comprenons les données textuelles, favorisant ainsi l'innovation dans de nombreux domaines.

[1]Outils K8s — K8sGPT : https://blog.devgenius.io/k8s-tools-k8sgpt-1fd35e6affc

- [2]K8sGPT : https://docs.k8sgpt ai.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comprendre les propriétés acides: les piliers d'une base de données fiable

Apr 08, 2025 pm 06:33 PM

Comprendre les propriétés acides: les piliers d'une base de données fiable

Apr 08, 2025 pm 06:33 PM

Une explication détaillée des attributs d'acide de base de données Les attributs acides sont un ensemble de règles pour garantir la fiabilité et la cohérence des transactions de base de données. Ils définissent comment les systèmes de bases de données gérent les transactions et garantissent l'intégrité et la précision des données même en cas de plantages système, d'interruptions d'alimentation ou de plusieurs utilisateurs d'accès simultanément. Présentation de l'attribut acide Atomicité: une transaction est considérée comme une unité indivisible. Toute pièce échoue, la transaction entière est reculée et la base de données ne conserve aucune modification. Par exemple, si un transfert bancaire est déduit d'un compte mais pas augmenté à un autre, toute l'opération est révoquée. BeginTransaction; UpdateAccountSsetBalance = Balance-100Wh

Comment utiliser SQL DateTime

Apr 09, 2025 pm 06:09 PM

Comment utiliser SQL DateTime

Apr 09, 2025 pm 06:09 PM

Le type de données DateTime est utilisé pour stocker les informations de date et de temps de haute précision, allant de 0001-01-01 00:00:00 à 9999-12-31 23: 59: 59.99999999, et la syntaxe est DateTime (Precision), lorsque la précision spécifie la précision après le point de déviation (0-7), et le défaut est 3. Les fonctions de conversion, mais doivent être conscientes des problèmes potentiels lors de la conversion de précision, de plage et de fuseaux horaires.

Puis-je récupérer le mot de passe de la base de données dans Navicat?

Apr 08, 2025 pm 09:51 PM

Puis-je récupérer le mot de passe de la base de données dans Navicat?

Apr 08, 2025 pm 09:51 PM

Navicat lui-même ne stocke pas le mot de passe de la base de données et ne peut récupérer que le mot de passe chiffré. Solution: 1. Vérifiez le gestionnaire de mots de passe; 2. Vérifiez la fonction "Remember Motway" de Navicat; 3. Réinitialisez le mot de passe de la base de données; 4. Contactez l'administrateur de la base de données.

Master SQL Limit Clause: Contrôlez le nombre de lignes dans une requête

Apr 08, 2025 pm 07:00 PM

Master SQL Limit Clause: Contrôlez le nombre de lignes dans une requête

Apr 08, 2025 pm 07:00 PM

Clause SQLLIMIT: Contrôlez le nombre de lignes dans les résultats de la requête. La clause limite dans SQL est utilisée pour limiter le nombre de lignes renvoyées par la requête. Ceci est très utile lors du traitement de grands ensembles de données, des affichages paginés et des données de test, et peut améliorer efficacement l'efficacité de la requête. Syntaxe de base de la syntaxe: selectColumn1, Column2, ... FromTable_NamelimitNumber_Of_Rows; Number_OF_ROWS: Spécifiez le nombre de lignes renvoyées. Syntaxe avec décalage: selectColumn1, Column2, ... FromTable_Namelimitoffset, numéro_of_rows; décalage: sauter

Méthode de Navicat pour afficher le mot de passe de la base de données MongoDB

Apr 08, 2025 pm 09:39 PM

Méthode de Navicat pour afficher le mot de passe de la base de données MongoDB

Apr 08, 2025 pm 09:39 PM

Il est impossible de visualiser le mot de passe MongoDB directement via NAVICAT car il est stocké sous forme de valeurs de hachage. Comment récupérer les mots de passe perdus: 1. Réinitialiser les mots de passe; 2. Vérifiez les fichiers de configuration (peut contenir des valeurs de hachage); 3. Vérifiez les codes (May Code Hardcode).

Comment afficher le mot de passe de la base de données dans NAVICAT pour MARIADB?

Apr 08, 2025 pm 09:18 PM

Comment afficher le mot de passe de la base de données dans NAVICAT pour MARIADB?

Apr 08, 2025 pm 09:18 PM

NAVICAT pour MARIADB ne peut pas afficher directement le mot de passe de la base de données car le mot de passe est stocké sous forme cryptée. Pour garantir la sécurité de la base de données, il existe trois façons de réinitialiser votre mot de passe: réinitialisez votre mot de passe via Navicat et définissez un mot de passe complexe. Affichez le fichier de configuration (non recommandé, haut risque). Utilisez des outils de ligne de commande système (non recommandés, vous devez être compétent dans les outils de ligne de commande).

Méthode de Navicat pour afficher le mot de passe de la base de données PostgreSQL

Apr 08, 2025 pm 09:57 PM

Méthode de Navicat pour afficher le mot de passe de la base de données PostgreSQL

Apr 08, 2025 pm 09:57 PM

Il est impossible d'afficher les mots de passe postgresql directement à partir de Navicat, car Navicat stocke les mots de passe cryptés pour des raisons de sécurité. Pour confirmer le mot de passe, essayez de vous connecter à la base de données; Pour modifier le mot de passe, veuillez utiliser l'interface graphique de PSQL ou NAVICAT; À d'autres fins, vous devez configurer les paramètres de connexion dans le code pour éviter les mots de passe codés en dur. Pour améliorer la sécurité, il est recommandé d'utiliser des mots de passe solides, des modifications périodiques et d'activer l'authentification multi-facteurs.

Navicat se connecte au code et à la solution d'erreur de base de données

Apr 08, 2025 pm 11:06 PM

Navicat se connecte au code et à la solution d'erreur de base de données

Apr 08, 2025 pm 11:06 PM

Erreurs et solutions courantes Lors de la connexion aux bases de données: nom d'utilisateur ou mot de passe (erreur 1045) Blocs de pare-feu Connexion (erreur 2003) Délai de connexion (erreur 10060) Impossible d'utiliser la connexion à socket (erreur 1042) Erreur de connexion SSL (erreur 10055) Trop de connexions Résultat de l'hôte étant bloqué (erreur 1129)