L'éditeur php Baicao vous guidera tout au long du processus de sortie de MangoFarmSOL de l'arnaque. Récemment, le projet MangoFarmSOL a soudainement annoncé sa fermeture, et de nombreux investisseurs ont subi des pertes. Cet incident a suscité une large attention et des discussions animées. Quelle est la vérité cachée derrière cela ? Découvrons ensemble ce mystère et explorons l'histoire derrière la disparition de la mangue.

MangoFarmSOL se positionne comme un protocole de jalonnement sur le réseau Solana, encourageant les utilisateurs à gagner des récompenses pour le dépôt de SOL. Le projet a attiré l'attention de la communauté Solana en promettant un parachutage le 10 janvier.

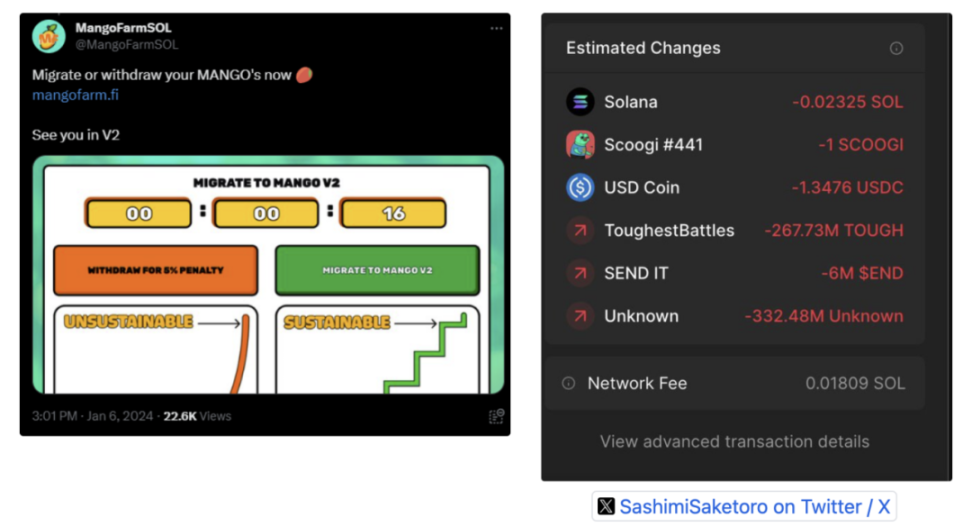

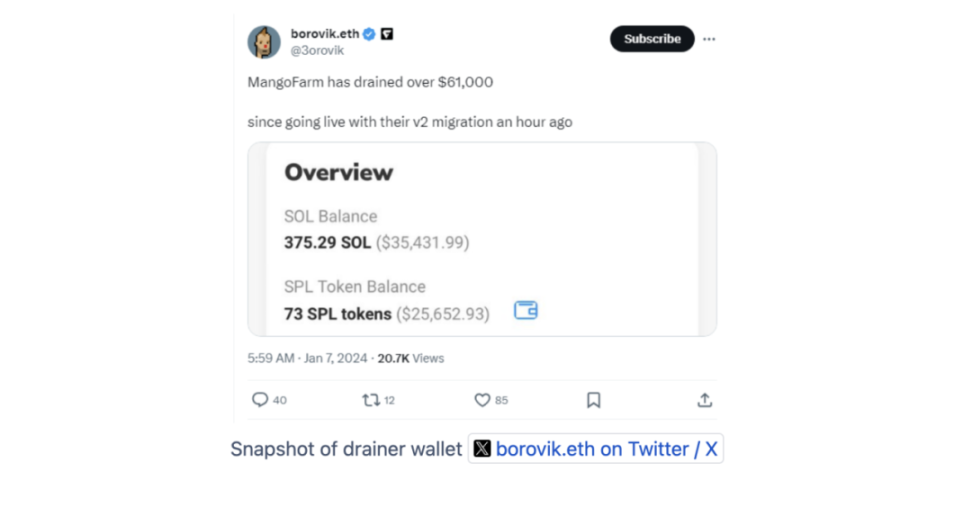

Cependant, la promesse du 10 janvier n’a jamais été tenue. Le 6 janvier 2024, MangoFarmSOL a mis en œuvre une arnaque à la sortie, transférant 13 512 SOL déposés par les utilisateurs du contrat de projet (environ 1,26 million de dollars américains à l'époque), et déployé un frontal malveillant pour inciter les utilisateurs à autoriser la « migration d'urgence » et ici environ 60 000 $ ont été volés. Il s’agit de la plus grande arnaque à la sortie que nous ayons découverte jusqu’à présent en 2024.

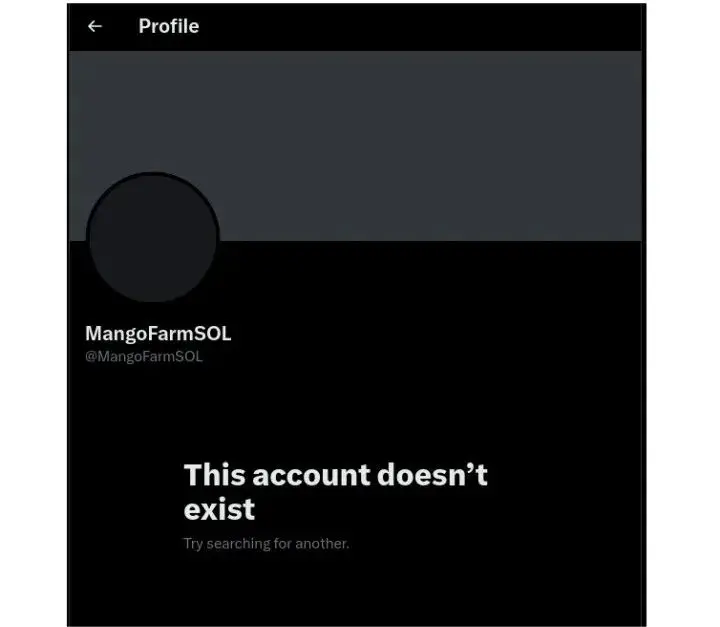

Par la suite, MangoFarmSOL a fermé ses comptes sociaux et son site Web.

Semblable à l'incident xKingdom précédemment signalé, cet incident met une fois de plus en évidence le risque d'arnaques à la sortie dans le domaine DeFi, soulignant l'importance du KYC des utilisateurs dans l'équipe et la nécessité de rester vigilant.

Première étape : tendre le piège

① Le 3 janvier, le projet a utilisé la promotion des KOL des médias sociaux pour accroître sa crédibilité et attirer davantage d'utilisateurs.

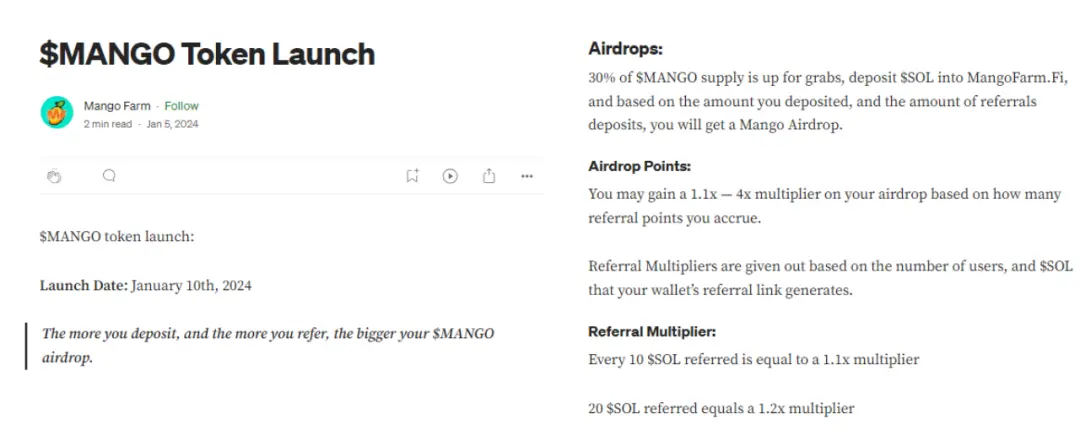

Le 5 janvier, l'équipe a annoncé son intention d'effectuer un largage de jetons MANGO le 10 janvier et a encouragé les utilisateurs à participer en jalonnant SOL et en recommandant aux autres utilisateurs de recevoir des récompenses supplémentaires.

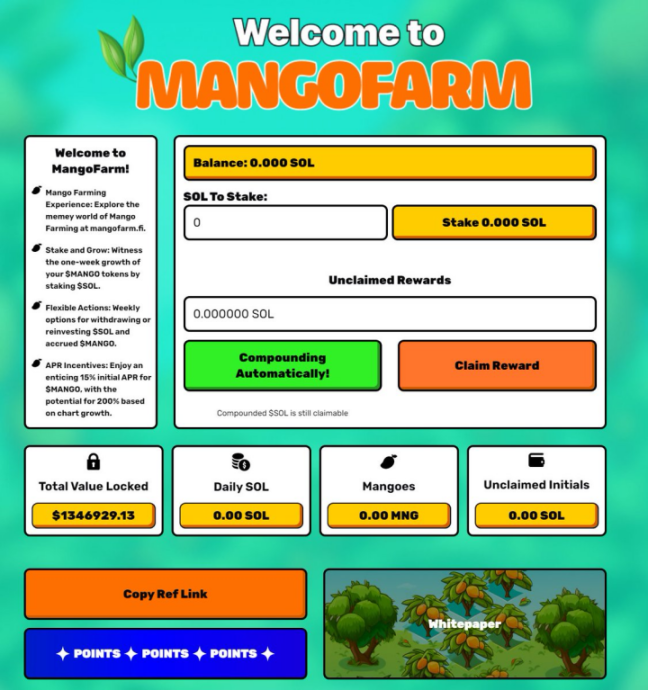

Les utilisateurs commenceront à déposer du SOL dans le contrat MangoFarmSOL du 3 au 7 janvier. Grâce à l’engagement de largage aérien de jetons MANGO et à l’impact du marketing en ligne, la TVL du protocole a dépassé 1,3 million de dollars.

Étape 2 : Mettre en œuvre l'arnaque

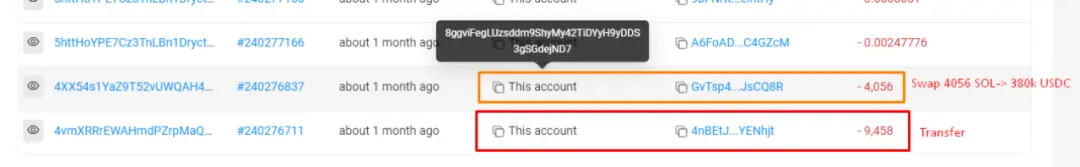

① Vol des fonds du contrat : L'équipe MangoFarmSOL a lancé une arnaque pour retirer les 13 514 SOL (environ 1,26 million de dollars américains) déposés par les utilisateurs dans le contrat Mango sur le portefeuille 8ggvi.

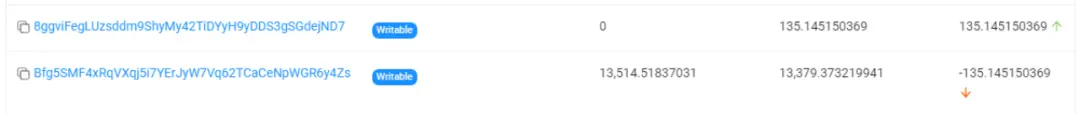

Première transaction : 135 SOL transférés du contrat Mango (Bfg5SM) vers le portefeuille 8ggvi.

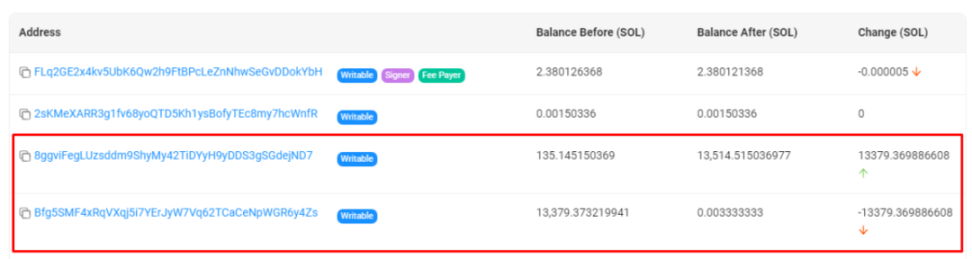

Deuxième transaction : 13 379 SOL transférés du contrat Mango (Bfg5SM) vers le portefeuille 8ggvi.

② Déployer un front-end malveillant pour commettre à nouveau une fraude : Par la suite, l'équipe a également utilisé le précédent incident de vol pour déployer un front-end contenant du code malveillant sous couvert de « migration d'urgence ». Le compte de réseau social officiel du projet a également publié l'interface malveillante, incitant les utilisateurs à effectuer des transactions qui ont abouti au vol d'environ 60 000 $ d'actifs supplémentaires.

③ Disparu complètement : MangoFarmSOL a ensuite désactivé ses comptes de réseaux sociaux et fermé son site officiel, et a commencé à transférer des fonds.

③ Disparu complètement : MangoFarmSOL a ensuite désactivé ses comptes de réseaux sociaux et fermé son site officiel, et a commencé à transférer des fonds.

Étape 3 : Transfert de fonds

Flux de fonds volés dans le contrat Mango

① Transfert initial : Il y a un total de 13,5K SOL dans le contrat Mango, d'une valeur d'environ 1,26 million de dollars américains, qui ont été envoyés à l'adresse après avoir été volée 8ggvi....ejND7.

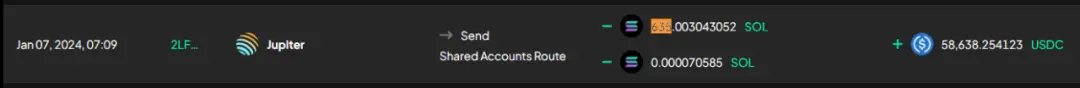

② Mixage et conversion : Ensuite, 9 458 SOL ont été envoyés à 4nBETJ pour obscurcir le lien de financement ; tous les SOL de 8ggvi et 4nBE ont ensuite été convertis en USDC.

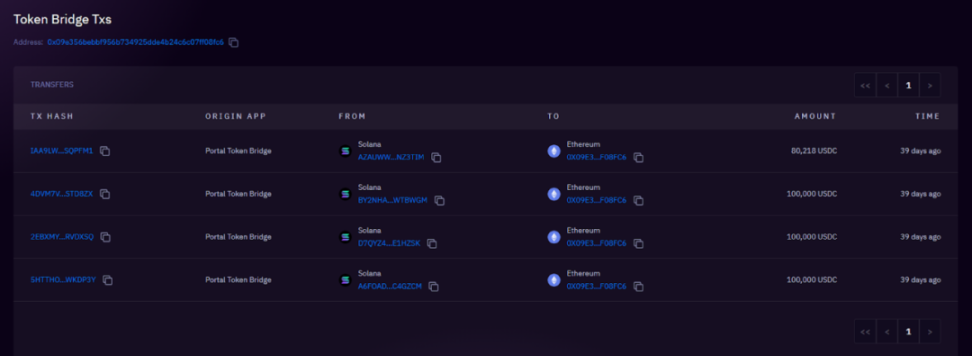

③ Cross-chain vers Ethereum : Ces USDC sont cross-chain du réseau Solana à Ethereum via Wormhole, et ces USDC sont envoyés à 4 adresses ETH différentes via plusieurs transactions.

380k USDC cross-chain à 0x09e3 après 4 transactions

380k USDC cross-chain à 0x09e3 après 4 transactions

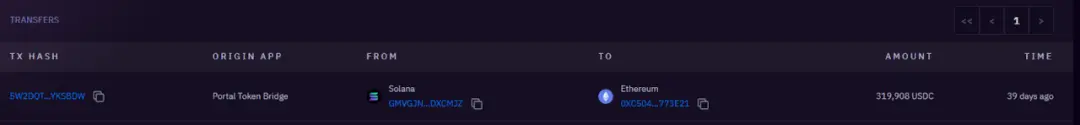

319k USDC chaîne croisée à 0xc504

319k USDC chaîne croisée à 0xc504

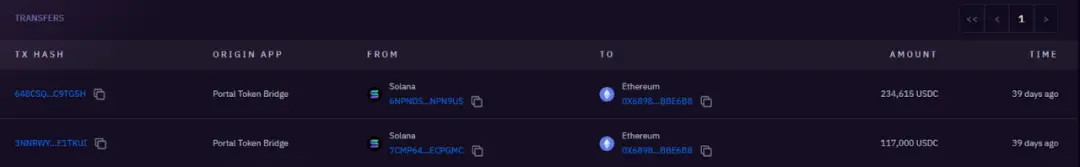

351k USDC chaîne croisée à 0x6898

351k USDC chaîne croisée à 0x6898

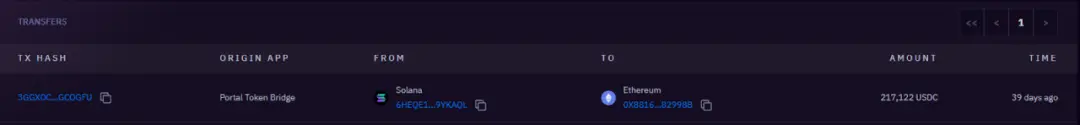

217k USDC chaîne croisée à 0x881 6

217k USDC chaîne croisée à 0x881 6

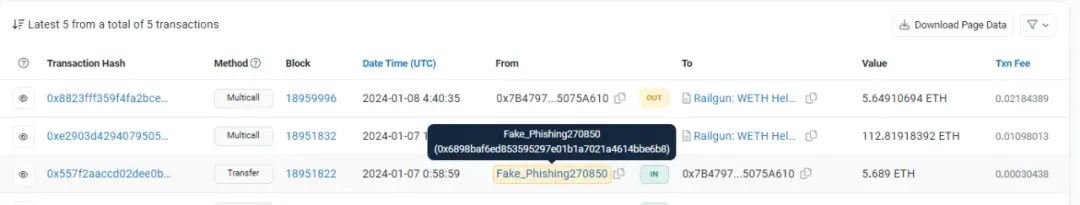

④ Nettoyage final : Après être entré dans Réseau Ethereum, USDC est échangé contre ETH. Les fonds volés ont ensuite été blanchis via Railgun (un mélangeur de confidentialité) et échangés via eXch (un échange instantané) pour masquer davantage les fonds. L L'exemple de transaction transmis à Railgun

Exemple de transaction transmis à EXCH Il a été intégré dans SOL puis converti en USDC d'environ 58 600$.

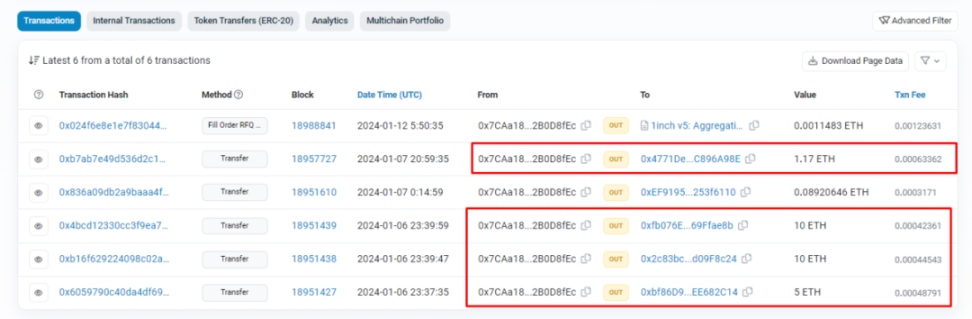

② Cross-chain vers Ethereum via Allbridge : Ces USDC sont cross-chain avec le réseau Ethereum via 2 transactions sur Allbridge, et l'adresse est 0x7ca....d8fec.

③ Purge finale : l'USDC relié à Ethereum a été échangé contre 26 ETH. Ces fonds sont ensuite déposés plusieurs fois dans FixedFloat.

FixedFloat : environ 26ETH

FixedFloat : environ 26ETH

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Pourquoi les mots après avoir tapé le mot disparaissent-ils ?

Pourquoi les mots après avoir tapé le mot disparaissent-ils ?

Jusqu'où ira Ethereum ?

Jusqu'où ira Ethereum ?

Cotations de prix Ethereum

Cotations de prix Ethereum

Prix du marché d'Ethereum aujourd'hui

Prix du marché d'Ethereum aujourd'hui

Découvrez les dix principales crypto-monnaies dans lesquelles il vaut la peine d'investir

Découvrez les dix principales crypto-monnaies dans lesquelles il vaut la peine d'investir

Pourquoi ne puis-je pas accéder au navigateur Ethereum ?

Pourquoi ne puis-je pas accéder au navigateur Ethereum ?

Le navigateur Ethereum interroge la monnaie numérique

Le navigateur Ethereum interroge la monnaie numérique

Requête blockchain du navigateur Ethereum

Requête blockchain du navigateur Ethereum