Créer une connexion SSH sans mot de passe

Entrez le texte ci-dessous

Ignorez le processus d'installation de scp d'installation ssh. Par défaut, la machine actuelle et la machine distante sont considérées comme ayant des fonctions ssh et scp complètes

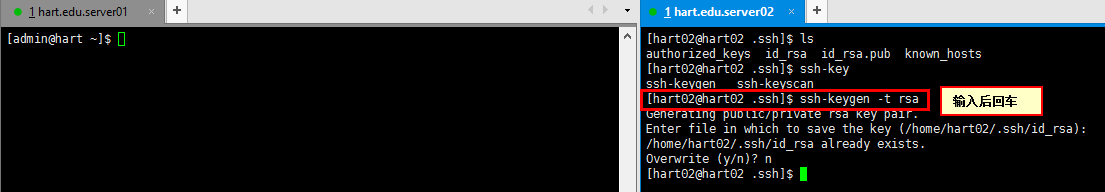

Utilisez d'abord la commande ssh-keygen -t rsa dans la machine B (les enfants qui veulent jouer à git devraient le savoir ~)

[hart02@hart02 .ssh]$ ssh-keygen -t rsa

Enter file in which to save the key (/home/hart02/.ssh/id_rsa)

Appuyez directement sur la touche Entrée

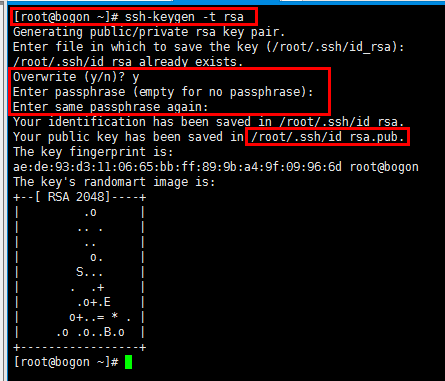

Enter passphrase (empty for no passphrase):

Cela signifie veuillez saisir le mot de passe. Si vous ne le saisissez pas, il n'y a pas de mot de passe. Bien sûr, nous utilisons la touche Entrée ~ puis ressaisissons le mot de passe. Assurez-vous de le garder cohérent deux fois~, si vous ne le saisissez pas la première fois, vous devez le saisir une deuxième fois~

Remarque : la machine l'a déjà généré, donc l'invite indique

/home/hart02/.ssh/id_rsa already exists.

Une fois la saisie terminée, une interface comme celle-ci apparaîtra (cette interface est une capture d'écran régénérée sur la machine de test, et plusieurs éléments clés ont été mis en évidence)

D'après l'image ci-dessus, nous pouvons comprendre que les clés publiques et privées générées sont stockées dans le répertoire /user/.ssh/ qui est le répertoire personnel de l'utilisateur actuellement connecté.

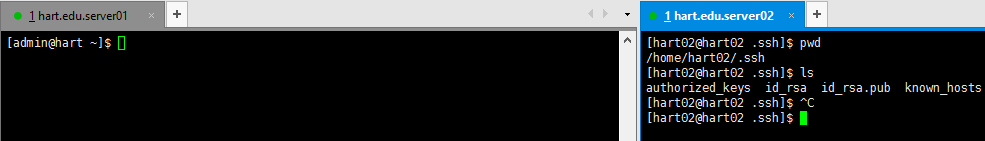

Les Authorized_keys dans l’image ci-dessous ne seront pas automatiquement générés. Cela ne sert à rien dans la machine B actuelle

Afficher les fichiers dans le répertoire .ssh

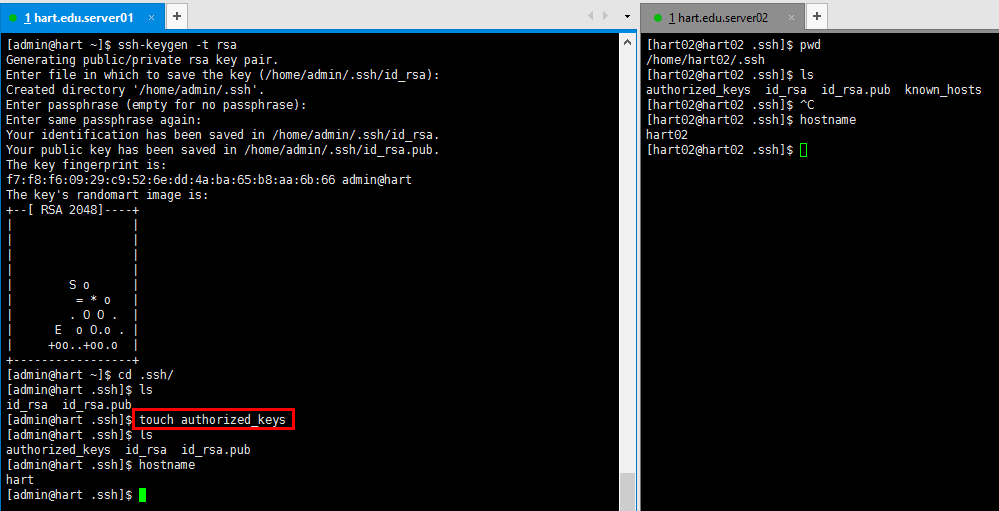

Maintenant, nous opérons dans la machine A, et l'opération est cohérente avec les étapes ci-dessus. Lorsque la génération est terminée, on touche un fichier nommé authorised_keys

Voici la partie importante ~~ :

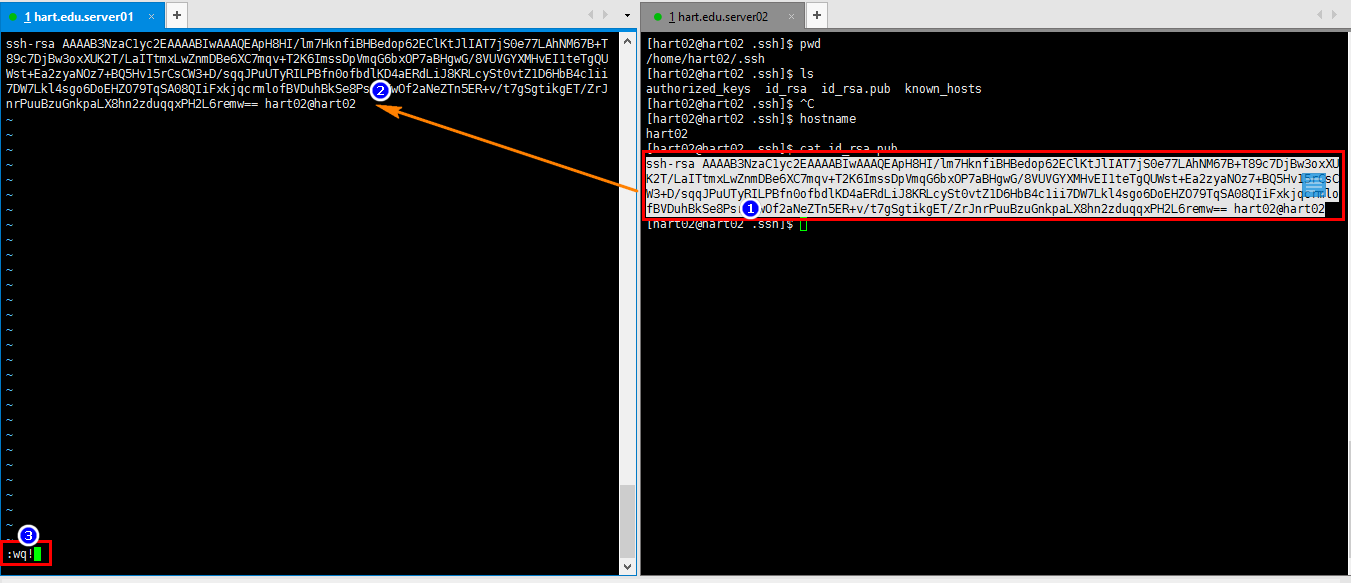

Utilisation dans la machine B

cat id_rsa.pub

Vérifiez la clé publique puis copiez cette chaîne de choses~

Dans la machine A,

vim authorized_keys

Collez le contenu copié dans ce fichier sur la machine A.

ESC -> :wq -> entrez Enregistrer et quittez

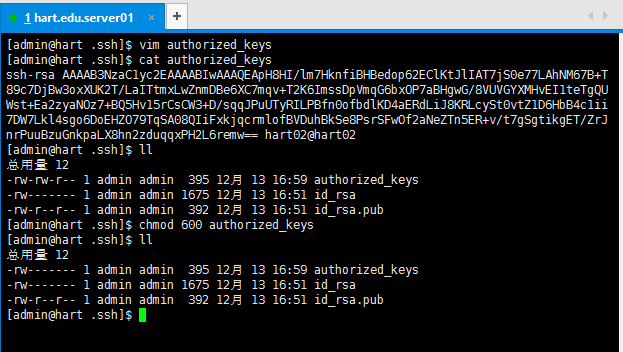

cat authorized_keys

Assurez-vous que l'écriture est réussie

chmod 600 authorized_keys

Modifier les autorisations des fichiers

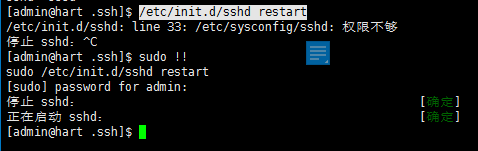

Assurez-vous de le faire après avoir suivi les étapes ci-dessus

/etc/init.d/sshd restart

Redémarrez le service ssh.

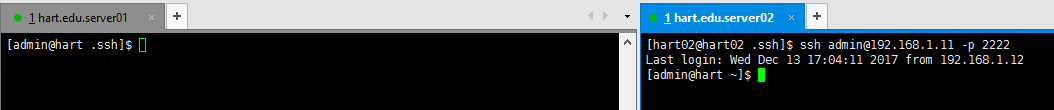

C'est tout. La configuration de la connexion SSH sans mot de passe est terminée. Ça a l'air sympa, pourquoi ne pas jeter un œil à l'effet :

OK, le prochain chapitre expliquera le script de copie à distance scp~

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment démarrer Apache

Apr 13, 2025 pm 01:06 PM

Comment démarrer Apache

Apr 13, 2025 pm 01:06 PM

Les étapes pour démarrer Apache sont les suivantes: Installez Apache (Commande: Sudo apt-get install Apache2 ou téléchargez-le à partir du site officiel) Start Apache (Linux: Sudo SystemCTL Démarrer Apache2; Windows: Cliquez avec le bouton droit sur le service "APACHE2.4" et SELECT ") Vérifiez si elle a été lancée (Linux: SUDO SYSTEMCTL STATURE APACHE2; (Facultatif, Linux: Sudo SystemCTL

Que faire si le port Apache80 est occupé

Apr 13, 2025 pm 01:24 PM

Que faire si le port Apache80 est occupé

Apr 13, 2025 pm 01:24 PM

Lorsque le port Apache 80 est occupé, la solution est la suivante: découvrez le processus qui occupe le port et fermez-le. Vérifiez les paramètres du pare-feu pour vous assurer qu'Apache n'est pas bloqué. Si la méthode ci-dessus ne fonctionne pas, veuillez reconfigurer Apache pour utiliser un port différent. Redémarrez le service Apache.

Comment surveiller les performances de Nginx SSL sur Debian

Apr 12, 2025 pm 10:18 PM

Comment surveiller les performances de Nginx SSL sur Debian

Apr 12, 2025 pm 10:18 PM

Cet article décrit comment surveiller efficacement les performances SSL des serveurs Nginx sur les systèmes Debian. Nous utiliserons NginxExporter pour exporter des données d'état NGINX à Prometheus, puis l'afficher visuellement via Grafana. Étape 1: Configuration de Nginx Tout d'abord, nous devons activer le module Stub_Status dans le fichier de configuration NGINX pour obtenir les informations d'état de Nginx. Ajoutez l'extrait suivant dans votre fichier de configuration Nginx (généralement situé dans /etc/nginx/nginx.conf ou son fichier incluant): emplacement / nginx_status {Stub_status

Comment configurer un bac de recyclage dans le système Debian

Apr 12, 2025 pm 10:51 PM

Comment configurer un bac de recyclage dans le système Debian

Apr 12, 2025 pm 10:51 PM

Cet article présente deux méthodes de configuration d'un bac de recyclage dans un système Debian: une interface graphique et une ligne de commande. Méthode 1: Utilisez l'interface graphique Nautilus pour ouvrir le gestionnaire de fichiers: Recherchez et démarrez le gestionnaire de fichiers Nautilus (généralement appelé "fichier") dans le menu de bureau ou d'application. Trouvez le bac de recyclage: recherchez le dossier de bac de recyclage dans la barre de navigation gauche. S'il n'est pas trouvé, essayez de cliquer sur "Autre emplacement" ou "ordinateur" pour rechercher. Configurer les propriétés du bac de recyclage: cliquez avec le bouton droit sur "Recycler le bac" et sélectionnez "Propriétés". Dans la fenêtre Propriétés, vous pouvez ajuster les paramètres suivants: Taille maximale: Limitez l'espace disque disponible dans le bac de recyclage. Temps de rétention: définissez la préservation avant que le fichier ne soit automatiquement supprimé dans le bac de recyclage

L'importance de Debian Sniffer dans la surveillance du réseau

Apr 12, 2025 pm 11:03 PM

L'importance de Debian Sniffer dans la surveillance du réseau

Apr 12, 2025 pm 11:03 PM

Bien que les résultats de la recherche ne mentionnent pas directement "Debiansniffer" et son application spécifique dans la surveillance du réseau, nous pouvons en déduire que "Sniffer" se réfère à un outil d'analyse de capture de paquets de réseau, et son application dans le système Debian n'est pas essentiellement différente des autres distributions Linux. La surveillance du réseau est cruciale pour maintenir la stabilité du réseau et l'optimisation des performances, et les outils d'analyse de capture de paquets jouent un rôle clé. Ce qui suit explique le rôle important des outils de surveillance du réseau (tels que Sniffer Running dans Debian Systems): La valeur des outils de surveillance du réseau: Faute-défaut Emplacement: surveillance en temps réel des métriques du réseau, telles que l'utilisation de la bande passante, la latence, le taux de perte de paquets, etc.

Comment optimiser les performances de Debian Readdir

Apr 13, 2025 am 08:48 AM

Comment optimiser les performances de Debian Readdir

Apr 13, 2025 am 08:48 AM

Dans Debian Systems, les appels du système ReadDir sont utilisés pour lire le contenu des répertoires. Si ses performances ne sont pas bonnes, essayez la stratégie d'optimisation suivante: simplifiez le nombre de fichiers d'annuaire: divisez les grands répertoires en plusieurs petits répertoires autant que possible, en réduisant le nombre d'éléments traités par appel ReadDir. Activer la mise en cache de contenu du répertoire: construire un mécanisme de cache, mettre à jour le cache régulièrement ou lorsque le contenu du répertoire change et réduire les appels fréquents à Readdir. Les caches de mémoire (telles que Memcached ou Redis) ou les caches locales (telles que les fichiers ou les bases de données) peuvent être prises en compte. Adoptez une structure de données efficace: si vous implémentez vous-même la traversée du répertoire, sélectionnez des structures de données plus efficaces (telles que les tables de hachage au lieu de la recherche linéaire) pour stocker et accéder aux informations du répertoire

Comment redémarrer le serveur Apache

Apr 13, 2025 pm 01:12 PM

Comment redémarrer le serveur Apache

Apr 13, 2025 pm 01:12 PM

Pour redémarrer le serveur Apache, suivez ces étapes: Linux / MacOS: Exécutez Sudo SystemCTL Restart Apache2. Windows: Exécutez net stop apache2.4 puis net start apache2.4. Exécuter netstat -a | Findstr 80 pour vérifier l'état du serveur.

Comment apprendre Debian Syslog

Apr 13, 2025 am 11:51 AM

Comment apprendre Debian Syslog

Apr 13, 2025 am 11:51 AM

Ce guide vous guidera pour apprendre à utiliser Syslog dans Debian Systems. Syslog est un service clé dans les systèmes Linux pour les messages du système de journalisation et du journal d'application. Il aide les administrateurs à surveiller et à analyser l'activité du système pour identifier et résoudre rapidement les problèmes. 1. Connaissance de base de Syslog Les fonctions principales de Syslog comprennent: la collecte et la gestion des messages journaux de manière centralisée; Prise en charge de plusieurs formats de sortie de journal et des emplacements cibles (tels que les fichiers ou les réseaux); Fournir des fonctions de visualisation et de filtrage des journaux en temps réel. 2. Installer et configurer syslog (en utilisant RSYSLOG) Le système Debian utilise RSYSLOG par défaut. Vous pouvez l'installer avec la commande suivante: SudoaptupDatesud