Périphériques technologiques

Périphériques technologiques

IA

IA

Huit prédictions en matière de cybersécurité qui façonnent l'avenir de la cyberdéfense

Huit prédictions en matière de cybersécurité qui façonnent l'avenir de la cyberdéfense

Huit prédictions en matière de cybersécurité qui façonnent l'avenir de la cyberdéfense

Les deux tiers des entreprises du Global 100 devraient proposer une assurance à leurs administrateurs et dirigeants aux responsables de la cybersécurité en raison de leur exposition personnelle aux risques juridiques. De plus, la lutte contre la désinformation devrait coûter aux entreprises plus de 500 milliards de dollars.

Nous commençons à regarder au-delà de ce qui est possible avec GenAI et il existe une solide opportunité de contribuer à résoudre certains des problèmes qui affectent depuis longtemps la cybersécurité, en particulier les pénuries de compétences et les comportements dangereux des utilisateurs. Les prédictions les plus en vogue de cette année ne concernent clairement pas la technologie, car l’élément humain continue de retenir davantage l’attention. Tout RSSI cherchant à élaborer un programme de cybersécurité efficace et durable devrait en faire une priorité.

Hypothèses de base pour la planification stratégique des responsables de la cybersécurité

Gartner recommande aux responsables de la cybersécurité d'établir les hypothèses de planification stratégique suivantes dans leur stratégie de sécurité pour les deux prochaines années.

D’ici 2028, l’adoption de GenAI comblera le déficit de compétences, puisque 50 % des postes de débutant en cybersécurité ne nécessiteront plus de formation spécialisée.

Les augmentations grâce à GenAI changeront la façon dont les entreprises recrutent et forment le personnel en cybersécurité, qui recherche les bonnes compétences, ainsi que la bonne formation. Des améliorations de la conversation sont déjà disponibles sur les plateformes grand public, mais elles continueront d'évoluer. Gartner recommande aux équipes de cybersécurité de se concentrer sur les cas d'utilisation internes qui soutiennent les efforts des utilisateurs, en se coordonnant avec les partenaires RH pour garantir que les talents adjacents remplissent des rôles plus critiques en matière de cybersécurité.

D'ici 2026, l'entreprise connaîtra une réduction de 40 % des incidents de cybersécurité provoqués par les employés en combinant GenAI avec le Security Behaviour and Platform Culture Plan (SBCP), une architecture intégrée basée sur une plateforme.

À l'avenir, les entreprises accorderont de plus en plus d'attention à la participation personnalisée en tant qu'élément important d'un SBCP efficace. Les outils GenAI ont le potentiel de générer du contenu et du matériel de formation hyper-personnalisés qui prennent en compte les attributs uniques des employés. Selon Gartner, cela augmentera la probabilité que les employés adoptent des mesures plus sécurisées dans leur travail quotidien, réduisant ainsi les incidents de cybersécurité.

Les entreprises qui n'exploitent pas encore les capacités de GenAI devraient évaluer leurs partenaires externes actuels de sensibilisation à la sécurité pour comprendre comment exploiter GenAI dans le cadre de leur feuille de route de solution.

D'ici 2026, 75 % des entreprises excluront les systèmes non gérés, existants et cyber-physiques de leur stratégie zéro confiance.

Dans le cadre d'une stratégie de confiance zéro, les utilisateurs et les points de terminaison bénéficient uniquement de l'accès dont ils ont besoin pour effectuer leur travail et sont surveillés en permanence contre l'évolution des menaces. Dans les environnements de production ou critiques, ces concepts ne s'appliquent pas aux appareils non gérés, aux applications héritées et aux systèmes cyber-physiques (CP) conçus pour effectuer des tâches spécifiques dans des environnements uniques axés sur la sécurité et la fiabilité.

D'ici 2027, les deux tiers des entreprises du Global 100 proposeront une assurance administrateurs et dirigeants (D&O) aux responsables de la cybersécurité en raison de leur exposition personnelle aux risques juridiques.

De nouvelles lois et réglementations – telles que la Cybersecurity Disclosure and Reporting Rule de la SEC – tiennent les dirigeants de la cybersécurité personnellement responsables. Les rôles et responsabilités des RSSI doivent être mis à jour pour permettre des rapports et des divulgations pertinents. Gartner recommande aux entreprises d'explorer les avantages de la souscription d'une assurance D&O ainsi que d'autres rôles de souscription d'assurance et d'indemnisation pour atténuer la responsabilité personnelle, le risque professionnel et les frais juridiques.

D’ici 2028, les entreprises dépenseront plus de 500 milliards de dollars pour lutter contre les informations malveillantes, rongeant ainsi 50 % des budgets marketing et cybersécurité.

La combinaison de l'intelligence artificielle, de l'analyse, des sciences du comportement, des médias sociaux, de l'IoT et d'autres technologies permet aux acteurs malveillants de créer et de diffuser des informations malveillantes (ou désinformations) efficaces et personnalisées en masse. Gartner recommande aux DSI de définir les responsabilités en matière de gestion, de conception et d'exécution des programmes anti-malware à l'échelle de l'entreprise et d'investir dans des outils et des techniques utilisant l'ingénierie du chaos pour tester la résilience afin de résoudre ce problème.

D'ici 2026, 40 % des responsables de la gestion des identités et des accès (IAM) auront la responsabilité principale de détecter et de répondre aux violations liées à l'IAM.

Les dirigeants d'IAM ont souvent du mal à articuler sécurité et valeur commerciale pour générer des investissements précis et ne s'engagent pas dans des discussions sur les ressources de sécurité et le budget. À mesure que les dirigeants d’IAM gagnent en importance, ils évolueront dans des directions différentes, chacune avec une responsabilité, une visibilité et une influence accrues. Gartner recommande aux DSI de briser les silos informatiques et de sécurité traditionnels en alignant les plans IAM sur les plans de sécurité afin que les parties prenantes comprennent le rôle que joue l'IAM.

D'ici 2027, 70 % des entreprises intégreront des règles de prévention des pertes de données et de gestion des risques internes à leur environnement IAM pour identifier plus efficacement les comportements suspects.

L'intérêt croissant pour les contrôles intégrés pousse les fournisseurs à développer des capacités de chevauchement entre les contrôles centrés sur le comportement des utilisateurs et la prévention des pertes de données, offrant ainsi aux équipes de sécurité un ensemble plus complet de fonctionnalités pour la sécurité des données et l'atténuation des risques internes. La double utilisation crée une stratégie unique. Gartner recommande aux entreprises d'identifier les risques liés aux données et les risques liés à l'identité comme principales directives en matière de sécurité stratégique des données.

D'ici 2027, 30 % des fonctionnalités de cybersécurité seront repensées pour la sécurité des applications, directement utilisables par des non-experts en cybersécurité et détenues par les propriétaires d'applications.

Le volume, la variété et les environnements des applications créées par le personnel technique de l'entreprise et les équipes de livraison distribuées signifient que le potentiel d'exposition est bien au-delà de ce qu'une équipe dédiée à la sécurité des applications peut gérer.

Pour combler cette lacune, les fonctions de cybersécurité doivent développer un niveau minimum d'expertise efficace au sein de ces équipes, en tirant parti d'une combinaison de technologie et de formation pour générer uniquement les capacités nécessaires pour prendre de manière autonome des décisions éclairées en matière de cyber-risques.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

Bytedance Cutting lance le super abonnement SVIP : 499 yuans pour un abonnement annuel continu, offrant une variété de fonctions d'IA

Jun 28, 2024 am 03:51 AM

Bytedance Cutting lance le super abonnement SVIP : 499 yuans pour un abonnement annuel continu, offrant une variété de fonctions d'IA

Jun 28, 2024 am 03:51 AM

Ce site a rapporté le 27 juin que Jianying est un logiciel de montage vidéo développé par FaceMeng Technology, une filiale de ByteDance. Il s'appuie sur la plateforme Douyin et produit essentiellement du contenu vidéo court pour les utilisateurs de la plateforme. Il est compatible avec iOS, Android et. Windows, MacOS et autres systèmes d'exploitation. Jianying a officiellement annoncé la mise à niveau de son système d'adhésion et a lancé un nouveau SVIP, qui comprend une variété de technologies noires d'IA, telles que la traduction intelligente, la mise en évidence intelligente, l'emballage intelligent, la synthèse humaine numérique, etc. En termes de prix, les frais mensuels pour le clipping SVIP sont de 79 yuans, les frais annuels sont de 599 yuans (attention sur ce site : équivalent à 49,9 yuans par mois), l'abonnement mensuel continu est de 59 yuans par mois et l'abonnement annuel continu est de 59 yuans par mois. est de 499 yuans par an (équivalent à 41,6 yuans par mois) . En outre, le responsable de Cut a également déclaré que afin d'améliorer l'expérience utilisateur, ceux qui se sont abonnés au VIP d'origine

Afin de fournir un nouveau système de référence et d'évaluation de questions-réponses scientifiques et complexes pour les grands modèles, l'UNSW, Argonne, l'Université de Chicago et d'autres institutions ont lancé conjointement le cadre SciQAG.

Jul 25, 2024 am 06:42 AM

Afin de fournir un nouveau système de référence et d'évaluation de questions-réponses scientifiques et complexes pour les grands modèles, l'UNSW, Argonne, l'Université de Chicago et d'autres institutions ont lancé conjointement le cadre SciQAG.

Jul 25, 2024 am 06:42 AM

L'ensemble de données ScienceAI Question Answering (QA) joue un rôle essentiel dans la promotion de la recherche sur le traitement du langage naturel (NLP). Des ensembles de données d'assurance qualité de haute qualité peuvent non seulement être utilisés pour affiner les modèles, mais également évaluer efficacement les capacités des grands modèles linguistiques (LLM), en particulier la capacité à comprendre et à raisonner sur les connaissances scientifiques. Bien qu’il existe actuellement de nombreux ensembles de données scientifiques d’assurance qualité couvrant la médecine, la chimie, la biologie et d’autres domaines, ces ensembles de données présentent encore certaines lacunes. Premièrement, le formulaire de données est relativement simple, et la plupart sont des questions à choix multiples. Elles sont faciles à évaluer, mais limitent la plage de sélection des réponses du modèle et ne peuvent pas tester pleinement la capacité du modèle à répondre aux questions scientifiques. En revanche, les questions et réponses ouvertes

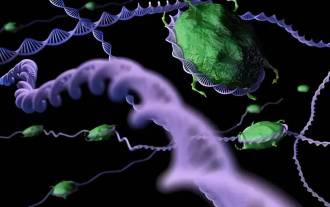

Les performances de SOTA, la méthode d'IA de prédiction d'affinité protéine-ligand multimodale de Xiamen, combinent pour la première fois des informations sur la surface moléculaire

Jul 17, 2024 pm 06:37 PM

Les performances de SOTA, la méthode d'IA de prédiction d'affinité protéine-ligand multimodale de Xiamen, combinent pour la première fois des informations sur la surface moléculaire

Jul 17, 2024 pm 06:37 PM

Editeur | KX Dans le domaine de la recherche et du développement de médicaments, il est crucial de prédire avec précision et efficacité l'affinité de liaison des protéines et des ligands pour le criblage et l'optimisation des médicaments. Cependant, les études actuelles ne prennent pas en compte le rôle important des informations sur la surface moléculaire dans les interactions protéine-ligand. Sur cette base, des chercheurs de l'Université de Xiamen ont proposé un nouveau cadre d'extraction de caractéristiques multimodales (MFE), qui combine pour la première fois des informations sur la surface des protéines, la structure et la séquence 3D, et utilise un mécanisme d'attention croisée pour comparer différentes modalités. alignement. Les résultats expérimentaux démontrent que cette méthode atteint des performances de pointe dans la prédiction des affinités de liaison protéine-ligand. De plus, les études d’ablation démontrent l’efficacité et la nécessité des informations sur la surface des protéines et de l’alignement des caractéristiques multimodales dans ce cadre. Les recherches connexes commencent par "S

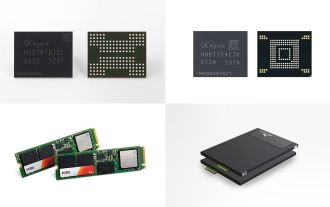

SK Hynix présentera de nouveaux produits liés à l'IA le 6 août : HBM3E à 12 couches, NAND à 321 hauteurs, etc.

Aug 01, 2024 pm 09:40 PM

SK Hynix présentera de nouveaux produits liés à l'IA le 6 août : HBM3E à 12 couches, NAND à 321 hauteurs, etc.

Aug 01, 2024 pm 09:40 PM

Selon les informations de ce site le 1er août, SK Hynix a publié un article de blog aujourd'hui (1er août), annonçant sa participation au Global Semiconductor Memory Summit FMS2024 qui se tiendra à Santa Clara, Californie, États-Unis, du 6 au 8 août, présentant de nombreuses nouvelles technologies de produit. Introduction au Future Memory and Storage Summit (FutureMemoryandStorage), anciennement Flash Memory Summit (FlashMemorySummit) principalement destiné aux fournisseurs de NAND, dans le contexte de l'attention croissante portée à la technologie de l'intelligence artificielle, cette année a été rebaptisée Future Memory and Storage Summit (FutureMemoryandStorage) pour invitez les fournisseurs de DRAM et de stockage et bien d’autres joueurs. Nouveau produit SK hynix lancé l'année dernière

Préparant des marchés tels que l'IA, GlobalFoundries acquiert la technologie du nitrure de gallium de Tagore Technology et les équipes associées

Jul 15, 2024 pm 12:21 PM

Préparant des marchés tels que l'IA, GlobalFoundries acquiert la technologie du nitrure de gallium de Tagore Technology et les équipes associées

Jul 15, 2024 pm 12:21 PM

Selon les informations de ce site Web du 5 juillet, GlobalFoundries a publié un communiqué de presse le 1er juillet de cette année, annonçant l'acquisition de la technologie de nitrure de gallium (GaN) et du portefeuille de propriété intellectuelle de Tagore Technology, dans l'espoir d'élargir sa part de marché dans l'automobile et Internet. des objets et des domaines d'application des centres de données d'intelligence artificielle pour explorer une efficacité plus élevée et de meilleures performances. Alors que des technologies telles que l’intelligence artificielle générative (GenerativeAI) continuent de se développer dans le monde numérique, le nitrure de gallium (GaN) est devenu une solution clé pour une gestion durable et efficace de l’énergie, notamment dans les centres de données. Ce site Web citait l'annonce officielle selon laquelle, lors de cette acquisition, l'équipe d'ingénierie de Tagore Technology rejoindrait GF pour développer davantage la technologie du nitrure de gallium. g

Iyo One : en partie casque, en partie ordinateur audio

Aug 08, 2024 am 01:03 AM

Iyo One : en partie casque, en partie ordinateur audio

Aug 08, 2024 am 01:03 AM

A tout moment, la concentration est une vertu. Auteur | Editeur Tang Yitao | Jing Yu La résurgence de l'intelligence artificielle a donné naissance à une nouvelle vague d'innovation matérielle. L’AIPin le plus populaire a rencontré des critiques négatives sans précédent. Marques Brownlee (MKBHD) l'a qualifié de pire produit qu'il ait jamais examiné ; David Pierce, rédacteur en chef de The Verge, a déclaré qu'il ne recommanderait à personne d'acheter cet appareil. Son concurrent, le RabbitR1, n'est guère mieux. Le plus grand doute à propos de cet appareil d'IA est qu'il ne s'agit évidemment que d'une application, mais Rabbit a construit un matériel de 200 $. De nombreuses personnes voient l’innovation matérielle en matière d’IA comme une opportunité de renverser l’ère des smartphones et de s’y consacrer.

L'Institut de recherche sur les robots humanoïdes de l'Université des sciences et technologies de Chine a été dévoilé et a annoncé la création de l'Alliance des robots humanoïdes du delta du fleuve Yangtze.

Jun 19, 2024 pm 12:59 PM

L'Institut de recherche sur les robots humanoïdes de l'Université des sciences et technologies de Chine a été dévoilé et a annoncé la création de l'Alliance des robots humanoïdes du delta du fleuve Yangtze.

Jun 19, 2024 pm 12:59 PM

Ce site a rapporté le 18 juin que ce matin, le Forum sur l'intelligence artificielle et les robots humanoïdes de l'Université des sciences et technologies de Chine s'était tenu dans le parc de haute technologie de l'école. L'École d'intelligence artificielle et de science des données et l'Institut de recherche sur les robots humanoïdes de l'Université des sciences et technologies de Chine ont été inaugurés l'un après l'autre. Ding Han, académicien de l'Académie chinoise des sciences, a été nommé directeur de l'Université des sciences et technologies de Chine. Comité technologique de l'Institut de recherche sur les robots humanoïdes et a annoncé la création de l'Alliance des robots humanoïdes du delta du fleuve Yangtze. L'Institut de recherche sur les robots humanoïdes de l'USTC s'engage à tirer parti des avantages multidisciplinaires de l'USTC et à rechercher des percées technologiques dans les domaines de la détection des matériaux, de l'actionnement structurel, du contrôle de mouvement et de l'intelligence incorporée afin de promouvoir le développement de l'USTC dans le domaine de l'intelligence artificielle. des robots. L'institut promouvra activement l'application des robots humanoïdes dans les domaines des services, de la médecine, de l'éducation et dans d'autres domaines basés sur l'innovation technologique, et travaillera avec

Hinton agit en tant que conseiller et la start-up « IA + matériaux » CuspAI annonce avoir reçu 30 millions de dollars américains en financement de démarrage

Jun 19, 2024 pm 02:01 PM

Hinton agit en tant que conseiller et la start-up « IA + matériaux » CuspAI annonce avoir reçu 30 millions de dollars américains en financement de démarrage

Jun 19, 2024 pm 02:01 PM

Editeur | Cactus L'innovation en matière de matériaux de capture du carbone se transforme à mesure que l'intelligence artificielle accélère le processus de conception des matériaux. Une nouvelle entreprise vient de sortir du mode furtif et a annoncé un financement de démarrage de 30 millions de dollars pour utiliser l'intelligence artificielle afin de générer et d'évaluer rapidement un grand nombre de nouvelles structures permettant de concevoir de nouveaux matériaux. La startup, appelée CuspAI, est basée à Cambridge et Amsterdam et a été fondée par des professionnels renommés dans le domaine de l'intelligence artificielle, notamment l'ancien scientifique émérite de Microsoft Research et Qualcomm et vice-président, le professeur Max Welling, ainsi que des chimistes impliqués dans la commercialisation de la technologie profonde. technologies chez Google et BASF Dr Chad Edwards. Geoffrey Hinton, surnommé le « parrain de l'intelligence artificielle », agira à titre de conseiller auprès du conseil d'administration. La startup est une entreprise de matériaux