MYSQL 的MASTER到MASTER的主主循环同步_MySQL

以前抽空做的MYSQL 的主主同步。

不过心理做好准备,对性能会有一定的影响!

把步骤写下来,至于会出现的什么问题,以后随时更新。这里我同步的数据库是TEST

1、环境描述。

主机:192.168.0.231(A)

主机:192.168.0.232(B)

MYSQL 版本为5.1.21

2、授权用户。

A:

mysql> grant replication slave,file on *.* to 'repl1'@'192.168.0.232' identified

by '123456';

Query OK, 0 rows affected (0.00 sec)

mysql> flush privileges;

Query OK, 0 rows affected (0.00 sec)

B:

mysql> grant replication slave,file on *.* to 'repl2'@'192.168.0.231' identified

by '123456';

Query OK, 0 rows affected (0.00 sec)

mysql> flush privileges;

Query OK, 0 rows affected (0.00 sec)

然后都停止MYSQL 服务器。

3、配置文件。

在两个机器上的my.cnf里面都开启二进制日志 。

A:

user = mysql

log-bin=mysql-bin

server-id = 1

binlog-do-db=test

binlog-ignore-db=mysql

replicate-do-db=test

replicate-ignore-db=mysql

log-slave-updates

slave-skip-errors=all

sync_binlog=1

auto_increment_increment=2

auto_increment_offset=1

B:

user = mysql

log-bin=mysql-bin

server-id = 2

binlog-do-db=test

binlog-ignore-db=mysql

replicate-do-db=test

replicate-ignore-db=mysql

log-slave-updates

slave-skip-errors=all

sync_binlog=1

auto_increment_increment=2

auto_increment_offset=2

至于这些参数的说明具体看手册。

红色的部分非常重要,如果一个MASTER 挂掉的话,另外一个马上接管。

紫红色的部分指的是服务器频繁的刷新日志。这个保证了在其中一台挂掉的话,日志刷新到另外一台。从而保证了数据的同步 。

4、重新启动MYSQL服务器。

在A和B上执行相同的步骤

[root@localhost ~]# /usr/local/mysql/bin/mysqld_safe &

[1] 4264

[root@localhost ~]# 071213 14:53:20 mysqld_safe Logging to '/usr/local/mysql/data/localhost.localdomain.err'.

/usr/local/mysql/bin/mysqld_safe: line 366: [: -eq: unary operator expected

071213 14:53:20 mysqld_safe Starting mysqld daemon with databases from /usr/local/mysql/data

5、进入MYSQL的SHELL。

A:

mysql> flush tables with read lock/G

Query OK, 0 rows affected (0.00 sec)

mysql> show master status/G

*************************** 1. row ***************************

File: mysql-bin.000007

Position: 528

Binlog_Do_DB: test

Binlog_Ignore_DB: mysql

1 row in set (0.00 sec)

B:

mysql> flush tables with read lock;

Query OK, 0 rows affected (0.00 sec)

mysql> show master status/G

*************************** 1. row ***************************

File: mysql-bin.000004

Position: 595

Binlog_Do_DB: test

Binlog_Ignore_DB: mysql

1 row in set (0.00 sec)

然后备份自己的数据,保持两个机器的数据一致。

方法很多。完了后看下一步。

6、在各自机器上执行CHANGE MASTER TO命令。

A:

mysql> change master to

-> master_host='192.168.0.232',

-> master_user='repl2',

-> master_password='123456',

-> master_log_file='mysql-bin.000004',

-> master_log_pos=595;

Query OK, 0 rows affected (0.01 sec)

mysql> start slave;

Query OK, 0 rows affected (0.00 sec)

B:

mysql> change master to

-> master_host='192.168.0.231',

-> master_user='repl1',

-> master_password='123456',

-> master_log_file='mysql-bin.000007',

-> master_log_pos=528;

Query OK, 0 rows affected (0.01 sec)

mysql> start slave;

Query OK, 0 rows affected (0.00 sec)

7、查看各自机器上的IO进程和 SLAVE进程是否都开启。

A:

mysql> show processlist/G

*************************** 1. row ***************************

Id: 2

User: repl

Host: 192.168.0.232:54475

db: NULL

Command: Binlog Dump

Time: 1590

State: Has sent all binlog to slave; waiting for binlog to be updated

Info: NULL

*************************** 2. row ***************************

Id: 3

User: system user

Host:

db: NULL

Command: Connect

Time: 1350

State: Waiting for master to send event

Info: NULL

*************************** 3. row ***************************

Id: 4

User: system user

Host:

db: NULL

Command: Connect

Time: 1149

State: Has read all relay log; waiting for the slave I/O thread to update it

Info: NULL

*************************** 4. row ***************************

Id: 5

User: root

Host: localhost

db: test

Command: Query

Time: 0

State: NULL

Info: show processlist

4 rows in set (0.00 sec)

B:

mysql> show processlist/G

*************************** 1. row ***************************

Id: 1

User: system user

Host:

db: NULL

Command: Connect

Time: 2130

State: Waiting for master to send event

Info: NULL

*************************** 2. row ***************************

Id: 2

User: system user

Host:

db: NULL

Command: Connect

Time: 1223

State: Has read all relay log; waiting for the slave I/O thread to update it

Info: NULL

*************************** 3. row ***************************

Id: 4

User: root

Host: localhost

db: test

Command: Query

Time: 0

State: NULL

Info: show processlist

*************************** 4. row ***************************

Id: 5

User: repl2

Host: 192.168.0.231:50718

db: NULL

Command: Binlog Dump

Time: 1398

State: Has sent all binlog to slave; waiting for binlog to be updated

Info: NULL

4 rows in set (0.00 sec)

如果红色部分没有出现,检查DATA目录下的错误文件。

8、释放掉各自的锁,然后进行插数据测试。

mysql> unlock tables;

Query OK, 0 rows affected (0.00 sec)

插入之前两个机器表的对比:

A:

mysql> show tables;

+----------------+

| Tables_in_test |

+----------------+

| t11_innodb |

| t22 |

+----------------+

B:

mysql> show tables;

+----------------+

| Tables_in_test |

+----------------+

| t11_innodb |

| t22 |

+----------------+

从A机器上进行插入

A:

mysql> create table t11_replicas

-> (id int not null auto_increment primary key,

-> str varchar(255) not null) engine myisam;

Query OK, 0 rows affected (0.01 sec)

mysql> insert into t11_replicas(str) values

-> ('This is a master to master test table');

Query OK, 1 row affected (0.01 sec)

mysql> show tables;

+----------------+

| Tables_in_test |

+----------------+

| t11_innodb |

| t11_replicas |

| t22 |

+----------------+

3 rows in set (0.00 sec)

mysql> select * from t11_replicas;

+----+---------------------------------------+

| id | str |

+----+---------------------------------------+

| 1 | This is a master to master test table |

+----+---------------------------------------+

1 row in set (0.00 sec)

现在来看B机器:

mysql> show tables;

+----------------+

| Tables_in_test |

+----------------+

| t11_innodb |

| t11_replicas |

| t22 |

+----------------+

3 rows in set (0.00 sec)

mysql> select * from t11_replicas;

+----+---------------------------------------+

| id | str |

+----+---------------------------------------+

| 1 | This is a master to master test table |

+----+---------------------------------------+

1 row in set (0.00 sec)

现在反过来从B机器上插入数据:

B:

mysql> insert into t11_replicas(str) values('This is a test 2');

Query OK, 1 row affected (0.00 sec)

mysql> select * from t11_replicas;

+----+---------------------------------------+

| id | str |

+----+---------------------------------------+

| 1 | This is a master to master test table |

| 2 | This is a test 2 |

+----+---------------------------------------+

2 rows in set (0.00 sec)

我们来看A

A:

mysql> select * from t11_replicas;

+----+---------------------------------------+

| id | str |

+----+---------------------------------------+

| 1 | This is a master to master test table |

| 2 | This is a test 2 |

+----+---------------------------------------+

2 rows in set (0.00 sec)

好了。现在两个表互相为MASTER。

多MASTER自增字段冲突的问题。

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

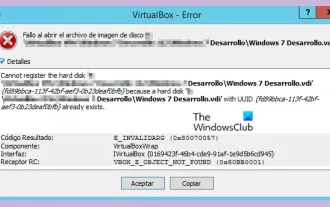

VBOX_E_OBJECT_NOT_FOUND(0x80bb0001)Erreur VirtualBox

Mar 24, 2024 am 09:51 AM

VBOX_E_OBJECT_NOT_FOUND(0x80bb0001)Erreur VirtualBox

Mar 24, 2024 am 09:51 AM

Lorsque vous essayez d'ouvrir une image disque dans VirtualBox, vous pouvez rencontrer une erreur indiquant que le disque dur ne peut pas être enregistré. Cela se produit généralement lorsque le fichier image disque de la VM que vous essayez d'ouvrir a le même UUID qu'un autre fichier image disque virtuel. Dans ce cas, VirtualBox affiche le code d'erreur VBOX_E_OBJECT_NOT_FOUND(0x80bb0001). Si vous rencontrez cette erreur, ne vous inquiétez pas, vous pouvez essayer quelques solutions. Tout d'abord, vous pouvez essayer d'utiliser les outils de ligne de commande de VirtualBox pour modifier l'UUID du fichier image disque, ce qui évitera les conflits. Vous pouvez exécuter la commande `VBoxManageinternal

Quelle est l'efficacité de la réception d'appels téléphoniques en mode avion ?

Feb 20, 2024 am 10:07 AM

Quelle est l'efficacité de la réception d'appels téléphoniques en mode avion ?

Feb 20, 2024 am 10:07 AM

Que se passe-t-il lorsque quelqu'un appelle en mode avion ? Les téléphones portables sont devenus l'un des outils indispensables dans la vie des gens. Il s'agit non seulement d'un outil de communication, mais aussi d'un ensemble de fonctions de divertissement, d'apprentissage, de travail et autres. Avec la mise à niveau et l’amélioration continues des fonctions des téléphones mobiles, les gens deviennent de plus en plus dépendants des téléphones mobiles. Avec l’avènement du mode avion, les gens peuvent utiliser leur téléphone plus facilement pendant les vols. Cependant, certains s'inquiètent de l'impact que les appels d'autres personnes en mode avion auront sur le téléphone mobile ou sur l'utilisateur ? Cet article analysera et discutera sous plusieurs aspects. d'abord

Quelle est la relation entre le nom de domaine de l'hébergeur et l'adresse IP de l'hébergeur ?

Jan 14, 2021 pm 06:02 PM

Quelle est la relation entre le nom de domaine de l'hébergeur et l'adresse IP de l'hébergeur ?

Jan 14, 2021 pm 06:02 PM

La relation entre le nom de domaine de l'hôte et l'adresse IP de l'hôte est la suivante : une adresse IP correspond à plusieurs noms de domaine. L'adresse IP utilise une forme numérique pour identifier l'hôte dans le réseau informatique, et le nom de domaine utilise une forme alphabétique pour identifier l'hôte dans le réseau informatique. Sur Internet, un nom de domaine peut correspondre à une adresse IP, mais une adresse IP peut correspondre à plusieurs noms de domaine.

MSI présente MEG Vision

Jun 09, 2024 am 11:15 AM

MSI présente MEG Vision

Jun 09, 2024 am 11:15 AM

Selon les informations de ce site le 5 juin, MSI a participé au Salon international de l'informatique de Taipei 2024 et a présenté un nouvel ordinateur de jeu phare appelé MEGVisionXAI. Cette console de jeu est une extension de la série Vision existante et utilise un design en verre surround très accrocheur, avec des composants internes clairement visibles. La partie la plus intéressante est que la face avant de l'hôte est équipée d'un écran tactile surdimensionné. Le personnel de MSI a déclaré qu'il pouvait synchroniser les applications d'IA exclusives de MSI pour améliorer davantage diverses fonctions d'IA. Les images pertinentes jointes à ce site sont les suivantes : MSI n'a pas encore expliqué plus de détails. À partir des images partagées, vous pouvez voir qu'un chatbot IA local s'exécute sur l'écran. Les utilisateurs peuvent interagir avec lui et lui demander d'effectuer des tâches d'IA. et localisez les documents stockés localement. Source de l'image ci-dessus :

Le mini hôte Lenovo YOGA Portal a été officiellement annoncé le 27 juillet, publié par ChinaJoy, avec une alimentation intégrée de 350 W.

Jul 23, 2024 pm 01:47 PM

Le mini hôte Lenovo YOGA Portal a été officiellement annoncé le 27 juillet, publié par ChinaJoy, avec une alimentation intégrée de 350 W.

Jul 23, 2024 pm 01:47 PM

Selon les informations de ce site du 23 juillet, il est désormais confirmé que l'ordinateur de bureau hautes performances YOGA Portal de Lenovo, exposé depuis longtemps, sera officiellement lancé au ChinaJoy à Shanghai le 27 juillet. hôte conçu pour la création professionnelle d’IA. C'est un maître de la performance et un expert en création d'IA de personnes numériques 3D. L'arrière-plan virtuel de l'IA est basé sur les images sur place fournies par notre ami @yuP à Shanghai. Le volume de ce petit hôte n'est que de 3,7 L. Il est fabriqué en aluminium anodisé et est équipé d'un processeur Intel Core i7-14700, équipé de 32 Go de mémoire DDR5 et d'un disque SSD de 1 To. YOGA Portal est à la fois un hôte et une machine de création d'IA tout-en-un. L'hôte hautes performances est combiné à une caméra optimisée par un algorithme pour former une solution intégrée. Tenez-vous simplement devant la caméra, c'est-à-dire

Comment désactiver la fonction commentaire sur TikTok ? Que se passe-t-il après avoir désactivé la fonction de commentaire sur TikTok ?

Mar 23, 2024 pm 06:20 PM

Comment désactiver la fonction commentaire sur TikTok ? Que se passe-t-il après avoir désactivé la fonction de commentaire sur TikTok ?

Mar 23, 2024 pm 06:20 PM

Sur la plateforme Douyin, les utilisateurs peuvent non seulement partager leurs moments de vie, mais aussi interagir avec d'autres utilisateurs. Parfois, la fonction de commentaire peut provoquer des expériences désagréables, telles que de la violence en ligne, des commentaires malveillants, etc. Alors, comment désactiver la fonction commentaire de TikTok ? 1. Comment désactiver la fonction de commentaire de Douyin ? 1. Connectez-vous à l'application Douyin et accédez à votre page d'accueil personnelle. 2. Cliquez sur « I » dans le coin inférieur droit pour accéder au menu des paramètres. 3. Dans le menu des paramètres, recherchez « Paramètres de confidentialité ». 4. Cliquez sur « Paramètres de confidentialité » pour accéder à l'interface des paramètres de confidentialité. 5. Dans l'interface des paramètres de confidentialité, recherchez « Paramètres des commentaires ». 6. Cliquez sur « Paramètres des commentaires » pour accéder à l'interface de configuration des commentaires. 7. Dans l'interface des paramètres des commentaires, recherchez l'option « Fermer les commentaires ». 8. Cliquez sur l'option « Fermer les commentaires » pour confirmer les commentaires de clôture.

Vulnérabilités d'inclusion de fichiers dans Java et leur impact

Aug 08, 2023 am 10:30 AM

Vulnérabilités d'inclusion de fichiers dans Java et leur impact

Aug 08, 2023 am 10:30 AM

Java est un langage de programmation couramment utilisé pour développer diverses applications. Cependant, tout comme les autres langages de programmation, Java présente des vulnérabilités et des risques en matière de sécurité. L'une des vulnérabilités courantes est la vulnérabilité d'inclusion de fichiers (FileInclusionVulnerability). Cet article explorera le principe, l'impact et comment éviter cette vulnérabilité. Les vulnérabilités d'inclusion de fichiers font référence à l'introduction dynamique ou à l'inclusion d'autres fichiers dans le programme, mais les fichiers introduits ne sont pas entièrement vérifiés et protégés, donc

L'impact de la rareté des données sur la formation des modèles

Oct 08, 2023 pm 06:17 PM

L'impact de la rareté des données sur la formation des modèles

Oct 08, 2023 pm 06:17 PM

L'impact de la rareté des données sur la formation des modèles nécessite des exemples de code spécifiques. Dans les domaines de l'apprentissage automatique et de l'intelligence artificielle, les données sont l'un des éléments essentiels de la formation des modèles. Cependant, un problème auquel nous sommes souvent confrontés dans la réalité est la rareté des données. La rareté des données fait référence à la quantité insuffisante de données d'entraînement ou au manque de données annotées. Dans ce cas, cela aura un certain impact sur l'entraînement du modèle. Le problème de la rareté des données se reflète principalement dans les aspects suivants : Surajustement : lorsque la quantité de données d'entraînement est insuffisante, le modèle est sujet au surajustement. Le surajustement fait référence au modèle qui s'adapte de manière excessive aux données d'entraînement.