A quoi sert la base de données Access ?

Access est un système de gestion de bases de données relationnelles dont les principales utilisations incluent : le stockage et l'organisation des données, la gestion des données, l'analyse des données, le développement d'applications personnalisées, le partage de données, les tâches automatisées, la sécurité et la portabilité des données.

Objectif de la base de données Access

Access est un système de gestion de base de données relationnelle (SGBDR) populaire qui fournit des solutions de stockage et de gestion de données aux particuliers, aux petites entreprises et aux grandes organisations. Ses principales utilisations incluent :

- Stockage et organisation des données : Access permet aux utilisateurs de créer et de maintenir des bases de données de manière structurée, en organisant les données associées en tables, enregistrements et champs.

- Gestion des données : Les utilisateurs peuvent facilement ajouter, supprimer et modifier des données dans la base de données et utiliser des requêtes, des formulaires et des rapports pour rechercher, trier et filtrer les informations.

- Analyse des données : Access fournit une gamme d'outils, tels que des requêtes et des rapports, pour analyser les données et en extraire des informations utiles.

- Développement d'applications personnalisées : Access peut être utilisé pour créer des applications personnalisées qui permettent aux utilisateurs de saisir, gérer et analyser des données sans connaissances en codage.

- Partage de données : Les bases de données Access peuvent être facilement partagées avec d'autres utilisateurs, que ce soit sur un réseau local ou via un service cloud.

- Automatiser les tâches : Access permet aux utilisateurs d'automatiser des tâches courantes telles que la saisie de données, la génération de rapports et l'analyse de données à l'aide de macros et de scripts VBA.

- Sécurité des données : Access fournit des fonctionnalités de sécurité des données telles que les autorisations des utilisateurs et le cryptage pour protéger les informations sensibles contre tout accès non autorisé.

- Portabilité : Les bases de données Access peuvent être créées et accessibles sur une variété d'appareils, notamment des ordinateurs de bureau, des ordinateurs portables et des appareils mobiles.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

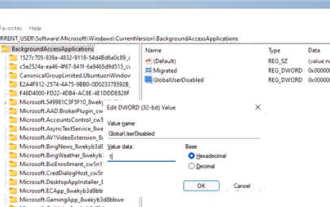

Comment désactiver les applications en arrière-plan dans Windows 11_Tutoriel Windows 11 pour désactiver les applications en arrière-plan

May 07, 2024 pm 04:20 PM

Comment désactiver les applications en arrière-plan dans Windows 11_Tutoriel Windows 11 pour désactiver les applications en arrière-plan

May 07, 2024 pm 04:20 PM

1. Ouvrez les paramètres dans Windows 11. Vous pouvez utiliser le raccourci Win+I ou toute autre méthode. 2. Accédez à la section Applications et cliquez sur Applications et fonctionnalités. 3. Recherchez l'application que vous souhaitez empêcher de s'exécuter en arrière-plan. Cliquez sur le bouton à trois points et sélectionnez Options avancées. 4. Recherchez la section [Autorisations d'application en arrière-plan] et sélectionnez la valeur souhaitée. Par défaut, Windows 11 définit le mode d'optimisation de l'alimentation. Il permet à Windows de gérer le fonctionnement des applications en arrière-plan. Par exemple, une fois que vous avez activé le mode d'économie de batterie pour préserver la batterie, le système fermera automatiquement toutes les applications. 5. Sélectionnez [Jamais] pour empêcher l'application de s'exécuter en arrière-plan. Veuillez noter que si vous remarquez que le programme ne vous envoie pas de notifications, ne parvient pas à mettre à jour les données, etc., vous pouvez

Comment convertir le pdf Deepseek

Feb 19, 2025 pm 05:24 PM

Comment convertir le pdf Deepseek

Feb 19, 2025 pm 05:24 PM

Deepseek ne peut pas convertir les fichiers directement en PDF. Selon le type de fichier, vous pouvez utiliser différentes méthodes: documents communs (Word, Excel, PowerPoint): utilisez Microsoft Office, LibreOffice et d'autres logiciels à exporter sous forme de PDF. Image: Enregistrer sous le nom de PDF à l'aide d'une visionneuse d'image ou d'un logiciel de traitement d'image. Pages Web: Utilisez la fonction "Imprimer en PDF" du navigateur ou l'outil Web dédié à PDF. Formats peu communs: trouvez le bon convertisseur et convertissez-le en PDF. Il est crucial de choisir les bons outils et d'élaborer un plan basé sur la situation réelle.

Que signifie Dao en Java

Apr 21, 2024 am 02:08 AM

Que signifie Dao en Java

Apr 21, 2024 am 02:08 AM

DAO (Data Access Object) en Java est utilisé pour séparer le code d'application et la couche de persistance. Ses avantages incluent : Séparation : Indépendante de la logique de l'application, ce qui facilite sa modification. Encapsulation : masquez les détails d'accès à la base de données et simplifiez l'interaction avec la base de données. Évolutivité : facilement extensible pour prendre en charge de nouvelles bases de données ou technologies de persistance. Avec les DAO, les applications peuvent appeler des méthodes pour effectuer des opérations de base de données telles que la création, la lecture, la mise à jour et la suppression d'entités sans traiter directement les détails de la base de données.

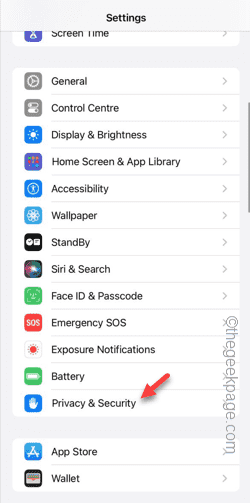

Impossible d'autoriser l'accès à la caméra et au microphone sur iPhone

Apr 23, 2024 am 11:13 AM

Impossible d'autoriser l'accès à la caméra et au microphone sur iPhone

Apr 23, 2024 am 11:13 AM

Le message « Impossible d'autoriser l'accès à la caméra et au microphone » s'affiche-t-il lorsque vous essayez d'utiliser l'application ? En règle générale, vous accordez des autorisations de caméra et de microphone à des personnes spécifiques en fonction de leurs besoins. Cependant, si vous refusez l'autorisation, la caméra et le microphone ne fonctionneront pas et afficheront ce message d'erreur à la place. Résoudre ce problème est très simple et vous pouvez le faire en une minute ou deux. Correctif 1 – Fournir les autorisations de caméra et de microphone Vous pouvez fournir les autorisations de caméra et de microphone nécessaires directement dans les paramètres. Étape 1 – Accédez à l'onglet Paramètres. Étape 2 – Ouvrez le panneau Confidentialité et sécurité. Étape 3 – Activez-y l’autorisation « Caméra ». Étape 4 – À l’intérieur, vous trouverez une liste des applications qui ont demandé l’autorisation d’accéder à l’appareil photo de votre téléphone. Étape 5 – Ouvrez la « Appareil photo » de l'application spécifiée

Que signifie le champ en Java

Apr 25, 2024 pm 10:18 PM

Que signifie le champ en Java

Apr 25, 2024 pm 10:18 PM

En Java, un « champ » est un membre de données dans une classe ou une interface utilisée pour stocker des données ou un état. Les propriétés du champ incluent : le type (peut être n'importe quel type de données Java), les droits d'accès, statique (appartient à une classe plutôt qu'à une instance), final (immuable) et transitoire (non sérialisé). Le champ est utilisé pour stocker les informations d'état d'une classe ou d'une interface, telles que le stockage des données d'objet et la maintenance de l'état de l'objet.

Comment lire le plan d'exécution de la procédure stockée Oracle

Apr 18, 2024 pm 10:18 PM

Comment lire le plan d'exécution de la procédure stockée Oracle

Apr 18, 2024 pm 10:18 PM

Les plans d'exécution de procédures stockées Oracle fournissent des informations d'exécution, notamment les chemins d'accès, le nombre estimé de lignes, l'ordre de jointure et les coûts. Pour afficher le plan d'exécution, exécutez la commande EXPLAIN PLAN et recherchez la section « Plan d'exécution ». Le plan d'exécution contient un en-tête et un corps, affichant en détail l'ID, le type d'opération, le nombre de lignes, le coût, le chemin d'accès, les conditions de filtre, les tables et index impliqués et la séquence de connexion s'il existe une connexion.

Comment le mécanisme de réflexion Java modifie-t-il le comportement d'une classe ?

May 03, 2024 pm 06:15 PM

Comment le mécanisme de réflexion Java modifie-t-il le comportement d'une classe ?

May 03, 2024 pm 06:15 PM

Le mécanisme de réflexion Java permet aux programmes de modifier dynamiquement le comportement des classes sans modifier le code source. En exploitant une classe via l'objet Class, vous pouvez créer des instances via newInstance(), modifier les valeurs des champs privés, appeler des méthodes privées, etc. La réflexion doit toutefois être utilisée avec prudence, car elle peut entraîner un comportement inattendu et des problèmes de sécurité, et entraîner une surcharge en termes de performances.

Comment lire le fichier dbf dans Oracle

May 10, 2024 am 01:27 AM

Comment lire le fichier dbf dans Oracle

May 10, 2024 am 01:27 AM

Oracle peut lire les fichiers dbf en suivant les étapes suivantes : créer une table externe et référencer le fichier dbf ; interroger la table externe pour récupérer les données dans la table Oracle ;