Les sujets

Les sujets

Access

Access

Comment définir des règles de vérification et un texte de vérification dans l'accès

Comment définir des règles de vérification et un texte de vérification dans l'accès

Comment définir des règles de vérification et un texte de vérification dans l'accès

Les règles de validation sont des expressions utilisées pour vérifier les données d'entrée, et le texte de vérification est le message d'invite affiché lorsque la valeur d'entrée ne répond pas aux règles de vérification. La définition des règles de validation implique la saisie d'expressions dans l'onglet "Règles de validation", tandis que la définition du texte de validation nécessite la saisie d'informations d'invite dans l'onglet "Texte de validation". Exemple : Pour vérifier que la valeur saisie dans le champ Date de naissance est une date valide, définissez la règle de validation sur "=DateValue([date de naissance])<=Date()" et définissez le texte de validation sur "Veuillez saisir une date de naissance valide".

Définir les règles de validation et le texte de validation dans Access

1 Règle de validation

Une règle de validation est une expression utilisée pour vérifier si les données saisies répondent à des normes spécifiques. Par exemple, pour garantir que seuls des nombres peuvent être saisis dans un champ, vous pouvez définir une règle de validation comme suit : "IsNumeric([field name])".

Étapes pour définir des règles de validation :

- Sélectionnez le champ pour lequel vous souhaitez définir des règles de validation.

- Dans l'onglet Règles de validation du volet Propriétés du champ, saisissez une expression.

- Cliquez sur l'onglet « Texte de vérification » pour saisir le message d'invite lorsque la vérification échoue.

2. Texte de vérification

Le texte de vérification est le message d'invite affiché lorsque la valeur saisie ne répond pas aux règles de vérification. Cela aide l'utilisateur à comprendre la cause de l'erreur de saisie et à corriger la saisie.

Étapes pour définir le texte de vérification :

- Dans l'onglet "Texte de validation" du volet "Propriétés du champ", saisissez les informations d'invite.

- Assurez-vous d'avoir mis en place des règles de validation dans l'onglet "Règles de validation".

Exemple :

Pour configurer une règle de validation et un texte de validation garantissant que la valeur saisie dans le champ Date de naissance est une date valide, suivez ces étapes :

Règle de validation :

<code>=DateValue([出生日期])<=Date()</code>

Validation texte :

<code>请输入有效的出生日期。</code>

De cette façon, si la date de naissance saisie par l'utilisateur est supérieure à la date actuelle, un message d'invite apparaîtra pour inviter l'utilisateur à saisir une date de naissance valide.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

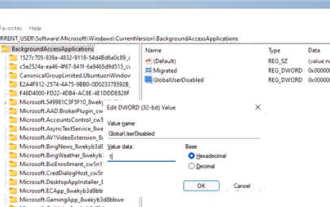

Comment désactiver les applications en arrière-plan dans Windows 11_Tutoriel Windows 11 pour désactiver les applications en arrière-plan

May 07, 2024 pm 04:20 PM

Comment désactiver les applications en arrière-plan dans Windows 11_Tutoriel Windows 11 pour désactiver les applications en arrière-plan

May 07, 2024 pm 04:20 PM

1. Ouvrez les paramètres dans Windows 11. Vous pouvez utiliser le raccourci Win+I ou toute autre méthode. 2. Accédez à la section Applications et cliquez sur Applications et fonctionnalités. 3. Recherchez l'application que vous souhaitez empêcher de s'exécuter en arrière-plan. Cliquez sur le bouton à trois points et sélectionnez Options avancées. 4. Recherchez la section [Autorisations d'application en arrière-plan] et sélectionnez la valeur souhaitée. Par défaut, Windows 11 définit le mode d'optimisation de l'alimentation. Il permet à Windows de gérer le fonctionnement des applications en arrière-plan. Par exemple, une fois que vous avez activé le mode d'économie de batterie pour préserver la batterie, le système fermera automatiquement toutes les applications. 5. Sélectionnez [Jamais] pour empêcher l'application de s'exécuter en arrière-plan. Veuillez noter que si vous remarquez que le programme ne vous envoie pas de notifications, ne parvient pas à mettre à jour les données, etc., vous pouvez

Comment convertir le pdf Deepseek

Feb 19, 2025 pm 05:24 PM

Comment convertir le pdf Deepseek

Feb 19, 2025 pm 05:24 PM

Deepseek ne peut pas convertir les fichiers directement en PDF. Selon le type de fichier, vous pouvez utiliser différentes méthodes: documents communs (Word, Excel, PowerPoint): utilisez Microsoft Office, LibreOffice et d'autres logiciels à exporter sous forme de PDF. Image: Enregistrer sous le nom de PDF à l'aide d'une visionneuse d'image ou d'un logiciel de traitement d'image. Pages Web: Utilisez la fonction "Imprimer en PDF" du navigateur ou l'outil Web dédié à PDF. Formats peu communs: trouvez le bon convertisseur et convertissez-le en PDF. Il est crucial de choisir les bons outils et d'élaborer un plan basé sur la situation réelle.

Comment lire le fichier dbf dans Oracle

May 10, 2024 am 01:27 AM

Comment lire le fichier dbf dans Oracle

May 10, 2024 am 01:27 AM

Oracle peut lire les fichiers dbf en suivant les étapes suivantes : créer une table externe et référencer le fichier dbf ; interroger la table externe pour récupérer les données dans la table Oracle ;

Interprétation de Botanix : BTC L2 décentralisé pour la gestion des actifs réseau (avec tutoriel interactif)

May 08, 2024 pm 06:40 PM

Interprétation de Botanix : BTC L2 décentralisé pour la gestion des actifs réseau (avec tutoriel interactif)

May 08, 2024 pm 06:40 PM

Hier, BotanixLabs a annoncé avoir finalisé un financement total de 11,5 millions de dollars américains, avec la participation de Polychain Capital, Placeholder Capital et d'autres. Le financement sera utilisé pour construire l’équivalent EVM décentralisé de BTCL2Botanix. Spiderchain combine la facilité d'utilisation d'EVM avec la sécurité de Bitcoin. Depuis la mise en ligne du testnet en novembre 2023, il y a eu plus de 200 000 adresses actives. Odaily analysera le mécanisme caractéristique de Botanix et le processus d'interaction testnet dans cet article. Botanix Selon la définition officielle, Botanix est un L2EVM décentralisé et complet de Turing construit sur Bitcoin et se compose de deux composants principaux : Ethereum Virtual Machine

Comment le mécanisme de réflexion Java implémente-t-il le chargement dynamique des classes ?

May 04, 2024 pm 03:42 PM

Comment le mécanisme de réflexion Java implémente-t-il le chargement dynamique des classes ?

May 04, 2024 pm 03:42 PM

Le mécanisme de réflexion Java permet aux classes d'être chargées et instanciées dynamiquement au moment de l'exécution, et les métadonnées des classes peuvent être manipulées via les classes du package java.lang.reflect, notamment la classe, la méthode et le champ. Grâce à des cas pratiques de chargement de la classe Exemple, d'instanciation d'objets, d'obtention et d'appel de méthodes, vous pouvez démontrer son application dans des classes chargées dynamiquement, résolvant ainsi des problèmes de programmation et améliorant la flexibilité.

Comment résoudre l'erreur de violation d'accès

May 07, 2024 pm 05:18 PM

Comment résoudre l'erreur de violation d'accès

May 07, 2024 pm 05:18 PM

Une erreur de violation d'accès est une erreur d'exécution qui se produit lorsqu'un programme accède à un emplacement mémoire au-delà de son allocation de mémoire, provoquant un crash ou une fin anormale du programme. Les solutions incluent : la vérification des limites du tableau ; l'utilisation correcte des pointeurs ; l'utilisation des fonctions d'allocation de mémoire appropriées ; la vérification des débordements de mémoire ; la vérification des bibliothèques tierces pour suivre l'exécution ; .

Comment activer le contrôle du bureau à distance dans Win11_Comment activer le contrôle du bureau à distance dans Win11

May 08, 2024 pm 12:19 PM

Comment activer le contrôle du bureau à distance dans Win11_Comment activer le contrôle du bureau à distance dans Win11

May 08, 2024 pm 12:19 PM

1. Recherchez la page Panneau de configuration dans le menu Démarrer. 2. Modifiez ensuite l'affichage en Catégorie dans le panneau de configuration et cliquez sur Système et sécurité. 3. Recherchez et cliquez sur le bouton Allowremoteaccess sous Système. 4. Dans la fenêtre contextuelle, cliquez sur la colonne Propriétés du système distant, cochez la case Autoriser la connexion à distance à cet ordinateur et cliquez sur OK pour enregistrer.

Comment résoudre le problème de l'interface tiers renvoyant 403 dans l'environnement Node.js?

Mar 31, 2025 pm 11:27 PM

Comment résoudre le problème de l'interface tiers renvoyant 403 dans l'environnement Node.js?

Mar 31, 2025 pm 11:27 PM

Résolvez le problème de l'interface tiers renvoyant 403 dans l'environnement Node.js. Lorsque nous utilisons Node.js pour appeler des interfaces tierces, nous rencontrons parfois une erreur de 403 à partir de l'interface renvoyant 403 ...