Java

Java

javaDidacticiel

javaDidacticiel

Quels sont les critères d'évaluation de la sécurité des fonctions Java ?

Quels sont les critères d'évaluation de la sécurité des fonctions Java ?

Quels sont les critères d'évaluation de la sécurité des fonctions Java ?

Les critères d'évaluation de la sécurité des fonctions Java sont essentiels pour identifier les vulnérabilités potentielles et développer des mesures d'atténuation : Validation des entrées : empêcher les attaques par injection et les entrées malveillantes ; Codage de sortie : empêcher les attaques de scripts intersites (XSS) ; Gestion des exceptions : gérer les exceptions en toute sécurité, empêcher les attaquants de accès aux informations sensibles ; Contrôle d'accès : Empêcher les accès non autorisés et les fuites de données ; Cryptage des données : Protéger les données sensibles contre tout accès non autorisé.

Critères d'évaluation de la sécurité des fonctions Java

L'évaluation de la sécurité des fonctions Java est cruciale pour garantir l'intégrité de l'application. Les critères d'évaluation aident les développeurs à identifier les vulnérabilités potentielles et à développer des mesures d'atténuation. Voici les critères clés pour évaluer la sécurité des fonctions Java :

1. Validation des entrées

Les entrées d'une fonction doivent toujours être validées et nettoyées. Il empêche les attaques par injection et les entrées malveillantes de causer des dommages aux applications. Les méthodes courantes incluent la vérification de type, la vérification de plage et la validation d'expressions régulières.

2. Codage de sortie

La sortie de la fonction doit être codée pour empêcher les attaques de script intersite (XSS). Cela implique l'utilisation d'un mécanisme de codage approprié (tel qu'une entité HTML ou un codage d'URL) pour échapper aux caractères spéciaux dans la sortie.

3. Gestion des exceptions

Les fonctions doivent maintenir la sécurité lors de la gestion des exceptions. Des exceptions non gérées peuvent provoquer le blocage de l'application et potentiellement permettre à un attaquant d'accéder à des informations sensibles. Les développeurs doivent utiliser des blocs try-catch pour intercepter les exceptions et les gérer de manière sûre.

4. Contrôle d'accès

Les fonctions ne doivent être exposées qu'aux utilisateurs autorisés. Les accès non autorisés et les fuites de données peuvent être évités en utilisant des modèles d'autorisation et des contrôles d'authentification.

5. Cryptage des données

Si la fonction gère des données sensibles, les données doivent être cryptées pour empêcher tout accès non autorisé. Le cryptage des données peut être réalisé à l'aide d'algorithmes de cryptage symétriques ou asymétriques.

Cas pratique : Validation de la saisie utilisateur

public String formatUserName(String username) {

if (username == null || username.isBlank()) {

throw new IllegalArgumentException("Username cannot be null or empty.");

}

// 验证用户名只包含字母、数字和下划线

Pattern pattern = Pattern.compile("^[a-zA-Z0-9_]+$");

Matcher matcher = pattern.matcher(username);

if (!matcher.matches()) {

throw new IllegalArgumentException("Username can only contain letters, numbers, and underscores.");

}

// 验证用户名长度是否在 3-20 个字符之间

int length = username.length();

if (length < 3 || length > 20) {

throw new IllegalArgumentException("Username must be between 3 and 20 characters in length.");

}

return username;

}Cette fonction vérifie si la saisie utilisateur répond à des normes spécifiques. Pour ce faire, il effectue une vérification de type, une vérification de plage et une correspondance d'expression régulière sur l'entrée. Il offre également une sécurité contre des conditions anormales.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

1393

1393

52

52

1209

1209

24

24

Break or Return of Java 8 Stream Forach?

Feb 07, 2025 pm 12:09 PM

Break or Return of Java 8 Stream Forach?

Feb 07, 2025 pm 12:09 PM

Java 8 présente l'API Stream, fournissant un moyen puissant et expressif de traiter les collections de données. Cependant, une question courante lors de l'utilisation du flux est: comment se casser ou revenir d'une opération FOREAK? Les boucles traditionnelles permettent une interruption ou un retour précoce, mais la méthode Foreach de Stream ne prend pas directement en charge cette méthode. Cet article expliquera les raisons et explorera des méthodes alternatives pour la mise en œuvre de terminaison prématurée dans les systèmes de traitement de flux. Lire plus approfondie: Améliorations de l'API Java Stream Comprendre le flux Forach La méthode foreach est une opération terminale qui effectue une opération sur chaque élément du flux. Son intention de conception est

Comment convertir les fichiers XML en PDF sur votre téléphone?

Apr 02, 2025 pm 10:12 PM

Comment convertir les fichiers XML en PDF sur votre téléphone?

Apr 02, 2025 pm 10:12 PM

Il est impossible de terminer la conversion XML à PDF directement sur votre téléphone avec une seule application. Il est nécessaire d'utiliser les services cloud, qui peuvent être réalisés via deux étapes: 1. Convertir XML en PDF dans le cloud, 2. Accédez ou téléchargez le fichier PDF converti sur le téléphone mobile.

Outil de mise en forme XML recommandé

Apr 02, 2025 pm 09:03 PM

Outil de mise en forme XML recommandé

Apr 02, 2025 pm 09:03 PM

Les outils de mise en forme XML peuvent taper le code en fonction des règles pour améliorer la lisibilité et la compréhension. Lors de la sélection d'un outil, faites attention aux capacités de personnalisation, en gérant des circonstances spéciales, des performances et de la facilité d'utilisation. Les types d'outils couramment utilisés incluent des outils en ligne, des plug-ins IDE et des outils de ligne de commande.

Programme Java pour trouver le volume de la capsule

Feb 07, 2025 am 11:37 AM

Programme Java pour trouver le volume de la capsule

Feb 07, 2025 am 11:37 AM

Les capsules sont des figures géométriques tridimensionnelles, composées d'un cylindre et d'un hémisphère aux deux extrémités. Le volume de la capsule peut être calculé en ajoutant le volume du cylindre et le volume de l'hémisphère aux deux extrémités. Ce tutoriel discutera de la façon de calculer le volume d'une capsule donnée en Java en utilisant différentes méthodes. Formule de volume de capsule La formule du volume de la capsule est la suivante: Volume de capsule = volume cylindrique volume de deux hémisphères volume dans, R: Le rayon de l'hémisphère. H: La hauteur du cylindre (à l'exclusion de l'hémisphère). Exemple 1 entrer Rayon = 5 unités Hauteur = 10 unités Sortir Volume = 1570,8 unités cubes expliquer Calculer le volume à l'aide de la formule: Volume = π × r2 × h (4

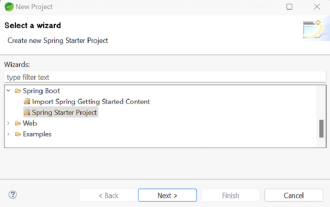

Comment exécuter votre première application Spring Boot dans Spring Tool Suite?

Feb 07, 2025 pm 12:11 PM

Comment exécuter votre première application Spring Boot dans Spring Tool Suite?

Feb 07, 2025 pm 12:11 PM

Spring Boot simplifie la création d'applications Java robustes, évolutives et prêtes à la production, révolutionnant le développement de Java. Son approche "Convention sur la configuration", inhérente à l'écosystème de ressort, minimise la configuration manuelle, allo

PHP vs Python: comprendre les différences

Apr 11, 2025 am 12:15 AM

PHP vs Python: comprendre les différences

Apr 11, 2025 am 12:15 AM

PHP et Python ont chacun leurs propres avantages, et le choix doit être basé sur les exigences du projet. 1.Php convient au développement Web, avec une syntaxe simple et une efficacité d'exécution élevée. 2. Python convient à la science des données et à l'apprentissage automatique, avec une syntaxe concise et des bibliothèques riches.

PHP: un langage clé pour le développement Web

Apr 13, 2025 am 12:08 AM

PHP: un langage clé pour le développement Web

Apr 13, 2025 am 12:08 AM

PHP est un langage de script largement utilisé du côté du serveur, particulièrement adapté au développement Web. 1.Php peut intégrer HTML, traiter les demandes et réponses HTTP et prend en charge une variété de bases de données. 2.PHP est utilisé pour générer du contenu Web dynamique, des données de formulaire de traitement, des bases de données d'accès, etc., avec un support communautaire solide et des ressources open source. 3. PHP est une langue interprétée, et le processus d'exécution comprend l'analyse lexicale, l'analyse grammaticale, la compilation et l'exécution. 4.PHP peut être combiné avec MySQL pour les applications avancées telles que les systèmes d'enregistrement des utilisateurs. 5. Lors du débogage de PHP, vous pouvez utiliser des fonctions telles que error_reportting () et var_dump (). 6. Optimiser le code PHP pour utiliser les mécanismes de mise en cache, optimiser les requêtes de base de données et utiliser des fonctions intégrées. 7

PHP vs autres langues: une comparaison

Apr 13, 2025 am 12:19 AM

PHP vs autres langues: une comparaison

Apr 13, 2025 am 12:19 AM

PHP convient au développement Web, en particulier dans le développement rapide et le traitement du contenu dynamique, mais n'est pas bon dans les applications de la science des données et de l'entreprise. Par rapport à Python, PHP présente plus d'avantages dans le développement Web, mais n'est pas aussi bon que Python dans le domaine de la science des données; Par rapport à Java, PHP fonctionne moins bien dans les applications au niveau de l'entreprise, mais est plus flexible dans le développement Web; Par rapport à JavaScript, PHP est plus concis dans le développement back-end, mais n'est pas aussi bon que JavaScript dans le développement frontal.