Tutoriel mobile

Tutoriel mobile

téléphone Android

téléphone Android

Explication détaillée du processus d'enregistrement du téléphone mobile (simple et facile à comprendre)

Explication détaillée du processus d'enregistrement du téléphone mobile (simple et facile à comprendre)

Explication détaillée du processus d'enregistrement du téléphone mobile (simple et facile à comprendre)

À l'ère du mobile, l'enregistrement du téléphone mobile est devenu une compétence essentielle. De nos jours, les téléphones mobiles sont devenus un outil indispensable dans la vie des gens et l'enregistrement d'un téléphone mobile est inévitable. Mais comment enregistrer un téléphone mobile rapidement et efficacement est devenu une préoccupation pour de nombreuses personnes. À cet égard, l'éditeur PHP Apple expliquera en détail le processus d'enregistrement du téléphone mobile et les précautions pour vous aider à terminer le processus d'enregistrement facilement et en douceur.

1. Choisissez un fournisseur de messagerie approprié

Tout d'abord, vous devez choisir un fournisseur de messagerie digne de confiance avant de vous inscrire avec votre téléphone mobile. Outlook, etc. Il existe actuellement de nombreux fournisseurs de messagerie connus sur le marché, tels que Gmail. Choisissez un fournisseur de messagerie qui vous convient en fonction de vos besoins personnels.

2. Ouvrez le navigateur mobile et entrez sur le site officiel de la boîte aux lettres

et entrez sur le site officiel, entrez le site officiel du fournisseur de boîte aux lettres sélectionné dans le navigateur mobile. Le site officiel aura des boutons évidents. Généralement, cliquez sur « S'inscrire » ou « Créer un compte » pour démarrer le processus d'inscription et les boutons.

3. Cliquez sur le bouton d'inscription pour accéder à la page d'inscription

Cliquez pour accéder à la page d'inscription et trouvez le bouton d'inscription sur le site officiel. Habituellement, il vous sera demandé de remplir certaines informations de base, telles que votre nom d'utilisateur, votre mot de passe, etc. sur la page d'inscription. Remplissez les informations correspondantes, cliquez sur Suivant et suivez les invites de la page.

4. Remplissez les informations personnelles

Comme le nom, vous devez remplir certaines informations personnelles, sur la page suivante, le numéro de téléphone portable, etc. Assurez-vous de le remplir avec précision. Ces informations sont souvent utilisées pour vérifier l'authenticité de l'utilisateur et fournir de meilleurs services de protection du compte.

5. Définir un mot de passe et d'autres mesures de sécurité

Il est très important de définir un mot de passe sûr et fiable pendant le processus d'inscription. Et la longueur ne doit pas être inférieure à 8 caractères. Le mot de passe doit contenir des lettres, des chiffres et des caractères spéciaux. Pour protéger davantage la sécurité de votre compte, certains fournisseurs de messagerie exigeront également des mesures de sécurité telles que la définition de questions de sécurité et d'adresses e-mail de sauvegarde.

6. Vérification homme-machine complète

De nombreux fournisseurs de messagerie exigeront que les utilisateurs effectuent une vérification homme-machine afin d'éviter les comportements d'enregistrement malveillants. L'authenticité de l'utilisateur est généralement confirmée en saisissant un code de vérification ou en répondant à de simples questions mathématiques.

7. Acceptez les conditions d'utilisation et soumettez la demande d'inscription

et cochez la case Après avoir rempli toutes les informations nécessaires, vous devez lire attentivement les termes liés à « accepter » des conditions d'utilisation. Cliquez ensuite sur le bouton « Soumettre » ou « S'inscrire » pour finaliser la demande d'inscription.

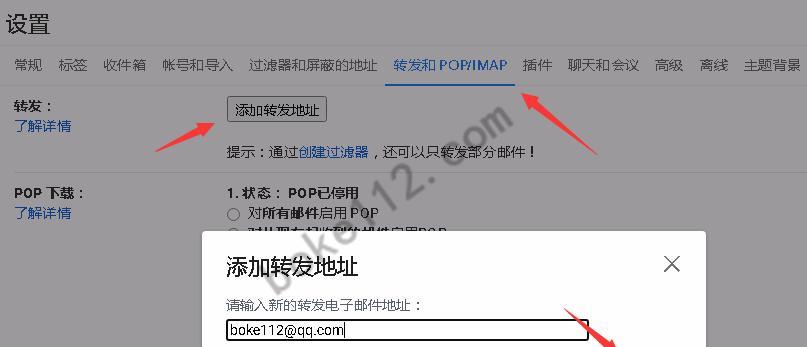

8. Vérification par e-mail

Certains fournisseurs de messagerie enverront un e-mail de vérification à l'e-mail de sauvegarde que vous avez renseigné ou au numéro de téléphone mobile que vous avez fourni après une inscription réussie. Cliquez sur le lien de vérification pour terminer la vérification par e-mail et suivez les invites par e-mail.

9. Définissez les options de personnalisation de l'e-mail

Signature, etc., telles que le thème de l'e-mail, après une inscription réussie, vous pouvez définir les options personnalisées de l'e-mail selon vos propres préférences. Ces options peuvent vous aider à adapter votre courrier électronique à votre style et à vos besoins personnels.

10. Contact

Vous pouvez importer des contacts déjà présents sur votre téléphone dans votre boîte aux lettres pour faciliter votre utilisation quotidienne. Importez rapidement les contacts de votre téléphone mobile dans votre carnet d'adresses e-mail, suivez les directives d'importation du fournisseur de messagerie.

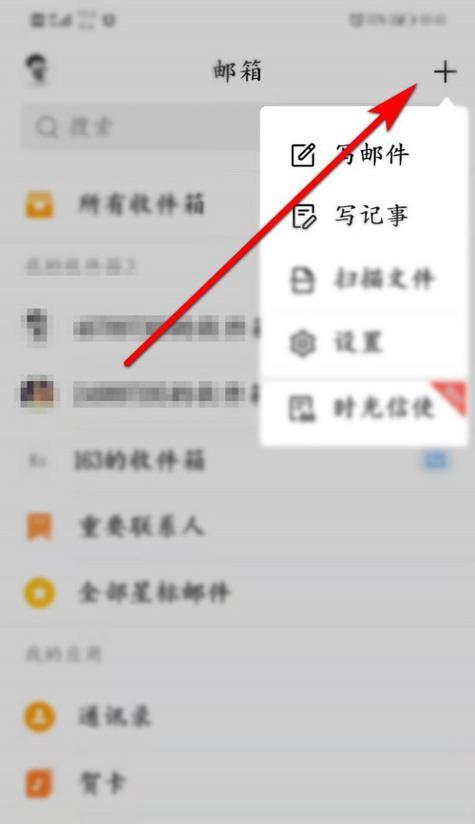

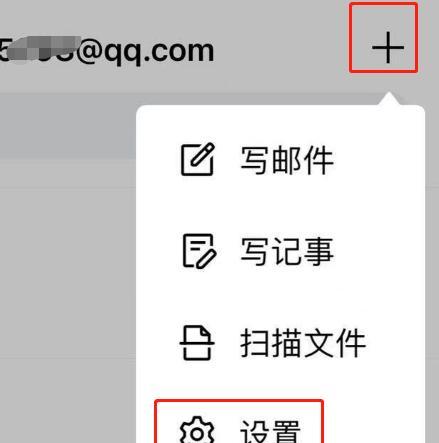

11. Téléchargez l'application de messagerie

Vous pouvez télécharger et installer l'application de messagerie mobile correspondante pour gérer et utiliser votre messagerie plus facilement. Vous pouvez consulter vos e-mails, envoyer des e-mails et effectuer d'autres opérations à tout moment et n'importe où dans l'application.

12. Configurer des rappels par e-mail

Vous pouvez configurer des rappels par e-mail sur votre téléphone pour recevoir des notifications par e-mail importantes à temps. Accédez aux paramètres et recherchez les paramètres et options correspondants pour « Notifications » ou « Mail » selon les différents systèmes de téléphonie mobile.

13. Sauvegardez et restaurez les données de la boîte aux lettres

et restaurez-les si nécessaire Afin d'éviter la perte des données de la boîte aux lettres due à la perte ou au remplacement du téléphone mobile, vous pouvez sauvegarder régulièrement les données de la boîte aux lettres. Effectuez les opérations de sauvegarde et de récupération appropriées conformément aux directives du fournisseur de messagerie.

14. Mesures de protection de sécurité

Vous pouvez prendre des mesures de protection de sécurité supplémentaires pour protéger la sécurité de votre courrier électronique, comme changer régulièrement votre mot de passe, activer la vérification en deux étapes, etc. Ces mesures peuvent améliorer efficacement la sécurité de votre compte.

15. Profitez d'un service de messagerie pratique

Vous avez enregistré avec succès un téléphone mobile après avoir effectué toutes les étapes ci-dessus. Communiquez avec les autres par e-mail à tout moment et en tout lieu, consultez désormais les notifications par e-mail importantes et profitez de services de messagerie pratiques.

Je pense que tout le monde a une compréhension plus claire du processus d'enregistrement du téléphone mobile grâce à l'introduction détaillée de cet article. Et vous pouvez utiliser pleinement cet outil pour améliorer l'efficacité de votre vie quotidienne et de votre travail. J'espère que ces informations pourront aider tout le monde à enregistrer un téléphone mobile en douceur.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment utiliser SQL DateTime

Apr 09, 2025 pm 06:09 PM

Comment utiliser SQL DateTime

Apr 09, 2025 pm 06:09 PM

Le type de données DateTime est utilisé pour stocker les informations de date et de temps de haute précision, allant de 0001-01-01 00:00:00 à 9999-12-31 23: 59: 59.99999999, et la syntaxe est DateTime (Precision), lorsque la précision spécifie la précision après le point de déviation (0-7), et le défaut est 3. Les fonctions de conversion, mais doivent être conscientes des problèmes potentiels lors de la conversion de précision, de plage et de fuseaux horaires.

Comment créer une base de données Oracle Comment créer une base de données Oracle

Apr 11, 2025 pm 02:36 PM

Comment créer une base de données Oracle Comment créer une base de données Oracle

Apr 11, 2025 pm 02:36 PM

Pour créer une base de données Oracle, la méthode commune consiste à utiliser l'outil graphique DBCA. Les étapes sont les suivantes: 1. Utilisez l'outil DBCA pour définir le nom DBN pour spécifier le nom de la base de données; 2. Définissez Syspassword et SystemPassword sur des mots de passe forts; 3. Définir les caractères et NationalCharacterset à Al32Utf8; 4. Définissez la taille de mémoire et les espaces de table pour s'ajuster en fonction des besoins réels; 5. Spécifiez le chemin du fichier log. Les méthodes avancées sont créées manuellement à l'aide de commandes SQL, mais sont plus complexes et sujets aux erreurs. Faites attention à la force du mot de passe, à la sélection du jeu de caractères, à la taille et à la mémoire de l'espace de table

Comment supprimer les lignes qui répondent à certains critères dans SQL

Apr 09, 2025 pm 12:24 PM

Comment supprimer les lignes qui répondent à certains critères dans SQL

Apr 09, 2025 pm 12:24 PM

Use the DELETE statement to delete data from the database and specify the deletion criteria through the WHERE clause. Example syntax: DELETE FROM table_name WHERE condition; Remarque: Sauvegardez les données avant d'effectuer des opérations de suppression, vérifiez les instructions dans l'environnement de test, utilisez la clause limite pour limiter le nombre de lignes supprimées, vérifiez soigneusement la clause WHERE pour éviter les erreurs et utilisez des index pour optimiser l'efficacité de suppression des grandes tables.

Puis-je récupérer le mot de passe de la base de données dans Navicat?

Apr 08, 2025 pm 09:51 PM

Puis-je récupérer le mot de passe de la base de données dans Navicat?

Apr 08, 2025 pm 09:51 PM

Navicat lui-même ne stocke pas le mot de passe de la base de données et ne peut récupérer que le mot de passe chiffré. Solution: 1. Vérifiez le gestionnaire de mots de passe; 2. Vérifiez la fonction "Remember Motway" de Navicat; 3. Réinitialisez le mot de passe de la base de données; 4. Contactez l'administrateur de la base de données.

Comment ajouter des colonnes dans PostgreSQL?

Apr 09, 2025 pm 12:36 PM

Comment ajouter des colonnes dans PostgreSQL?

Apr 09, 2025 pm 12:36 PM

PostgreSQL La méthode pour ajouter des colonnes consiste à utiliser la commande alter table et à considérer les détails suivants: Type de données: Sélectionnez le type qui convient à la nouvelle colonne pour stocker des données, telles que INT ou VARCHAR. Par défaut: Spécifiez la valeur par défaut de la nouvelle colonne via le mot-clé par défaut, en évitant la valeur de NULL. CONTRAINTES: Ajoutez des contraintes non nulles, uniques ou de vérification au besoin. Opérations simultanées: utilisez des transactions ou d'autres mécanismes de contrôle de concurrence pour gérer les conflits de verrouillage lors de l'ajout de colonnes.

Comment ajouter plusieurs nouvelles colonnes dans SQL

Apr 09, 2025 pm 02:42 PM

Comment ajouter plusieurs nouvelles colonnes dans SQL

Apr 09, 2025 pm 02:42 PM

Méthodes pour ajouter plusieurs nouvelles colonnes dans SQL Incluent: Utilisation de l'instruction ALTER TABLE: ALTER TABLE TABLE_NAM ADD COLUMN1 DATA_TYPE, ADD COLUMN2 DATA_TYPE, ...; Utilisation de l'instruction Create Table: Create Table NEW_TABLE AS SELECT Column1, Column2, ..., Columnn From existe_Table Union All Select Null, Null, ..., Nul

Comment nettoyer toutes les données avec Redis

Apr 10, 2025 pm 05:06 PM

Comment nettoyer toutes les données avec Redis

Apr 10, 2025 pm 05:06 PM

Comment nettoyer toutes les données Redis: redis 2.8 et ultérieurement: La commande Flushall supprime toutes les paires de valeurs clés. Redis 2.6 et plus tôt: utilisez la commande del pour supprimer les clés une par une ou utilisez le client redis pour supprimer les méthodes. Alternative: redémarrez le service redis (utilisez avec prudence) ou utilisez le client redis (tel que Flushall () ou FlushDB ()).

Méthode de Navicat pour afficher le mot de passe de la base de données PostgreSQL

Apr 08, 2025 pm 09:57 PM

Méthode de Navicat pour afficher le mot de passe de la base de données PostgreSQL

Apr 08, 2025 pm 09:57 PM

Il est impossible d'afficher les mots de passe postgresql directement à partir de Navicat, car Navicat stocke les mots de passe cryptés pour des raisons de sécurité. Pour confirmer le mot de passe, essayez de vous connecter à la base de données; Pour modifier le mot de passe, veuillez utiliser l'interface graphique de PSQL ou NAVICAT; À d'autres fins, vous devez configurer les paramètres de connexion dans le code pour éviter les mots de passe codés en dur. Pour améliorer la sécurité, il est recommandé d'utiliser des mots de passe solides, des modifications périodiques et d'activer l'authentification multi-facteurs.