Tutoriel mobile

Tutoriel mobile

téléphone Android

téléphone Android

Guide pour changer le mot de passe de démarrage de l'ordinateur (méthode de changement de mot de passe simple et facile)

Guide pour changer le mot de passe de démarrage de l'ordinateur (méthode de changement de mot de passe simple et facile)

Guide pour changer le mot de passe de démarrage de l'ordinateur (méthode de changement de mot de passe simple et facile)

Guide pour définir ou modifier le mot de passe de mise sous tension de votre ordinateur À l'ère numérique moderne, la protection de la sécurité des informations personnelles est cruciale. L'une des mesures efficaces consiste à définir ou à modifier le mot de passe de mise sous tension de l'ordinateur. L'éditeur PHP Xinyi a spécialement compilé le guide suivant pour vous fournir des techniques efficaces pour vous aider à gérer facilement le mot de passe de démarrage de votre ordinateur et à garantir que vos données et votre confidentialité sont correctement protégées.

1 : Choisissez un mot de passe de mise sous tension approprié - utilisez un mot de passe fort

Nous devons d'abord choisir un mot de passe fort lors de la modification du mot de passe de mise sous tension. La longueur doit être comprise entre 8 et 16 caractères, lettres et caractères spéciaux, et les mots de passe forts doivent inclure des chiffres. Sécurité informatique améliorée, ces mots de passe sont plus difficiles à déchiffrer.

Deux : Comment changer le mot de passe de mise sous tension du système Windows

Nous pouvons modifier le mot de passe de mise sous tension via le « Panneau de configuration » du système Windows. Cliquez sur la sélection « Compte utilisateur » et sélectionnez « Modifier le type de compte et le mot de passe » pour accéder à l'interface de changement de mot de passe. Entrez le mot de passe actuel et définissez un nouveau mot de passe pour terminer la modification dans cette interface.

Trois : Comment changer le mot de passe de mise sous tension du système Mac

Nous pouvons modifier le mot de passe de mise sous tension via les "Préférences Système" du système Mac. Cliquez sur « Utilisateurs et groupes » et sélectionnez le bouton « Modifier le mot de passe » pour le compte utilisateur. Entrez le mot de passe actuel et définissez un nouveau mot de passe pour terminer la modification dans cette interface.

Quatre : Comment changer le mot de passe de mise sous tension du système Linux

Nous pouvons modifier le mot de passe de mise sous tension du système Linux via la ligne de commande. Entrez la commande, ouvrez le terminal "passwd" et appuyez sur Entrée. Suivez les invites pour terminer la modification. À ce moment, le système vous demandera de saisir le mot de passe actuel et le nouveau mot de passe.

Cinq : Comment modifier le mot de passe de mise sous tension défini dans le BIOS

Certains ordinateurs doivent également définir un mot de passe de mise sous tension dans le BIOS. F10 ou Supprimer), entrez dans l'interface de configuration du BIOS, appuyez sur le bouton correspondant (généralement F2) lors du démarrage. Recherchez "Définir le mot de passe de mise sous tension" dans les options de sécurité et suivez les invites pour modifier les options

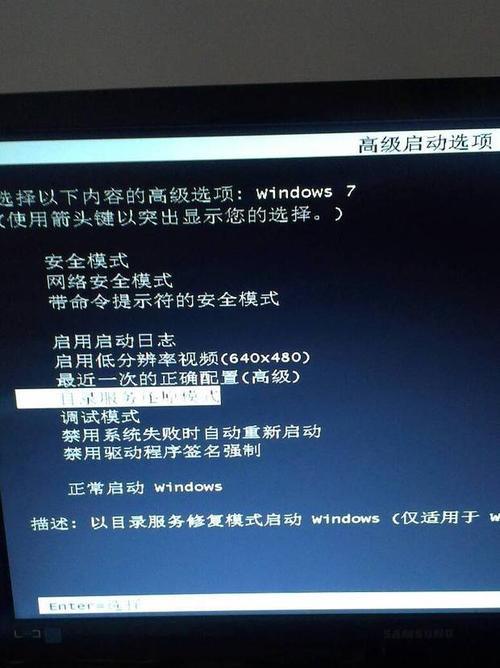

Six : Réinitialisez le mot de passe de mise sous tension oublié

Cela peut être résolu en réinitialisant. Si vous oubliez le mot de passe de mise sous tension, vous pouvez utiliser le mode sans échec ou réinstaller le système pour réinitialiser le mot de passe. Pour les systèmes Windows, vous pouvez utiliser le mode de récupération ou utiliser. .Outil de réinitialisation spécial pour la réinitialisation du mot de passe, pour les systèmes Mac et Linux

Sept : Problèmes courants et solutions - Impossible de modifier le mot de passe à la mise sous tension

Parfois, nous pouvons rencontrer une situation dans laquelle le mot de passe à la mise sous tension ne peut pas être modifié. Cela peut être dû à une défaillance du système ou à d'autres raisons. Vérifiez l'intégrité des fichiers système ou utilisez des outils de réparation spéciaux pour résoudre de tels problèmes.

Huit : Précautions - Vous devez bien faire attention à la sécurité de votre mot de passe de mise sous tension.

, que vous modifiiez ou utilisiez le mot de passe à la mise sous tension, modifiez le mot de passe régulièrement, évitez d'utiliser le même mot de passe que d'autres comptes et ne divulguez pas le mot de passe à d'autres. Ce sont toutes des mesures de protection importantes pour la sécurité des informations personnelles.

9 : Utilisez des outils de gestion de mots de passe - plus pratiques et plus rapides

Vous pouvez envisager d'utiliser des outils de gestion de mots de passe pour gérer et modifier les mots de passe, et pour les utilisateurs qui ont souvent besoin de changer de mot de passe, de remplir automatiquement des mots de passe, etc. Ces outils peuvent aider les utilisateurs générez automatiquement des mots de passe forts, enregistrez les mots de passe et améliorez l'efficacité et la sécurité de la gestion des mots de passe.

Dix : L'importance de l'authentification multifacteur - améliorer encore la sécurité

L'authentification multifacteur consiste à améliorer encore la sécurité informatique. mot de passe à la mise sous tension, des méthodes d'authentification supplémentaires telles que des clés matérielles et la reconnaissance faciale peuvent considérablement augmenter la difficulté pour les visiteurs illégaux de prendre le contrôle de l'ordinateur et ajouter la reconnaissance d'empreintes digitales

11 : Attaques d'ingénierie sociale et phishing — — Méfiez-vous de la sécurité informatique. menaces

Nous devons également nous méfier des menaces de sécurité telles que les attaques d'ingénierie sociale et le phishing. Lorsque vous modifiez le mot de passe de mise sous tension, ne divulguez pas d'informations personnelles à des sites Web ou à des individus non fiables. Ce n'est qu'en restant vigilants que nous pourrons mieux nous protéger. ne cliquez pas facilement sur des liens provenant de sources inconnues.

Douze : Choisissez la fréquence des changements de mot de passe à la mise sous tension - pesez la sécurité et la commodité

Nous devons peser la sécurité et la commodité lorsque nous choisissons la fréquence des changements de mot de passe à la mise sous tension, par exemple. comme tous les trois. Une fois par mois ou six mois, il est généralement recommandé de changer le mot de passe régulièrement. Vous pouvez raccourcir le cycle de modification de manière appropriée si vous estimez que le risque de fuite de mot de passe est plus grand.

Treize : Utilisation de la récupération du mot de passe et. services de réinitialisation pour éviter la perte de données

Nous pouvons l'utiliser. Service de récupération et de réinitialisation de mot de passe Afin d'éviter la perte de données causée par l'oubli de votre mot de passe, le système Windows fournit un service de réinitialisation de « mot de passe oublié » pour vous aider à reprendre le contrôle de votre ordinateur. Vous pouvez le récupérer via un e-mail prédéfini ou un numéro de téléphone portable, options.

Quatorze : Éduquer les utilisateurs à renforcer leur connaissance des mots de passe - améliorer le niveau global de sécurité informatique

Éduquer les utilisateurs à renforcer leur connaissance des mots de passe est également un élément important de l'amélioration du niveau global de sécurité informatique, en plus de la gestion des mots de passe personnels. Maintenez conjointement la sécurité du réseau, rappelez aux utilisateurs de définir, gérer et protéger correctement les mots de passe, la publicité et d'autres activités, et organisez des formations.

Quinze : Comment changer efficacement le mot de passe de démarrage de l'ordinateur

Nous avons appris quelques méthodes et techniques pour changer le mot de passe de démarrage de l'ordinateur grâce à l'introduction de cet article. Améliorer la sécurité globale de l'ordinateur, renforcer la sensibilisation à la protection des mots de passe et d'autres mesures, utiliser correctement les outils système et choisir des mots de passe forts peuvent nous aider à mieux protéger la sécurité des informations personnelles.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

Quelle configuration de l'ordinateur est requise pour VScode

Apr 15, 2025 pm 09:48 PM

Quelle configuration de l'ordinateur est requise pour VScode

Apr 15, 2025 pm 09:48 PM

Vs Code Système Exigences: Système d'exploitation: Windows 10 et supérieur, MacOS 10.12 et supérieur, processeur de distribution Linux: minimum 1,6 GHz, recommandé 2,0 GHz et au-dessus de la mémoire: minimum 512 Mo, recommandée 4 Go et plus d'espace de stockage: Minimum 250 Mo, recommandée 1 Go et plus d'autres exigences: connexion du réseau stable, xorg / wayland (Linux) recommandé et recommandée et plus

Comment exécuter le code Java dans le bloc-notes

Apr 16, 2025 pm 07:39 PM

Comment exécuter le code Java dans le bloc-notes

Apr 16, 2025 pm 07:39 PM

Bien que le bloc-notes ne puisse pas exécuter directement le code Java, il peut être réalisé en utilisant d'autres outils: à l'aide du compilateur de ligne de commande (Javac) pour générer un fichier bytecode (filename.class). Utilisez l'interpréteur Java (Java) pour interpréter ByteCode, exécuter le code et sortir le résultat.

Comment utiliser vscode

Apr 15, 2025 pm 11:21 PM

Comment utiliser vscode

Apr 15, 2025 pm 11:21 PM

Visual Studio Code (VSCODE) est un éditeur de code Open Source, Open Source et gratuit développé par Microsoft. Il est connu pour son léger, l'évolutivité et le support pour une large gamme de langages de programmation. Pour installer VScode, veuillez visiter le site officiel pour télécharger et exécuter l'installateur. Lorsque vous utilisez VSCODE, vous pouvez créer de nouveaux projets, modifier le code, déboguer le code, naviguer dans les projets, développer VSCODE et gérer les paramètres. VScode est disponible pour Windows, MacOS et Linux, prend en charge plusieurs langages de programmation et fournit diverses extensions via Marketplace. Ses avantages incluent le léger, l'évolutivité, le support linguistique étendu, les fonctionnalités riches et la version

Quel est le but principal de Linux?

Apr 16, 2025 am 12:19 AM

Quel est le but principal de Linux?

Apr 16, 2025 am 12:19 AM

Les principales utilisations de Linux comprennent: 1. Système d'exploitation du serveur, 2. Système intégré, 3. Système d'exploitation de bureau, 4. Environnement de développement et de test. Linux excelle dans ces domaines, offrant des outils de stabilité, de sécurité et de développement efficaces.

Comment vérifier l'adresse de l'entrepôt de Git

Apr 17, 2025 pm 01:54 PM

Comment vérifier l'adresse de l'entrepôt de Git

Apr 17, 2025 pm 01:54 PM

Pour afficher l'adresse du référentiel GIT, effectuez les étapes suivantes: 1. Ouvrez la ligne de commande et accédez au répertoire du référentiel; 2. Exécutez la commande "git Remote -v"; 3. Affichez le nom du référentiel dans la sortie et son adresse correspondante.

Architecture Linux: dévoiler les 5 composants de base

Apr 20, 2025 am 12:04 AM

Architecture Linux: dévoiler les 5 composants de base

Apr 20, 2025 am 12:04 AM

Les cinq composants de base du système Linux sont: 1. Kernel, 2. Bibliothèque système, 3. Utilitaires système, 4. Interface utilisateur graphique, 5. Applications. Le noyau gère les ressources matérielles, la bibliothèque système fournit des fonctions précompilées, les utilitaires système sont utilisés pour la gestion du système, l'interaction GUI fournit une interaction visuelle et les applications utilisent ces composants pour implémenter des fonctions.

Code d'installation de Laravel

Apr 18, 2025 pm 12:30 PM

Code d'installation de Laravel

Apr 18, 2025 pm 12:30 PM

Pour installer Laravel, suivez ces étapes dans Séquence: Installer Composer (pour MacOS / Linux et Windows) Installez Laravel Installer Créer une nouvelle application d'accès au service de démarrage du projet (URL: http://127.0.0.1:8000) Configurer la connexion de la base de données (si nécessaire)

Tutoriel d'utilisation des terminaux VScode

Apr 15, 2025 pm 10:09 PM

Tutoriel d'utilisation des terminaux VScode

Apr 15, 2025 pm 10:09 PM

Le terminal intégré VScode est un outil de développement qui permet d'exécuter des commandes et des scripts au sein de l'éditeur pour simplifier le processus de développement. Comment utiliser la borne VScode: ouvrez le terminal avec la touche de raccourci (CTRL / CMD). Entrez une commande ou exécutez le script. Utilisez des raccourcis clavier (tels que Ctrl L pour effacer le terminal). Modifiez le répertoire de travail (comme la commande CD). Les fonctionnalités avancées incluent le mode de débogage, l'achèvement de l'extrait de code automatique et l'historique des commandes interactives.