计算文本的各种Hash加密,超级全面

DEMO演示:http://dighash.com/ 全站代码:https://github.com/hustcc/dig_hash,求star hash算法包括:md2,md4,md5,sha1,sha224,sha256,sha384,sha512,ripemd128,ripemd160,ripemd256,ripemd320,whirlpool,tiger128_3,tiger160_3,tiger192_3,tiger128_4,tig

DEMO演示:http://dighash.com/

全站代码:https://github.com/hustcc/dig_hash ,求star

hash算法 包括:md2,md4,md5,sha1,sha224,sha256,sha384,sha512,ripemd128,ripemd160,ripemd256,ripemd320,whirlpool,tiger128_3,tiger160_3,tiger192_3,tiger128_4,tiger160_4,tiger192_4,snefru,snefru256,gost,gost-crypto,adler32,crc32,crc32b,fnv132,fnv1a32,fnv164,fnv1a64,joaat,haval128_3,haval160_3,haval192_3,haval224_3,haval256_3,haval128_4,haval160_4,haval192_4,haval224_4,haval256_4,haval128_5,haval160_5,haval192_5,haval224_5,haval256_5

看晕了吧,直接看上面的demo网址吧!

function cal_hash($chars) {

$algos = hash_algos();

$hash_rst = array();

foreach($algos as $algo) {

$st = microtime();

$rst = hash($algo, $chars, false);

$et = microtime();

list($ss, $si) = explode(' ', $st);

list($es, $ei) = explode(' ', $et);

$hash_rst[str_replace(",", "_", $algo)] = array('rst' => $rst, 'time' => $ei + $es - $si - $ss);

}

return $hash_rst;

}

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

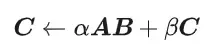

La multiplication matricielle universelle de CUDA : de l'entrée à la maîtrise !

Mar 25, 2024 pm 12:30 PM

La multiplication matricielle universelle de CUDA : de l'entrée à la maîtrise !

Mar 25, 2024 pm 12:30 PM

La multiplication matricielle générale (GEMM) est un élément essentiel de nombreuses applications et algorithmes, et constitue également l'un des indicateurs importants pour évaluer les performances du matériel informatique. Une recherche approfondie et l'optimisation de la mise en œuvre de GEMM peuvent nous aider à mieux comprendre le calcul haute performance et la relation entre les systèmes logiciels et matériels. En informatique, une optimisation efficace de GEMM peut augmenter la vitesse de calcul et économiser des ressources, ce qui est crucial pour améliorer les performances globales d’un système informatique. Une compréhension approfondie du principe de fonctionnement et de la méthode d'optimisation de GEMM nous aidera à mieux utiliser le potentiel du matériel informatique moderne et à fournir des solutions plus efficaces pour diverses tâches informatiques complexes. En optimisant les performances de GEMM

Comment calculer l'addition, la soustraction, la multiplication et la division dans un document Word

Mar 19, 2024 pm 08:13 PM

Comment calculer l'addition, la soustraction, la multiplication et la division dans un document Word

Mar 19, 2024 pm 08:13 PM

WORD est un traitement de texte puissant. Nous pouvons utiliser Word pour éditer divers textes. Dans les tableaux Excel, nous maîtrisons les méthodes de calcul d'addition, de soustraction et de multiplicateurs. Ainsi, si nous avons besoin de calculer l'addition de valeurs numériques dans les tableaux Word, Comment soustraire le multiplicateur ? Puis-je utiliser uniquement une calculatrice pour le calculer ? La réponse est bien sûr non, WORD peut aussi le faire. Aujourd'hui, je vais vous apprendre à utiliser des formules pour calculer des opérations de base telles que l'addition, la soustraction, la multiplication et la division dans des tableaux dans des documents Word. Apprenons ensemble. Alors, aujourd'hui, permettez-moi de vous montrer en détail comment calculer l'addition, la soustraction, la multiplication et la division dans un document WORD ? Étape 1 : ouvrez un WORD, cliquez sur [Tableau] sous [Insérer] dans la barre d'outils et insérez un tableau dans le menu déroulant.

Comment configurer le cryptage de l'album photo sur un téléphone mobile Apple

Mar 02, 2024 pm 05:31 PM

Comment configurer le cryptage de l'album photo sur un téléphone mobile Apple

Mar 02, 2024 pm 05:31 PM

Sur les téléphones mobiles Apple, les utilisateurs peuvent crypter les albums photos selon leurs propres besoins. Certains utilisateurs ne savent pas comment le configurer. Vous pouvez ajouter les images qui doivent être cryptées au mémo, puis verrouiller le mémo. Ensuite, l'éditeur présentera la méthode de configuration du cryptage des albums photo mobiles pour les utilisateurs intéressés, venez jeter un œil ! Tutoriel sur les téléphones mobiles Apple Comment configurer le cryptage de l'album photo iPhone A : Après avoir ajouté les images qui doivent être cryptées au mémo, allez verrouiller le mémo pour une introduction détaillée : 1. Entrez dans l'album photo, sélectionnez l'image qui doit être cryptée. crypté, puis cliquez sur [Ajouter à] ci-dessous. 2. Sélectionnez [Ajouter aux notes]. 3. Saisissez le mémo, recherchez le mémo que vous venez de créer, saisissez-le et cliquez sur l'icône [Envoyer] dans le coin supérieur droit. 4. Cliquez sur [Verrouiller l'appareil] ci-dessous

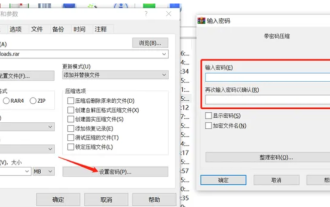

Comment définir un mot de passe pour le cryptage de dossiers sans compression

Feb 20, 2024 pm 03:27 PM

Comment définir un mot de passe pour le cryptage de dossiers sans compression

Feb 20, 2024 pm 03:27 PM

Le cryptage de dossier est une méthode courante de protection des données qui crypte le contenu d'un dossier afin que seules les personnes disposant du mot de passe de décryptage puissent accéder aux fichiers. Lors du chiffrement d'un dossier, il existe des méthodes courantes pour définir un mot de passe sans compresser le fichier. Tout d’abord, nous pouvons utiliser la fonction de cryptage fournie avec le système d’exploitation pour définir un mot de passe de dossier. Pour les utilisateurs Windows, vous pouvez le configurer en suivant les étapes suivantes : Sélectionnez le dossier à chiffrer, cliquez avec le bouton droit sur le dossier et sélectionnez « Propriétés ».

Conseils de traitement des dates PHP : Comment calculer la différence mensuelle entre les dates en utilisant PHP ?

Mar 20, 2024 am 11:24 AM

Conseils de traitement des dates PHP : Comment calculer la différence mensuelle entre les dates en utilisant PHP ?

Mar 20, 2024 am 11:24 AM

Conseils de traitement des dates PHP : Comment calculer la différence mensuelle entre les dates en utilisant PHP ? Le traitement des dates est une exigence très courante dans le développement Web, en particulier dans la logique métier qui doit être liée au temps. En PHP, le calcul de la différence mensuelle entre les dates peut être réalisé grâce à certaines méthodes. Cet article explique comment utiliser PHP pour calculer la différence mensuelle entre deux dates et fournit des exemples de code spécifiques. Méthode 1 : utilisez la classe DateTime. La classe DateTime de PHP fournit une multitude de méthodes de traitement des dates, notamment le calcul des dates.

Comment chiffrer le package compressé dans la méthode de package compressé chiffré winrar-winrar

Mar 23, 2024 pm 12:10 PM

Comment chiffrer le package compressé dans la méthode de package compressé chiffré winrar-winrar

Mar 23, 2024 pm 12:10 PM

L'éditeur vous présentera trois méthodes de cryptage et de compression : Méthode 1 : cryptage La méthode de cryptage la plus simple consiste à saisir le mot de passe que vous souhaitez définir lors du cryptage du fichier, et le cryptage et la compression sont terminés. Méthode 2 : Cryptage automatique La méthode de cryptage ordinaire nous oblige à saisir un mot de passe lors du cryptage de chaque fichier. Si vous souhaitez crypter un grand nombre de packages compressés et que les mots de passe sont les mêmes, nous pouvons définir le cryptage automatique dans WinRAR, puis juste quand. En compressant les fichiers normalement, WinRAR ajoutera un mot de passe à chaque package compressé. La méthode est la suivante : ouvrez WinRAR, cliquez sur Options-Paramètres dans l'interface de configuration, passez à [Compression], cliquez sur Créer un mot de passe de configuration par défaut. Entrez le mot de passe que nous voulons définir ici, cliquez sur OK pour terminer le réglage, nous n'avons besoin que de corriger

Générez 25 images d'animation de haute qualité en deux étapes, calculées comme 8 % de SVD. Jouable en ligne

Feb 20, 2024 pm 03:54 PM

Générez 25 images d'animation de haute qualité en deux étapes, calculées comme 8 % de SVD. Jouable en ligne

Feb 20, 2024 pm 03:54 PM

Les ressources informatiques consommées ne représentent que 2/25 du modèle traditionnel StableVideoDiffusion (SVD) ! AnimateLCM-SVD-xt est publié, ce qui modifie le modèle de diffusion vidéo pour le débruitage répété, ce qui prend du temps et nécessite de nombreux calculs. Regardons d'abord l'effet d'animation généré. Le style cyberpunk est facile à contrôler. Le garçon porte des écouteurs et se tient dans la rue urbaine éclairée au néon : l'image est également réaliste. Un couple de jeunes mariés se blottit, tenant un bouquet exquis, témoin de l'amour sous l'ancien mur de pierre : image de science-fiction. Le vent a également une impression visuelle d'extraterrestres envahissant la terre : l'image AnimateLCM-SVD-xt provient du MMLab de l'Université chinoise de Hong Kong, d'AvolutionAI, du laboratoire d'intelligence artificielle de Shanghai,

Le Nubia Z70 Ultra devrait sortir en décembre, équipé d'une caméra sous-écran 1,5K et d'un véritable plein écran

Aug 20, 2024 am 09:37 AM

Le Nubia Z70 Ultra devrait sortir en décembre, équipé d'une caméra sous-écran 1,5K et d'un véritable plein écran

Aug 20, 2024 am 09:37 AM

Récemment, le Nubia Z70 Ultra est apparu dans la base de données IMEI sous le numéro de modèle NX731J. Le téléphone est équipé d'une nouvelle génération de technologie de caméra sous l'écran et deviendra le premier véritable téléphone phare plein écran au monde équipé du processeur Snapdragon 8Gen4. Le plus grand point fort du téléphone est l'utilisation d'une résolution sous l'écran de 1,5K. solution de caméra, qui est actuellement la technologie UDC (caméra sous-écran) la plus haute résolution du secteur. Nubia a déjà produit en masse la sixième génération de technologie de caméra sous l'écran (la résolution de l'écran est de 2480 × 1116, entre la résolution FHD et 1,5K), et la résolution d'écran du Z70Ultra a été augmentée à 1,5K, pour un résultat sans frange, véritablement complet. -Conception d'écran sans creuser de trous. 1.Z70Ultra est équipé d'un capteur de caméra principal inférieur ultra-large d'un pouce