Méthodes pour prévenir les attaques CC

Les méthodes permettant de prévenir les attaques CC incluent le filtrage du trafic, l'équilibrage de charge, la technologie de mise en cache, l'expansion élastique, l'architecture à haute disponibilité, les mécanismes de vérification, la surveillance et les alarmes, ainsi que les mises à jour de sécurité. Cette rubrique vous propose des articles, des téléchargements et du contenu de cours liés aux attaques CC que tout le monde peut télécharger et expérimenter gratuitement.

128

128

5

5

Méthodes pour prévenir les attaques CC

Méthodes pour prévenir les attaques CC

Les méthodes permettant de prévenir les attaques CC incluent le filtrage du trafic, l'équilibrage de charge, la technologie de mise en cache, l'expansion élastique, l'architecture à haute disponibilité, les mécanismes de vérification, la surveillance et les alarmes, ainsi que les mises à jour de sécurité. Introduction détaillée : 1. Filtrage du trafic, en installant un pare-feu ou en utilisant un équipement de pare-feu professionnel, pour filtrer et détecter le trafic. Il peut filtrer en fonction de la source, de la destination, du protocole, etc. du trafic pour bloquer le trafic malveillant. l'équilibrage, en utilisant un équipement d'équilibrage de charge, distribue le trafic sur plusieurs serveurs pour réduire la pression de charge sur un seul serveur lorsqu'un serveur est attaqué par CC, etc.

Oct 24, 2023 pm 03:36 PM

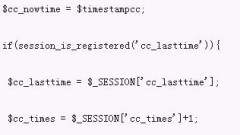

Quel est le code d'implémentation des attaques PHP anti-CC ?

Le code d'implémentation de PHP pour empêcher les attaques CC est "if (session_is_registered('ll_lasttime')){$ll_lasttime = $_SESSION['ll_lasttime'];$ll_times =...}".

Jan 18, 2022 am 09:21 AM

Qu'est-ce qu'une attaque CC ?

L'attaque CC, en anglais Challenge Collapsar, traduit par « Challenge Black Hole », est une attaque par déni de service distribué (DDoS) qui cible les maillons faibles des performances du système de service. Les attaques DDoS traditionnelles exploitent généralement les failles de la technologie réseau sous-jacente du serveur victime pour lancer des attaques, et l'attaquant consomme relativement peu de trafic.

Mar 29, 2019 pm 03:16 PM

Qu'est-ce que l'attaque Linux cc

Les attaques Linux cc sont principalement utilisées pour attaquer des pages, simulant l'accès continu de plusieurs utilisateurs à vos pages, épuisant ainsi les ressources de votre système. Les attaques doivent occuper une grande quantité de ressources réseau via un grand nombre de requêtes légitimes, afin d'atteindre leur objectif ; de paralyser le réseau.

Mar 10, 2023 am 09:21 AM

PHP empêche le code d'attaque CC PHP empêche l'actualisation fréquente des pages Web

Cet article présente principalement PHP pour empêcher le code d'attaque CC et PHP pour empêcher les actualisations fréquentes de pages Web, les actualisations rapides et malveillantes de pages Web. Les attaques CC utilisent des serveurs proxy pour générer des requêtes légitimes dirigées vers le site cible et simulent la visite de plusieurs utilisateurs sur le site Web de la victime. non-stop. Amis intéressés, vous pouvez l'étudier.

Jun 02, 2018 pm 02:11 PM

Article chaud

Outils chauds

Kits AI

Transformez votre voix avec les voix d'artistes IA. Créez et entraînez votre propre modèle vocal IA.

SOUNDRAW - AI Music Generator

Créez facilement de la musique pour des vidéos, des films et bien plus encore avec le générateur de musique AI de SOUNDRAW.

Web ChatGPT.ai

Extension Chrome gratuite avec chatbot OpenAI pour une navigation efficace.

Aceessay.AI

Contourner la détection de l'IA sans sacrifier la qualité

Noteey

Une application visuelle de prise de notes pour organiser des pensées de manière créative.