10000 contenu connexe trouvé

Quels sont les algorithmes de chiffrement couramment utilisés dans les mécanismes de sécurité Java ?

Présentation de l'article:Les algorithmes de chiffrement suivants sont inclus dans le mécanisme de sécurité Java : Chiffrement à clé symétrique : AES et DES (pour le chiffrement et le déchiffrement) Chiffrement à clé asymétrique : RSA et DSA (pour le chiffrement, la signature et l'échange de clés) Algorithmes de hachage : MD5 et SHA (pour le chiffrement, la signature et l'échange de clés) intégrité et authentification)

2024-04-18

commentaire 0

1211

Comment chiffrer une machine virtuelle dans VMware Workstation Comment chiffrer une machine virtuelle dans VMware Workstation

Présentation de l'article:Le didacticiel présenté dans ce chapitre concerne le logiciel VMware Workstation. Savez-vous comment chiffrer une machine virtuelle dans VMware Workstation ? Ci-dessous, l'éditeur vous présentera la méthode de cryptage d'une machine virtuelle dans VMware Workstation. Les utilisateurs intéressés peuvent consulter ci-dessous. Comment chiffrer les machines virtuelles dans VMware Workstation ? Comment chiffrer une machine virtuelle avec VMware Workstation : Ouvrez VMware Workstation, sélectionnez la machine virtuelle que vous souhaitez chiffrer et dans les informations sur la machine virtuelle à droite, cliquez sur « Modifier les paramètres de la machine virtuelle ». cliquez sur l'onglet "Options".

2024-08-13

commentaire 0

1234

Analyse du mécanisme de stockage des mots de passe utilisateur dans le système Linux

Présentation de l'article:Analyse du mécanisme de stockage du mot de passe utilisateur dans le système Linux Dans le système Linux, le stockage du mot de passe utilisateur est l'un des mécanismes de sécurité très importants. Cet article analysera le mécanisme de stockage des mots de passe des utilisateurs dans les systèmes Linux, y compris le stockage crypté des mots de passe, le processus de vérification des mots de passe et la manière de gérer en toute sécurité les mots de passe des utilisateurs. Dans le même temps, des exemples de code spécifiques seront utilisés pour démontrer le processus opérationnel réel de stockage des mots de passe. 1. Stockage crypté des mots de passe Dans les systèmes Linux, les mots de passe des utilisateurs ne sont pas stockés dans le système en texte brut, mais sont cryptés et stockés. L

2024-03-20

commentaire 0

1286

Quel logiciel de cryptage de téléphone portable est le meilleur ?

Présentation de l'article:Un bon logiciel de cryptage de téléphone mobile comprend : 1. 360 Mobile Guard, un logiciel complet de sécurité pour téléphone mobile développé par 360, une société de sécurité nationale bien connue. En plus de fournir des fonctions de cryptage de téléphone mobile, il dispose également d'un antivirus pour téléphone mobile. nettoyage du téléphone, antivol du téléphone portable et autres fonctions ; 2. Tencent Mobile Manager, la fonction de cryptage est relativement complète et peut crypter et protéger les messages texte, les carnets d'adresses, les photos, les vidéos, etc. 3. Kingsoft Mobile Guard, la fonction de cryptage est relativement simple et peut crypter et protéger les messages texte sur le téléphone mobile, le carnet d'adresses, etc. pour une protection de cryptage de base ;

2023-09-13

commentaire 0

1625

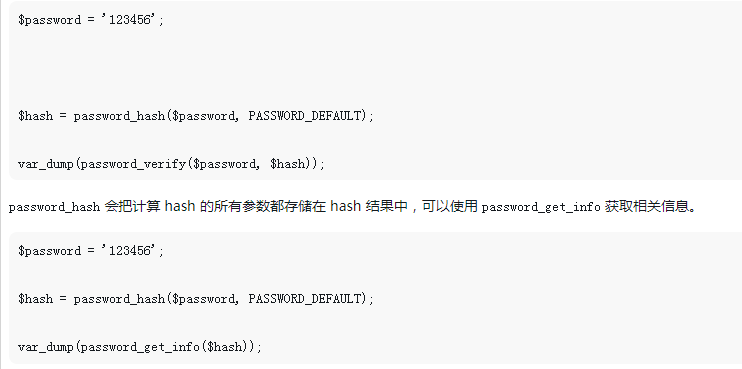

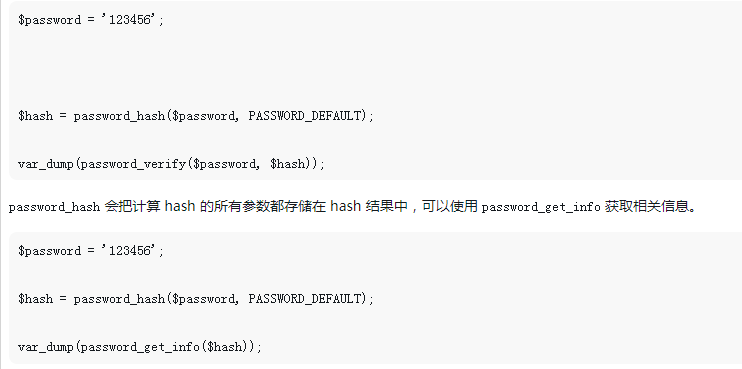

Mécanisme de cryptage des mots de passe dans les projets PHP

Présentation de l'article:Dans les projets PHP, la sécurité des mots de passe est cruciale. Parce que le vol de mot de passe peut entraîner des pertes substantielles pour les utilisateurs et affecter le fonctionnement normal du système. Afin de protéger la sécurité des mots de passe, nous pouvons utiliser des mécanismes de cryptage des mots de passe. Le mécanisme de cryptage des mots de passe peut convertir les mots de passe en texte brut en mots de passe en texte chiffré, améliorant ainsi la sécurité des mots de passe. Même si un pirate informatique vole le mot de passe, il ne peut pas facilement obtenir le mot de passe en texte clair. Dans le même temps, le mécanisme de cryptage du mot de passe peut également empêcher les attaques malveillantes et les fuites de données internes. Dans les projets PHP, le mécanisme de cryptage des mots de passe peut être implémenté via

2023-06-22

commentaire 0

822

Comment annuler le cryptage des applications mobiles OPPO (comment annuler le cryptage des applications mobiles OPPO, libérer de l'espace mémoire et améliorer la vitesse d'exécution)

Présentation de l'article:Nous pouvons rencontrer des limitations dans la fonction de cryptage des applications lors de l'utilisation de téléphones OPPO, ce qui limitera l'espace de stockage du téléphone et affectera également la vitesse de fonctionnement du téléphone. Afin de résoudre ce problème, cet article explique comment annuler la fonction de cryptage des applications des téléphones mobiles OPPO afin de libérer de l'espace mémoire et d'améliorer la vitesse de fonctionnement du téléphone mobile. 1. Comprendre le rôle du cryptage des applications mobiles OPPO pour garantir la sécurité des informations personnelles des utilisateurs. En cryptant et en protégeant les applications, le cryptage des applications mobiles OPPO est une fonctionnalité de sécurité. 2. Comprenez que l'impact de l'annulation du cryptage des applications mobiles OPPO peut augmenter le risque de vol d'informations personnelles. L'annulation du cryptage des applications mobiles OPPO entraînera la perte de la protection de l'application par le cryptage. 3. Sauvegardez les données et applications importantes pour éviter la perte de données avant d'annuler OPPO

2024-02-02

commentaire 0

1335

Comment s'appellent les cryptosystèmes dotés de différentes clés de cryptage et de déchiffrement ?

Présentation de l'article:Les systèmes cryptographiques dotés de clés de chiffrement et de déchiffrement différentes sont appelés systèmes de chiffrement à clé publique ; le chiffrement à clé publique est également appelé chiffrement asymétrique, dans lequel le chiffrement à clé publique est asymétrique. Par rapport au chiffrement conventionnel symétrique qui utilise une seule clé, il implique l'utilisation de deux clés indépendantes. , une clé est appelée clé privée, qui est gardée secrète, et l'autre clé est appelée clé publique et n'a pas besoin d'être gardée secrète.

2022-07-14

commentaire 0

10198

Décryptage de la technologie sous-jacente Java : comment implémenter un chargeur de classe et un mécanisme de délégation parent

Présentation de l'article:Décryptage de la technologie sous-jacente de Java : Comment implémenter des chargeurs de classes et des mécanismes de délégation parent Introduction : Dans le monde Java, les chargeurs de classes et les mécanismes de délégation parent sont des concepts très importants. Ils constituent la technologie sous-jacente de la machine virtuelle Java (JVM) et sont utilisés pour charger des fichiers de classe et garantir l'unicité et la sécurité des classes. Cet article présentera en détail les principes du chargeur de classe et du mécanisme de délégation parent, et les illustrera à travers des exemples de code spécifiques. 1. Concept et classification des chargeurs de classes Les chargeurs de classes sont une partie importante de la mise en œuvre de la machine virtuelle Java et de leurs principales fonctions

2023-11-08

commentaire 0

1487

Introduction au mécanisme de sécurité et de cryptage de la classe d'accueil de messagerie PHP

Présentation de l'article:Introduction au mécanisme de sécurité et de cryptage de la classe d'accueil de courrier électronique PHP En raison du développement d'Internet, le courrier électronique est devenu un élément indispensable de la vie des gens. Lors du développement de sites Web et d’applications, nous devons souvent utiliser PHP pour envoyer et recevoir des e-mails. Afin de garantir la sécurité des e-mails, la classe PHP email docking fournit des mécanismes de sécurité et de cryptage importants. Activer l'authentification SMTP SMTP (Simple Mail Transfer Protocol) est le protocole standard pour l'envoi d'e-mails. Lors de l'envoi d'e-mails en utilisant PHP, nous pouvons configurer SMTP

2023-08-07

commentaire 0

1083

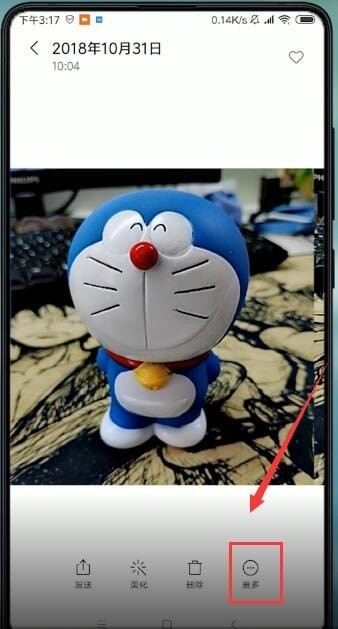

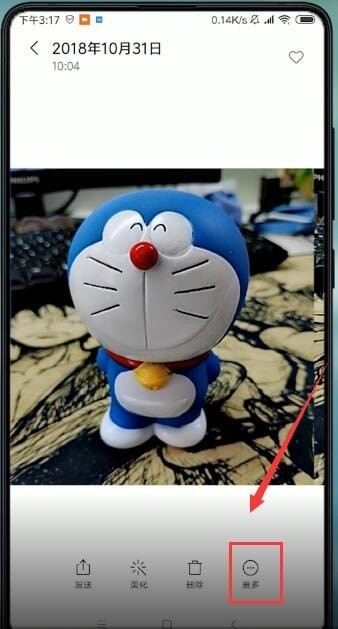

Comment crypter l'album photo du téléphone mobile Xiaomi_Comment crypter l'album photo du téléphone mobile Xiaomi

Présentation de l'article:1. Ouvrez d'abord la fonction album photo du téléphone Xiaomi, sélectionnez les photos qui doivent être cryptées et cliquez sur [Plus] en bas à droite. 2. Sélectionnez ensuite [Ajouter privé] 3. Cliquez ensuite sur [Confirmer] dans la fenêtre d'origine. pour crypter les photos ! 4. Enfin, revenez à la page de l'album, faites glisser l'écran vers le bas et déverrouillez l'album privé pour afficher les photos cryptées.

2024-06-01

commentaire 0

942

Mécanisme de cryptage AES/RSA

Présentation de l'article:Lors de la communication HTTP entre le serveur et le terminal, l'adresse et les paramètres de l'interface de communication HTTP sont souvent obtenus via la capture de paquets réseau, la décompilation (outil de décompilation AndroidAPK) et d'autres technologies. Afin de garantir la sécurité des informations, nous utilisons une combinaison AES+RSA pour crypter et déchiffrer les paramètres d'interface. 1. Concernant le mécanisme de cryptage RSA : la clé publique est utilisée pour crypter les données, et la clé privée est utilisée pour déchiffrer les données. Les deux ne peuvent pas...

2017-04-04

commentaire 0

2107

Crypto-monnaie expliquée

Présentation de l'article:La crypto-monnaie est une monnaie numérique qui utilise la cryptographie pour protéger les transactions et contrôler la création de devises. Elle fonctionne comme suit : Grand livre distribué : les transactions sont enregistrées dans la blockchain, garantissant ainsi la sécurité. Cryptographie : les transactions sont cryptées et ne peuvent être déchiffrées que sur autorisation. Mécanisme de consensus : Différentes crypto-monnaies utilisent différents mécanismes de consensus pour vérifier les transactions et assurer la sécurité de la blockchain.

2024-04-15

commentaire 0

1182

Mécanisme de cryptage des données et d'authentification de l'identité du service TP6 Think-Swoole RPC

Présentation de l'article:Mécanisme de cryptage des données et d'authentification d'identité du service TP6Think-SwooleRPC Avec le développement rapide d'Internet, de plus en plus d'applications doivent effectuer des appels à distance pour réaliser des interactions de données et des appels de fonctions entre différents modules. Dans ce contexte, RPC (RemoteProcedureCall) est devenu un moyen de communication important. Le framework TP6Think-Swoole peut implémenter des services RPC hautes performances. Cet article explique comment utiliser le cryptage des données et l'authentification de l'identité.

2023-10-12

commentaire 0

954

Comment fonctionne le mécanisme de chargement de la machine virtuelle Java ?

Présentation de l'article:Le mécanisme de chargement de la machine virtuelle Java est divisé en cinq étapes : chargement, vérification, préparation, analyse et initialisation. Le chargement des classes est effectué par un chargeur de classes. Il existe trois chargeurs de classes par défaut : le chargeur de classes de démarrage, le chargeur de classes d'extension et le chargeur de classes d'application. Comprendre le mécanisme de chargement est essentiel, il est essentiel à l'efficacité et à la sécurité de la JVM et peut aider à déboguer les problèmes de chargement de classe et à optimiser les performances de la JVM.

2024-04-12

commentaire 0

810

Comment crypter l'album photo mobile Huawei 'Pièce jointe : plusieurs étapes pour crypter les photos du téléphone mobile'

Présentation de l'article:Les fonctions d'appareil photo des téléphones mobiles deviennent de plus en plus puissantes et les superproductions peuvent être facilement tournées avec un seul téléphone mobile. Les téléphones portables ont désormais remplacé les appareils photo traditionnels. Il est très pratique d'enregistrer chaque instant de la vie à tout moment et en tout lieu. L'album photo de votre téléphone est également un endroit privé et privé pour stocker des informations. Comment protéger les photos de votre téléphone portable contre les regards indiscrets ? Les téléphones mobiles d'aujourd'hui attachent une grande importance à la protection de la vie privée des utilisateurs, c'est pourquoi de nombreux téléphones mobiles sont équipés d'une fonction d'espace de confidentialité. Les utilisateurs peuvent placer les photos qui doivent rester confidentielles dans un espace privé et les crypter, afin que d'autres personnes ne puissent pas trouver les fichiers photo cryptés dans l'album du téléphone. Cette opération est très simple tout en garantissant la sécurité et la confidentialité de vos photos. De nombreuses personnes ont eu l'expérience de se faire voler ou perdre leur téléphone portable. Une fois le téléphone portable perdu, les photos qu'il contient seront définitivement perdues.

2024-02-07

commentaire 0

1094

Comment configurer le cryptage des fichiers du téléphone mobile

Présentation de l'article:Comment crypter les photos et vidéos de l'album photo de votre téléphone à l'aide d'applications : Il existe de nombreuses applications disponibles pour crypter les photos et vidéos de l'album photo de votre téléphone. Vous pouvez rechercher des mots clés tels que « cryptage d'album photo » ou « cryptage de fichier » dans l'App Store pour trouver l'application qui vous convient, puis suivre les instructions fournies par l'application. Crypter les vidéos et les photos de l'album. Entrez dans l'album - sélectionnez les photos ou les vidéos qui doivent être cryptées - plus, cliquez pour accéder au coffre-fort. Accédez à Paramètres pour activer le verrouillage de sécurité de l'application, définissez le mot de passe de verrouillage de l'application et choisissez de verrouiller l'application. Entrez dans l'interface « Coffre-fort privé », cliquez sur « Images et vidéos (album), audio, documents, autres (fichiers) » en fonction des besoins réels et ajoutez les fichiers qui doivent être masqués. Ouvrez « Paramètres » et cliquez sur « Mot de passe, empreinte digitale et reconnaissance faciale »

2024-03-30

commentaire 0

1354

Où sont les photos cryptées dans l'album du téléphone portable ?

Présentation de l'article:Où trouver l'album photo crypté du téléphone mobile Vivo ? Entrez l'album photo du téléphone mobile -- : icône dans le coin supérieur droit - Paramètres - Afficher le système de confidentialité atomique et afficher le coffre-fort --pour afficher des photos et des vidéos cryptées. . Accédez à l'album du téléphone mobile - coin supérieur droit : icône - paramètres - affichez le système de confidentialité atomique et affichez le coffre-fort - pour afficher des images et des vidéos cryptées. Pad doit entrer dans l'album - cliquez sur l'icône dans le coin supérieur gauche - Paramètres - Afficher le coffre-fort. Tout d'abord, ouvrez l'icône « Gestion des fichiers » sur le bureau du téléphone mobile VIVOX9 pour entrer, comme indiqué dans la figure ci-dessous. Après avoir accédé à l'interface de gestion de fichiers du téléphone mobile, sélectionnez l'option « Armoire sécurisée », comme indiqué dans la figure ci-dessous. Prenons l'exemple du téléphone mobile vivoy31s. Les étapes détaillées sont les suivantes : Ouvrez les paramètres de votre téléphone, puis recherchez l'interface de saisie ci-dessous. Puis clique

2024-03-02

commentaire 0

1058