65 contenu connexe trouvé

Quels sont les trois types de contraintes d'intégrité de base de données ?

Présentation de l'article:Il existe trois contraintes d'intégrité de la base de données : 1. L'intégrité de l'entité, qui est une contrainte sur l'unicité des enregistrements dans la relation, c'est-à-dire la clé primaire. 2. L'intégrité référentielle, qui est une contrainte sur les références de données entre les données ; tables qui établissent des relations dans la base de données relationnelle, c'est-à-dire des contraintes sur les clés étrangères ; 3. intégrité définie par l'utilisateur, contraintes sur une base de données relationnelle spécifique ;

2021-04-21

commentaire 0

49800

sql完整性约束怎么设置

Présentation de l'article:SQL 完整性约束是一组规则,用于确保数据库中数据的准确性和一致性。它可以防止不一致和无效的数据进入数据库,并通过以下语法在 CREATE TABLE 语句中设置:非空约束:确保列不能包含空值。主键约束:指定唯一标识表的每一行的一列或一组列。外键约束:确保表中的列值与另一个表中列值的完整性。唯一约束:指定表中的列值必须是唯一的。检查约束:确保表中的数据满足指定的条件或表达式。

2024-05-30

commentaire

131

Comment utiliser les contraintes de clé étrangère de MySQL pour garantir l'intégrité des données

Présentation de l'article:Comment utiliser les contraintes de clé étrangère de MySQL pour garantir l'intégrité des données Introduction : Dans une base de données, l'intégrité des données est cruciale. Afin de garantir la cohérence et l'exactitude des données, MySQL fournit un mécanisme de contrainte de clé étrangère. Les contraintes de clé étrangère peuvent garantir la cohérence des données entre les tables associées et peuvent effectuer automatiquement des opérations associées lors de l'insertion, de la mise à jour ou de la suppression de données afin de maintenir l'intégrité des données. Cet article expliquera comment utiliser les contraintes de clé étrangère dans MySQL pour garantir l'intégrité des données et fournira des exemples de code correspondants. 1. Quelles sont les contraintes de clé étrangère ?

2023-08-03

commentaire 0

818

Comment utiliser les instructions SQL pour effectuer la vérification des données et les contraintes d'intégrité dans MySQL ?

Présentation de l'article:Comment utiliser les instructions SQL pour effectuer la vérification des données et les contraintes d'intégrité dans MySQL ? La vérification des données et les contraintes d'intégrité sont des méthodes couramment utilisées dans les systèmes de gestion de bases de données pour garantir l'exactitude et l'intégrité des données. Dans MySQL, nous pouvons implémenter ces contraintes en utilisant des instructions SQL. Cet article expliquera comment utiliser les instructions SQL pour effectuer la vérification des données et les contraintes d'intégrité dans MySQL, et fournira des exemples de code spécifiques. 1. Utilisez les contraintes CHECK pour la vérification des données. Les contraintes CHECK sont utilisées pour vérifier des données spécifiques lors de l'insertion ou de la mise à jour de données.

2023-12-18

commentaire 0

419

Comment utiliser les clés étrangères et les contraintes de MySQL pour améliorer l'intégrité et la cohérence des données ?

Présentation de l'article:Comment utiliser les clés étrangères et les contraintes de MySQL pour améliorer l'intégrité et la cohérence des données ? Dans la base de données MySQL, les clés étrangères et les contraintes sont deux concepts importants qui peuvent contribuer à améliorer l'intégrité et la cohérence des données. Dans cet article, nous expliquerons en détail comment utiliser les clés étrangères et les contraintes de MySQL pour atteindre cet objectif, et fournirons quelques exemples de code. 1. Le concept et la fonction des clés étrangères Les clés étrangères sont un mécanisme utilisé pour établir des relations entre les tables, ce qui peut garantir la cohérence des données entre les tables liées. Les clés étrangères sont généralement constituées de la clé primaire d'une table (ou d'une

2023-09-08

commentaire 0

907

Que comprend l'intégrité des données MySQL ?

Présentation de l'article:Explication détaillée de l'intégrité des données MySQL L'intégrité des données comprend : 1. L'intégrité de l'entité 1) Les contraintes de clé primaire 2) Les contraintes uniques 3) Les colonnes d'identité 2. L'intégrité du domaine 1) Les contraintes de type de données 2) Les contraintes non nulles 3) Les contraintes de valeur par défaut 3. Références Contraintes de clé étrangère d'intégrité 4. Intégrité personnalisée 1. Procédure stockée 2. Déclencheur

2023-05-29

commentaire 0

980

quoi utiliser dans SQL pour atteindre l'intégrité de l'entité

Présentation de l'article:Les méthodes SQL permettant d'assurer l'intégrité de l'entité incluent : Contraintes de clé primaire : assurez-vous que les valeurs de colonne identifient de manière unique chaque ligne. Contraintes uniques : assurez-vous que les valeurs des colonnes sont uniques dans le tableau. Contrainte non nulle : empêche les valeurs des colonnes d'être nulles.

2024-05-07

commentaire 0

459

Techniques de protection de l'intégrité des données MySQL

Présentation de l'article:MySQL est actuellement le système de gestion de bases de données relationnelles open source le plus couramment utilisé au niveau de l'entreprise. Dans les systèmes de gestion de données, l'intégrité des données est cruciale. L'intégrité fait référence à l'exactitude et à l'exhaustivité des données, garantissant qu'il n'y a pas de données invalides ou en double et que les données sont protégées dans le cadre des contraintes de la base de données. Cet article présentera les techniques de MySQL pour garantir l'intégrité des données. Contraintes de clé primaire Une clé primaire est une colonne ou un ensemble de colonnes qui identifie de manière unique chaque enregistrement d'une table. Les clés primaires peuvent être définies dans MySQL en utilisant le mot-clé PRIMARYKEY. Protection de la clé primaire

2023-06-15

commentaire 0

991

java框架如何确保数据的机密性和完整性

Présentation de l'article:Java框架提供多种特性来保护数据机密性和完整性,包括:加密:支持对敏感数据进行加密和解密,防止未经授权的访问。身份验证和授权:管理用户访问权限并防止非法访问。数据完整性检查:利用主键、外键和唯一性约束等机制验证数据的准确性和一致性。

2024-05-25

commentaire

984

golang框架如何确保数据完整性?

Présentation de l'article:为了确保大型应用程序的数据完整性,Go框架提供了以下机制:使用验证包进行数据验证。使用事务机制将数据库操作作为一个整体执行,以确保操作要么全部成功,要么全部失败。利用数据库约束来限制数据输入,防止无效数据的插入或更新。通过乐观锁机制防止并发更新时的数据冲突。

2024-08-17

commentaire

515

Gestion des transactions dans Python ORM : garantir l'intégrité des données

Présentation de l'article:Caractéristiques des transactions : Atomicité : toutes les opérations d'une transaction sont soit entièrement validées, soit entièrement annulées, et il n'y a pas de soumission partielle. Cohérence : une fois la transaction terminée, la base de données doit être dans un état cohérent et respecter toutes les contraintes et règles d'intégrité. Isolement : les différentes transactions sont indépendantes les unes des autres et ne s'affecteront pas les unes les autres. Durabilité : Une fois une transaction validée, les modifications apportées à la base de données sont enregistrées de manière permanente, même en cas de panne du système. Transactions explicites dans PythonORM : pour garantir l'intégrité des données, les transactions peuvent être démarrées et validées explicitement. Par exemple, lorsque vous utilisez sqlAlchemyORM, vous pouvez utiliser le contexte

2024-03-18

commentaire 0

979

Comment garantir l'intégrité des données de la structure des tables MySQL du système de gestion scolaire ?

Présentation de l'article:Comment garantir l'intégrité des données de la structure des tables MySQL du système de gestion scolaire ? Avec l'évolution des temps, les systèmes de gestion scolaire sont devenus de plus en plus populaires et jouent un rôle important dans la gestion quotidienne des universités, des collèges et même des écoles primaires. Le système de gestion de l'école utilise la base de données MySQL pour stocker et gérer diverses données, et l'intégrité des données de la structure des tables de la base de données est la clé pour garantir la qualité des données et la stabilité du système. Cet article expliquera comment garantir l'intégrité des données de la structure de table MySQL du système de gestion scolaire et fournira quelques exemples de code spécifiques. Utiliser des contraintes de clé étrangère

2023-10-31

commentaire 0

1047

Vérifier l'intégrité du paquet MySQL

Présentation de l'article:Comprenons comment vérifier l'intégrité du package MySQL – Une fois que vous avez téléchargé le package MySQL qui répond aux besoins de l'utilisateur, vous devez l'installer. Avant l'installation, veuillez vous assurer que le package est complet et n'a pas été altéré. Vérification de l'intégrité du colis Il existe 3 manières de vérifier l'intégrité du colis. Ils sont répertoriés ci-dessous. Signature cryptographique de somme de contrôle MD5 à l'aide de GnuPG, qui est le mécanisme de vérification de l'intégrité PRM intégré de GNUPrivacyGuard pour les packages RPM. Faites-nous part de la méthode MD5checksum pour vérifier l'intégrité du package. Somme de contrôle MD5 Si la somme de contrôle MD5 ou la signature GPG ne correspondent pas, l'utilisateur doit essayer de télécharger à nouveau le package correspondant à partir du site miroir. Après avoir téléchargé le package, assurez-vous que sa somme de contrôle MD5 correspond à MySQL

2023-09-02

commentaire 0

400

Que signifie l'intégrité des données ?

Présentation de l'article:L'intégrité des données fait référence à l'exactitude et à la fiabilité des données. Elle consiste à garantir que les informations ou les données ne sont pas falsifiées sans autorisation ou qu'elles peuvent être rapidement découvertes après une falsification au cours du processus de transmission et de stockage d'informations ou de données. L'intégrité des données peut être divisée en quatre catégories : l'intégrité de l'entité, l'intégrité du domaine, l'intégrité référentielle et l'intégrité définie par l'utilisateur.

2021-06-11

commentaire 0

19913

À quels trois éléments l'intégrité des données fait-elle référence ?

Présentation de l'article:L'intégrité des données fait référence à : 1. L'intégrité du domaine, c'est-à-dire la validité d'entrée d'une colonne, si les valeurs nulles sont autorisées ; 2. L'intégrité de l'entité, c'est-à-dire garantir que toutes les lignes du tableau sont uniques ; , c'est-à-dire s'assurer que le principal La relation de référence entre le mot-clé (table référencée) et le mot-clé externe (table de référence).

2021-06-10

commentaire 0

29596

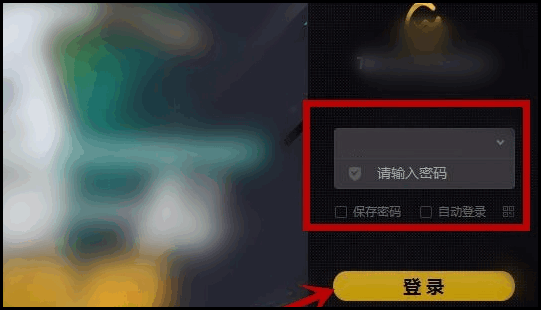

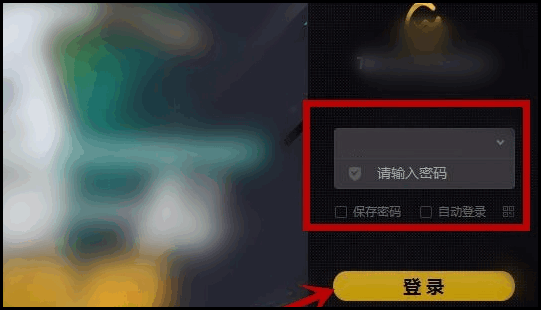

WeGame怎么检测游戏完整性 WeGame检测游戏完整性的方法

Présentation de l'article:WeGame如何检测游戏完整性(WeGame检测游戏完整性的方法),具体是如何操作的呢,很多网友都不清楚操作方法,一起去看看吧。当我们想要知道游戏的完整性时,只需使用WeGame中的游戏修复功能,以下为具体操作步骤。1、登入你的个人帐户。如下图所示。2、点击界面上方的房屋样式图标。如下图所示。3、进入后,点击左边的游戏,鼠标右键。如下图所示。4、点击后,弹出列表,点击游戏修复。如下图所示。5、点击,跳转到页面进入游戏修复,可以检查游戏的完整性,如果游戏不完整系统会给出提示。如下图所示。6、最后,

2024-06-18

commentaire 0

945

Quels sont les trois types d'intégrité de base de données ?

Présentation de l'article:L'intégrité de la base de données comprend trois types : 1. L'intégrité de l'entité, plusieurs enregistrements dans la même table de données ne peuvent pas avoir la même identification. 2. L'intégrité du domaine, les données dans les champs restreints doivent être conformes au type de données par défaut. 3. La propriété d'intégrité de référence, s'il y en a deux ; Les tables de données sont liées, les enregistrements de la table de données parent doivent exister avant que les enregistrements de la table de données enfant n'existent.

2020-05-28

commentaire 0

35407

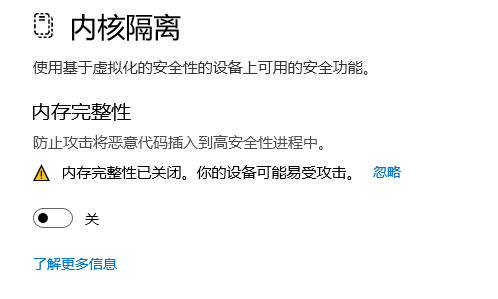

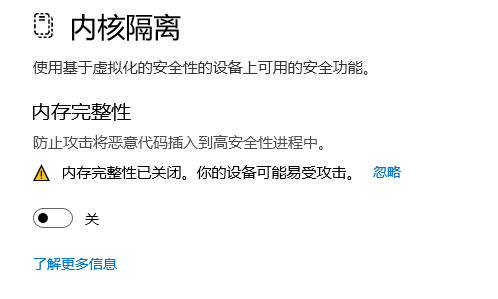

L'intégrité de la mémoire doit-elle être activée dans Win11 ?

Présentation de l'article:Comme Win10, Win11 a introduit la fonction d'intégrité de la mémoire pour protéger le système, mais de nombreux amis ne savent pas à quoi sert cette fonction. Alors, l'intégrité de la mémoire de Win11 doit-elle être activée ? système. L'intégrité de la mémoire doit-elle être activée dans Win11 : Réponse : Si la configuration de l'ordinateur est élevée, ou si elle est uniquement destinée à l'audio et à la vidéo au bureau, elle peut être activée si la configuration de notre ordinateur est mauvaise ou si nous recherchons des performances élevées. ne devrait pas l'allumer. Introduction à l'intégrité de la mémoire win11 : 1. Le principe de l'intégrité de la mémoire est que la virtualisation matérielle crée un environnement isolé. 2. Il protège la sécurité de notre système et de notre mémoire. 3. L'inconvénient est qu'après avoir activé cette fonction, elle s'exécutera à tout moment, occupant de la mémoire et réduisant les performances. 4. Et une fois allumé, il sera plus difficile de l'éteindre.

2024-01-06

commentaire 0

380

Comment activer l'intégrité de la mémoire dans Win11

Présentation de l'article:L'intégrité de la mémoire de Win11 peut avoir un impact important sur les performances et la sécurité. Par conséquent, lorsque nous vérifions et constatons que l'intégrité de la mémoire de Win11 est désactivée, comment devons-nous l'activer ? Centre de sécurité. Comment activer l'intégrité de la mémoire désactivée dans Win11 1. Nous ouvrons d'abord les "Paramètres" de Win11 2. Après l'avoir activé, entrez l'option "Confidentialité et sécurité" dans le coin inférieur gauche. 3. Sélectionnez ensuite "Ouvrir le Centre de sécurité Windows". 4. Entrez ensuite "Sécurité de l'appareil" et cliquez sur "Détails de l'isolation du noyau" à droite 5. Enfin, "Activer" l'intégrité de la mémoire.

2023-12-23

commentaire 0

348

Intégration PHP avec intégrité de la base de données

Présentation de l'article:Avec le développement rapide de la technologie Internet, les systèmes de bases de données sont devenus un outil important de stockage et de gestion des données. En tant que langage de développement Web courant, PHP est souvent utilisé pour interagir avec des bases de données. Dans un système de base de données, le maintien de l'intégrité des données est une exigence importante car cela garantit que les données restent cohérentes et exactes pendant le stockage et le traitement. Par conséquent, PHP devient de plus en plus important pour atteindre et maintenir l’intégrité des données dans l’intégration de bases de données. Cet article vise à présenter les principes et méthodes de base d'intégration de PHP avec l'intégrité des bases de données. Premièrement, les données seront complètes

2023-05-16

commentaire 0

1194