10000 contenu connexe trouvé

Head First-策略模式,headfirst-策略

Présentation de l'article:Head First-策略模式,headfirst-策略。Head First-策略模式,headfirst-策略 策略模式,什么是策略模式,定义了算法族,分别封装起来,让他们之间可以相互替换,此模式让算法的变

2016-06-13

commentaire 0

1173

Quelles sont les stratégies de cache Redis ?

Présentation de l'article:Stratégie d'expulsion, les stratégies prises en charge par Redis 3.0 incluent : la stratégie d'expulsion. Politique allkeys-lru. stratégie volatile-lru. stratégie tout-clé-aléatoire. stratégie volatile-aléatoire. stratégie volatile-ttl.

2019-06-18

commentaire 0

4040

Quelle est la différence entre la stratégie de routage et le routage de politique ?

Présentation de l'article:Différence : la politique de routage contrôle l'accessibilité du trafic de données en modifiant les entrées de routage dans la table de routage ; la politique de routage transfère le trafic via des politiques définies par l'utilisateur, et cette politique est supérieure au transfert dans la table de routage. Les politiques de routage transfèrent le trafic en fonction des tables de routage, tandis que le routage des politiques transfère le trafic en fonction des politiques.

2021-03-24

commentaire 0

23757

Spring与策略模式

Présentation de l'article:Spring与策略模式 一:策略模式的定义 策略模式是对算法的包装,把使用算法的责任和算法本身分隔开,委派给不同的对象管理。策略模式通常把一系列的算法包装到一系列的策略类里面,

2016-11-07

commentaire 0

2013

Comment définir la politique de sécurité Windows ?

Présentation de l'article:Pour définir une politique de sécurité sous Windows, vous devez suivre les étapes suivantes : Ouvrez le « Snap-in de politique de sécurité » ; sélectionnez la catégorie de politique à gérer (par exemple, politique locale, politique de compte, parcourez la liste des politiques, doublez) ; -cliquez sur la politique à modifier ; ajustez les paramètres selon vos besoins ; cliquez sur OK pour enregistrer les modifications. Comment définir la politique de sécurité Windows Étape 1 : ouvrez le composant logiciel enfichable de politique de sécurité, appuyez sur Win+R, saisissez « secpol.msc », puis appuyez sur Entrée. Étape 2 : Sélectionnez une catégorie de stratégie Dans le volet de gauche, développez Paramètres de sécurité et sélectionnez la catégorie de stratégie que vous souhaitez gérer, par exemple : Stratégie locale Stratégie de compte Stratégie de groupe restreinte Étape 3 : Parcourir et modifier la stratégie Dans le volet de droite, parcourez les liste de stratégies. Double-cliquez sur la stratégie que vous souhaitez modifier, puis rootez

2024-04-01

commentaire 0

870

Quelles sont les stratégies de partition Kafka ?

Présentation de l'article:Les stratégies de partitionnement Kafka comprennent : 1. Stratégie d'interrogation ; 2. Stratégie d'allocation de clés ; 3. Stratégie de partitionnement de plage ; 4. Stratégie de partitionnement personnalisée ; Introduction détaillée : 1. Stratégie d'interrogation, il s'agit de la stratégie de partitionnement fournie par défaut par l'API du producteur Kafka Java. Si aucune stratégie de partitionnement n'est spécifiée, l'interrogation sera utilisée par défaut. La stratégie d'interrogation envoie des messages à différentes partitions dans l'ordre, chaque message est. envoyés à leurs partitions correspondantes, et chaque partition est interrogée afin de garantir que chaque partition reçoit les messages de manière uniforme 2. Stratégie de distribution des clés, etc.

2024-01-11

commentaire 0

788

Explication détaillée de la stratégie de jointure Spark

Présentation de l'article:Cet article traite des stratégies de jointure d'Apache Spark pour optimiser les opérations de jointure. Il détaille les stratégies Broadcast Hash Join (BHJ), Sort Merge Join (SMJ) et Shuffle Hash Join (SHJ). L'article met l'accent sur le choix de la stratégie appropriée en fonction

2024-08-15

commentaire 0

501

Comment utiliser le modèle de stratégie en PHP ?

Présentation de l'article:Le modèle de stratégie permet de sélectionner et de modifier des algorithmes ou des comportements sans modifier le code client. Ses composants : L'interface de stratégie définit les méthodes que toutes les stratégies doivent mettre en œuvre. La classe de stratégie spécifique implémente les méthodes dans l'interface de stratégie et exécute le comportement ou l'algorithme réel. La classe de contexte contient un objet de stratégie et délègue à la stratégie pour exécuter le comportement souhaité.

2024-06-02

commentaire 0

1002

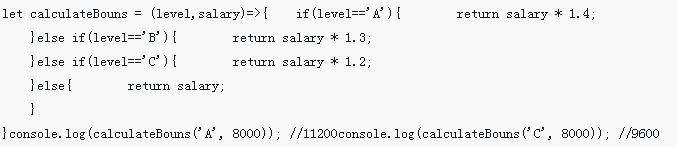

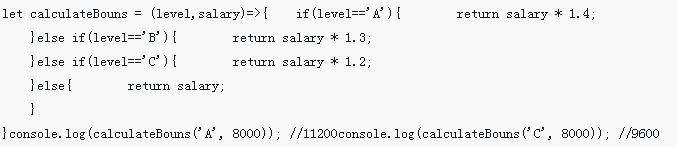

Modèle de stratégie Javascript

Présentation de l'article:Cette fois, je vais vous présenter le modèle de stratégie Javascript. Quelles sont les précautions pour le modèle de stratégie Javascript. Voici des cas pratiques, jetons un coup d'oeil.

2018-03-13

commentaire 0

1612

Comment ouvrir la stratégie de groupe

Présentation de l'article:Comment ouvrir la stratégie de groupe : 1. Utilisez la commande Stratégie de groupe ; 2. Recherchez « Modifier » ou « Modifier la stratégie de groupe » dans le menu Démarrer de l'ordinateur, puis cliquez pour ouvrir ; 3. Entrez « C:\WINDOWS\system32\ ». " dans le gestionnaire de ressources. gpedit.msc "Appuyez sur Entrée pour l'ouvrir ; 4. Ouvrez-le en exécutant la commande ; 5. Créez un nouveau document texte et entrez gpedit, puis exécutez-le. Introduction détaillée : 1. Utilisez la commande Stratégie de groupe, appuyez sur la touche "Win+R", ouvrez la fenêtre d'exécution, etc.

2024-01-04

commentaire 0

8655

Quels sont les trois types de politiques de SELinux ?

Présentation de l'article:Il existe trois types de politiques dans SELinux : 1. La politique cible, qui contrôle principalement l'accès au processus de service dans le système et peut également restreindre d'autres processus et utilisateurs. 2. La politique MLS contrôlera tous les processus du système. 3. La politique minimale, créée à l'origine pour les ordinateurs ou appareils à faible mémoire (tels que les smartphones), permet à SELinux de fonctionner sans consommer trop de ressources.

2023-02-15

commentaire 0

1572

Explication des points de connaissance sur la même politique d'origine et la politique de sécurité CSRF

Présentation de l'article:Bien que je fasse du développement Web depuis un certain temps, je n'ai jamais eu une compréhension approfondie de la politique de même origine et de la politique de sécurité CSRF, j'ai donc pris le temps de faire une expérience simple pour la comprendre. Le processus expérimental est le suivant, partagez-le avec tout le monde. Objectif expérimental : Vérifier la relation et la différence entre la même politique d'origine et la politique de sécurité CSRF Plan expérimental : 1. Linux construit un serveur python du framework django (a) Windows construit un serveur js simple (b) ;

2017-07-23

commentaire 0

1543

Que signifie la même politique d'origine ?

Présentation de l'article:La politique de même origine est une convention. Il s'agit de la fonction de sécurité essentielle et la plus élémentaire du navigateur. Si la politique de même origine est manquante, les fonctions normales du navigateur peuvent être affectées. On peut dire que le Web est construit sur la base de la politique de même origine, et que le navigateur n'est qu'une implémentation de cette politique.

2020-06-28

commentaire 0

2910

Politique de suppression et politique d'expulsion Redis

Présentation de l'article:Points de connaissance de cet article : concept de données expirées, stratégie de suppression des données, algorithme d'expulsion, données expirées, regardez d'abord trois valeurs clés, à savoir le sexe, le nom et l'âge.

2020-05-28

commentaire 0

1480

Comment modifier la politique de mot de passe Windows 7

Présentation de l'article:La politique de mot de passe de win7 est liée au format de notre mot de passe, aux caractères requis pour le mot de passe, etc. Si la politique de mot de passe que nous définissons est trop complexe, cela peut nous rendre très gênant lors de l'utilisation de mots de passe, mais cela rendra également nos mots de passe plus difficiles. être piraté. Alors, comment changer la politique de mot de passe dans Win7 ? Jetons un coup d’œil ensemble ci-dessous. Tutoriel de changement de politique de mot de passe Win7 1. Appuyez sur "win+r" sur le clavier pour ouvrir Exécuter, entrez "gpedit.msc" 2. Appuyez sur Entrée pour confirmer et entrez dans l'éditeur de stratégie de groupe local. 3. Recherchez « Politique de mot de passe » selon le chemin indiqué dans la figure. 4. Double-cliquez pour ouvrir la « Politique de mot de passe » sur la droite. 5. Vous pouvez ensuite définir ces politiques de mot de passe sur la droite. (Double-cliquez pour ouvrir pour modifier) 6. Une fois les paramètres terminés, nous pouvons voir la politique globale de mot de passe.

2023-12-23

commentaire 0

1782

Algorithme de politique proximale optimisé (PPO)

Présentation de l'article:Proximal Policy Optimization (PPO) est un algorithme d'apprentissage par renforcement conçu pour résoudre les problèmes d'entraînement instable et de faible efficacité des échantillons dans l'apprentissage par renforcement profond. L'algorithme PPO est basé sur le gradient de politique et forme l'agent en optimisant la politique pour maximiser les rendements à long terme. Par rapport à d’autres algorithmes, PPO présente les avantages de simplicité, d’efficacité et de stabilité, il est donc largement utilisé dans le monde universitaire et industriel. PPO améliore le processus de formation à travers deux concepts clés : l'optimisation de la politique proximale et le cisaillement de la fonction objectif. L'optimisation proximale des politiques maintient la stabilité de la formation en limitant la taille des mises à jour des politiques afin de garantir que chaque mise à jour se situe dans une plage acceptable. La fonction objectif de cisaillement est l'idée centrale de l'algorithme PPO. Elle met à jour la stratégie lorsque.

2024-01-24

commentaire 0

802