10000 contenu connexe trouvé

Mécanisme d'authentification et d'autorisation du framework Java

Présentation de l'article:Mécanisme d'authentification et d'autorisation Java : Mécanisme d'authentification : Authentification par formulaire : oblige les utilisateurs à saisir leurs informations d'identification pour vérifier leur identité. Authentification par jeton : utilisez des jetons Web JSON pour vérifier l'identité. Mécanisme d'autorisation : RBAC : attribuez des autorisations en fonction des rôles. ABAC : attribuez dynamiquement des autorisations en fonction des attributs. SpringSecurity fournit des options pour implémenter ces mécanismes afin de garantir la sécurité des applications Web Java.

2024-06-03

commentaire 0

1328

Évaluation du mécanisme d'authentification de sécurité du framework Java

Présentation de l'article:Évaluation du mécanisme d'authentification de sécurité du framework Java : Spring Security fournit des fonctions d'authentification et d'autorisation complètes, prenant en charge plusieurs schémas d'authentification, tels que ceux basés sur des formulaires et OAuth2.0, qui est un mécanisme d'authentification basé sur des jetons qui crée des jetons signés pour transmettre les informations des utilisateurs afin d'implémenter l'authentification sans état ; authentification.

2024-06-04

commentaire 0

604

Comment implémenter un mécanisme de sécurité d'authentification et d'autorisation des utilisateurs via PHP ?

Présentation de l'article:Comment implémenter un mécanisme de sécurité d'authentification et d'autorisation des utilisateurs via PHP ? Dans le développement Web, l’authentification et l’autorisation des utilisateurs sont des maillons clés de la protection des données et des fonctions sensibles. Avec des mécanismes de sécurité raisonnables en place, vous pouvez garantir que seuls les utilisateurs authentifiés peuvent accéder à l'application. Cet article expliquera comment utiliser PHP pour implémenter le mécanisme de sécurité d'authentification et d'autorisation des utilisateurs afin de garantir la sécurité de l'application. Authentification de l'utilisateur L'authentification de l'utilisateur fait référence au processus de confirmation de l'identité d'un utilisateur. Les méthodes courantes incluent l'authentification par nom d'utilisateur et mot de passe, l'authentification par jeton, etc. Lors de la mise en œuvre de l'authentification des utilisateurs, vous devez prêter attention aux points suivants :

2023-09-08

commentaire 0

786

Que sont les certifications MySQL ?

Présentation de l'article:MySQL fournit une variété de mécanismes d'authentification, notamment : Authentification par mot de passe : nécessite un nom d'utilisateur et un mot de passe. Authentification par plug-in : à l'aide de modules ou de programmes externes. Plugin d'authentification temporaire : générez un jeton ou un mot de passe à usage unique. Authentification HTTP/HTTPS : utilisez le protocole HTTP ou HTTPS. Authentification LDAP : utilisez un serveur LDAP. Protocole d'authentification MySQL : protocole d'authentification personnalisé. Le choix du mécanisme d'authentification approprié dépend des exigences de sécurité, de l'environnement de déploiement et des considérations de performances.

2024-04-05

commentaire 0

1056

Comment le mécanisme d'authentification et d'autorisation du mécanisme de sécurité Java est-il implémenté ?

Présentation de l'article:Les applications Java protègent la sécurité des données grâce à des mécanismes d'authentification et d'autorisation. L'authentification détermine l'identité de l'utilisateur (en fonction du mot de passe ou du jeton) et l'autorisation détermine les autorisations de l'utilisateur (en fonction des rôles ou des autorisations). Dans les applications pratiques, l'autorisation de l'utilisateur peut être vérifiée via du code et une erreur sera renvoyée si elle n'est pas autorisée.

2024-04-19

commentaire 0

1054

Comment Zhuxiaobang certifie-t-il le magasin d'agence ? Comment fonctionne le magasin d'agence de certification ?

Présentation de l'article:En tant que plate-forme permettant à Zhuxiaobang de fournir des informations immobilières et des services associés, la certification par les magasins de l'agence de certification est une étape importante pour garantir la qualité et la sécurité du service. Les utilisateurs peuvent trouver des magasins institutionnels certifiés via la plateforme et bénéficier de services plus fiables et professionnels. Méthode du magasin de l'agence de certification Zhuxiaobang 1. Tout d'abord, cliquez sur l'application Zhuxiaobang sur votre téléphone mobile. 2. Cliquez ensuite sur Postuler à la certification sur l'interface Mon. 3. Enfin, cliquez directement sur Décertification derrière la boutique de l'agence de certification dans l'interface contextuelle et suivez les instructions.

2024-06-02

commentaire 0

939

Quelles sont les différences entre les mécanismes d'autorisation et d'authentification de Laravel et CodeIgniter ?

Présentation de l'article:Comparaison des mécanismes d'autorisation et d'authentification entre Laravel et CodeIgniter : Authentification : - Laravel utilise EloquentORM et CodeIgniter utilise la bibliothèque d'authentification intégrée. Autorisation : - Laravel fournit une autorisation basée sur des politiques, CodeIgniter utilise une autorisation basée sur les rôles. Courbe d'apprentissage : -Le système d'autorisation Laravel prend beaucoup de temps à apprendre, tandis que le système d'autorisation CodeIgniter est simple et facile à apprendre. Choix : - Laravel convient aux projets qui nécessitent un système d'autorisation hautement personnalisé, CodeIgniter convient aux projets simples basés sur l'autorisation de rôle.

2024-06-01

commentaire 0

436

Mécanisme d'authentification du serveur Web dans le proxy inverse Nginx

Présentation de l'article:En tant que serveur Web hautes performances, Nginx peut être utilisé comme serveur proxy inverse pour fournir des services rapides et stables au monde extérieur. Dans le proxy inverse, Nginx doit se connecter au serveur Web interne pour obtenir les ressources demandées, ce qui implique le mécanisme d'authentification du serveur Web. L'authentification du serveur Web est généralement divisée en deux méthodes : l'authentification de base et l'authentification digest. L'authentification de base signifie que les utilisateurs vérifient leur identité en saisissant leur nom d'utilisateur et leur mot de passe, et le serveur vérifie ces informations avant d'autoriser l'accès aux ressources. L'authentification Digest signifie que lorsque l'utilisateur demande

2023-06-10

commentaire 0

1884

Comment certifier les magasins institutionnels à Zhuxiaobang ? Liste des méthodes pour certifier les magasins institutionnels à Zhuxiaobang ?

Présentation de l'article:Sur Zhuxiaobang, une plateforme leader de services de décoration d'intérieur, la certification des magasins institutionnels est un élément important pour garantir la qualité du service et la confiance des utilisateurs. Grâce à la certification, les magasins institutionnels peuvent démontrer leur professionnalisme et leur fiabilité, attirant ainsi davantage de clients potentiels. vous donnera une introduction détaillée à la méthode de séjour dans le magasin de l'agence de certification Xiaobang. Liste des méthodes pour les magasins de l'agence de certification Zhuxiaobang 1. Tout d'abord, cliquez sur Zhuxiaobang APP sur votre téléphone mobile. 2. Cliquez ensuite sur Postuler à la certification sur l'interface Mon. 3. Enfin, cliquez directement sur Décertification derrière la boutique de l'agence de certification dans l'interface contextuelle et suivez les instructions.

2024-07-02

commentaire 0

1036

Comment utiliser le mécanisme d'authentification de sécurité pour protéger la connexion des utilisateurs sur le site Web PHP ?

Présentation de l'article:Comment utiliser le mécanisme d'authentification de sécurité pour protéger la connexion des utilisateurs sur le site Web PHP ? Avec le développement d’Internet, la connexion des utilisateurs est devenue l’une des fonctions essentielles des applications de sites Web. Cependant, la connexion des utilisateurs déclenche également une série de risques de sécurité, tels que la fuite de mots de passe, l'usurpation d'identité, etc. Afin de protéger la confidentialité des utilisateurs et la sécurité du site Web, nous devons utiliser un mécanisme d'authentification de sécurité pour protéger les connexions des utilisateurs sur le site Web PHP. Dans cet article, nous présenterons certains mécanismes d'authentification de sécurité couramment utilisés et comment utiliser ces mécanismes dans les sites Web PHP pour protéger les connexions des utilisateurs. Utiliser HT

2023-08-18

commentaire 0

850

Comment utiliser l'authentification par nom réel pour Tencent Mobile Assistant Liste des méthodes d'authentification par nom réel pour Tencent Mobile Manager ?

Présentation de l'article:En tant que logiciel de sécurité mobile largement utilisé, Tencent Mobile Manager fournit des fonctions d'authentification par nom réel pour aider les utilisateurs à protéger leurs informations personnelles et la sécurité de leur compte. L'éditeur ci-dessous fournit aux utilisateurs les méthodes correspondantes d'authentification par nom réel dans Tencent Mobile Manager pour vous aider à compléter. l'authentification par nom réel plus facilement et améliore la sécurité du compte. Liste des méthodes d'authentification par nom réel de Tencent Mobile Butler Dans l'interface Tencent Mobile Butler My, cliquez sur l'icône des paramètres dans le coin supérieur droit pour accéder à la page des paramètres. Dans la page des paramètres, recherchez l'option de gestion de l'authentification de sécurité et cliquez pour accéder à l'interface d'authentification de sécurité. Pour activer l'authentification de sécurité Mobile Manager, vous devez vérifier votre numéro de téléphone mobile. Après avoir saisi le numéro de téléphone mobile à 11 chiffres, la vérification par SMS sera terminée et l'activation sera réussie.

2024-07-12

commentaire 0

901

Comment Xiaohongshu effectue-t-il la certification institutionnelle ? Xiaohongshu explique comment demander un compte de certification institutionnelle ?

Présentation de l'article:Après la certification de l'organisation Xiaohongshu, les utilisateurs peuvent obtenir plus facilement des opportunités de coopération commerciale, telles que coopérer avec des marques pour promouvoir des produits, coopérer avec des blogueurs pour la création de contenu, etc., obtenant ainsi plus d'avantages commerciaux et augmentant l'exposition et l'exposition du contenu de l'organisation. . J'espère que ce tutoriel vous sera utile ! Comment effectuer une certification institutionnelle sur Xiaohongshu 1. Ouvrez l'application Xiaohongshu, cliquez sur moi dans le coin inférieur droit, puis cliquez sur l'icône à trois lignes horizontales dans le coin supérieur gauche. 2. Cliquez sur Paramètres. 3. Cliquez sur Compte et sécurité. 4. Cliquez sur certification officielle. 5. Recherchez et cliquez sur Certification d'agence pour accéder à la certification.

2024-07-11

commentaire 0

625

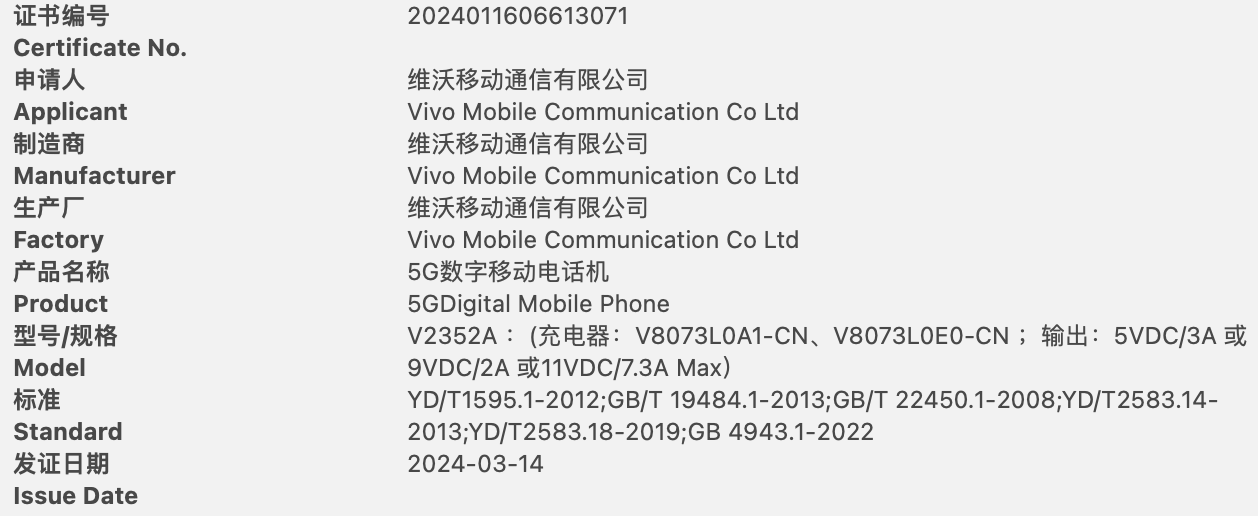

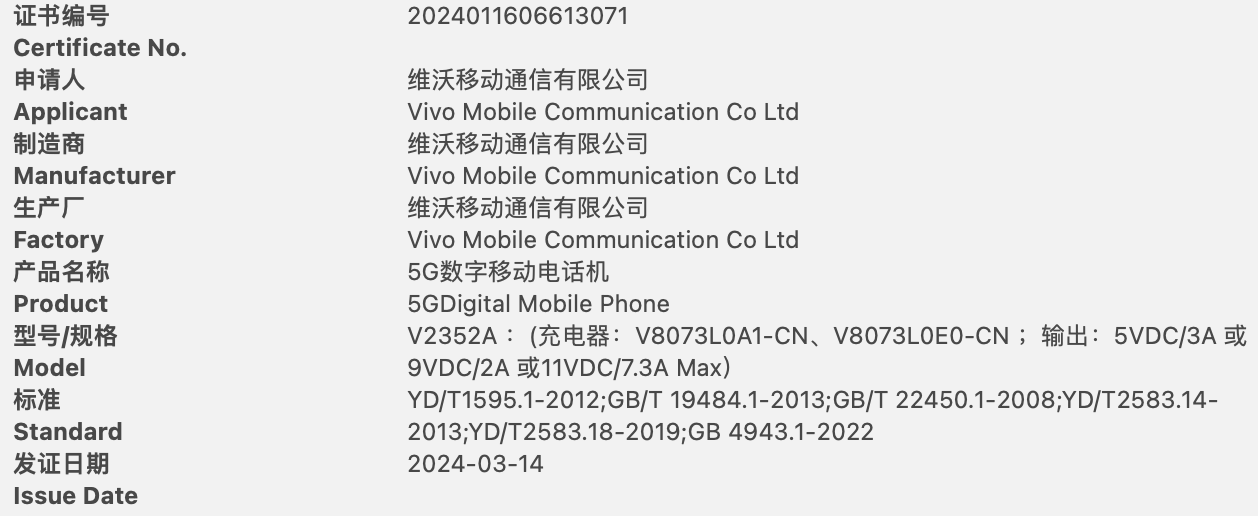

Le téléphone mobile iQOO Z9 Turbo a passé la certification 3C et a confirmé qu'il prend en charge une charge rapide de 80 W

Présentation de l'article:IT House a rapporté le 15 mars que le téléphone mobile iQOO Z9 Turbo avait désormais passé la certification 3C et était équipé d'un chargeur d'origine de 80 W. Le site Web du CQC China Quality Certification Center montre que le téléphone mobile vivoV2352A est équipé de chargeurs d'origine V8073L0A1-CN et V8073L0E0-CN, prenant en charge une charge rapide jusqu'à 11V7.3A80W. Le blogueur @digitalchatstation a annoncé la nouvelle hier et a confirmé que le V2352A est le téléphone iQOOZ9 Turbo, utilisant un écran direct 1,5K, un processeur Snapdragon 8sGen3 et une batterie de 6 000 mAh. IT House a rapporté aujourd'hui que le téléphone mobile iQOO Z9 Turbo avait obtenu une licence d'accès au réseau, une licence de modèle d'équipement de transmission radio et la certification 3C, et possède désormais « les trois certificats ». Ce téléphone appartient à

2024-08-21

commentaire 0

461

La certification Douyin Blue V est-elle une certification d'entreprise ? Quelle est l'importance de la certification d'entreprise Blue V ?

Présentation de l'article:Sur Douyin, une plate-forme vidéo courte, la certification bleue V est un symbole important, qui représente l'officialité et l'autorité du compte. Alors, la certification Douyin Blue V est-elle une certification d'entreprise ? Cet article abordera ce problème en détail. 1. La certification Douyin Blue V est-elle une certification d'entreprise ? La certification Douyin ne se limite en réalité pas à la certification d’entreprise. L'authentification Douyin est un moyen pour Douyin d'authentifier les comptes de la plateforme. L'objectif principal est de distinguer les comptes personnels des comptes officiels et d'améliorer la crédibilité et l'autorité du compte. Les comptes certifiés Douyin peuvent être des entreprises ou des organisations officielles telles que des agences gouvernementales, des institutions et des groupes sociaux. Passer la certification Douyin peut améliorer la crédibilité et l'autorité du compte, augmenter l'exposition du compte et l'adhésion des fans. Les comptes certifiés Douyin peuvent provenir d'entreprises ou de gouvernements.

2024-06-15

commentaire 0

350

D'autres peuvent-ils trouver le certificat d'authentification MySQL ?

Présentation de l'article:Généralement, les certificats d'authentification MySQL ne peuvent pas être consultés par d'autres personnes. Étant donné que ces certificats sont stockés dans un fichier de configuration protégé ou dans un magasin de clés sur le serveur de base de données, seuls les administrateurs disposant des autorisations appropriées peuvent y accéder et les afficher. De plus, MySQL fournit également des mécanismes de sécurité tels que le cryptage, le contrôle des autorisations et la journalisation de sécurité pour protéger les certificats d'authentification.

2024-04-22

commentaire 0

749

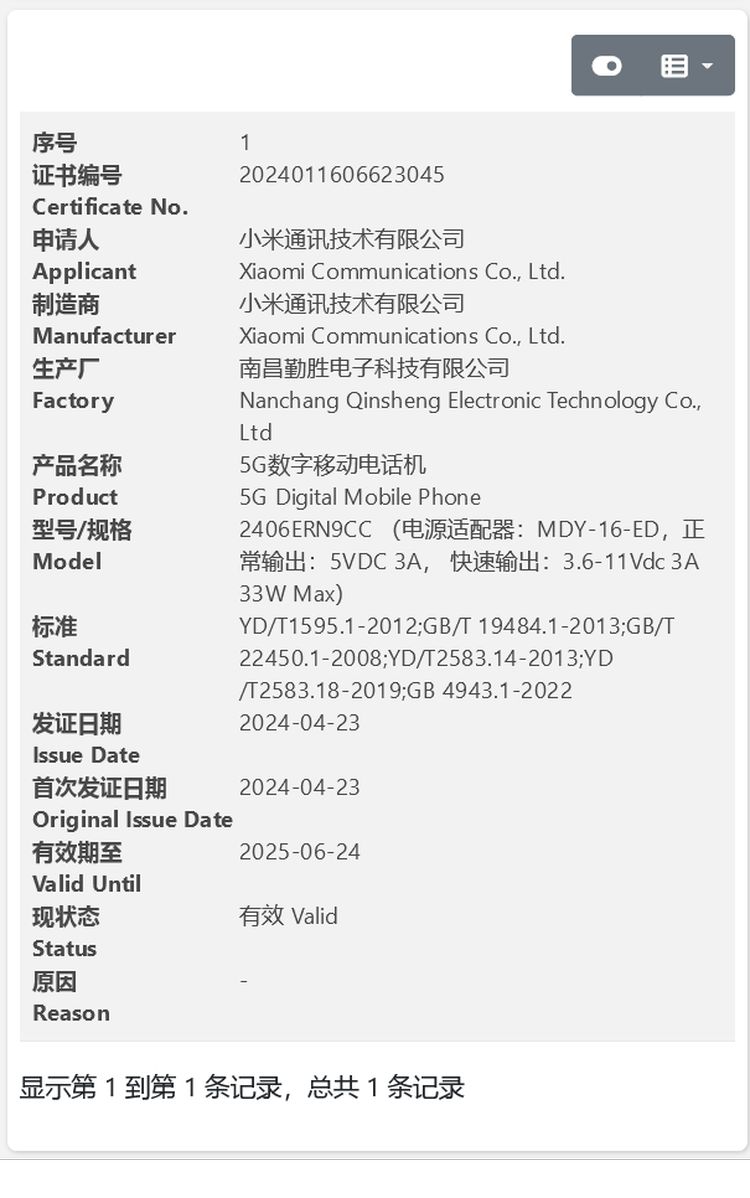

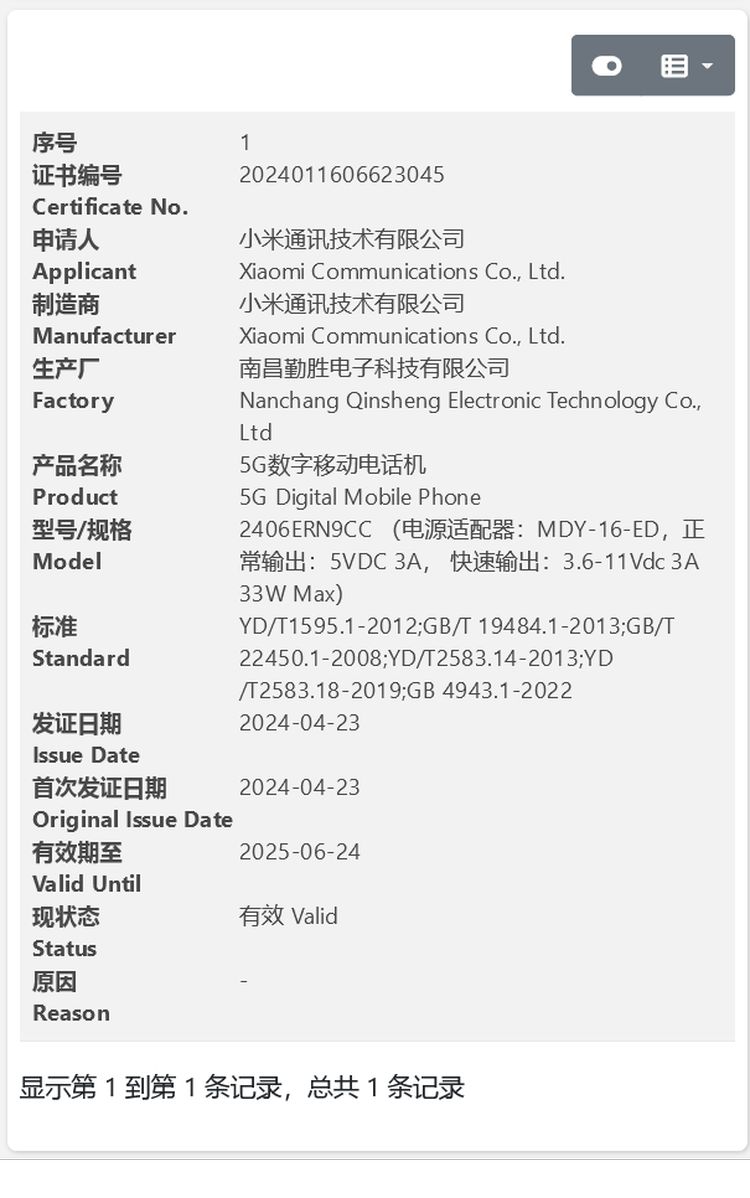

Le téléphone mobile Xiaomi Redmi 13 5G a obtenu la certification 3C et a confirmé qu'il prend en charge une charge de 33 W

Présentation de l'article:Selon les informations du 24 avril, Xiaomi a lancé le téléphone mobile Redmi 125G en août de l'année dernière, avec un prix de départ de 999 yuans ; les dernières nouvelles montrent que le téléphone mobile successeur Redmi 135G a passé la certification 3C et est confirmé pour prendre en charge une charge de 33 W. Selon les informations de certification, le modèle de téléphone mobile Redmi135G est le 2406ERN9CC, équipé d'un adaptateur secteur MDY-16-ED et prend en charge une sortie de charge jusqu'à 33 W. Il a été précédemment signalé que le téléphone mobile Redmi13 portait le nom de code Breeze et que le modèle interne était le N19. Le processeur n'a pas été mis à niveau, il s'agit toujours du Snapdragon 4Gen2 et la charge rapide a été mise à niveau à 33W+5000mAh. Pour référence, le téléphone mobile Redmi125G est équipé d'un processeur Snapdragon 4Gen2, utilisant un processus 4 nm et une vitesse d'horloge CPU de

2024-04-24

commentaire 0

1131

Mécanisme de cryptage des données et d'authentification de l'identité du service TP6 Think-Swoole RPC

Présentation de l'article:Mécanisme de cryptage des données et d'authentification d'identité du service TP6Think-SwooleRPC Avec le développement rapide d'Internet, de plus en plus d'applications doivent effectuer des appels à distance pour réaliser des interactions de données et des appels de fonctions entre différents modules. Dans ce contexte, RPC (RemoteProcedureCall) est devenu un moyen de communication important. Le framework TP6Think-Swoole peut implémenter des services RPC hautes performances. Cet article explique comment utiliser le cryptage des données et l'authentification de l'identité.

2023-10-12

commentaire 0

954

Le téléphone mobile iQOO Z9 Turbo a passé la certification 3C et a confirmé qu'il prend en charge une charge rapide de 80 W

Présentation de l'article:Selon l'actualité du 15 mars, le téléphone mobile iQOO Z9 Turbo a désormais passé la certification 3C et est équipé d'un chargeur d'origine de 80 W. Le site Web du CQC China Quality Certification Center montre que le téléphone mobile vivoV2352A est équipé de chargeurs d'origine V8073L0A1-CN et V8073L0E0-CN, prenant en charge une charge rapide jusqu'à 11V7.3A80W. Le blogueur @digitalchatstation a annoncé la nouvelle hier et a confirmé que le V2352A est le téléphone mobile iQOOZ9 Turbo, utilisant un écran direct 1,5K, un processeur Snapdragon 8sGen3 et une batterie de 6 000 mAh. Il a été rapporté hier que le téléphone mobile iQOO Z9 Turbo avait obtenu la licence d'accès au réseau et la licence de modèle d'équipement de transmission radio, et disposait désormais de « trois certificats complets ». Ce téléphone appartient à la série iQOOZ, pas à la précédente

2024-03-15

commentaire 0

625

Comment utiliser PHP pour implémenter un contrôle d'authentification basé sur l'authentification d'identité

Présentation de l'article:Présentation de l'utilisation de PHP pour implémenter un contrôle d'authentification basé sur l'authentification d'identité : L'authentification d'identité est un élément important de la protection des données d'application et de la sécurité fonctionnelle. L'authentification est le processus de vérification qu'un utilisateur est autorisé à accéder à des ressources spécifiques. Dans les applications PHP, les développeurs peuvent utiliser différentes méthodes pour implémenter un contrôle d'authentification basé sur l'authentification. Cet article présentera comment utiliser PHP pour implémenter un contrôle d'authentification basé sur l'authentification d'identité et fournira des exemples de code pour illustrer. Authentification de l'utilisateur L'authentification de l'utilisateur constitue la base de l'authentification de l'identité. Les méthodes courantes d'authentification des utilisateurs incluent l'authentification de l'identité de base (B).

2023-08-07

commentaire 0

1407

Comment authentifier l'application Xunfeng ? Comment s'authentifier ?

Présentation de l'article:La méthode de fonctionnement de la certification de l'application « Xunfeng » et comment l'authentifier spécifiquement. De nombreux internautes ne connaissent pas bien la méthode de fonctionnement et les étapes d'authentification. Vous pourriez aussi bien nous suivre pour y jeter un œil. La méthode d'authentification du nom réel de Xunfeng est la suivante : 1. Tout d'abord, cliquez sur le lien à droite pour télécharger et installer l'application Xunfeng Digital World. 2. Ensuite, vous devez créer un compte avec votre numéro de téléphone mobile et saisir votre numéro de téléphone mobile et votre code de vérification SMS. 3. Saisissez ensuite les informations personnelles conformément aux invites. Après avoir terminé la saisie, cochez la case ci-dessous pour accepter l'accord, puis cliquez sur Soumettre pour certification. 4. Une fois l'authentification terminée, revenez à l'interface de la première étape et cliquez sur Connexion pour vous connecter à Xunfeng Digital World.

2024-06-08

commentaire 0

614