10000 contenu connexe trouvé

Middleware du framework Yii : implémentation de l'authentification et de l'autorisation des utilisateurs

Présentation de l'article:Yii Framework Middleware : implémentation de l'authentification et de l'autorisation des utilisateurs Introduction : Le middleware est une partie très importante du cadre de développement Web moderne. Il peut nous aider à insérer du code entre le traitement des demandes et des réponses pour implémenter diverses fonctions. Dans le framework Yii, les middlewares sont appelés filtres et peuvent être utilisés pour implémenter diverses fonctions telles que l'authentification et l'autorisation des utilisateurs. Cet article expliquera comment utiliser les filtres dans le framework Yii pour implémenter l'authentification et l'autorisation des utilisateurs. 1. Implémentation de l'authentification L'authentification est un élément clé des applications Web

2023-07-30

commentaire 0

903

Configurer et utiliser l'API WP REST avec l'authentification de base

Présentation de l'article:Dans la partie introductive de cette série, nous avons passé en revue rapidement l’architecture REST et comment elle nous aide à créer de meilleures applications. Nous avons ensuite exploré l’histoire de l’API REST dans WordPress et nous sommes présentés au dernier ajout : le plugin API WPREST. Nous avons mis en place un environnement de travail de base pour tester les plugins, qui comprend l'installation du plugin et un client HTTP pour envoyer des requêtes ou afficher les réponses du serveur. Dans la partie actuelle de cette série, nous mettrons en place un protocole d'authentification de base sur le serveur pour envoyer des requêtes authentifiées pour effectuer diverses tâches via l'API REST. Plus précisément, dans cette section, nous allons : Passer en revue les différentes méthodes d'authentification disponibles lors de l'utilisation du plugin API REST.

2023-08-28

commentaire 0

953

A quoi sert le code cookie ?

Présentation de l'article:Les codes de cookies sont utilisés pour stocker et récupérer des informations lorsque les utilisateurs visitent le site Web, mettre en œuvre l'authentification des utilisateurs et la gestion des sessions, mettre en œuvre une expérience utilisateur personnalisée, suivre le comportement des utilisateurs et des analyses statistiques, etc. Introduction détaillée : 1. Stockez et récupérez des informations lorsqu'un utilisateur visite un site Web. Lorsqu'un utilisateur visite un site Web pour la première fois, le serveur du site Web enverra un petit fichier Cookie au navigateur de l'utilisateur, et le navigateur stockera ce fichier Cookie dans. le navigateur de l'utilisateur sur l'ordinateur et le renvoyer au serveur lors de la prochaine visite de l'utilisateur sur le site Web 2. Mettre en œuvre l'authentification de l'utilisateur, etc.

2023-09-20

commentaire 0

1212

Comment gérer le piratage de mots-clés de sites Web WordPress

Présentation de l'article:Lorsque les mots-clés d'un site Web WordPress sont piratés, les contre-mesures incluent : identifier le piratage : vérifier l'analyse et le code du site Web ; supprimer le script de piratage : mettre à jour les plug-ins, rechercher les logiciels malveillants, vérifier manuellement les fichiers de redirection : vérifier les fichiers .htaccess et les enregistrements DNS ; Réexamen : demandez à Google de supprimer les traces de piratage ; Renforcez les mesures de sécurité : installez des plug-ins de sécurité, mettez à jour WordPress, activez l'authentification à deux facteurs ; Surveillez le site Web : vérifiez régulièrement le trafic et les classements : contactez l'assistance professionnelle si vous n'y parvenez pas ; résolvez-le vous-même.

2024-04-15

commentaire 0

395

Analyse complète des intercepteurs à Golang

Présentation de l'article:Dans Golang, les intercepteurs peuvent être utilisés pour insérer du code supplémentaire avant et après l'exécution de la fonction. Les scénarios incluent la journalisation, l'authentification, la mise en cache, etc. Les intercepteurs sont implémentés en créant un type de fonction de gestionnaire, puis en créant la fonction d'intercepteur qui accepte la fonction de gestionnaire et renvoie une nouvelle fonction de gestionnaire contenant une logique supplémentaire. En combat réel, nous pouvons utiliser des intercepteurs pour enregistrer toutes les demandes afin de faciliter le débogage et l'analyse.

2024-04-07

commentaire 0

1202

Analyse d'un exemple de conception d'architecture MySQL

Présentation de l'article:1. Architecture globale de MySQL Comme vous pouvez le voir sur la figure, l'architecture MySQL est principalement divisée en la couche serveur et la couche moteur de stockage. La couche serveur est divisée en connecteurs, caches, analyseurs, optimiseurs et exécuteurs. Toutes les fonctions du moteur de stockage croisé sont implémentées dans cette couche, telles que les fonctions, les procédures stockées, les déclencheurs, les vues, etc. Le moteur de stockage est enfichable. Les moteurs de stockage courants incluent MyISAM, InnoDB, Memory, etc. La valeur par défaut était MyISAM avant MySQL 5.5, et la valeur par défaut après cela était InnoDB. 2. Connecteur Le connecteur est principalement utilisé pour gérer les connexions clients et l'authentification de l'identité des utilisateurs. La connexion entre le client et le serveur utilise le protocole TCP. Une fois la négociation TCP établie, la connexion est établie.

2023-05-27

commentaire 0

1239

Quelles sont les meilleures pratiques pour les frameworks Java dans l'architecture de microservices ?

Présentation de l'article:Lors du choix d'un framework Java dans une architecture de microservices, les bonnes pratiques incluent : Choisir le framework approprié en fonction des exigences, comme SpringBoot pour les API RESTful et Quarkus pour les applications conteneurisées. Utilisez une approche modulaire pour obtenir un couplage lâche. Implémentez une politique de sécurité unifiée et utilisez OAuth2.0 ou JWT pour l'authentification et l'autorisation. Créez des applications résilientes à l'aide d'équilibreurs de charge et de disjoncteurs. Surveillez et enregistrez les performances et les événements pour le dépannage et l’analyse des problèmes.

2024-06-04

commentaire 0

356

Comment installer le système d'exploitation Win7 sur un ordinateur

Présentation de l'article:Parmi les systèmes d'exploitation informatiques, le système WIN7 est un système d'exploitation informatique très classique, alors comment installer le système win7 ? L'éditeur ci-dessous présentera en détail comment installer le système win7 sur votre ordinateur. 1. Téléchargez d'abord le système Xiaoyu et réinstallez le logiciel système sur votre ordinateur de bureau. 2. Sélectionnez le système win7 et cliquez sur "Installer ce système". 3. Commencez ensuite à télécharger l'image du système win7. 4. Après le téléchargement, déployez l'environnement, puis cliquez sur Redémarrer maintenant une fois terminé. 5. Après avoir redémarré l'ordinateur, la page Windows Manager apparaîtra. Nous choisissons la seconde. 6. Revenez à l'interface de l'ordinateur pour continuer l'installation. 7. Une fois terminé, redémarrez l'ordinateur. 8. Arrivez enfin sur le bureau et l'installation du système est terminée. Installation en un clic du système win7

2023-07-16

commentaire 0

1217

php-插入排序

Présentation de l'article::本篇文章主要介绍了php-插入排序,对于PHP教程有兴趣的同学可以参考一下。

2016-08-08

commentaire 0

1073

图解找出PHP配置文件php.ini的路径的方法,_PHP教程

Présentation de l'article:图解找出PHP配置文件php.ini的路径的方法,。图解找出PHP配置文件php.ini的路径的方法, 近来,有不博友问php.ini存在哪个目录下?或者修改php.ini以后为何没有生效?基于以上两个问题,

2016-07-13

commentaire 0

822

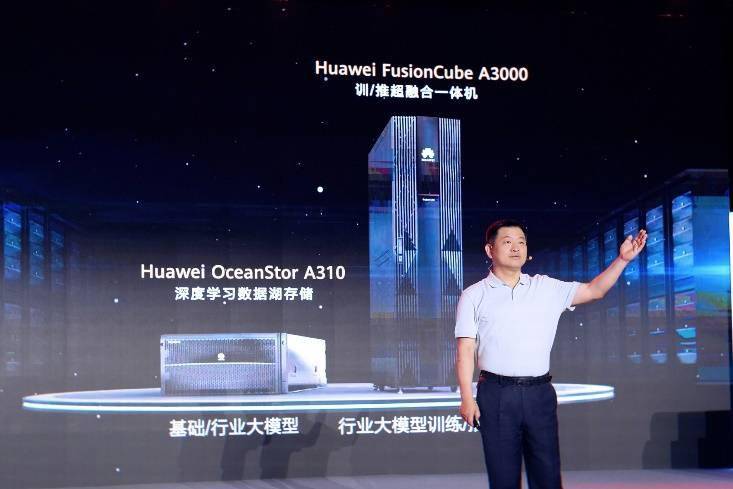

Huawei lance deux nouveaux produits commerciaux de stockage grand modèle d'IA, prenant en charge des performances de 12 millions d'IOPS

Présentation de l'article:IT House a rapporté le 14 juillet que Huawei avait récemment lancé le « stockage de lac de données d'apprentissage profond OceanStorA310 » et la « machine tout-en-un hyper-convergée de formation/poussée FusionCubeA3000 » de nouveaux produits commerciaux de stockage d'IA. Les responsables ont déclaré que « ces deux produits peuvent être utilisés ». pour la formation de base des modèles d'IA." , la formation sur les modèles industriels, ainsi que la formation et l'inférence des modèles de scénarios segmentés fournissent un nouvel élan. " scénarios de lac pour réaliser une régression des données. Gestion massive des données dans l'ensemble du processus d'IA, de la collecte et du prétraitement à la formation du modèle et à l'application d'inférence. Officiellement déclaré que l'OceanStorA310 à cadre unique 5U prend en charge les 400 Go/s les plus élevés du secteur.

2023-07-16

commentaire 0

1551

PHP中exec函数和shell_exec函数的区别,execshell_exec_PHP教程

Présentation de l'article:PHP中exec函数和shell_exec函数的区别,execshell_exec。PHP中exec函数和shell_exec函数的区别,execshell_exec 这两个函数都是执行Linux命令函数,不同的是获取返回结果不一样,exec只能获取最后一行数

2016-07-13

commentaire 0

1070

PHP函数容器ing...

Présentation de l'article::本篇文章主要介绍了PHP函数容器ing...,对于PHP教程有兴趣的同学可以参考一下。

2016-08-08

commentaire 0

1113

PHP面向对象程序设计之接口用法,php面向对象程序设计_PHP教程

Présentation de l'article:PHP面向对象程序设计之接口用法,php面向对象程序设计。PHP面向对象程序设计之接口用法,php面向对象程序设计 接口是PHP面向对象程序设计中非常重要的一个概念。本文以实例形式较为详细的讲述

2016-07-13

commentaire 0

988

PHP面向对象程序设计之类常量用法实例,sed用法实例_PHP教程

Présentation de l'article:PHP面向对象程序设计之类常量用法实例,sed用法实例。PHP面向对象程序设计之类常量用法实例,sed用法实例 类常量是PHP面向对象程序设计中非常重要的一个概念,牢固掌握类常量有助于进一步提

2016-07-13

commentaire 0

1025