10000 contenu connexe trouvé

Application de la technologie de cryptage et de décryptage PHP

Présentation de l'article:PHP fournit une technologie de cryptage et de décryptage pour protéger les informations sensibles lors du développement Web. Ses fonctions intégrées incluent md5(), sha1() et hash(), qui sont utilisées pour générer des valeurs de hachage irréversibles. Des bibliothèques tierces (telles que PHPseclib, sodium_compat) peuvent également être utilisées pour implémenter des niveaux de chiffrement plus élevés, tels que le chiffrement symétrique et asymétrique. En pratique, les mots de passe des utilisateurs doivent être stockés sous forme de hachages cryptés plutôt que de texte en clair pour éviter que les mots de passe ne soient exposés en cas de violation de la base de données.

2024-05-02

commentaire 0

1006

Exemples d'utilisation de structures de données PHP d'ordre élevé

Présentation de l'article:Exemples d'utilisation de structures de données PHP d'ordre élevé : tableau : stocke une collection ordonnée de paires clé-valeur ; liste : stocke une collection ordonnée de données de clé numérique ; set : stocke une collection de valeurs uniques, non ordonnées ; les éléments sont triés par priorité ; Table de hachage : une collection de paires clé-valeur pour trouver rapidement des valeurs clés. Cas pratique : base de données utilisateur, utilisant des tableaux pour stocker les données utilisateur et traitant les données via des fonctions de tableau, telles que la recherche de l'adresse e-mail de John Doe.

2024-05-07

commentaire 0

847

Quelle méthode de cryptage est le mot de passe MySQL ?

Présentation de l'article:Le mot de passe MySQL est une méthode de cryptage SHA-1. Il s'agit d'une méthode de cryptage basée sur un algorithme de hachage, qui convertit le mot de passe saisi en une valeur de hachage de 40 caractères. La valeur de hachage est unique et irréversible. Dans MySQL, lorsque les mots de passe des utilisateurs sont stockés, ce qui est réellement stocké est une valeur de hachage plutôt qu'un mot de passe en texte clair. Même si la base de données est attaquée et que le fichier de mots de passe est divulgué, le pirate informatique ne pourra pas connaître le vrai mot de passe de l'utilisateur car. il ne peut pas être inversé par rapport à la valeur de hachage. Retirez le mot de passe d'origine.

2023-07-11

commentaire 0

4584

Résumé des exemples d'utilisation des méthodes de chiffrement PHP

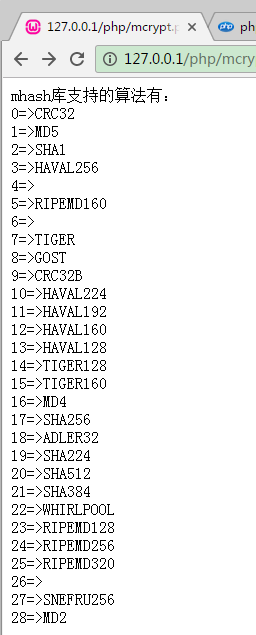

Présentation de l'article:Bibliothèque d'extension de chiffrement PHP — Bibliothèque d'extension Mhash Qu'est-ce que la bibliothèque d'extension Mhash : Mhash est une bibliothèque d'extension de chiffrement PHP irréversible basée sur le principe des mathématiques discrètes. Elle n'est pas activée par défaut. mhash peut être utilisé pour créer des valeurs de vérification, des résumés de messages, des codes d'authentification de message et enregistrer des informations clés (telles que des mots de passe) sans le texte original. 1. Installation de la bibliothèque d'extensions Mhash L'installation de la bibliothèque d'extensions Mhash est similaire à l'installation de la bibliothèque d'extensions Mcrypt. Je ne la présenterai pas ici. Vous pouvez vous référer à l'article précédent "Bibliothèque d'extensions de chiffrement PHP-Bibliothèque d'extensions Mcrypt...

2017-06-12

commentaire 0

1736

Résumé des articles sur l'utilisation de la bibliothèque d'extensions de chiffrement

Présentation de l'article:Bibliothèque d'extension de chiffrement PHP—Bibliothèque d'extension Mhash Qu'est-ce que la bibliothèque d'extension Mhash : Mhash est une bibliothèque d'extension de chiffrement PHP irréversible basée sur le principe des mathématiques discrètes. Elle n'est pas activée par défaut. mhash peut être utilisé pour créer des valeurs de vérification, des résumés de messages, des codes d'authentification de message et enregistrer des informations clés (telles que des mots de passe) sans le texte original. 1. Installation de la bibliothèque d'extensions Mhash L'installation de la bibliothèque d'extensions Mhash est similaire à l'installation de la bibliothèque d'extensions Mcrypt. Je ne la présenterai pas ici. Vous pouvez vous référer à l'article précédent "Bibliothèque d'extensions de chiffrement PHP-Bibliothèque d'extensions Mcrypt...

2017-06-11

commentaire 0

1412

Résumé détaillé de l'extension de chiffrement PHP

Présentation de l'article:Bibliothèque d'extension de chiffrement PHP—Bibliothèque d'extension Mhash Qu'est-ce que la bibliothèque d'extension Mhash : Mhash est une bibliothèque d'extension de chiffrement PHP irréversible basée sur le principe des mathématiques discrètes. Elle n'est pas activée par défaut. mhash peut être utilisé pour créer des valeurs de vérification, des résumés de messages, des codes d'authentification de message et enregistrer des informations clés (telles que des mots de passe) sans le texte original. 1. Installation de la bibliothèque d'extensions Mhash L'installation de la bibliothèque d'extensions Mhash est similaire à l'installation de la bibliothèque d'extensions Mcrypt. Je ne la présenterai pas ici. Vous pouvez vous référer à l'article précédent "Bibliothèque d'extensions de chiffrement PHP-Bibliothèque d'extensions Mcrypt...

2017-06-12

commentaire 0

1912

10 articles recommandés sur la fonction crypt()

Présentation de l'article:Bibliothèque d'extension de chiffrement PHP—Bibliothèque d'extension Mhash Qu'est-ce que la bibliothèque d'extension Mhash : Mhash est une bibliothèque d'extension de chiffrement PHP irréversible basée sur le principe des mathématiques discrètes. Elle n'est pas activée par défaut. mhash peut être utilisé pour créer des valeurs de vérification, des résumés de messages, des codes d'authentification de message et enregistrer des informations clés (telles que des mots de passe) sans le texte original. 1. Installation de la bibliothèque d'extensions Mhash L'installation de la bibliothèque d'extensions Mhash est similaire à l'installation de la bibliothèque d'extensions Mcrypt. Je ne la présenterai pas ici. Vous pouvez vous référer à l'article précédent "Bibliothèque d'extensions de chiffrement PHP-Bibliothèque d'extensions Mcrypt...

2017-06-12

commentaire 0

1223

Filtrage des données PHP : gérer efficacement le cryptage et le stockage des mots de passe

Présentation de l'article:Filtrage des données PHP : gestion efficace des mots de passe Le cryptage et le stockage des mots de passe sont l'une des principales mesures de protection des comptes d'utilisateurs. Il est donc très important que les mots de passe soient cryptés et stockés. En PHP, plusieurs méthodes peuvent être utilisées pour crypter et stocker les mots de passe. Cet article présentera une méthode efficace pour filtrer et traiter les mots de passe. Tout d’abord, nous devons chiffrer le mot de passe à l’aide d’un algorithme de chiffrement approprié. En PHP, l'un des algorithmes de chiffrement les plus couramment utilisés est bcrypt. L'algorithme bcrypt est un algorithme plus efficace que les algorithmes tels que MD5 et SHA-1.

2023-07-29

commentaire 0

1077

Créer une signature à partir de Hash_hmac() et Sha256 en PHP

Présentation de l'article:PHP possède l'une des meilleures fonctionnalités de cryptage pour la sécurité des données. La fonction de chiffrement Hash_hMac() est l'un des chiffrements les plus connus. Nous allons vous montrer comment utiliser hash_hmac et le chiffre sha256 pour créer une signature sécurisée que vous pouvez stocker dans une base de données ou utiliser dans votre formulaire de connexion. La fonction hash_hmac() de PHP hash_hmac() crée un hachage secret à clé alphanumérique. Il utilise une technologie d'authentification cryptographique appelée méthode HMAC. Syntaxe : hash_hmac($alGo,$data,$key,$binary=false);$algo est l'un des paramètres hash_hmac, utilisé pour la saisie secrète de signature.

2024-02-29

commentaire 0

729

Java JCA révélé : le parcours de transformation de novice à expert

Présentation de l'article:Comprendre l'architecture JCA JCA adopte une architecture en couches : Service Provider Interface (SPI) : définit l'interface requise pour les services JCA. Implémentation du fournisseur de services : implémente SPI et fournit des services réels. JCAAPI : API utilisée par les développeurs pour accéder aux services JCA. Clé de concept de clé : valeur binaire utilisée pour chiffrer ou déchiffrer des données. Keystore : un conteneur pour stocker les clés. Mot de passe : mot de passe utilisé pour protéger le magasin de clés. Algorithme : utilisé pour créer un hachage de données de longueur fixe. Signature numérique : utilisée pour vérifier l'intégrité et l'authenticité d'un message. Présentation de JCAAPI JCAAPI fournit les composants principaux suivants : Générateur de clés : utilisé pour générer des clés symétriques ou asymétriques. Fabrique de clés : utilisée pour créer ou déchiffrer des clés. Encryptor/Decryptor : utilisé pour crypter ou déchiffrer des données

2024-03-14

commentaire 0

386

Comment utiliser Redis dans le projet yii2

Présentation de l'article:Si vous souhaitez bien utiliser le stockage clé-valeur redis dans Yii2, un framework PHP, utilisez d'abord composer pour installer la bibliothèque yii2-redis, puis configurez la classe Connection dans le fichier de configuration de votre application, puis ajoutez le projet redis au composant.

2019-12-09

commentaire 0

3268

Mot de passe de la base de données ASP.NET : explication détaillée de l'algorithme de chiffrement MD5

Présentation de l'article:Dans le processus de développement de logiciels, le stockage d'informations clés telles que les mots de passe des utilisateurs sera inévitablement impliqué. Dans la plupart des cas, le mot de passe de l'utilisateur est stocké dans la base de données. Si vous n'ajoutez aucune mesure de confidentialité et que vous l'enregistrez directement en texte brut, cela entraînera facilement une fuite des informations personnelles des utilisateurs, entraînant des pertes imprévisibles pour les entreprises et les utilisateurs.

2020-04-28

commentaire 0

2782

Technologie de cryptage et de décryptage des données pour la connexion à la base de données PHP

Présentation de l'article:Présentation de la technologie de cryptage et de décryptage des données pour les connexions aux bases de données PHP : Avec le développement rapide d'Internet, les bases de données sont devenues l'un des principaux outils de stockage et de gestion de grandes quantités de données dans le monde. Cependant, avec l’augmentation du nombre de données sensibles dans les bases de données, la sécurité des données devient de plus en plus importante. Dans les applications PHP, nous devons souvent stocker des données sensibles dans la base de données, telles que les mots de passe des utilisateurs, les informations de carte de crédit, etc. Pour garantir la confidentialité de ces données sensibles, nous pouvons utiliser une technologie de cryptage et de décryptage pour protéger la sécurité des données. Cet article présentera le PH

2023-09-09

commentaire 0

1497

Utilisation de la bibliothèque de fonctions de chiffrement et de décryptage PHP

Présentation de l'article:Utilisation de la bibliothèque de fonctions de chiffrement et de décryptage PHP Alors que les problèmes de sécurité des réseaux deviennent de plus en plus importants, le chiffrement est devenu un élément indispensable de la technologie réseau moderne. En PHP, la bibliothèque de fonctions de chiffrement et de déchiffrement fournit de nombreuses fonctions de chiffrement et de déchiffrement, qui peuvent être utilisées pour traiter des informations sensibles et assurer la sécurité des données. Cet article présentera l'utilisation de la bibliothèque de fonctions de chiffrement et de décryptage PHP. 1. Fonctions de cryptage et de décryptage couramment utilisées Cryptage md5 : le cryptage md5 est une méthode de cryptage irréversible qui est souvent utilisée pour stocker les mots de passe et vérifier l'intégrité des fichiers. L'utilisation est très simple, par exemple : $messag

2023-06-16

commentaire 0

1689

Comment obtenir des paires clé-valeur dans un tableau en php

Présentation de l'article:En langage PHP, le tableau est un type de données très important utilisé pour stocker des paires clé-valeur. Dans le développement réel, nous devons souvent opérer sur des tableaux, comme obtenir des paires clé-valeur, ajouter ou supprimer une paire clé-valeur, etc. Cet article explique comment extraire des paires clé-valeur d'un tableau PHP. Tout d’abord, nous devons comprendre la structure des données des tableaux en PHP. Un tableau en PHP est une collection non ordonnée de paires clé-valeur pouvant stocker tout type de valeur. Les clés et les valeurs du tableau peuvent être différents types de données, tels que des chaînes, des entiers, des nombres à virgule flottante, etc. En PHP

2023-04-20

commentaire 0

865

mysql advanced (11) Le rôle des clés étrangères dans la base de données

Présentation de l'article:Le but des clés étrangères MySQL est de contrôler les données stockées dans la table de clés étrangères et d'associer les deux tables. Il s'agit d'une partie très importante de la base de données MySQL et mérite notre compréhension approfondie. Alors, quel rôle jouent les clés étrangères MySQL ? Ce qui suit vous amènera à explorer les secrets.

2017-02-10

commentaire 0

1459

Utiliser Redis pour implémenter le stockage partagé en PHP

Présentation de l'article:Avec le développement continu des applications Internet, la demande de stockage et de traitement de données continue d'augmenter. Cependant, les bases de données relationnelles traditionnelles présentent certains goulots d'étranglement en termes de performances et d'évolutivité. Afin de résoudre ce problème, la base de données NoSQL a vu le jour. Parmi eux, Redis, en tant que base de données NoSQL à haut débit, est largement utilisé dans des domaines tels que la mise en cache, les files d'attente de messages et le stockage clé-valeur. Cet article présentera en détail comment utiliser PHP pour se connecter à Redis et implémenter le stockage partagé afin d'améliorer les performances et l'évolutivité en lecture et en écriture. 1. Connaissance de base de Redis Redi

2023-05-16

commentaire 0

745

Utilisez la fonction PHP 'password_verify' pour vérifier que le mot de passe haché correspond au mot de passe d'origine

Présentation de l'article:Vérifiez que le mot de passe haché correspond au mot de passe d'origine à l'aide de la fonction PHP "password_verify". Le hachage de mot de passe est une technique cryptographique qui convertit le mot de passe d'origine en une valeur de hachage irréversible. Il s'agit d'une méthode courante de stockage des mots de passe car elle offre une sécurité supplémentaire. Lorsqu'un utilisateur saisit un mot de passe lors de la connexion, nous devons comparer le mot de passe saisi avec le mot de passe haché stocké dans la base de données pour vérifier l'identité de l'utilisateur. Afin de réaliser cette fonction, nous pouvons utiliser la fonction PHP "password_ver

2023-07-24

commentaire 0

1216

Pourquoi le stockage local est-il dangereux ?

Présentation de l'article:Les raisons pour lesquelles le stockage local n'est pas sécurisé sont les données non cryptées, les attaques XSS, les attaques CERF, les limitations de capacité, etc. Introduction détaillée : 1. Les données ne sont pas cryptées. Localstorage est un simple système de stockage par paire clé-valeur. Il stocke les données dans le navigateur de l'utilisateur en texte clair, ce qui signifie que n'importe qui peut facilement accéder et lire les données stockées dans le stockage local. est stocké dans le stockage local, les pirates ou les utilisateurs malveillants peuvent facilement obtenir ces informations, etc.

2023-10-10

commentaire 0

1507