10000 contenu connexe trouvé

浅谈js键盘事件全面控制

Présentation de l'article:下面小编就为大家带来一篇浅谈js键盘事件全面控制。小编觉得挺不错的,在就分享给大家,也给大家做个参考。一起跟随小编过来看看吧

2016-12-13

commentaire 0

1224

Comment définir le niveau de surveillance de la sécurité du logiciel antivirus Rising

Présentation de l'article:Les logiciels antivirus en plein essor peuvent détecter de manière exhaustive les virus et chevaux de Troie existants dans l'ordinateur, tout en renforçant le système informatique pour protéger la sécurité de l'ordinateur. Est-ce que quelqu'un sait comment définir le niveau de surveillance de sécurité du logiciel antivirus Rising ? Je vais vous donner ici une introduction détaillée à la méthode de définition du niveau de surveillance de sécurité du logiciel antivirus Rising. Si vous en avez besoin, vous pouvez le faire. regarde. Méthode de paramétrage : 1. Double-cliquez pour ouvrir le logiciel et cliquez sur l'icône des trois lignes horizontales dans le coin supérieur droit. 2. Cliquez ensuite sur « Paramètres système » dans la liste d'options ci-dessous. 3. Ensuite, dans la nouvelle fenêtre donnée, cliquez sur l'option "Défense antivirus" dans la colonne de gauche, et enfin recherchez le "Niveau de surveillance" à droite, en fonction de vos besoins personnels.

2024-06-03

commentaire 0

524

Comment définir le plein écran dans le logiciel de télécommande Tournesol - Comment définir le plein écran dans le logiciel de télécommande Tournesol

Présentation de l'article:Beaucoup de gens ne savent pas comment définir le plein écran du logiciel de télécommande Tournesol ? L'article d'aujourd'hui vous explique comment définir le plein écran du logiciel de télécommande Tournesol. Si vous ne le savez toujours pas, apprenons-le avec. l'éditeur. Première étape : ouvrez le logiciel de télécommande Tournesol, entrez le code d'identification et le code de vérification, puis cliquez sur le bouton d'assistance à distance. Étape 2 : Cliquez sur la liste déroulante au-dessus de cette option. Étape 3 : Cliquez enfin sur le bouton plein écran pour terminer l'opération avec succès.

2024-03-04

commentaire 0

1239

Technologie de surveillance de la sécurité et de gestion des événements écrite en Python

Présentation de l'article:Avec le développement continu de la technologie et la popularité d’Internet, la vie des gens dépend de plus en plus des systèmes informatiques. Cependant, les menaces correspondantes augmentent également et les problèmes de sécurité des systèmes deviennent de plus en plus importants. Afin d'assurer la sécurité des systèmes informatiques, le personnel scientifique et technologique a développé diverses technologies de surveillance de la sécurité et de gestion des événements. Cet article se concentrera sur la technologie de surveillance de la sécurité du système et de gestion des événements écrite en Python. Tout d’abord, nous devons comprendre les concepts de base de la surveillance de la sécurité du système. La surveillance de la sécurité du système fait référence à la détection et à la prévention de diverses activités des systèmes informatiques en surveillant et en analysant

2023-06-30

commentaire 0

1176

Comment surveiller les serveurs CentOS et détecter et répondre aux incidents de sécurité en temps opportun

Présentation de l'article:Comment surveiller les serveurs CentOS et détecter et répondre rapidement aux incidents de sécurité. À l'ère d'Internet, les serveurs jouent un rôle essentiel, transportant diverses activités et données, la surveillance de la sécurité des serveurs est donc particulièrement importante. Cet article explique comment surveiller les serveurs CentOS, détecter et répondre aux incidents de sécurité en temps opportun. Nous aborderons les domaines suivants : surveillance du système, surveillance du réseau, surveillance des journaux et gestion des événements de sécurité. Surveillance du système Afin de détecter à temps les anomalies du serveur, nous pouvons utiliser certains outils pour surveiller les services

2023-07-07

commentaire 0

1374

Guide de développement matériel Java IoT : implémentation de fonctions de contrôle de porte de sécurité intelligentes

Présentation de l'article:Guide de développement matériel Java Internet des objets : des exemples de code spécifiques sont nécessaires pour implémenter les fonctions de contrôle des portes de sécurité intelligentes. Avec le développement des maisons intelligentes, les portes de sécurité intelligentes sont devenues un élément indispensable de la vie des gens. L'utilisation de la technologie IoT pour mettre en œuvre des fonctions de contrôle de porte de sécurité intelligentes peut nous offrir une expérience de vie plus sûre et plus pratique. Cet article expliquera comment utiliser le langage Java pour développer du matériel IoT et donnera des exemples de code pour implémenter des fonctions de contrôle intelligent des portes de sécurité. Préparation du matériel : RaspberryPi : un ordinateur monocarte puissant

2023-09-21

commentaire 0

790

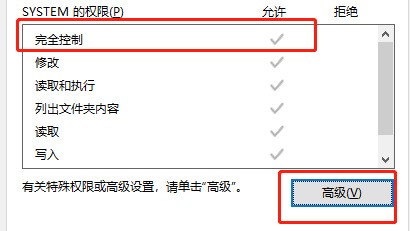

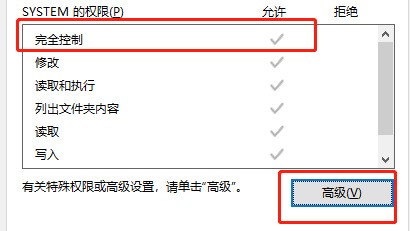

Comment obtenir des autorisations de contrôle total pour un dossier sous Windows 7 ?

Présentation de l'article:Bien que le système Win7 soit déjà un système très ancien, il est encore utilisé par de nombreux utilisateurs. Récemment, certains utilisateurs ont constaté qu'ils ne pouvaient pas obtenir les autorisations de contrôle total sur les dossiers de leur ordinateur et que certaines fonctions ne pouvaient pas être utilisées ou que leurs opérations étaient limitées. Alors, comment résoudre la situation ? Le didacticiel Win7 d'aujourd'hui partagera la solution spécifique avec tout le monde. Jetons un coup d'œil à la méthode de fonctionnement complète. Les amis dans le besoin sont invités à venir sur ce site pour voir les étapes complètes. Méthode 1 pour obtenir les autorisations de contrôle total pour un dossier win7. Tout d'abord, sélectionnez le disque sur lequel se trouve le dossier, puis cliquez avec le bouton droit et sélectionnez "Propriétés", puis entrez dans l'onglet "Sécurité". 2. Après être entré dans cette interface, nous pouvons vérifier si le

2024-02-12

commentaire 0

748

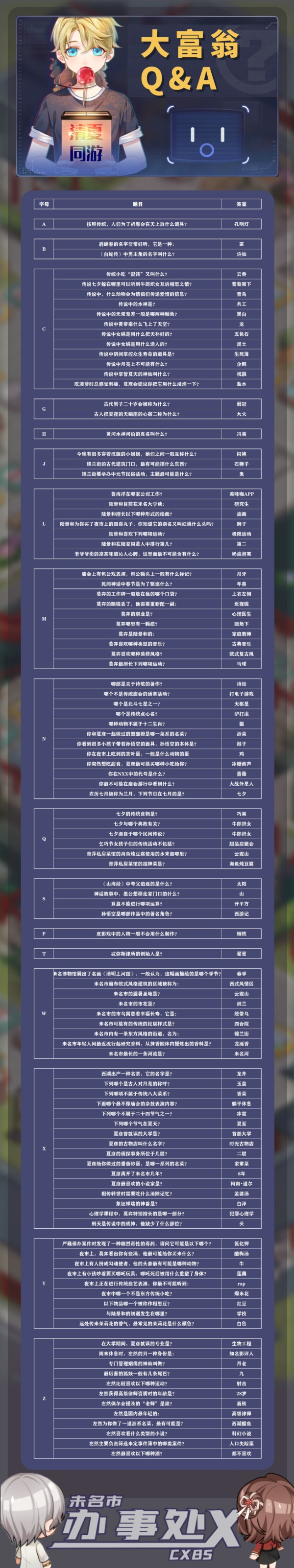

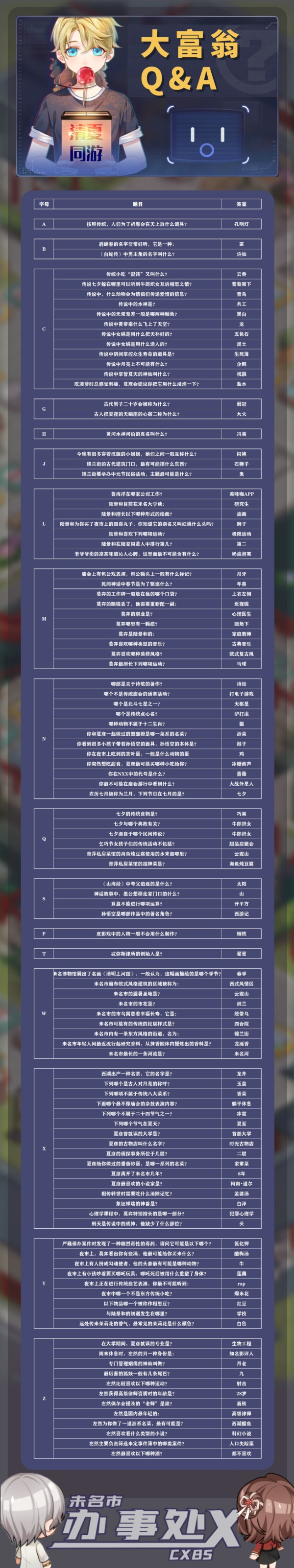

Une collection complète de questions et réponses pour Monopoly dans le livre des événements indécis

Présentation de l'article:De nombreux amis dans Undecided Event Book Monopoly Q&A veulent savoir quelles sont les réponses à ces questions ? Ci-dessous, l'éditeur vous a présenté une collection complète de questions et réponses et de réponses au monopole du livre d'événements indécis, venez y jeter un œil. Les joueurs des questions et réponses du livre d'événements indécis peuvent obtenir de généreuses récompenses en répondant correctement aux questions. Les questions et réponses du livre d'événements indécis ont préparé toutes les questions et réponses pour que tout le monde puisse utiliser la première lettre pour rechercher.

2024-07-19

commentaire 0

1119

Win11 est une merveille : découvrez le secret pour activer le nouveau contrôle du volume

Présentation de l'article:Microsoft a introduit un nouveau contrôle de volume dans la dernière version de Win11Build25309. Cependant, cette nouvelle fonctionnalité n'est ouverte qu'à un petit nombre de membres du canal de développement WindowsInsider. Les utilisateurs intéressés peuvent l'activer via cet article. Microsoft a introduit une expérience améliorée de contrôle du volume dans les paramètres rapides, qui peut décomposer le volume de sortie de chaque application. De plus, Microsoft a également introduit un nouveau raccourci clavier (WIN+CTRL+V) pour permettre aux utilisateurs d'accéder directement au contrôle du volume. Microsoft a également ajouté la prise en charge de Dolby et DTS dans ce contrôle pour faciliter le changement des utilisateurs. Nos internautes peuvent utiliser l'outil ViveTool pour activer les nouvelles fonctions et fonctionnalités ci-dessus :

2023-12-30

commentaire 0

659

Comment utiliser Java pour se connecter à Alibaba Cloud Object Storage : réaliser une gestion de fichiers et un contrôle d'accès à grande échelle

Présentation de l'article:Comment utiliser Java pour se connecter à Alibaba Cloud Object Storage : mettre en œuvre une gestion de fichiers et un contrôle d'accès à grande échelle. Alibaba Cloud Object Storage (ObjectStorageService, appelé OSS) est un service de stockage cloud hautement fiable, sécurisé, peu coûteux et hautement évolutif. qui fournit des services de stockage cloud massifs, sécurisés, peu coûteux et hautement fiables. Cet article explique comment utiliser Java pour se connecter à Alibaba Cloud OSS afin de réaliser une gestion de fichiers et un contrôle d'accès à grande échelle. 1. Préparation : enregistrez un compte Alibaba Cloud et activez le service OSS ;

2023-07-05

commentaire 0

1030

Collection complète des faits sur les affaires criminelles

Présentation de l'article:Voulez-vous tous connaître la vérité sur l’affaire Criminal Master ? Vous ne trouvez pas d'indice ? Le résumé des réponses de Crime Master aux cas inattendus a rassemblé tous les faits de l'affaire pour tout le monde, venez y jeter un œil. Les faits complets de l'affaire Crime Master Le meurtrier invisible : les faits de l'affaire Vasily : La conclusion donnée par le médecin légiste a montré que le corps n'a pas détecté de traces affectant l'heure du décès. La police a de nouveau procédé à une inspection rigoureuse du corps. sur les lieux et a trouvé l'intérieur de l'imprimante sur le bureau. Il y avait un mince anneau de fil résistant et des résidus de poudre à canon ont été trouvés après les tests. Sur la base de cet indice et de Vasily, le dernier réparateur d'équipement à quitter les lieux, la police a simulé l'incident. "mécanisme" de meurtre à plusieurs reprises, et a finalement confirmé que Vasily était le meurtrier. Après un interrogatoire surprise, Vasily a avoué avoir tué Andrei.

2024-07-11

commentaire 0

791

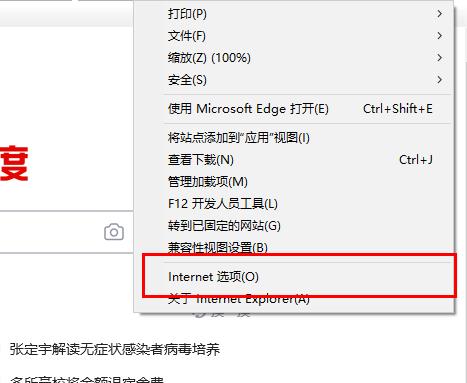

Edge ne peut pas charger le contrôle du document. Veuillez vérifier les paramètres de sécurité du navigateur. Que dois-je faire ?

Présentation de l'article:Edge ne peut pas charger le contrôle du document. Veuillez vérifier les paramètres de sécurité du navigateur. Que dois-je faire ? Les utilisateurs peuvent cliquer directement sur Plus d'outils sous Paramètres, puis procéder aux paramètres. Laissez ce site présenter aux utilisateurs en détail le problème selon lequel Edge ne peut pas charger le contrôle de document. Veuillez vérifier les paramètres de sécurité du navigateur pour l'analyse du problème. Edge ne peut pas charger le contrôle du document. Veuillez vérifier les paramètres de sécurité du navigateur. 1. Entrez dans le navigateur Edge-Paramètres-Plus d'outils-Options Internet. 2. Cliquez sur Confidentialité et décochez le bloqueur de pop-up. 3. Ajoutez des sites de confiance en sécurité et ajoutez l'adresse d'OA aux sites de confiance. 4. Cliquez sur Niveau personnalisé dans la barre des tâches de sécurité. 5. En acte

2024-08-26

commentaire 0

416

QNAP lance une nouvelle série de serveurs de surveillance NVR pour fournir un soutien solide à l'innovation en matière de surveillance de sécurité

Présentation de l'article:QNAP a lancé aujourd'hui une nouvelle série de serveurs de surveillance de sécurité NVR, notamment les modèles QVP-41C et QVP-21C. Cette nouvelle a attiré une large attention dans l'industrie. Il est entendu que les deux nouveaux serveurs de surveillance NVR ont des configurations matérielles différentes. Le QVP-41C fournit quatre baies pour disque dur SATA de 3,5 pouces, tandis que le QVP-21C n'en possède que deux. Cette conception offre aux utilisateurs plus de choix pour leurs besoins de stockage. De plus, les deux produits sont équipés d'un processeur quadricœur Intel Celeron J6412, qui offre un solide support pour les performances de l'appareil. En tant que solution intégrée, ces deux serveurs intègrent le logiciel de surveillance QVRPro de QNAP. Les utilisateurs obtiennent 8 caméras pour. gratuit

2023-09-15

commentaire 0

1553