10000 contenu connexe trouvé

Guide de gestion des autorisations ThinkPHP6 : implémentation du contrôle des autorisations des utilisateurs

Présentation de l'article:Guide de gestion des autorisations ThinkPHP6 : Implémentation du contrôle des autorisations des utilisateurs Introduction : Dans les applications Web, la gestion des autorisations est un élément très important. Elle peut nous aider à contrôler les autorisations d'accès et de fonctionnement des utilisateurs aux ressources système et à protéger la sécurité du système. Dans le framework ThinkPHP6, nous pouvons utiliser ses puissantes fonctions de gestion des autorisations pour implémenter le contrôle des autorisations des utilisateurs. 1. Créer des tables de base de données Avant de commencer à implémenter le contrôle des autorisations des utilisateurs, nous devons d'abord créer les tables de base de données correspondantes pour stocker les informations sur les utilisateurs, les rôles et les autorisations.

2023-08-13

commentaire 0

2140

Discuz Permission Control : découvrez comment définir les autorisations de lecture

Présentation de l'article:Contrôle des autorisations Discuz : pour comprendre comment définir les autorisations de lecture, des exemples de code spécifiques sont nécessaires. Dans le forum Discuz, le contrôle des autorisations est une fonction très importante qui peut aider les administrateurs à contrôler avec précision les opérations des utilisateurs et les autorisations d'accès et à protéger la sécurité et l'ordre du forum. . Parmi eux, l'autorisation de lecture est l'un des paramètres d'autorisation nécessaires. En définissant différents niveaux d'autorisations de lecture, différents utilisateurs peuvent voir différents contenus lors de la navigation sur le forum, garantissant ainsi la sécurité et la confidentialité des informations. Dans Discuz, définir les autorisations de lecture est en fait très simple.

2024-03-10

commentaire 0

1037

PHP implémente l'authentification et l'autorisation des autorisations

Présentation de l'article:PHP est un langage de programmation largement utilisé dans le développement Web. Dans les applications Web, la sécurité est cruciale, l'authentification et l'autorisation étant l'un des aspects importants de la protection des applications Web contre les accès non autorisés. Dans cet article, nous apprendrons comment PHP implémente l'authentification et l'autorisation des autorisations. L'authentification par autorisation consiste à vérifier si un utilisateur spécifique a le droit d'accéder aux ressources ou d'effectuer des opérations. Afin de mettre en œuvre cette fonction, un système utilisateur est d'abord nécessaire, comprenant l'authentification de l'utilisateur et confirmant si l'utilisateur a l'autorisation d'accéder à des ressources spécifiques. L'authentification permet

2023-06-22

commentaire 0

1709

Comment mettre en œuvre des stratégies de vérification des autorisations et d'autorisation dans Laravel

Présentation de l'article:Comment mettre en œuvre des stratégies de validation et d'autorisation des autorisations dans Laravel Lors du développement d'applications Web, il est très important de s'assurer que les utilisateurs ne peuvent accéder qu'aux fonctions pour lesquelles ils disposent de l'autorisation. Le framework Laravel fournit des stratégies pratiques et flexibles de vérification des autorisations et d'autorisation, permettant aux développeurs d'atteindre facilement cet objectif. Cet article présentera comment implémenter des stratégies de vérification des autorisations et d'autorisation dans Laravel, y compris des exemples de code spécifiques. Définir des stratégies de contrôle des autorisations Dans Laravel, le contrôle des autorisations peut être réalisé en définissant des classes de stratégie. Premièrement, nous avons besoin

2023-11-04

commentaire 0

1250

OAuth en PHP : créer un serveur d'autorisation de code d'autorisation

Présentation de l'article:OAuth en PHP : créer un code d'autorisation Serveur d'autorisation OAuth est un standard ouvert permettant d'autoriser des applications tierces à accéder aux ressources d'un utilisateur. Il est construit sur le protocole HTTP, qui isole les utilisateurs du serveur de ressources et met en œuvre un processus d'autorisation plus sécurisé et fiable. Cet article explique comment créer un serveur d'autorisation de code d'autorisation en PHP. L'autorisation par code d'autorisation est le type d'autorisation le plus couramment utilisé dans OAuth2. Son flux de travail est le suivant : le client lance une demande d'autorisation auprès du serveur d'autorisation. Le serveur d'autorisation authentifie l'utilisateur et

2023-07-31

commentaire 0

1743

Gestion des autorisations du forum Discuz : guide de configuration des autorisations de lecture

Présentation de l'article:Gestion des autorisations du forum Discuz : lisez le guide de configuration des autorisations Dans la gestion des forums Discuz, la configuration des autorisations est un élément crucial. Parmi eux, le paramétrage des autorisations de lecture est particulièrement important, car il détermine l'étendue du contenu que les différents utilisateurs peuvent voir dans le forum. Cet article présentera en détail les paramètres d'autorisation de lecture du forum Discuz et comment le configurer de manière flexible pour différents besoins. 1. Concepts de base des autorisations de lecture Dans le forum Discuz, les autorisations de lecture incluent principalement les concepts suivants qui doivent être compris : Autorisations de lecture par défaut : par défaut après l'enregistrement d'un nouvel utilisateur

2024-03-10

commentaire 0

578

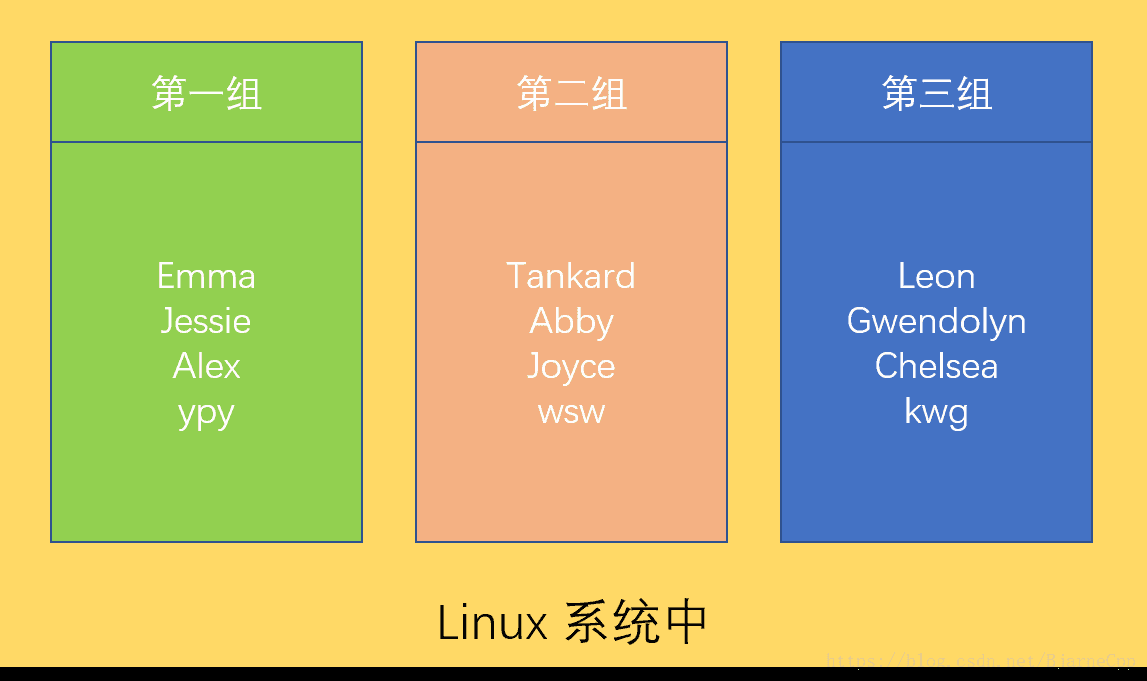

Combien de catégories d'autorisations Linux existe-t-il ? Qu'est-ce que 500 autorisations ?

Présentation de l'article:Dans le système Linux, les autorisations sont divisées en trois types : lecture, écriture et exécution, et différents nombres représentent différentes autorisations. Alors, quelle est l'autorisation de 500 dans le système Linux ? Sous Linux, 500 représente l'une des autorisations d'un fichier ou d'un répertoire. Dans un système de fichiers Linux, chaque fichier et répertoire possède ses propres autorisations d'accès. Ces autorisations spécifient les autorisations de lecture, d'écriture et d'exécution d'un utilisateur sur un fichier ou un répertoire. Dans les systèmes Linux, les autorisations sont divisées en trois catégories différentes : propriétaire, groupe et autres. Chaque catégorie peut disposer d'autorisations de lecture, d'écriture et d'exécution. La notation numérique est utilisée pour représenter ces autorisations. En notation numérique, chaque autorisation se voit attribuer une valeur :

2024-02-24

commentaire 0

1229

Utilisation avancée de la fonction d'autorisations Laravel : comment implémenter l'allocation dynamique d'autorisations

Présentation de l'article:Utilisation avancée de la fonction d'autorisation de Laravel : Comment implémenter l'allocation dynamique des autorisations Laravel est un framework de développement PHP très populaire. Il intègre de puissantes fonctions de gestion des autorisations, qui peuvent nous aider à contrôler de manière flexible les autorisations d'accès des utilisateurs à divers modules fonctionnels du système. Cet article présentera l'utilisation avancée de la fonction d'autorisations dans Laravel, en se concentrant sur la façon de mettre en œuvre l'allocation dynamique d'autorisations et fournira des exemples de code spécifiques. 1. Contrôle des autorisations de base Avant de commencer à expliquer l'allocation dynamique des autorisations, passons en revue les fonctions de Laravel.

2023-11-02

commentaire 0

1075

Oracle nécessite-t-il une autorisation ?

Présentation de l'article:Oui, la base de données Oracle nécessite une autorisation. Les types d'autorisation incluent l'autorisation de schéma (pour accéder à des objets spécifiques) et l'autorisation système (pour gérer l'intégralité de la base de données). Le processus d'autorisation comprend la création d'utilisateurs, l'octroi d'une autorisation de schéma et d'une autorisation de système. Oracle fournit une variété d'outils pour gérer les autorisations, notamment les commandes GRANT et REVOKE et une interface graphique. Les meilleures pratiques incluent l'utilisation du principe du moindre privilège, la création de rôles et la révision régulière des autorisations pour garantir la sécurité des autorisations de base de données.

2024-04-19

commentaire 0

711

Comment utiliser la fonction d'autorisations de Laravel pour gérer les autorisations de l'interface API

Présentation de l'article:Comment utiliser la fonction d'autorisation de Laravel pour gérer les autorisations de l'interface API Introduction : Avec le développement rapide des applications Web et des interfaces API, le besoin de gestion des autorisations est devenu de plus en plus évident. En tant que framework de développement PHP populaire, Laravel dispose de puissantes fonctions intégrées de gestion des autorisations, qui peuvent facilement gérer et contrôler les autorisations de l'interface API. Cet article expliquera en détail comment utiliser la fonction d'autorisation de Laravel pour gérer les autorisations de l'interface API et fournira des exemples de code pertinents. 1. Installez et configurez la fonction d'autorisation de Laravel

2023-11-04

commentaire 0

1173

Autorisations de fichiers Linux En parlant d'autorisations, les autorisations d'appel de fichiers Linux sont divisées en trois types d'autorisations

Présentation de l'article:1. Autorisations de fichiers Linux En parlant d'autorisations, les autorisations d'appel de fichiers Linux sont divisées en trois types d'autorisations pour tous les objets : utilisateur, groupe et autres personnes. Chaque objet a trois autorisations : r : lire, w : écrire, x : exécuter. Les fous aiment utiliser des nombres pour les représenter, tels que : rwx est le complément à deux 111, qui est le complément à dix 7. Par exemple, nous visualisons les informations de tous les fichiers du répertoire courant ls-l : 1. Le premier chiffre du cercle 1 indique le type de fichier, - indique un fichier ordinaire, d indique le répertoire et l indique le lien ; les neuf chiffres suivants peuvent être divisés en trois groupes rwx, chaque groupe correspond à tous les objets avec chaque autorisation, cela signifie ici que l'utilisateur a les autorisations de lecture, d'écriture et d'exécution rwx, le groupe a les autorisations de lecture et d'exécution r-x, o.

2024-06-01

commentaire 0

575

Fonctionnalités avancées de la fonction d'autorisation de Laravel : comment implémenter un contrôle d'autorisation multidimensionnel

Présentation de l'article:Fonctionnalités avancées de la fonction d'autorisation de Laravel : Comment implémenter le contrôle d'autorisation multidimensionnel nécessite des exemples de code spécifiques Introduction : À mesure que la complexité de l'entreprise augmente, le contrôle d'autorisation joue un rôle essentiel dans les applications Web. Laravel, en tant que framework PHP populaire, nous offre des fonctions d'autorisation puissantes et flexibles. En plus de la gestion de base des rôles et des autorisations, Laravel prend également en charge le contrôle des autorisations multidimensionnel, qui permet un contrôle précis des autorisations basé sur les utilisateurs, les rôles, les ressources et les opérations. Cet article explique comment utiliser

2023-11-03

commentaire 0

1256

La puissance de la fonction d'autorisations de Laravel : comment implémenter des règles de vérification d'autorisation personnalisées

Présentation de l'article:La puissance de la fonction d'autorisation de Laravel : Comment implémenter des règles de vérification d'autorisation personnalisées, des exemples de code spécifiques sont nécessaires Dans le développement d'applications Web modernes, la gestion des autorisations des utilisateurs est une fonction très importante. Il permet de sécuriser les applications et garantit que seuls les utilisateurs autorisés ont accès à des fonctionnalités et des ressources spécifiques. Le framework Laravel fournit un puissant système de gestion des autorisations qui peut facilement vérifier et contrôler les autorisations des utilisateurs. L'une des fonctionnalités clés concerne les règles de vérification des autorisations personnalisées. depuis

2023-11-02

commentaire 0

656

Application avancée de la fonction d'autorisation de Laravel : comment obtenir un contrôle précis des autorisations

Présentation de l'article:Application avancée de la fonction d'autorisation de Laravel : comment implémenter un contrôle précis des autorisations nécessite des exemples de code spécifiques. À mesure que la complexité des applications Web continue d'augmenter, la gestion et le contrôle des autorisations des utilisateurs sont devenus plus importants. Le framework Laravel fournit de riches fonctions d'autorisation pour nous faciliter la gestion des rôles et des autorisations des utilisateurs. Cependant, nous devons parfois implémenter un contrôle des autorisations plus précis, c'est-à-dire restreindre les autorisations pour une opération spécifique. Cet article présentera comment implémenter des autorisations précises dans le framework Laravel.

2023-11-02

commentaire 0

1197

Quelles sont les autorisations de Linux755

Présentation de l'article:Les autorisations Linux755 sont expliquées comme suit : 1. Le premier chiffre 7 représente les autorisations du propriétaire du fichier, qui dispose des autorisations de lecture, d'écriture et d'exécution sur le fichier ; 2. Le deuxième chiffre 5 représente les autorisations du groupe auquel le fichier est destiné ; appartient, indiquant qu'il a lu 3. Le troisième chiffre 5 représente les autorisations des autres utilisateurs, c'est-à-dire les utilisateurs qui ne sont pas propriétaires du fichier et n'appartiennent pas au groupe auquel appartient le fichier. Cela signifie qu'ils ont lu et exécuté. autorisations, mais aucune autorisation d'écriture.

2023-07-05

commentaire 0

11148

permission refusée

Présentation de l'article:Solutions à l'autorisation refusée : 1. Paramètres d'autorisation incorrects ; 2. Autorisations du propriétaire du fichier ou du groupe ; 3. Le répertoire n'existe pas ; 4. Le fichier est en cours d'utilisation ; 5. Le système de fichiers est en lecture seule ; endommagé ; 7. Restrictions de la liste de contrôle d'accès au fichier ; 8. Autres politiques de sécurité ou logiciels bloquant l'accès ; 10. Restrictions du système d'exploitation ; Introduction détaillée : 1. Les paramètres d'autorisation sont incorrects. Vérifiez les paramètres d'autorisation du fichier ou du répertoire et assurez-vous que l'utilisateur actuel dispose des autorisations suffisantes pour y accéder. Vous pouvez utiliser la « commande chmod » pour le modifier, etc.

2024-01-15

commentaire 0

10763

Analyse des autorisations du système Linux : méthodes de classification des autorisations et de représentation des fichiers et répertoires ordinaires

Présentation de l'article:Le système Linux dispose de nombreuses autorisations. Bien que le but soit de servir la sécurité des utilisateurs et de rendre la compréhension plus difficile, je résumerai ici les autorisations de Linux en fonction des types de fichiers 1. Fichiers et répertoires ordinaires pour les fichiers et répertoires ordinaires. Système Linux, il existe trois types d'autorisations : autorisations rwx, autorisations d'attributs cachés et autorisations ACL 1. autorisations rwx (1) Utilisez des nombres pour représenter les autorisations rwx r représente l'autorisation de lecture ; w représente l'autorisation d'écriture ; Le système Linux a trois identités : propriétaire (u), groupe (g) et autres personnes (o). Le système Linux utilise 0 pour indiquer que les autorisations sont désactivées et 1 pour indiquer que les autorisations sont activées. Alors, comment installer. LINUX pour n'importe quel fichier ? Toutes les combinaisons possibles d'autorisations de propriétaire sont 8

2024-06-18

commentaire 0

591

Comment demander des autorisations de modification sur Feishu Comment demander des autorisations de modification

Présentation de l'article:De nombreux internautes ne savent pas comment demander des autorisations d'édition dans Feishu, en particulier comment demander des autorisations d'édition. Suivons-nous pour le découvrir. Ouvrez Feishu. Cliquez sur Documents cloud. Sélectionnez le document pour lequel les autorisations de partage doivent être définies. Cliquez sur l'icône ci-dessous. Cliquez pour partager. Cliquez sur Paramètres d'autorisation. Sélectionnez les autorisations qui doivent être définies, par exemple qui peut ajouter des collaborateurs, qui peut copier du contenu, créer des copies, imprimer et télécharger, et qui peut commenter. Choisissez qui peut disposer de ces autorisations.

2024-06-08

commentaire 0

377

Comment définir les autorisations de l'application Mijia Comment définir les autorisations

Présentation de l'article:Lorsque nous approfondissons les paramètres d'autorisation de l'application Mijia, c'est comme entrer dans un domaine plein de détails et d'équilibres délicats. Ici, chaque ajustement de l’autorité a une signification et un impact d’une grande portée. Alors, comment les autorisations sont-elles définies ? Suivez-nous ci-dessous pour y jeter un œil. Comment définir les autorisations de l'application Mijia : Tout d'abord, ouvrez le logiciel Mijia. Après avoir accédé à la page d'accueil, vous pouvez basculer vers les pages intelligente, produit, centre commercial et mes. Nous cliquons sur [Mon] dans le coin inférieur droit. 2. Ensuite, vous pouvez voir de nombreuses fonctions différentes sur ma page. Nous cliquons sur le bouton [Plus de paramètres] ; 3. Accédez ensuite à la page Plus de paramètres et recherchez la fonction [Gestion des autorisations système] 4. Enfin, après avoir cliqué sur Entrer dans le système ; page de gestion des autorisations pour définir les autorisations de l'appareil ;

2024-06-11

commentaire 0

752

Quelles sont les autorisations Linux ?

Présentation de l'article:Il existe quatre types d'autorisations Linux : 1. L'autorisation de lecture, qui est l'autorisation de lire le contenu du fichier ; 2. L'autorisation d'écriture, qui est l'autorisation d'écrire des données dans le fichier ; 3. L'autorisation d'exécutable ; .

2021-11-29

commentaire 0

22142