10000 contenu connexe trouvé

Points à noter sur les pointeurs de fonctions C++ : évitez les pièges et assurez la sécurité du code

Présentation de l'article:Les considérations relatives à l'utilisation des pointeurs de fonction C++ incluent : Signature de fonction et sécurité du type : assurez-vous que la signature de fonction pointée par le pointeur de fonction est la même que la déclaration du pointeur de fonction. Durée de vie de la fonction : assurez-vous que la fonction pointée est toujours active lorsque le pointeur de fonction est utilisé. Exception de pointeur nul : évitez d'utiliser des pointeurs de fonction nuls et vérifiez s'ils pointent vers une fonction valide avant utilisation.

2024-04-29

commentaire 0

1123

Guide de traitement des transactions ThinkPHP6 : garantir la cohérence des données

Présentation de l'article:Guide de traitement des transactions ThinkPHP6 : garantir la cohérence des données Introduction : Au cours du processus de développement, nous devons souvent effectuer des opérations sur la base de données, notamment des opérations d'insertion, de mise à jour et de suppression. Cependant, lorsque plusieurs opérations doivent être traitées dans leur ensemble, nous devons utiliser des transactions pour garantir la cohérence des données. Cet article présentera comment utiliser les transactions pour effectuer des opérations de base de données dans le framework ThinkPHP6 et le démontrera en détail à travers des exemples de code. Qu'est-ce qu'une transaction ? Une transaction est un ensemble d'opérations de base de données qui réussissent toutes ou qui

2023-08-14

commentaire 0

1597

Assurez-vous qu'un seul utilisateur est connecté au système PHP

Présentation de l'article:Titre : Assurez-vous qu'un seul utilisateur est connecté au système PHP, des exemples de code spécifiques sont nécessaires Lors du développement d'un site Web ou d'une application, il est parfois nécessaire de s'assurer que le système n'autorise qu'un seul utilisateur à se connecter pour garantir la sécurité des données et éviter toute confusion. causé par la connexion de plusieurs personnes en même temps. En PHP, cette fonction peut être réalisée en définissant la session. Ci-dessous, je vais vous présenter comment utiliser le code PHP pour garantir qu'un seul utilisateur est connecté au système. Tout d'abord, une fois que l'utilisateur s'est connecté avec succès, nous devons stocker l'identifiant unique de l'utilisateur dans la session. De cette façon, nous

2024-03-05

commentaire 0

742

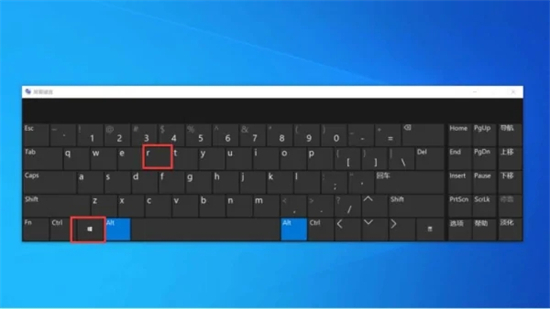

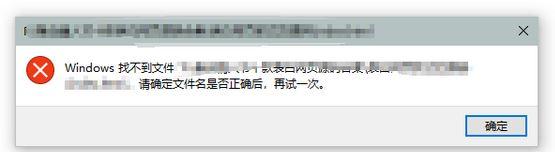

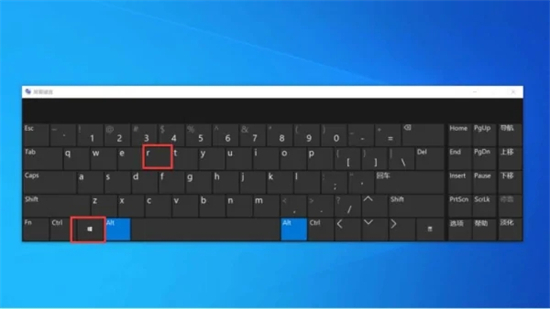

Que dois-je faire si le message 'Windows ne parvient pas à trouver le fichier, assurez-vous que le nom du fichier est correct et réessayez' apparaît dans Win10.

Présentation de l'article:Récemment, certains amis ont signalé que lors de l'utilisation du système Win10, une boîte de dialogue apparaît "Windows ne trouve pas le fichier. Veuillez vous assurer que le nom du fichier est correct et réessayez." Que se passe-t-il ? Eh bien, pour cette raison, l'éditeur vous donnera une introduction détaillée à la solution au pop-up Win10 "Windows ne trouve pas le fichier. Veuillez vous assurer que le nom du fichier est correct et réessayez." regarde. La solution au problème "Windows ne trouve pas le fichier. Veuillez vous assurer que le nom du fichier est correct et réessayez" apparaît dans win10 : Méthode 1 : utilisez la ligne de commande 1, la touche de raccourci "win+R" pour ouvrir la boîte de dialogue d'exécution, entrez "cmd/ cfor%iin(%windir

2024-01-31

commentaire 0

3526

Confirmation de lecture de l'e-mail PHP : assurez-vous que l'e-mail est lu par le destinataire.

Présentation de l'article:Confirmation de lecture d'e-mail PHP : assurez-vous que l'e-mail est lu par le destinataire À l'ère des communications modernes, l'e-mail est devenu un élément indispensable du travail et de la vie des gens. Cependant, l’envoi d’un email ne garantit pas que le destinataire l’a lu. Parfois, nous devons nous assurer que l'e-mail est reçu et lu correctement. Dans ce cas, nous pouvons utiliser la fonction de confirmation de lecture de l'e-mail. La confirmation de lecture d'un e-mail est un moyen technique utilisé pour confirmer si le destinataire de l'e-mail a ouvert le contenu de l'e-mail. Dans les applications pratiques, une méthode courante consiste à ajouter un

2023-09-20

commentaire 0

1299

Erreurs PHP SOAP courantes : évitez les pièges et assurez la stabilité du code

Présentation de l'article:1. Problème d'espace de noms : une incompatibilité d'espace de noms entraînera l'échec de la requête SOAP. Solution de contournement : assurez-vous que toutes les requêtes et réponses SOAP utilisent le même espace de noms et spécifiez-le explicitement dans l'en-tête SOAP. 2. Problème d'erreur d'encodage : l'utilisation d'un encodage de caractères incorrect peut entraîner des erreurs d'analyse des messages. Solution de contournement : spécifiez toujours le codage des caractères (par exemple, UTF-8) pour les demandes et les réponses. 3. Problème de non-concordance des types de données : une non-concordance des types de données peut provoquer des erreurs entre le client et le serveur. Solution de contournement : vérifiez la cohérence des types de données dans les définitions WSDL utilisées par le client et le serveur. 4. Problème d'échec SOAP : le message d'échec SOAP indique une erreur de traitement de la demande SOAP. Solution : utilisez le bloc try-catch pour attraper

2024-03-18

commentaire 0

1207

Win11 ne trouve pas le fichier. Veuillez vous assurer que le nom du fichier est correct. Comment résoudre ce problème ?

Présentation de l'article:Lorsque nous utilisons des ordinateurs Win11, nous recherchons directement le nom du fichier pour trouver rapidement les informations souhaitées, etc. Cependant, de nombreux utilisateurs constatent également que lors de la recherche, l'ordinateur affiche une boîte de dialogue demandant de s'assurer que le nom du fichier est bien c'est exact, alors que devons-nous faire ? Les utilisateurs peuvent saisir directement le chemin HKEY_CURRENT_USER sous la fenêtre d'exécution pour le configurer. Laissez ce site présenter aux utilisateurs en détail comment résoudre le problème lorsque Win11 ne trouve pas le fichier. Veuillez vous assurer que le nom du fichier est correct. Win11 ne trouve pas le fichier. Veuillez vous assurer que le nom du fichier est correct. Comment résoudre ce problème ? Méthode 1. 1. Appuyez simultanément sur les touches de raccourci Win+R du clavier pour ouvrir la fenêtre d'exécution. 2. Entrez « regedit&r » dans la fenêtre d'exécution

2024-02-10

commentaire 0

1851

Win11 ne trouve pas le fichier. Veuillez vous assurer que le nom du fichier est correct. Comment résoudre ce problème ? Détails

Présentation de l'article:Lorsque nous utilisons des ordinateurs Win11, nous recherchons directement le nom du fichier pour trouver rapidement les informations souhaitées, etc. Cependant, de nombreux utilisateurs constatent également que lors de la recherche, l'ordinateur affiche une boîte de dialogue demandant de s'assurer que le nom du fichier est bien c'est exact, alors que devons-nous faire ? Les utilisateurs peuvent saisir directement le chemin HKEY_CURRENT_USER sous la fenêtre d'exécution pour le configurer. Laissez ce site présenter aux utilisateurs en détail comment résoudre le problème lorsque Win11 ne trouve pas le fichier. Veuillez vous assurer que le nom du fichier est correct. Win11 ne trouve pas le fichier. Veuillez vous assurer que le nom du fichier est correct. Comment résoudre ce problème ? Première méthode détaillée : 1. Appuyez simultanément sur les touches de raccourci Win+R du clavier pour ouvrir la fenêtre d'exécution. 3. Développez HKEY_CU dans l'éditeur de registre

2024-02-01

commentaire 0

2596

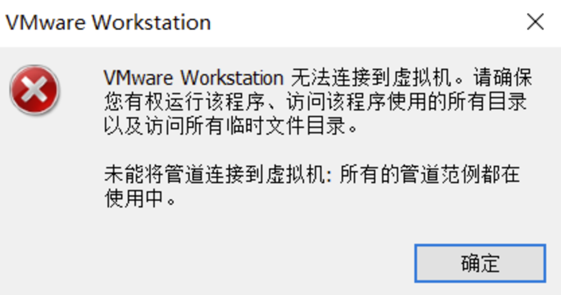

VMware indique qu'il ne peut pas se connecter à la machine virtuelle. Assurez-vous que vous disposez de l'autorisation nécessaire pour exécuter le programme. Que dois-je faire ?

Présentation de l'article:VMware indique qu'il ne peut pas se connecter à la machine virtuelle. Assurez-vous que vous disposez de l'autorisation nécessaire pour exécuter le programme. Que dois-je faire ? Ce logiciel est l'une des applications de machine virtuelle les plus couramment utilisées par de nombreux utilisateurs. Récemment, certains amis ont reçu un message indiquant qu'ils ne peuvent pas se connecter à la machine virtuelle lors du démarrage du logiciel. Face à cette situation, de nombreuses personnes ne savent pas quelle en est la cause. est., et je ne connais pas la solution. En réponse à cette situation, l'éditeur du didacticiel du logiciel d'aujourd'hui partagera les étapes spécifiques, dans l'espoir d'aider la majorité des utilisateurs. Analyse des causes : La machine virtuelle VMware a été endommagée et le service d'authentification des autorisations de la machine virtuelle ne peut pas être démarré. Solution : 1. Utilisez la touche de raccourci win+R pour démarrer l'exécution, entrez services.msc et appuyez sur Entrée pour l'ouvrir. 2. Après être entré dans la nouvelle interface de fenêtre, trouvez le bon

2024-08-26

commentaire 0

925

Gardez l'heure précise de Linux

Présentation de l'article:Comment conserver l'heure correcte, comment utiliser NTP et systemd pour garder vos ordinateurs synchronisés sans abuser des serveurs de temps. Quelle est son heure ? Linux est bizarre quand il s'agit de vous indiquer l'heure. Vous pensez peut-être que vous utilisez la commande time pour vous indiquer l'heure, mais ce n'est pas le cas, car le temps n'est qu'un minuteur qui mesure la durée d'exécution d'un processus. Pour obtenir l'heure, vous devez exécuter la commande date. Si vous souhaitez voir plus de dates, vous pouvez exécuter la commande cal. Les horodatages sur les fichiers peuvent également être une source de confusion, car il existe deux manières différentes de les afficher, selon les paramètres par défaut de votre distribution. Voici un exemple d'Ubuntu16.04LTS : $l

2024-06-27

commentaire 0

1132

Garantir l'accessibilité sur les liens d'icônes

Présentation de l'article:... automatiquement avec un petit script côté client

Je dis progressivement adieu aux polices d'icônes dans ce blog au profit des fichiers SVG, que je préfère intégrer à l'aide de background-image afin de rester flexible.

Lors de la modification, j'ai remarqué

2024-07-26

commentaire 0

679

Assurez-vous de répondre! ! L'appel de Trisolaris !

Présentation de l'article:Ici, nous invitons sincèrement les équipes de développement et les producteurs expérimentés de SLG du monde entier à créer des IP de premier ordre. Nous croyons fermement : vous êtes la lumière qui illumine la forêt sombre. L'univers entier brillera pour vous. civilisation au temps, donnant au jeu un avenir à venir ? Contactez-nous et créez ensemble un nouvel univers Trisolaran !

2024-02-23

commentaire 0

602

Assurez-vous que votre site Web WordPress est conforme à l'ADA

Présentation de l'article:Avez-vous du mal à garantir que votre site WordPress soit accessible à tous ? Vous ne savez pas comment rendre votre site Web WordPress conforme à l'ADA ? La conformité ADA est un aspect important de la conception et du développement de sites Web et contribue à rendre votre site Web plus utilisable pour tout le monde, y compris les personnes handicapées. Cet article vous guidera à travers les étapes pratiques pour rendre votre site Web conforme à l'ADA, telles que la compréhension des exigences, la mise en œuvre des meilleures pratiques et les tests de conformité. Prêt à créer des expériences conviviales pour tout le monde ? Commençons ! Pourquoi votre site Web WordPress doit être conforme à l'ADA En termes simples, l'Americans with Disabilities Act (ADA) exige que votre site Web WordPress soit conforme à l'ADA.

2023-09-02

commentaire 0

1137

Garantir une connexion utilisateur unique à l'aide de PHP

Présentation de l'article:Titre : Utiliser PHP pour garantir une connexion utilisateur unique Dans le développement Web, assurer la sécurité des comptes utilisateurs est une tâche cruciale. Parmi eux, garantir que les utilisateurs ne peuvent se connecter que sur un seul appareil à la fois est une stratégie courante. Cet article explique comment utiliser PHP pour écrire du code afin d'implémenter la fonction permettant de garantir qu'un utilisateur unique se connecte. Tout d’abord, nous avons besoin d’un système de connexion utilisateur, comprenant une page de connexion, un code pour vérifier les informations de connexion et comment stocker les informations utilisateur. Voici le code HTML d'une simple page de connexion utilisateur :

2024-03-04

commentaire 0

485

Protégez vos fichiers des bogues OneDrive

Présentation de l'article:Lorsque vous enregistrez un fichier sur votre ordinateur, vous vous attendez à ce qu'il reste en place. Malheureusement, ce n'est pas toujours ce qui se produit, grâce à certains comportements par défaut de OneDrive dans Windows 11. Voici comment vous assurer de ne pas perdre votre

2024-08-02

commentaire 0

765

Deply : gardez votre architecture Python propre

Présentation de l'article:Les grands projets Python évoluent souvent vers des bases de code complexes et difficiles à maintenir. Garder une trace des importations, des couches et de qui dépend de qui peut rapidement se transformer en désordre. Deply est là pour vous aider. Il analyse la structure de votre code et applique l'architecture

2024-12-30

commentaire 0

657

Lorsque vous écrivez des scripts Python, assurez-vous d'ajouter ceci !

Présentation de l'article:Les personnes qui utilisent Python écrivent souvent des scripts. Que ce soit pour améliorer l'efficacité du travail ou pour répondre à certains besoins spécifiques, les scripts Python sont une chose courante et utile. Cependant, j'ai récemment découvert un problème que je n'avais jamais remarqué auparavant, à savoir s'il fallait ajouter if __name__ == "__main__": dans le script. Cette instruction a en fait un grand impact sur l'utilisation du script, et il y en a beaucoup. de connaissances en elle. Malentendus courants : de nombreux amis sont plus décontractés lorsqu'ils écrivent des scripts simples. Les scripts simples sont écrits directement sans fonctions et exécutés séquentiellement. Pour les scripts plus complexes, des fonctions peuvent être ajoutées. Cette façon d’écrire est moins lisible et empêche souvent les gens de le trouver d’un seul coup d’œil.

2023-04-14

commentaire 0

1402

Garantir la sécurité des informations : restreindre l'utilisation des clés USB

Présentation de l'article:À l’ère de l’information, la sécurité des données est devenue une question très importante. Avec le développement de la technologie, les clés USB sont devenues l’un des outils indispensables dans notre vie quotidienne. Cependant, précisément en raison de la popularité et de la commodité des clés USB, elles constituent également d’énormes menaces pour la sécurité de nos informations. Cet article explique comment désactiver les clés USB pour protéger la sécurité des informations. Matériaux d'outils : Modèle de marque d'ordinateur : Dell L'enquête a révélé que l'incident avait été causé par un employé qui avait emporté des documents confidentiels de l'entreprise à l'aide d'une clé USB. Cette affaire conduit à l'interdiction

2024-01-23

commentaire 0

1299

Veuillez vous assurer que le navigateur que vous utilisez prend en charge sessionStorage !

Présentation de l'article:Vous souhaitez utiliser sessionStorage ? Ces navigateurs doivent le supporter ! Exemples de code concrets nécessaires Avec le développement d'Internet, les applications Web sont devenues de plus en plus populaires. Pour améliorer l'expérience utilisateur, les développeurs utilisent souvent diverses techniques pour créer des pages Web interactives et dynamiques. Parmi eux, sessionStorage est une technologie très utile qui permet de sauvegarder et d'accéder aux données dans le navigateur pour réaliser le transfert et le stockage de données pendant la session. Mais avant d'utiliser sessionStorage, nous devons préciser

2024-01-13

commentaire 0

1254

Améliorez la sécurité du disque U et garantissez la confidentialité des données

Présentation de l'article:À l’ère du numérique, la sécurité des données est devenue un enjeu important. Avec la popularité et l’utilisation des disques U, les virus des disques U sont également devenus un facteur important menaçant la sécurité de nos données. Afin de protéger la sécurité de vos données, cet article présentera quelques méthodes et outils pour prévenir les virus du disque U afin de vous aider à mieux protéger vos données. Matériel d'outils : Modèle de marque d'ordinateur : Dell Les fichiers importants sont infectés par des virus, provoquant d'énormes pertes. 2. Le virus du disque U fait référence aux logiciels malveillants propagés via le disque U. Il peut détruire votre système informatique et voler des données.

2024-01-14

commentaire 0

1154