Cours Intermédiaire 3276

Introduction au cours:Un pare-feu est un système utilisé pour contrôler l'accès à un réseau informatique. Les pare-feu peuvent isoler les zones à risque des zones d'accès sécurisées et empêcher tout accès externe imprévisible ou non autorisé d'envahir le réseau interne. L'apprentissage des pare-feu sous Linux n'est pas seulement pour ces raisons, mais surtout pendant la phase d'apprentissage, grâce à l'utilisation des pare-feu, vous pouvez mieux maîtriser les principes de la communication réseau, vous familiariser avec le fonctionnement de Linux et maîtriser les services réseau et les protocoles réseau. C'est également important pour apprendre le fonctionnement et la maintenance de Linux ou la cybersécurité. Il existe de nombreux pare-feu sous Linux, notamment iptables, firewalld, selinux, tcp_warppers, etc. Ce cours résume ces technologies liées aux pare-feu.

Cours Élémentaire 54285

Introduction au cours:"HTML5 From Beginner to Mastery Tutorial" présente en détail que HTML5 a ajouté de nombreux nouveaux contenus basés sur HTML, avec plus de fonctions et des effets plus éblouissants.

Cours Élémentaire 27091

Introduction au cours:"Tutoriel Javascript Basics" vous amènera à apprendre rapidement les connaissances de base de Javascript et à les expliquer à travers des exemples, afin que vous puissiez mieux comprendre le langage de script Javascript.

Cours Élémentaire 30957

Introduction au cours:Ce tutoriel partira des bases et ne nécessite aucune connaissance en programmation. Le "Tutoriel HTML" contient notre connaissance du HTML5, réalisant véritablement un apprentissage complet du HTML.

Cours Élémentaire 24244

Introduction au cours:"HTML5 Quick Self-Study Tutorial" convient à l'apprentissage d'entrée à base zéro du HTML5. HTML5 est la cinquième version du développement HTML. Avec la prise en charge de la technologie des navigateurs, il a également commencé à être largement utilisé. pour le développement WEB Ce cours fournira aux lecteurs d'expliquer toutes les fonctionnalités de base de HTML5.

-

La meilleure façon d'insérer par lots dans MySQLi ?

2023-08-24 21:16:22 0 2 461

-

Quel est le moyen le plus efficace d'INSÉRER plusieurs valeurs dans mysqli ?

2023-10-21 14:39:48 0 2 652

-

2017-07-01 09:12:18 0 1 1322

-

Conserver l'espacement des polices pour une ligne de texte divisée en éléments HTML distincts

2023-09-10 18:37:01 0 1 592

-

python - Comment déterminer si le robot s'est connecté avec succès?

2017-05-18 10:52:58 0 1 1295

Introduction au cours:Sécurité des serveurs Linux : Comment protéger les données sensibles dans les environnements de conteneurs ? À l’ère actuelle du cloud computing et de la technologie de conteneurisation, de plus en plus d’applications sont déployées pour s’exécuter dans des conteneurs. Les conteneurs offrent un déploiement plus rapide, une plus grande portabilité et une meilleure utilisation des ressources que les serveurs physiques et les machines virtuelles traditionnels. Cependant, les problèmes de sécurité dans les environnements de conteneurs suscitent également une attention croissante. Surtout lors de l'exécution d'applications contenant des données sensibles dans des conteneurs, nous devons prendre certaines mesures pour protéger la sécurité de ces données. Ce qui suit sera

2023-07-29 commentaire 0 1086

Introduction au cours:Sécurité des serveurs Linux : Comment protéger les informations sensibles dans les environnements de conteneurs ? À l’ère d’Internet d’aujourd’hui, les problèmes de sécurité des serveurs deviennent de plus en plus importants. Surtout pour les environnements de serveurs utilisant une technologie conteneurisée, la protection des informations sensibles devient plus difficile. Cet article présentera quelques bonnes pratiques pour protéger les informations sensibles dans les environnements de conteneurs sur les serveurs Linux et fournira quelques exemples de code pour aider les lecteurs à mieux comprendre. Utilisation d'un gestionnaire de clés Dans un environnement de conteneur, pour protéger les informations sensibles telles que les clés API, les mots de passe de base de données, etc., vous pouvez utiliser

2023-07-28 commentaire 0 1137

Introduction au cours:360 Secure Browser est petit, rapide, plante rarement et possède des dizaines de fonctions pratiques telles que la traduction, les captures d'écran, les gestes de la souris et le filtrage des publicités. Il est devenu le premier choix de la majorité des internautes pour surfer sur Internet. Alors comment paramétrer le mode de compatibilité de 360 Secure Browser ? Comment définir le mode de compatibilité dans 360 Secure Browser ? Laissez l'éditeur vous donner la réponse ci-dessous ! **Comment définir le mode de compatibilité de 360 Secure Browser ? ** Ouvrez la page Web : Tout d'abord, utilisez 360 Secure Browser pour ouvrir la page Web qui doit être définie en mode de compatibilité. Cliquez sur l'icône de la barre d'adresse : à droite de la barre d'adresse, il y a une icône, qui peut être un éclair (pour le mode vitesse) ou une icône Internet Explorer (pour le mode de compatibilité). S'il est actuellement en mode vitesse extrême,

2024-08-15 commentaire 0 555

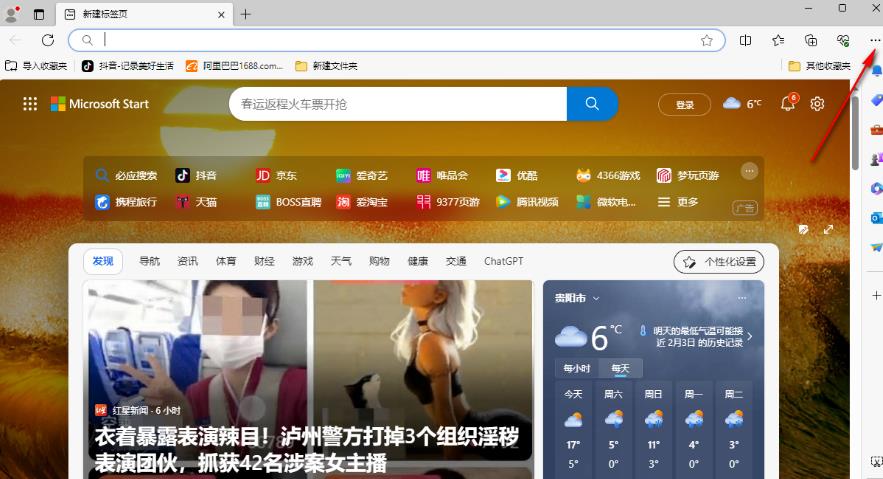

Introduction au cours:Lorsque nous utilisons le navigateur Edge pour naviguer sur le Web, nous rencontrons des contenus dangereux affichés. Alors, comment procéder ? Comment configurer le navigateur Edge pour bloquer le contenu dangereux sur les sites ? Les utilisateurs peuvent saisir les paramètres sous le navigateur, puis sélectionner les autorisations en matière de cookies et de sites Web pour fonctionner. Laissez ce site présenter soigneusement aux utilisateurs l'analyse du problème des paramètres du navigateur Edge bloquant le contenu dangereux sur les sites. Analyse du problème du blocage des contenus dangereux sur les sites dans les paramètres du navigateur Edge 1. Tout d'abord, nous devons entrer dans le navigateur Edge et cliquer sur l'icône à trois points en haut à droite de la page pour l'ouvrir. 2. Ensuite, une sous-option apparaîtra. Nous devons cliquer sur l'option [Paramètres] dans la sous-option pour entrer.

2024-09-14 commentaire 0 886