Cours Avancé 10653

Introduction au cours:Le contenu du cours couvre les vulnérabilités de sécurité PHP courantes dans le développement Web, les vulnérabilités dans les fonctions PHP courantes et la sécurité du système de fichiers PHP. Dans le même temps, les problèmes de sécurité des logiciels serveur sont introduits.

Cours Intermédiaire 11347

Introduction au cours:"Tutoriel vidéo d'auto-apprentissage sur l'équilibrage de charge Linux du réseau informatique" implémente principalement l'équilibrage de charge Linux en effectuant des opérations de script sur le Web, lvs et Linux sous nagin.

Cours Avancé 17653

Introduction au cours:"Tutoriel vidéo Shang Xuetang MySQL" vous présente le processus depuis l'installation jusqu'à l'utilisation de la base de données MySQL, et présente en détail les opérations spécifiques de chaque lien.

javascript - problème de vulnérabilité XSS

Je voudrais demander comment gérer la vulnérabilité XSS dans le front-end ?

2017-05-16 13:08:53 0 5 730

2020-06-03 22:43:07 0 0 1066

Comment corriger la vulnérabilité PHP sans mettre à niveau la version PHP

2017-09-06 17:33:44 0 1 1484

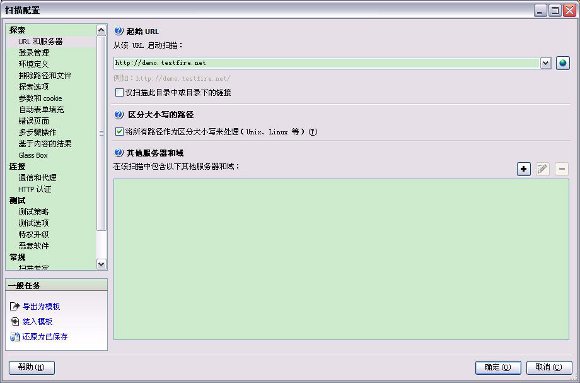

Introduction au cours:Détection de vulnérabilité de l'outil d'analyse ASP : 1. Sélectionnez l'outil d'analyse approprié ; 2. Configurez la cible d'analyse dans l'outil d'analyse ; 3. Configurez les options d'analyse selon vos besoins. 4. Une fois la configuration terminée, démarrez l'outil d'analyse pour lancer l'analyse ; . Outil d'analyse Un rapport sera généré répertoriant les vulnérabilités et les problèmes de sécurité détectés ; 6. Corrigez les vulnérabilités et les problèmes de sécurité détectés conformément aux recommandations du rapport. 7. Après avoir corrigé la vulnérabilité, réexécutez l'outil d'analyse pour vous assurer que le problème est résolu. la vulnérabilité a été exploitée avec succès et réparée.

2023-10-13 commentaire 0 1708

Introduction au cours:Présentation de la détection et de la réparation des vulnérabilités d'injection SQL PHP : L'injection SQL fait référence à une méthode d'attaque dans laquelle les attaquants utilisent des applications Web pour injecter de manière malveillante du code SQL dans l'entrée. PHP, en tant que langage de script largement utilisé dans le développement Web, est largement utilisé pour développer des sites Web et des applications dynamiques. Cependant, en raison de la flexibilité et de la facilité d'utilisation de PHP, les développeurs ignorent souvent la sécurité, ce qui entraîne l'existence de vulnérabilités d'injection SQL. Cet article explique comment détecter et corriger les vulnérabilités d'injection SQL dans PHP et fournit des exemples de code pertinents. vérifier

2023-08-08 commentaire 0 1661

Introduction au cours:Comment utiliser MTR pour détecter et réparer les vulnérabilités de sécurité des bases de données est un défi de taille auquel sont confrontés de nombreuses applications et systèmes Internet. Les pirates et les attaquants malveillants peuvent exploiter ces vulnérabilités pour obtenir des informations sensibles, falsifier des données ou provoquer un crash du système. Afin de protéger la sécurité de la base de données, les développeurs doivent effectuer régulièrement des tests de sécurité et des réparations sur la base de données. Dans cet article, nous présenterons comment utiliser MTR (MySQL Testing Toolset) pour détecter et réparer les vulnérabilités de sécurité des bases de données. MTR est officiellement fourni par MySQL

2023-07-14 commentaire 0 1512

Introduction au cours:Détection et correction des vulnérabilités de sécurité dans les fonctions PHP En programmation PHP, il est crucial d'assurer la sécurité de votre code. Les fonctions sont particulièrement sensibles aux failles de sécurité. Il est donc important de comprendre comment détecter et corriger ces vulnérabilités. Détecter les vulnérabilités de sécurité Injection SQL : Vérifiez si les entrées utilisateur sont utilisées directement pour créer des requêtes SQL. Cross-site scripting (XSS) : vérifiez que la sortie est nettoyée pour empêcher l'exécution de scripts malveillants. Inclusion de fichiers : assurez-vous que les fichiers inclus proviennent d'une source fiable. Débordement de tampon : vérifiez si la taille des chaînes et des tableaux se situe dans la plage attendue. Injection de commandes : utilisez des caractères d'échappement pour empêcher l'exécution des entrées de l'utilisateur dans les commandes système. Corrigez les failles de sécurité à l'aide d'instructions préparées : pour les requêtes SQL, utilisez mysqli_prep

2024-04-24 commentaire 0 484

Introduction au cours:js présentent actuellement des problèmes techniques majeurs. Cet article combine des cas pour expliquer en détail les vulnérabilités de sécurité JavaScript courantes et les technologies de détection automatisée. Les amis dans le besoin peuvent se référer à ce qui suit.

2016-05-16 commentaire 0 1799