Cours Intermédiaire 11273

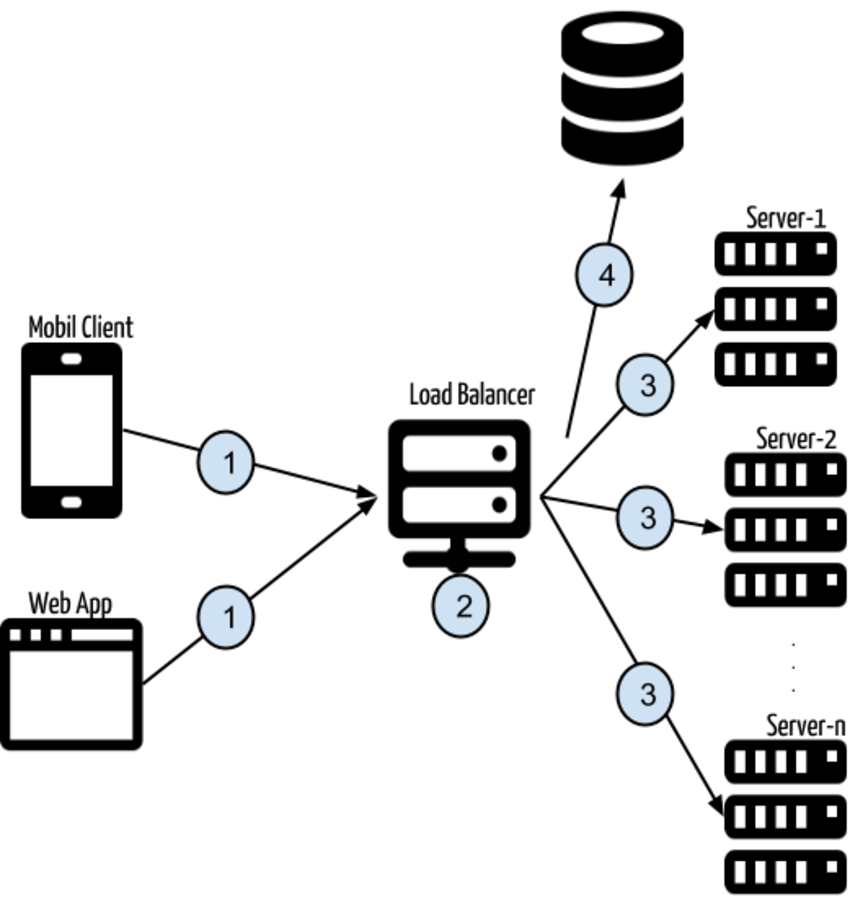

Introduction au cours:"Tutoriel vidéo d'auto-apprentissage sur l'équilibrage de charge Linux du réseau informatique" implémente principalement l'équilibrage de charge Linux en effectuant des opérations de script sur le Web, lvs et Linux sous nagin.

Cours Avancé 17597

Introduction au cours:"Tutoriel vidéo Shang Xuetang MySQL" vous présente le processus depuis l'installation jusqu'à l'utilisation de la base de données MySQL, et présente en détail les opérations spécifiques de chaque lien.

Cours Avancé 11308

Introduction au cours:« Tutoriel vidéo d'affichage d'exemples front-end de Brothers Band » présente des exemples de technologies HTML5 et CSS3 à tout le monde, afin que chacun puisse devenir plus compétent dans l'utilisation de HTML5 et CSS3.

2023-10-30 12:37:20 0 2 808

2023-09-05 11:18:47 0 1 772

Expérimentez le tri après la limite de requête

2023-09-05 14:46:42 0 1 702

Grille CSS : créer une nouvelle ligne lorsque le contenu enfant dépasse la largeur de la colonne

2023-09-05 15:18:28 0 1 594

Fonctionnalité de recherche en texte intégral PHP utilisant les opérateurs AND, OR et NOT

2023-09-05 15:06:32 0 1 552

Introduction au cours:L'expression régulière PHP est un outil puissant qui aide les développeurs à traiter toutes sortes de données texte. Dans le développement réel, la vérification et l’extraction des numéros d’identification sont souvent impliquées. Cet article explique comment utiliser les expressions régulières PHP pour faire correspondre les numéros d'identification et fournit des exemples de code spécifiques. Le numéro d'identification est une information d'identification personnelle importante, contenant généralement 18 chiffres et un code de contrôle. Un numéro d'identification valide doit respecter certains formats et règles, tels que les restrictions sur la date de naissance, l'indicatif régional, le code de sexe, etc. Ci-dessous en est un

2024-03-05 commentaire 0 434

Introduction au cours:L'authentification est l'une des parties les plus importantes de toute application Web. Ce didacticiel traite des systèmes d'authentification basés sur des jetons et de leurs différences par rapport aux systèmes de connexion traditionnels. À la fin de ce didacticiel, vous verrez une démo entièrement fonctionnelle écrite en Angular et Node.js. Systèmes d'authentification traditionnels Avant de passer aux systèmes d'authentification basés sur des jetons, examinons les systèmes d'authentification traditionnels. L'utilisateur fournit son nom d'utilisateur et son mot de passe dans le formulaire de connexion et clique sur Connexion. Après avoir effectué la demande, authentifiez l'utilisateur sur le backend en interrogeant la base de données. Si la demande est valide, une session est créée à l'aide des informations utilisateur obtenues à partir de la base de données et les informations de session sont renvoyées dans l'en-tête de réponse afin que l'ID de session soit stocké dans le navigateur. Donne accès aux applications soumises à

2023-09-01 commentaire 0 1348

Introduction au cours:Le processus d’enregistrement des applications de portefeuille de devises numériques nécessite généralement de fournir une série d’informations personnelles. Ces informations comprennent des informations de base telles que le nom de l'utilisateur, son adresse e-mail, son numéro de téléphone et son adresse résidentielle. En outre, certaines applications peuvent exiger que les utilisateurs fournissent des documents d'identification tels qu'une pièce d'identité ou un passeport délivré par le gouvernement, ainsi que des informations financières telles que le revenu ou la profession. Une fois le processus d'inscription terminé, les utilisateurs doivent également créer un mot de passe et configurer une authentification à deux facteurs pour garantir la sécurité du compte.

2024-10-17 commentaire 0 561

Introduction au cours:Guide de téléchargement de l'application Bitfinex : Choisissez une plate-forme : Téléchargez depuis l'AppStore pour les appareils iOS et téléchargez depuis le site officiel ou Google Play Store pour les appareils Android. Installez l'application : cliquez sur "Obtenir" pour iOS, Android accorde l'autorisation et installe le fichier APK. Vérifier l'identité : saisissez votre e-mail et votre mot de passe, des informations supplémentaires peuvent être requises. Configurer l'authentification à deux facteurs (2FA) : utilisez une application comme Google Authenticator pour activer 2FA pour une sécurité renforcée

2024-10-10 commentaire 0 661

Introduction au cours:Comment implémenter en PHP pour envoyer un code de vérification du téléphone mobile et un e-mail de vérification lors de l'enregistrement de l'utilisateur nécessite des exemples de code spécifiques. Dans les sites Web et les applications modernes, l'enregistrement de l'utilisateur est une étape cruciale. Afin de garantir que les informations fournies par les utilisateurs sont valides et exactes, les codes de vérification des téléphones mobiles et les e-mails de vérification sont souvent utilisés pour vérifier l'identité de l'utilisateur. Dans cet article, je présenterai en détail comment envoyer des codes de vérification de téléphone mobile et des e-mails de vérification lorsque les utilisateurs s'inscrivent en PHP, et fournirai des exemples de code spécifiques. Lors de l'envoi d'un code de vérification de téléphone mobile pour enregistrer un utilisateur, nous devons obtenir le numéro de téléphone mobile de l'utilisateur et l'envoyer à

2023-09-25 commentaire 0 1118