localisation actuelle:Maison > 密码重置 recherche

21313 contenu connexe trouvé

-

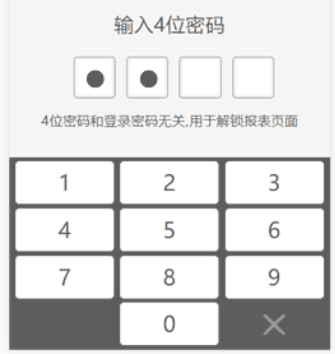

- Définir un mot de passe à quatre chiffres imitant le terminal mobile natif

- Définir un mot de passe à quatre chiffres imitant le terminal mobile natif

- 2019-11-13 40 1034

-

- Le mot de passe d'entrée affiche et masque les effets interactifs

- Afficher le mot de passe, le mot de passe, la zone de mot de passe

- 2021-09-13 56 3053

-

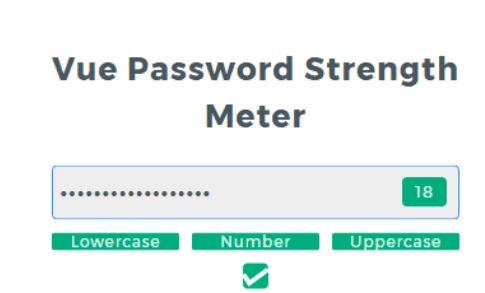

- Force du mot de passe Vue

- Force du mot de passe Vue

- 2019-11-13 115 2428

-

- Effet de chevauchement d'image pour créer 5 codes d'effet de commutation de chevauchement d'image

- Effet de chevauchement d'image pour créer 5 codes d'effet de commutation de chevauchement d'image

- 2017-02-06 78 2232

-

- Mot de passe César, Playfair, Hill

- Mot de passe César, Playfair, Hill

- 2019-11-13 52 980

-

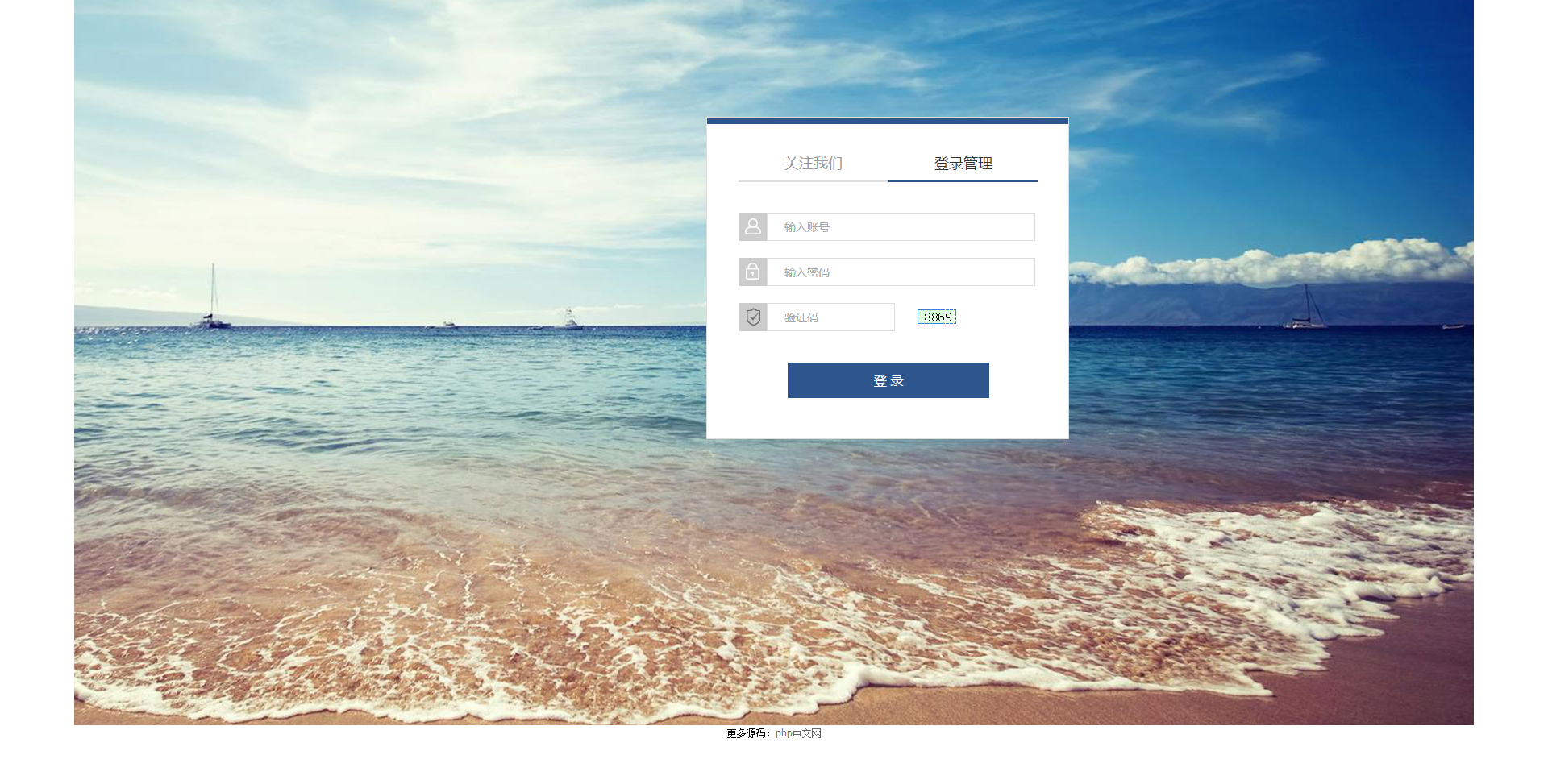

- Modèle d'interface de connexion en arrière-plan du clavier de mot de passe jQuery

- Modèle d'interface de connexion en arrière-plan du clavier de mot de passe jQuery

- 2018-06-21 51 2291565

-

- Modèle de site Web mobile de récupération de mot de passe d'inscription simple et élégant

- Téléchargement de modèle de site Web mobile de mot de passe de récupération de connexion d'enregistrement simple et élégant.

- 2017-01-17 166 3583137

-

- Modèle de gestion backend CRM d'entreprise bleue

- Modèle de gestion d'arrière-plan Blue Enterprise CRM, structure gauche et droite, ensemble complet de modèles, y compris page d'accueil, connexion, administrateur, page publicitaire, édition publicitaire, commentaires, édition de compte, édition experte, membres, nouveaux membres, édition de membre, réinitialisation de mot de passe, sujet , édition de sujets, souhaits, rendez-vous, édition de rendez-vous, revenus et dépenses, modification de mot de passe, enveloppes rouges et autres pages de modèles d'arrière-plan.

- 2017-06-12 416 3501283

-

- Meilele Mall 2015 Version verte ordinateur + code source de la version mobile

- Meilele Mall 2015 Version verte Ordinateur + Version mobile 1 : Ouvrir : URL/diguo/index.php Le mot de passe utilisateur est admin 123456. Connectez-vous pour configurer les informations de la base de données. 2 : Utilisez Imperial Restore pour restaurer la base de données. 3. Modifiez les informations de configuration de la base de données dans config.php (data/config.php) dans le dossier data 4 : Connectez-vous au backend du site Web, URL : nom de domaine/admin/index.php, numéro de compte : admin, mot de passe : admin888

- 2017-02-17 264 3573538

-

- Modèle d'interface de connexion en arrière-plan pour l'analyse du code WeChat

- Modèle d'interface de connexion en arrière-plan pour l'analyse du code WeChat, connexion pour l'analyse du code WeChat et interface de connexion de commutation de formulaire de nom d'utilisateur et de mot de passe, le formulaire de connexion du nom d'utilisateur et du mot de passe a une fonction de vérification simple.

- 2017-06-22 321 3489265

-

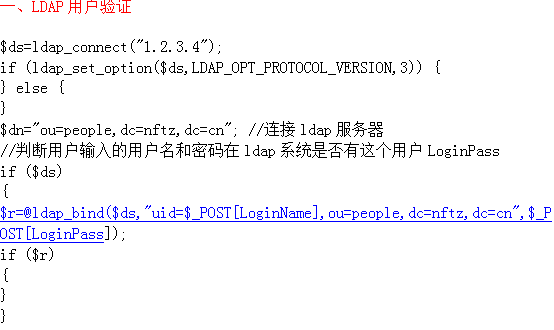

- Utilisez php pour modifier le mot de passe de l'utilisateur dans openldap

- Utilisez php pour modifier le mot de passe de l'utilisateur dans openldap

- 2018-02-22 176 2837528

-

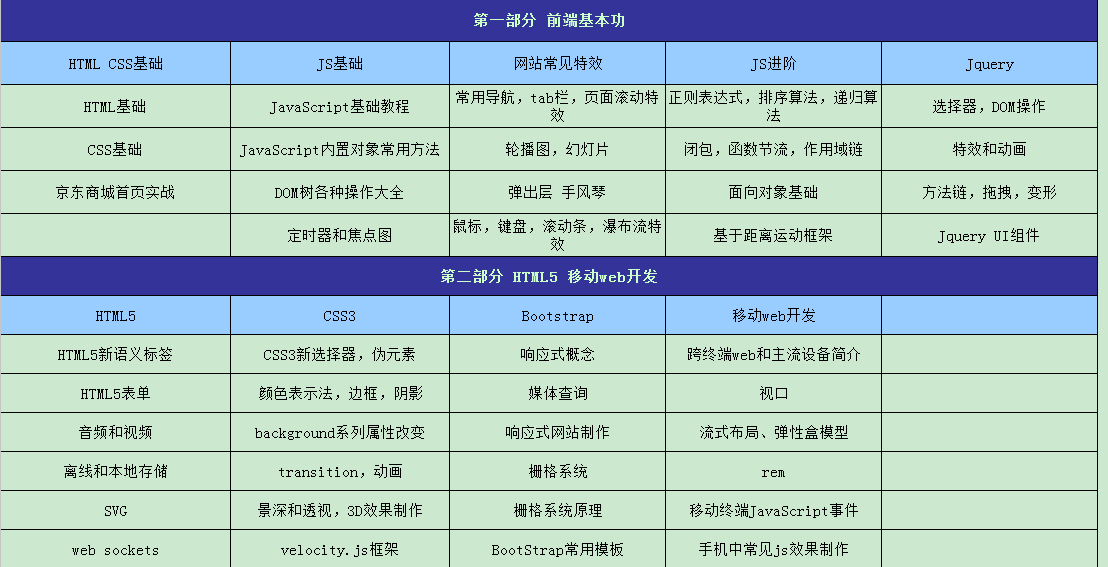

- "Maîtriser JavaScript+jQuery : Code de conception Web 100% dynamique"

- "Maîtriser JavaScript+jQuery : Code de conception Web 100% dynamique"

- 2017-12-23 304 3059173

-

- Maîtrise de JavaScript+jQuery : maîtrisez complètement le code du design Web dynamique

- Maîtrise de JavaScript+jQuery : maîtrisez complètement le code du design Web dynamique

- 2018-01-05 269 3012270

-

- Chuanzhi Podcast, Dark Horse Web Front-End Development Configuration de l'environnement de base Didacticiel vidéo Code source Didacticiel

- Chuanzhi Podcast, Dark Horse Web Front-End Development Configuration de l'environnement de base Didacticiel vidéo Code source Didacticiel

- 2017-09-13 379 3357673

-

- (Code source du 20 octobre) Chiffrement et décryptage symétrique PHP des données

- PHP

- 2018-10-23 313 1813073

-

- Clown sortant de la boîte, matériel vectoriel pour le poisson d'avril (AI+EPS)

- Il s'agit d'un matériel vectoriel du poisson d'avril conçu par un clown sortant d'une boîte. Il est disponible aux formats AI et EPS, y compris l'aperçu JPG.

- 2023-08-31 0 378

-

- Clown au nez rouge sortant de la boîte, matériel vectoriel pour le poisson d'avril (AI+EPS)

- Il s'agit d'un matériel vectoriel du poisson d'avril conçu par un clown au nez rouge sortant d'une boîte. Il est disponible aux formats AI et EPS, y compris l'aperçu JPG.

- 2023-08-31 0 348

-

- Matériel de vecteur de fond de printemps coloré beau design floral (AI + EPS)

- Il s'agit d'un matériau vectoriel de fond printanier conçu avec de belles fleurs colorées. Il est disponible aux formats AI et EPS, y compris l'aperçu JPG.

- 2023-08-31 1 368

-

- 14 types différents de matériaux vectoriels de dinosaures (EPS+PNG)

- Il s'agit d'un autre type de matériau vectoriel de dinosaure, disponible aux formats EPS et PNG, y compris l'aperçu JPG.

- 2023-08-31 1 508

-

- Tyrannosaurus rex avec matériau vectoriel côté bouche ouverte (EPS+PNG)

- Il s'agit d'un matériau vectoriel latéral d'un Tyrannosaurus rex avec la bouche ouverte. Il est disponible aux formats EPS et PNG, y compris un aperçu JPG.

- 2023-08-31 0 386

-

- Créez un projet Web Maven dans Eclipse et déployez-le sur la version chinoise WORD de Tomcat

- Comme nous le savons tous, lors du processus de développement des projets J2EE, si vous modifiez la page uniquement pendant la phase de débogage, vous n'avez pas besoin de redémarrer le serveur d'applications. Par exemple, vous n'avez pas besoin de redémarrer Tomcat. Actualisez simplement la page dans le navigateur. En fait, la raison fondamentale pour laquelle il n'est pas nécessaire de redémarrer les serveurs d'applications tels que Tomcat est que nous pouvons définir un répertoire virtuel dans le fichier de configuration du serveur d'applications, afin que nous puissions connaître le répertoire où se trouve le projet Web, donc nous pouvons éviter d'avoir à regrouper puis à republier les étapes sur le serveur. Les amis intéressés peuvent venir jeter un œil

- 2024-02-26 0 1063

-

- syntaxe mybatis et introduction version chinoise WORD

- Ce document parle principalement de la syntaxe et de l'introduction de mybatis ; MyBatis est un framework de couche de persistance qui peut personnaliser SQL, les procédures stockées et le mappage avancé. MyBatis élimine la plupart du code JDBC, le réglage manuel des paramètres et la récupération des jeux de résultats. MyBatis utilise uniquement du XML simple et des annotations pour configurer et mapper les types de données de base, mapper les interfaces et les POJO aux enregistrements de base de données. Par rapport aux solutions ORM « à guichet unique » telles que Hibernate et Apache OJB

- 2024-01-31 2 1125

-

- Manuel technique UNIX Unix en bref, 4e édition Version texte PDF en anglais

- Unix in a Nutshell couvre également de nombreux outils open source importants et conformes aux normes de l'industrie. Le livre traite également en détail des shells couramment utilisés (bash, ksh et tcsh) et des éléments importants tels que les expressions régulières, ainsi que d'anciens outils tels que sed, awk. , et vi. Unix n'est pas une chose énorme : c'est un complexe, et le manuel technique Unix est le livre qui rassemble tout cela. Qu'est-ce qu'Unix ? Le code source Unix d'origine appartient à sco et la marque déposée d'Unix appartient à Open Group.

- 2024-02-29 2 1812

-

- Cycle de vie des composants et frameworks Flex3 Version WORD chinoise

- Tout au long de ce livre, nous faisons référence à de nombreux codes sources du framework Flex, mais par souci de concision, nous n'affichons pas toujours le code auquel nous faisons référence. Pendant que vous lisez ce livre, il vous sera demandé d'ouvrir Flex Builder ou d'avoir accès au code source du framework Flex3, pendant que nous discutons du fonctionnement du code source et des raisons pour lesquelles il le fait. Si vous suivez et lisez le code source, veuillez noter que nous ignorons souvent des fonctionnalités ou du code spécifique afin de pouvoir nous rapporter au sujet actuel. Cela nous évite de trop nous éloigner du sujet actuel, qui consiste principalement à expliquer les subtilités du code. Cela ne veut pas dire que la fonction de ces codes n'est pas importante, mais que ces

- 2024-01-16 0 872

-

- Explication détaillée du programme Android déboguant la version chinoise de WORD

- Lorsque vous utilisez Eclipse pour développer des programmes Android, vous pouvez effectuer un débogage en une seule étape, tout comme VS. L'éditeur Java d'Eclipse fournit non seulement aux développeurs des fonctions courantes telles que l'écriture de code, la correction de syntaxe et la compilation en temps réel, mais il peut également modifier et reconstruire rapidement le code source Java et d'autres opérations avancées. Les amis intéressés peuvent venir jeter un œil

- 2024-02-26 0 884

-

- Serveur Wamp

- WampServer est une plateforme de développement Web sous Windows qui vous permet de créer des applications Web dynamiques à l'aide d'Apache2, PHP, MySQL et MariaDB. WampServer installe automatiquement tout ce dont vous avez besoin pour développer des applications Web de manière intuitive. Vous pouvez même modifier le serveur sans toucher au fichier de paramètres. Mieux encore, WampServer est disponible en versions gratuites (sous licence GPML), à la fois en versions 32 bits et 64 bits. WampServer n'est pas compatible avec Windows X

- 2023-08-18 45 2883

-

- TeemIp - Solution IPAM et DDI

- TeemIp est un outil de gestion d'adresses IP (IPAM) gratuit et open source basé sur le WEB qui fournit des fonctions complètes de gestion IP. Il vous permet de gérer les espaces IPv4, IPv6 et DNS : suivre les requêtes des utilisateurs, découvrir et attribuer des IP, gérer vos forfaits IP, espaces sous-réseaux, zones et enregistrements DNS dans le respect des meilleures pratiques DDI. Pendant ce temps, la base de données de gestion de configuration (CMDB) de TeemIp vous permet de gérer votre inventaire informatique et d'associer vos éléments de configuration (CI) aux IP qu'ils utilisent. Le code source du projet se trouve sur https://github.

- 2023-08-18 11 2074

-

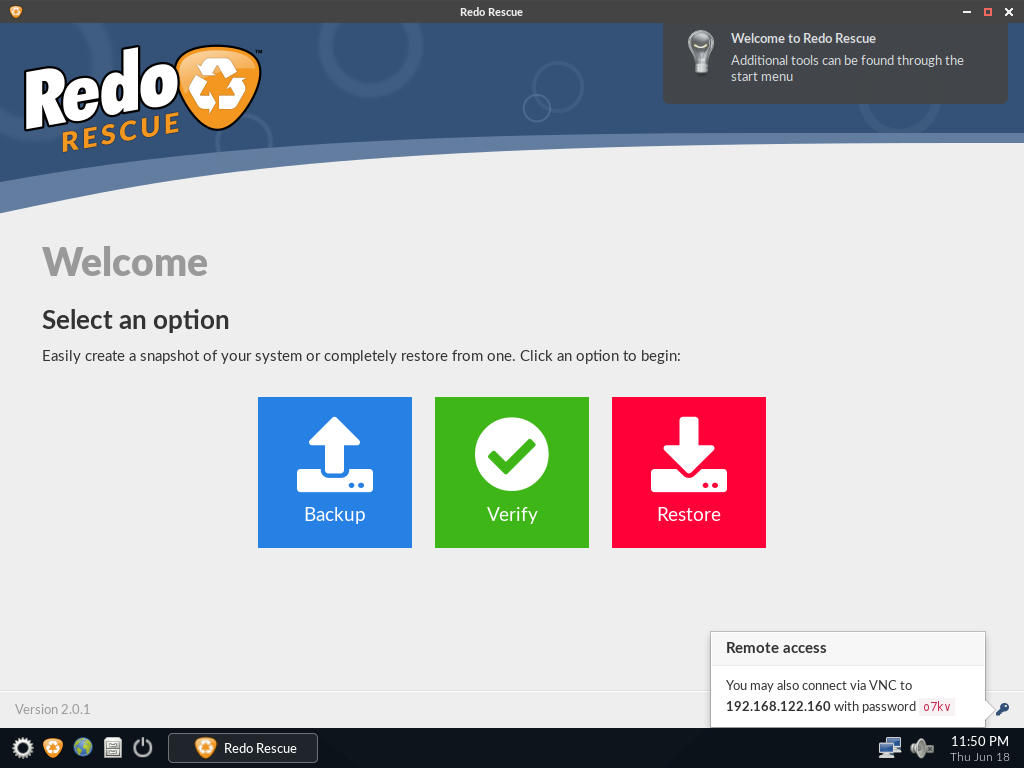

- Redo Rescue : sauvegarde et récupération

- Redo Rescue Backup and Restore peut sauvegarder et restaurer l'intégralité de votre système en quelques minutes, à l'aide d'une interface pointer-cliquer que tout le monde peut utiliser. Restauration sans système d'exploitation sur un nouveau disque vierge, opérationnelle en quelques minutes. Prend en charge l'enregistrement et la restauration sur un disque local ou un lecteur réseau partagé. Récupérez et remapper sélectivement les partitions à différents emplacements sur le lecteur cible. Livré avec d'autres outils pour l'édition de partitions, la navigation Web, etc. Fonctionne à partir d'un live CD/USB, aucune installation requise. Site Web : http://redorescue.com

- 2023-08-18 0 753

-

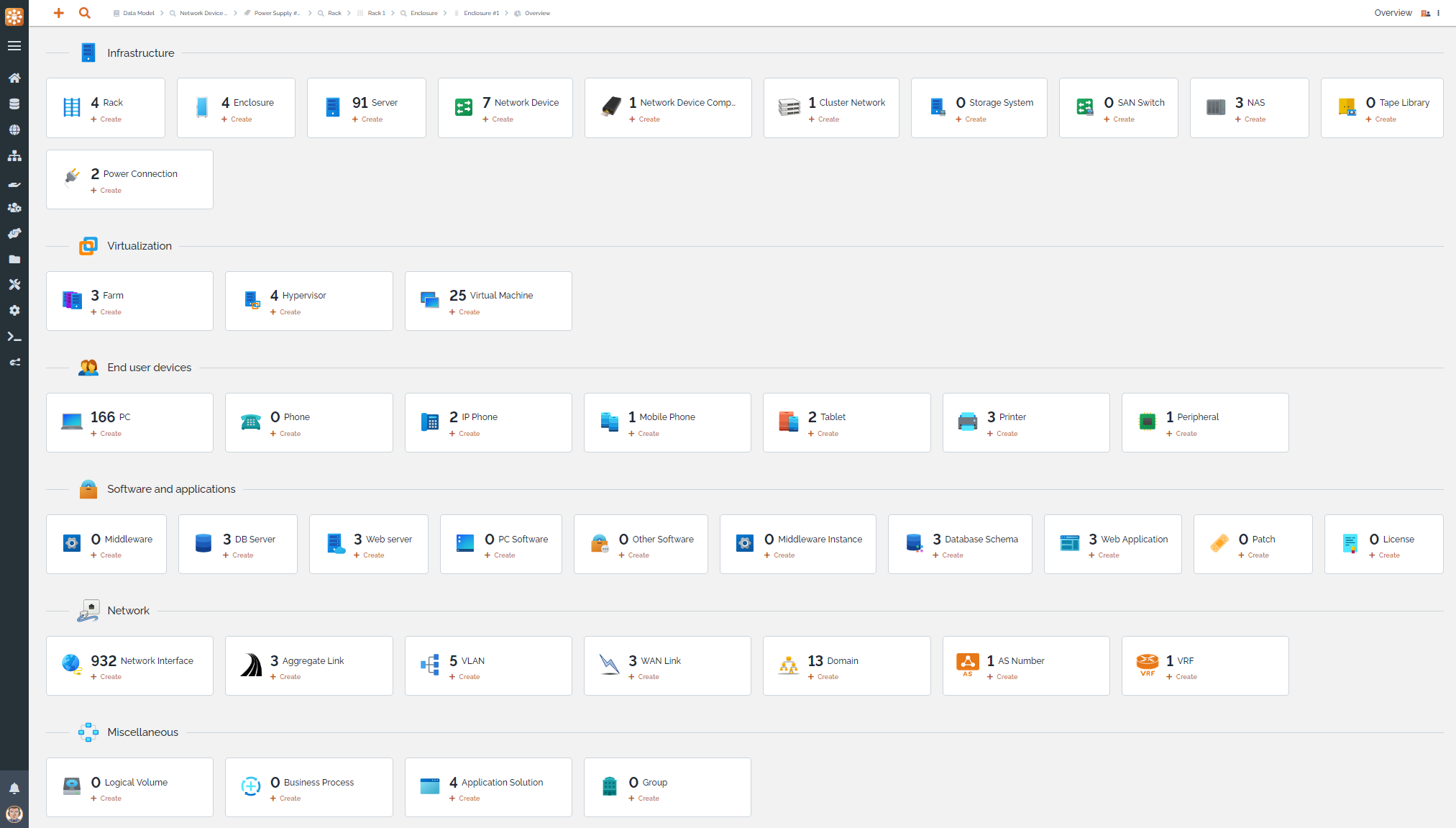

- iTop - Gestion des services informatiques et CMDB

- iTop signifie Portail des opérations informatiques. Il s'agit d'une plate-forme complète de gestion de services informatiques open source et basée sur le Web qui comprend une base de données de gestion de configuration (CMDB) entièrement personnalisable, un système d'assistance et un outil de gestion de documents. Il est conforme aux normes ITIL et peut être facilement personnalisé et étendu pour s'intégrer à votre informatique grâce à un grand nombre de modules complémentaires et de services Web. iTop fournit également des outils d'importation par lots pour vous aider à être plus efficace. Le code source du projet a été migré vers https://github.com/Combodo/iTop

- 2023-08-15 1 1646

-

- Listes Sec

- SecLists est le compagnon ultime du testeur de sécurité. Il s'agit d'une collection de différents types de listes fréquemment utilisées lors des évaluations de sécurité, le tout en un seul endroit. SecLists contribue à rendre les tests de sécurité plus efficaces et productifs en fournissant facilement toutes les listes dont un testeur de sécurité pourrait avoir besoin. Les types de listes incluent les noms d'utilisateur, les mots de passe, les URL, les charges utiles floues, les modèles de données sensibles, les shells Web, etc. Le testeur peut simplement extraire ce référentiel sur une nouvelle machine de test et il aura accès à tous les types de listes dont il a besoin.

- 2023-09-11 30 5741

-

- passwordPHP5.5 bibliothèque PHP de mot de passe

- password_compat-masterPHP5.5 fonction de mot de passe bibliothèque PHP

- 2017-12-19 204 5389

-

- classe de génération de mot de passe php

- classe de génération de mot de passe php

- 2017-03-23 86 1016

-

- Code de cryptage php-RAS

- Code de cryptage php-RAS

- 2017-06-20 297 5233

-

- Classe de code PHP pour crypter et décrypter des projets

- Classe de code PHP pour crypter et décrypter des projets

- 2017-05-22 230 4394

-

- php génère une classe de mot de passe aléatoire

- php génère une classe de mot de passe aléatoire

- 2017-03-23 113 1617