- L'extrémité avant

- HTML| CSS| JavaScript| Vue.js

Dernières recommandations

-

Php8, je viens aussi

84669 personnes étudient

- fondation autochtone

- HTML| CSS| HTML5| CSS3| JavaScript

Dernières recommandations

-

Apprenez la mise en page d'un site Web en 30 minutes

152542 personnes étudient

- Introduction aux fondamentaux

- MySQL| SQL Server

Dernières recommandations

-

Tutoriel vidéo Shangguan Oracle débutant à compétent

20005 personnes étudient

Dernières recommandations

-

Votre première ligne de code UNI-APP

5487 personnes étudient

-

Flutter de zéro au lancement de l'application

7821 personnes étudient

- Utilisation de l'outil

- PhpStudy| Git| Autres outils

Dernières recommandations

-

Brother Lian Nouveau didacticiel vidéo Linux

359900 personnes étudient

Dernières recommandations

-

-

Tutoriel vidéo PS Zero Basic Proficiency

180660 personnes étudient

-

Tutoriel vidéo de 16 jours sur l'interface utilisateur pour vous aider à démarrer

48569 personnes étudient

-

Tutoriel vidéo sur les techniques PS et les techniques de découpage

18603 personnes étudient

- Classification de la bibliothèque de classes

- HTTP| TCP/IP| programmation de base

Dernières recommandations

-

Tutoriel vidéo sur la construction et le lancement de projets d'Alibaba Cloud Environment

40936 personnes étudient

-

-

Tutoriel essentiel pour les programmeurs - Explication du protocole HTTP

1183 personnes étudient

-

Tutoriel vidéo Websocket

32909 personnes étudient

![[Web front-end] Démarrage rapide de Node.js](https://img.php.cn/upload/course/000/000/067/662b5d34ba7c0227.png)

用htmlspecialchars/HTMLPurifier防御XSS注入,用预处理参数化查询防御SQL注入.

调用HTMLPurifier过滤XSS后输出HTML:

MySQLi绑定参数查询:

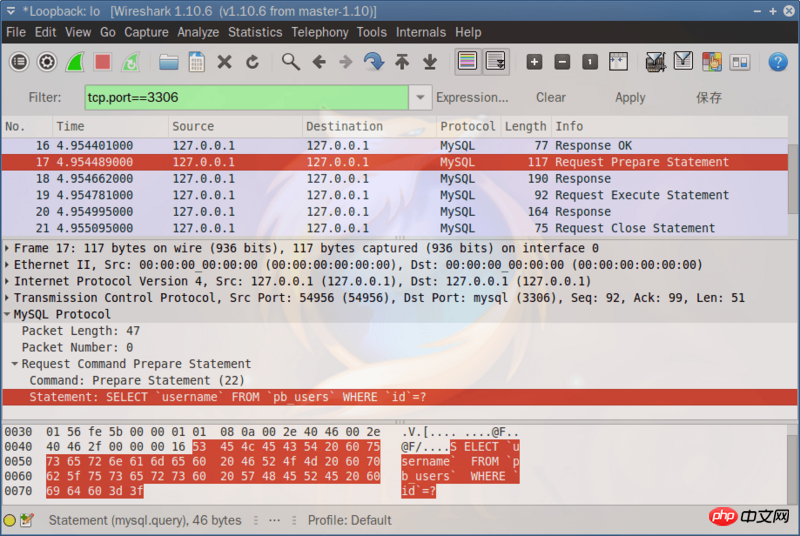

WireShark里用tcp.port==3306过滤分析PHP和MySQL通信

在 Request Prepare Statement 里可以看到 SELECT

usernameFROMpb_usersWHEREid=?在 Request Execute Statement 里可以看到 Parameter 内容为:

Type: FIELD_TYPE_LONGLONG (8)

Unsigned: 0

Value: 1

可见PHP将SQL模板和变量分两次发送给MySQL,由MySQL完成变量的转义处理.

既然SQL模板和变量是分两次发送的,那么就不存在SQL注入的问题了.

在MySQL的general_log里可以看到:

Prepare SELECT

usernameFROMpb_usersWHEREid=?Execute SELECT

usernameFROMpb_usersWHEREid=1如果ID绑定为string,则Execute时id赋值是这样的:

id='1'如果PDO没有关闭模拟预处理,则可以看到:

Query SELECT

usernameFROMpb_usersWHEREid=1解决注入,还是PDO来的比较彻底,最不济也得mysqli,上bind,加类型.

只要对用户输入的内容转义一下就可以了,就是讲用户输入的',"转义成\',\"就可以了,搞不懂为什么搞的那么复杂了?还是说我这种方法不能杜绝所有的sql注入你一定不知道有一种注入叫做宽字符注入,int型注入,orderBy注入,

其次注入其实非常容易防御,主要麻烦的是xss