RHEL6上课笔记之acl

Passwd,shadow,gshadow,group 这四个文件是 PAM ( portable authentication module )的数据库。 pam 的文件都是 (.so) 结尾的。 cd /lib64/security 目录中有很多 .so 的文件。其中到迄今为止都没有 bug 的是 pam_unix.so , pam_userdb.so 是的 pam_unix.

Passwd,shadow,gshadow,group 这四个文件是PAM(portable authentication module)的数据库。

pam的文件都是(.so)结尾的。

cd /lib64/security目录中有很多.so的文件。其中到迄今为止都没有bug的是pam_unix.so,pam_userdb.so是的pam_unix.so助手。

PAM的配置文件在/etc/pam.d/下。现在我们来看其中的一个配置文件etc/pam.d/login/。

login中有四类

auth:密码正确性。

passwd:密码最多能用的时间。

account:帐号是否合法。

session:性能(如,分配多少cpu)。

其中有一行是:

account required(必要条件) pam_nologin.so

在etc目录下touch 一个名为nologin的文件,那么用除root以外的用户登入就会提示“鉴定错误”(免打扰模式)。 删掉就恢复正常。

单单针对root的tty:

不让root在某个tty窗口登入。可以配置/etc/securetty的白名单配置文件。例如:如果不想让root在tty4登入,那么就在securetty白名单中把tty4注释掉。

也可以阻止其它用户在某个tty登入。需要配置/etc/security/access.conf配置文件。配置方法如下:

#-:ALL EXCEPT (wheel) shutdown sync:LOCAL

- : gg : tty4 # 不让gg用户在tty4上登入,其它tty可以。(也可以在这里配置root)。配置完access.conf文件后还需要配置一个文件,就是在/etc/pam.d/login文件中加上一句:account required pam_nologin.so

acl:对文件设置acl

给文件添加第二属主。

使用root 用户在tmp1 下

[root@station10 tmp1]# echo “helo body” >> file

[root@station10 tmp1]# getfacl file (查看文件属主)

# file: file

# owner: root

# group: root

user::rw-

group::r--

mask::r--

other::r--

[root@station10 tmp1]# su - eg

[eg@station10 ~]$ cd /root/tmp1/

[eg@station10 tmp1]$ echo 111 >> file

-bash: file: 权限不够

[root@station10 tmp1]# setfacl -m u:eg:rw file (-m 修改。用户:用户名:权限)

[root@station10 tmp1]# getfacl file

# file: file

# owner: root

# group: root

user::rw-

user:eg:rw- #eg用户

group::r--

mask::rw-

other::r--

[root@station10 tmp1]# su - eg

[eg@station10 ~]$ echo xxx >> /root/tmp1/file

[eg@station10 ~]$ cat /root/tmp1/file

helo body

xxx

在做以上实验时如果在执行 setfacl -m u:eg:rw file 的时候提示 不支持的操作,那是因为分区不具备acl品质。那么就需要给分区添上acl的品质。如下:

[root@station10 tmp1]# tune2fs -l /dev/sda3

……

Default mount options: user_xattr acl # 具备acl品质

……

如果没有该品质那么就要给它加上。第1种方式:“ tune2fs -o acl /dev/sda3 “ 添上。第二种方式:使用手工mount -o alc /dev/sda3 。第三种方式:开机自动挂载上,配置fstab如下图:使用mount -a 验证。Mount 查看是否具有acl品质。

defaults后面可以有(noexec,nodev)参数。当然这些参数也可以在挂载的时候写上或则fstab都行。

noexec:如果加了此参数那么在该分区就不能够使用( ./ ) 执行任何可执行文件。就会提示权限不够。

nodev:???

[root@station10 tmp1]# mknod egfile b 8 7

[root@station10 tmp1]# mount egfile /mnt1

/tmp1/egfile

/dev/sda7

acl:对目录设置acl

我们新建一个文件夹,然后使用刚刚对文件增加第二属主的方式来做。如下:

[root@station10 /]# mount /dev/sda7 /mnt

[root@station10 mnt]# mkdir dir

[root@station10 mnt]# getfacl dir/

# file: dir/

# owner: root

# group: root

user::rwx

group::r-x

other::r-x

[root@station10 mnt]# setfacl -m u:eg:rwx dir

setfacl: dir: 不支持的操作 #由于刚刚挂载的时候没有添加acl 品质的结果(一定要注意,如果没有acl 品质那么就不能做acl。)

[root@station10 mnt]# tune2fs -o acl /dev/sda7

[root@station10 mnt]# tune2fs -l /dev/sda7

……

Default mount options: acl #有了

……

[root@station10 /]# umount /mnt

[root@station10 /]# mount /dev/sda7 /mnt

[root@station10 mnt]# setfacl -m u:eg:rwx dir

[root@station10 mnt]# getfacl dir/

# file: dir/

# owner: root

# group: root

user::rwx

user:eg:rwx

group::r-x

mask::rwx

other::r-x

[root@station10 mnt]# cd dir/

[root@station10 dir]# mkdir dir1

[root@station10 dir]# getfacl dir1/

# file: dir1/

# owner: root

# group: root

user::rwx

group::r-x

other::r-x

#我们刚刚用root建的第一个文件夹(dir)我给它添加了第二个属主。现在需要再到dir 目录下再建立一个文件夹(dir1)并且也让它属于eg 用户,可是建完之后它并不属于eg,而是单单属于root。那我又得给它增加第二属主太麻烦了。可以使用一种方法让它一直保持第一层的特性。如下所示:

[root@station10 mnt]# ls -ld dir/

drwxrwxr-x+ 3 root root 1024 6月 4 22:27 dir/

[root@station10 dir]# ls -ld dir1/

drwxr-xr-x. 2 root root 1024 6月 4 22:36 dir1/

看到dir 与dir1 的ls -ld 有点不一样,那是因为dir1 没有保持dir 的特性(+)。那接下来我就让它保持dir 的特性。

就是在建立文件夹的时候加上一个d,就可以让它里面建立的第二层第三层等等都保持第一层的特性。如下:

[root@station10 mnt]# mkdir Docu

[root@station10 mnt]# setfacl -m d:u:eg:rwx Docu

[root@station10 mnt]# getfacl Docu/

# file: Docu/

# owner: root

# group: root

user::rwx

group::r-x

other::r-x

default:user::rwx

default:user:eg:rwx

default:group::r-x

default:mask::rwx

default:other::r-x

[root@station10 mnt]# cd Docu/

[root@station10 Docu]# mkdir Docu1

[root@station10 Docu]# getfacl Docu1/

# file: Docu1/

# owner: root

# group: root

user::rwx

user:eg:rwx

group::r-x

mask::rwx

other::r-x

default:user::rwx

default:user:eg:rwx

default:group::r-x

default:mask::rwx

default:other::r-x

#观察到实验的结果了吧。

现在我想把第一层文件恢复原来的样子:

[root@station10 mnt]# setfacl -x d:u:eg Docu/ # (-x:删除)恢复只有一个属主,还留有defaults。

[root@station10 mnt]# setfacl -b Docu/ #恢复正常。可以直接使用-b(-b 级别高于-x)。

s位程序:可执行文件

文件被谁运行就归谁所有:

[root@station10 ~]# /bin/sleep 1000

[root@station10 ~]# ps -eo command,group,user | grep sleep | grep -v grep

/bin/sleep 1000 root root

[eg@station10 ~]$ /bin/sleep 1000

[eg@station10 ~]$ ps -eo command,group,user | grep sleep | grep -v grep

/bin/sleep 1000 eg eg

观察如上实验,就可发现不管是root还是eg 运行sleep ,它的属主都是运行者的。

在工业环境中,有时会要求我们用某个用户来运行某个程序,但是这个程序却不归我们这个用户所有。也就只有S 位程序能够实现。

[root@station10 ~]# ls -l /bin/sleep

-rwxr-xr-x. 1 root root 27880 6月 14 2010 /bin/sleep

[root@station10 ~]# chmod 4755 /bin/sleep

[root@station10 ~]# ls -l /bin/sleep

[eg@station10 ~]$ /bin/sleep 1000

[eg@station10 ~]$ ps -eo command,group,user | grep sleep | grep -v grep

/bin/sleep 1000 eg root

完全和刚刚的相反了,属主是root,而不是eg。(也可以是组)

s位程序:目录

对于目录而言,研究s程序只研究组。

[root@station10 mnt]# mkdir dir

[root@station10 mnt]# chown wang5:eg dir/ #dir属于wang5用户,属于eg组。

[root@station10 mnt]# chmod 2755 dir/

[root@station10 mnt]# ls -ld dir/

drwxr-sr-x. 2 wang5 eg 1024 6月 4 23:40 dir/

[root@station10 mnt]# cd dir

[root@station10 dir]# mkdir d1 #在dir里新建d1

[root@station10 dir]# ls -ld d1/

drwxr-sr-x. 2 root eg 1024 6月 4 23:40 d1/

root 建立的都必须归eg 组。连root都必须尊守。

原理:新建内节点。

[root@station10 dir]# cp -rp /etc/ ./

[root@station10 dir]# ls -ld *

drwxr-sr-x. 2 root eg 1024 6月 5 09:19 d1

drwxr-sr-x. 117 root root 8192 6月 5 09:19 etc

漏洞:移动或拷贝文件,组就会归移动者。

Other t位 (对文件的保护)

t 位 只对777目录,一般是tmp。

[root@station10 mnt]# mkdir tmp

[root@station10 mnt]# chmod 1777 tmp

[root@station10 mnt]# ls -ld tmp/

[root@station10 mnt]# cd tmp/

[root@station10 tmp]# touch 1.txt

[root@station10 tmp]# ls -l 1.txt

-rw-r--r--. 1 root root 0 Jun 6 21:55 1.txt

[root@station10 tmp]# su – wang5

[wang5@station10 ~]$ cd /mnt/tmp/

[wang5@station10 tmp]$ rm -rf 1.txt

rm: 无法删除"1.txt": 不允许的操作

增加了t位,是对777目录的保护,只能是自己本身和root可以删除外其它用户不可删除。

REDHAT6

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

Video Face Swap

完全無料の AI 顔交換ツールを使用して、あらゆるビデオの顔を簡単に交換できます。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7752

7752

15

15

1643

1643

14

14

1398

1398

52

52

1293

1293

25

25

1234

1234

29

29

小紅書メモを削除する方法

Mar 21, 2024 pm 08:12 PM

小紅書メモを削除する方法

Mar 21, 2024 pm 08:12 PM

小紅書メモを削除するにはどうすればよいですか? メモは小紅書アプリで編集できます。ほとんどのユーザーは小紅書メモの削除方法を知りません。次に、エディターがユーザーに小紅書メモの削除方法に関する写真とテキストを提供します。チュートリアル、興味のあるユーザーが来て、それを受講してください見てください!小紅書使い方チュートリアル 小紅書メモの削除方法 1. まず小紅書アプリを開いてメインページに入り、右下隅の[自分]を選択して特別エリアに入ります; 2. 次に、マイエリアで、表示されているメモページをクリックします下の図で、削除したいメモを選択します; 3. メモページに入り、右上隅の [3 つの点] をクリックします; 4. 最後に、下部に機能バーが展開され、[削除] をクリックして完了します。

小紅書に関する削除されたメモは復元できますか?

Oct 31, 2023 pm 05:36 PM

小紅書に関する削除されたメモは復元できますか?

Oct 31, 2023 pm 05:36 PM

小紅書から削除されたメモは復元できません。小紅書は知識共有とショッピングのプラットフォームとして、ユーザーにメモを記録し、役立つ情報を収集する機能を提供します。小紅書氏の公式声明によると、削除されたメモは復元できないとのこと。小紅書プラットフォームには、専用のノート回復機能はありません。これは、Xiaohongshu でメモが削除されると、誤って削除されたか、その他の理由であったとしても、プラットフォームから削除されたコンテンツを取得することは通常不可能であることを意味します。特別な状況が発生した場合は、Xiaohongshu のカスタマー サービス チームに連絡して、問題の解決に協力できるかどうかを確認してください。

小紅書に投稿したメモが見つからない場合はどうすればよいですか?送信したばかりのメモが見つからない理由は何ですか?

Mar 21, 2024 pm 09:30 PM

小紅書に投稿したメモが見つからない場合はどうすればよいですか?送信したばかりのメモが見つからない理由は何ですか?

Mar 21, 2024 pm 09:30 PM

小紅書のユーザーとして、私たちは皆、公開されたノートが突然消えてしまう状況に遭遇したことがありますが、間違いなく混乱し、心配しています。この場合、どうすればよいでしょうか?この記事では、「小紅書が公開したメモが見つからない場合の対処方法」というテーマに焦点を当て、詳細な回答を提供します。 1. 小紅書が発行したメモが紛失した場合はどうすればよいですか?まず、パニックにならないでください。メモがなくなっていることに気づいた場合は、パニックに陥らず、落ち着いて行動することが重要です。これは、プラットフォームのシステム障害または操作エラーが原因である可能性があります。リリース記録の確認も簡単です。小紅書アプリを開き、「自分」→「公開」→「すべての出版物」をクリックするだけで、自分の出版記録を表示できます。ここでは、以前に公開されたノートを簡単に見つけることができます。 3.再投稿。見つかったら

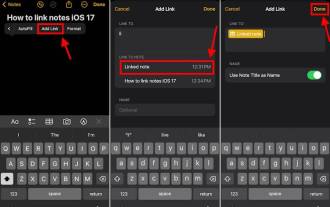

最新のiOS 17システムでiPhoneにApple Notesを接続する方法

Sep 22, 2023 pm 05:01 PM

最新のiOS 17システムでiPhoneにApple Notesを接続する方法

Sep 22, 2023 pm 05:01 PM

リンクの追加機能を使用して iPhone で AppleNotes をリンクします。注: iOS17 がインストールされている場合、iPhone 上で Apple Notes 間のリンクを作成することができます。 iPhone でメモ アプリを開きます。次に、リンクを追加するメモを開きます。新しいメモを作成することもできます。画面上の任意の場所をクリックします。メニューが表示されます。右側の矢印をクリックして、「リンクの追加」オプションを表示します。クリックして。ここで、メモの名前または Web ページの URL を入力できます。次に、右上隅の「完了」をクリックすると、追加されたリンクがメモに表示されます。単語にリンクを追加したい場合は、単語をダブルクリックして選択し、「リンクを追加」を選択して、 を押します。

小紅書でノートに商品リンクを追加する方法 小紅書でノートに商品リンクを追加するチュートリアル

Mar 12, 2024 am 10:40 AM

小紅書でノートに商品リンクを追加する方法 小紅書でノートに商品リンクを追加するチュートリアル

Mar 12, 2024 am 10:40 AM

小紅書でメモに商品リンクを追加するにはどうすればよいですか?小紅書アプリでは、ユーザーはさまざまなコンテンツを閲覧できるだけでなく、ショッピングもできるため、このアプリにはショッピングのおすすめや良い商品の共有に関するコンテンツがたくさんあります。このアプリでは、ショッピング体験を共有したり、協力してくれる販売者を見つけたり、メモにリンクを追加したりすることもできます。便利なだけでなく、専門家がいくつかの機能を備えているため、多くの人がこのアプリをショッピングに使用したいと考えています。興味深いコンテンツを閲覧して、自分に合った衣料品があるかどうかを確認できます。ノートに商品リンクを追加する方法を見てみましょう! 小紅書ノートに商品リンクを追加する方法 携帯電話のデスクトップでアプリを開きます。アプリのホームページをクリックします

Nginx リバースプロキシの HTTP 動詞とパスベースの ACL 設定

Jun 10, 2023 am 09:22 AM

Nginx リバースプロキシの HTTP 動詞とパスベースの ACL 設定

Jun 10, 2023 am 09:22 AM

Nginx は、高性能 Web サーバーおよびリバース プロキシ サーバーであり、その強力な構成機能により、Nginx をさまざまなシナリオで使用できるようになります。その中でもHTTP動詞とパスに基づくACL設定はNginxリバースプロキシでよく使われる手法であり、本記事ではその原理と実装方法を紹介します。 1. ACL の概念 ACL (AccessControlList) は、ルールベースのアクセス制御技術であるアクセス制御リストです。いくつかのルールを定義することで、異なるアクセス

Zend Framework でのアクセス許可制御に ACL (アクセス コントロール リスト) を使用する方法

Jul 29, 2023 am 09:24 AM

Zend Framework でのアクセス許可制御に ACL (アクセス コントロール リスト) を使用する方法

Jul 29, 2023 am 09:24 AM

Zend Framework でのアクセス許可制御に ACL (AccessControlList) を使用する方法 はじめに: Web アプリケーションでは、アクセス許可制御は重要な機能です。これにより、ユーザーはアクセスを許可されたページと機能にのみアクセスできるようになり、不正アクセスが防止されます。 Zend フレームワークは、ACL (AccessControlList) コンポーネントを使用してアクセス許可制御を実装する便利な方法を提供します。この記事では、Zend Framework で ACL を使用する方法を紹介します。

小紅書でメモのチュートリアルを公開するにはどうすればよいですか?メモを投稿することでユーザーをブロックできますか?

Mar 25, 2024 pm 03:20 PM

小紅書でメモのチュートリアルを公開するにはどうすればよいですか?メモを投稿することでユーザーをブロックできますか?

Mar 25, 2024 pm 03:20 PM

小紅書はライフスタイル共有プラットフォームとして、食、旅行、美容などさまざまな分野のメモをカバーしています。多くのユーザーは小紅書でメモを共有したいと思っていますが、その方法がわかりません。この記事では、Xiaohongshu にメモを投稿するプロセスを詳しく説明し、プラットフォーム上で特定のユーザーをブロックする方法を検討します。 1.小紅書でメモのチュートリアルを公開するにはどうすればよいですか? 1. 登録とログイン: まず、携帯電話に小紅書アプリをダウンロードし、登録とログインを完了する必要があります。パーソナルセンターに個人情報を記入することは非常に重要です。アバターをアップロードし、ニックネームや自己紹介を記入することで、他のユーザーがあなたの情報を理解しやすくなり、メモに注意を向けやすくなります。 3. 公開チャネルを選択します。ホームページの下部にある [メモを送信] ボタンをクリックし、公開するチャネルを選択します。