Oblog 4.5-4.6 access&mssql getshell 0day

影响范围:4.5 - 4.6 漏洞需求: IIS6.0\开启会员 挖掘作者:henry 绝对原创,技术含量不高,但影响范围比较广.. 漏洞文件: AjaxServer.asp (372行) log_filename = Trim(Request(filename))//未过滤自定义文件名 AjaxServer.asp (259行)(关键) If (oblog.chkd

漏洞需求: IIS6.0\开启会员

挖掘作者:henry

绝对原创,技术含量不高,但影响范围比较广..

漏洞文件:

AjaxServer.asp (372行)

log_filename = Trim(Request("filename"))//未过滤自定义文件名

AjaxServer.asp (259行)(关键)

If (oblog.chkdomain(log_filename) = False And log_filename "") and isdraft1 Then oblog.adderrstr ("文件名称不合规范,只能使用小写字母以及数字!")

逻辑错误,只要有一个条件不满足,则跳过.请看:

206行isdraft = Int(Request("isdraft")) //可控

isdraft=1 www.2cto.com 则成功跳过

漏洞利用:

⒈ 注册会员,发表一日志。

⒉ 修改日志,高级选项,文件名称这里写abcdefg,内容为一句话木马源码。然后抓包保存。

⒊ 修改表单数据,将filename改为a.asp;x,isdraft参数为1,提交表单。

⒋ 回到博文管理,选择重新发布日志,日志地址则为SHELL地址。

tips: 若博文目录不可, 则可控制filename=../../data/a.asp;x

Oblog 4.5-4.6 access&mssql getshell 0day

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7467

7467

15

15

1376

1376

52

52

77

77

11

11

18

18

20

20

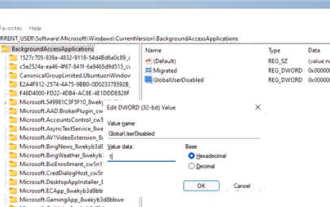

Windows 11 でバックグラウンド アプリケーションを無効にする方法_バックグラウンド アプリケーションを無効にする Windows 11 チュートリアル

May 07, 2024 pm 04:20 PM

Windows 11 でバックグラウンド アプリケーションを無効にする方法_バックグラウンド アプリケーションを無効にする Windows 11 チュートリアル

May 07, 2024 pm 04:20 PM

1. Windows 11で設定を開きます。 Win+I ショートカットまたはその他の方法を使用できます。 2. 「アプリ」セクションに移動し、「アプリと機能」をクリックします。 3. バックグラウンドでの実行を禁止したいアプリケーションを見つけます。三点ボタンをクリックして、[詳細オプション] を選択します。 4. [バックグラウンド アプリケーションのアクセス許可] セクションを見つけて、目的の値を選択します。デフォルトでは、Windows 11 は電力最適化モードを設定します。これにより、Windows はアプリケーションがバックグラウンドでどのように動作するかを管理できるようになります。たとえば、バッテリーを節約するためにバッテリー セーバー モードを有効にすると、システムはすべてのアプリを自動的に終了します。 5. アプリケーションがバックグラウンドで実行されないようにするには、[なし] を選択します。プログラムが通知を送信していない、データの更新に失敗しているなどに気付いた場合は、次のことができることに注意してください。

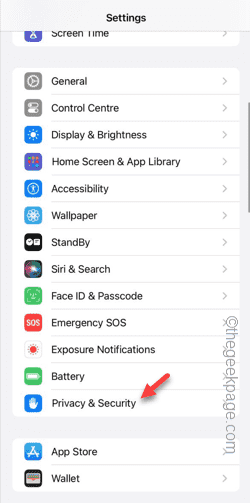

iPhoneのカメラとマイクへのアクセスを許可できません

Apr 23, 2024 am 11:13 AM

iPhoneのカメラとマイクへのアクセスを許可できません

Apr 23, 2024 am 11:13 AM

アプリを使用しようとすると、「カメラとマイクへのアクセスを許可できません」というメッセージが表示されますか?通常、カメラとマイクのアクセス許可は、必要に応じて特定の人に付与します。ただし、許可を拒否すると、カメラとマイクは機能しなくなり、代わりにこのエラー メッセージが表示されます。この問題の解決は非常に基本的なもので、1 ~ 2 分で解決できます。解決策 1 – カメラ、マイクの権限を提供する 必要なカメラとマイクの権限を設定で直接提供できます。ステップ 1 – [設定] タブに移動します。ステップ 2 – [プライバシーとセキュリティ] パネルを開きます。ステップ 3 – そこで「カメラ」権限をオンにします。ステップ 4 – 内部には、携帯電話のカメラの許可を要求したアプリのリストが表示されます。ステップ5 – 指定したアプリの「カメラ」を開きます

DeepSeek PDFを変換する方法

Feb 19, 2025 pm 05:24 PM

DeepSeek PDFを変換する方法

Feb 19, 2025 pm 05:24 PM

DeepSeekはファイルを直接PDFに変換できません。ファイルの種類に応じて、異なる方法を使用できます。一般的なドキュメント(Word、Excel、PowerPoint):Microsoft Office、Libreoffice、その他のソフトウェアを使用してPDFとしてエクスポートします。画像:画像ビューアまたは画像処理ソフトウェアを使用してPDFとして保存します。 Webページ:ブラウザの「Print into PDF」関数を使用するか、PDFツールに専用のWebページを使用します。 UNCOMMONフォーマット:適切なコンバーターを見つけて、PDFに変換します。適切なツールを選択し、実際の状況に基づいて計画を作成することが重要です。

Javaでフィールドは何を意味しますか

Apr 25, 2024 pm 10:18 PM

Javaでフィールドは何を意味しますか

Apr 25, 2024 pm 10:18 PM

Java では、「フィールド」は、データまたは状態を格納するために使用されるクラスまたはインターフェイスのデータ メンバーです。フィールドのプロパティには、タイプ (任意の Java データ型)、アクセス権、静的 (インスタンスではなくクラスに属する)、最終 (不変)、および一時 (シリアル化されていない) が含まれます。フィールドは、オブジェクト データの保存やオブジェクトの状態の維持など、クラスまたはインターフェイスの状態情報を保存するために使用されます。

Oracleでdbfファイルを読み取る方法

May 10, 2024 am 01:27 AM

Oracleでdbfファイルを読み取る方法

May 10, 2024 am 01:27 AM

Oracle は、次の手順で dbf ファイルを読み取ることができます。外部テーブルを作成し、その dbf ファイルを参照し、データを Oracle テーブルにインポートします。

Java リフレクション メカニズムはクラスの動作をどのように変更しますか?

May 03, 2024 pm 06:15 PM

Java リフレクション メカニズムはクラスの動作をどのように変更しますか?

May 03, 2024 pm 06:15 PM

Java リフレクション メカニズムを使用すると、プログラムはソース コードを変更せずにクラスの動作を動的に変更できます。 Class オブジェクトを操作することで、newInstance() によるインスタンスの作成、プライベート フィールドの値の変更、プライベート メソッドの呼び出しなどが可能になります。ただし、リフレクションは予期しない動作やセキュリティ上の問題を引き起こす可能性があり、パフォーマンスのオーバーヘッドがあるため、注意して使用する必要があります。

メモリースティックはどのようなものですか?

Apr 21, 2024 pm 01:01 PM

メモリースティックはどのようなものですか?

Apr 21, 2024 pm 01:01 PM

コンピュータのメモリ モジュールはどのようなものですか? これは、コンピュータのグラフィック カードとメモリ モジュールの概要です。コンピュータの独立したグラフィックス カードはファン付きのグラフィックス カード スロットに挿入され、メモリ モジュールはコンピュータのマザーボード上の緑色の長方形の形をしたメモリ モジュール スロット内にあります。ラップトップのメモリ モジュールはデスクトップのメモリ モジュールとは異なるため、互換的に使用することはできません。外観の違い1:デスクトップメモリ、細身、長さ13〜14 cm。 2: ノートのメモリは短く、約 5 センチメートルです。メモリはコンピュータの橋渡し役であり、プロセッサとハードウェア (ハードディスク、マザーボード、グラフィックス カードなど) の間のデータ交換を担当します。途中の赤丸がメモリースティックで、CPUファンの横にありメモリースティックに差し込まれています。ほら、コンピューターのメモリースティックはこんな感じです。ドライバーを使用してデスクトップ コンピューターのカバーを開けます。中央の赤い丸がメモリ モジュールです。メモリースティックとは何ですか?

Java関数開発における一般的な例外の種類とその修復方法

May 03, 2024 pm 02:09 PM

Java関数開発における一般的な例外の種類とその修復方法

May 03, 2024 pm 02:09 PM

Java 関数開発における一般的な例外の種類とその修復方法 Java 関数の開発中に、関数の正しい実行に影響を与えるさまざまな例外が発生する可能性があります。一般的な例外の種類とその修復方法は次のとおりです。 1. NullPointerException 説明: 初期化されていないオブジェクトにアクセスするとスローされます。修正: オブジェクトを使用する前に、オブジェクトが null でないことを確認してください。サンプル コード: try{Stringname=null;System.out.println(name.length());}catch(NullPointerExceptione){