フィッシング と マルバタイジング は、インターネット上の最大の危険の 1 つです。これらは両方とも、危険につながる可能性のある欺瞞的なリンクに依存しています。

しかし、悪意のあるリンクまたは危険なリンクをどのように認識できるのでしょうか?実際にサイトに行く前に、そのサイトが安全であることを確認する方法はありますか?何をする場合でも、ただやみくもにそのリンクをクリックしたり、そのサイトにアクセスしたりしないでください。

電子メール、メッセージ、またはウェブ上の危険なリンクを検出する方法を知ることが重要です。この記事では、何を確認する必要があるか、リンクが本物であるか、または潜在的に危険であるかを判断する方法について説明します。このガイドを読んで、リンクの安全性の秘密を学びましょう。

フィッシング攻撃では、攻撃者は偽の Web サイトでユーザー名とパスワードを入力させ、アカウントを乗っ取ろうとします。彼らはあなたの銀行口座、ソーシャル メディア、さらには電子メールにアクセスしようとする可能性があります。これらは間違いなく最も重要なものかもしれません。ハッカーがあなたの電子メール アカウントにアクセスすると、「パスワードを忘れた場合」メカニズムを介してすべてのパスワードを変更する可能性があります。そして、彼らが成功した場合、彼らはあなたを自分のアカウントから永久に締め出すことができます。

場合によっては、サイバー犯罪者は、必ずしもユーザーが高額なアカウントにログインしていると思わせたいわけではありません。非常に多くの人が同じ資格情報 (ユーザー名または電子メール アドレスとパスワード) を再利用しているため、重要でない Web サイトにログインするように騙してその組み合わせを入手すると、ハッカーがあなたのアカウントのすべて にアクセスできるようになる可能性があります。このため、常にパスワード マネージャーを使用し、複数の Web サイトで同じ認証情報を決して使用しないでください。

それは単なるフィッシング攻撃です。一方、今日のセキュリティに対する最大の脅威の 1 つは、マルバタイジング、つまり偽の広告です。検索結果ページの上部にある広告リンクは、広告のように見えない場合があります。あるいは、たとえ広告のように見えたとしても、企業の正規の広告のように見える場合があります。

しかし、Google やその他の企業はこうした広告の精査が下手な場合が多いため、攻撃者のサイトに移動するリンクをクリックしてしまう可能性があります。私たちは過去 1 年間、マルバタイジング攻撃の具体的な事例を数多く書いてきました。非常に多くの場合、Mac または Windows のマルウェア感染につながります。もちろん、偽の広告は、マルウェアではなく、フィッシングやその他の詐欺サイトにつながる可能性もあります。

ある Web サイトを別の Web サイトに接続する要素は、ハイパーリンク、または短縮してリンクと呼ばれます。リンクには、https:// または http:// で始まり、その後にドメイン名が続く Web アドレス (URL または URI と呼ばれることもあります) が含まれています。場合によっては、そのサイトの特定のページに誘導されることがあります。

Web アドレスは 2 つの方法で表示できます。テキスト メッセージやプレーン テキスト形式で送信された電子メールにアドレスが表示される場合は、https://www.intego.com などの完全なアドレスが表示される可能性があり、クリック可能なリンクとして表示される場合と表示されない場合があります。ただし、リンクが Web ページ上にある場合、または HTML メールに埋め込まれている場合は、通常、送信者が表示したいテキストが含まれた下線付きのリンクが表示されます。例として、Intego Mac Security Blog へのこのリンクには、私が選択したテキストが表示されており、その後ろにサイトへの実際のリンクが隠されています。

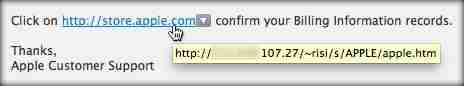

そのテキスト自体が URL として表示される可能性もあります。これは実際のリンク先と一致する場合と一致しない場合があるため、注意してください。あるものを表示し、別のものを非表示にするリンクは誰でも作成できます。リンクにテキストが表示されるか URL が表示されるかにかかわらず、欺瞞的な可能性があります。たとえば、「Get Free Stuff Here」というリンクを作成できますが、その隠しリンクは何か邪悪なものです。リンクの上にカーソルを置くか (コンピューターにマウスまたはトラックパッドがある場合)、iPhone または iPad でリンクをタップアンドホールドすると、リンク先の実際の URL が表示されます。

上記では、リンクが安全かどうかを判断するために知っておく必要がある最初のテクニックを練習しました。リンクの上にカーソルを置くか、iPhone または iPad でリンクをタップしたままにします。これは、メール、メッセージ、または上のスクリーンショットのように、この記事を含んでエクスポートした PDF で機能します。 Web ブラウザでは、リンクの背後にある URL がブラウザのステータス バーに表示されることがよくあります。 Safari for Mac では、[表示] > [表示] を選択します。ステータスバーを表示します。 Chrome、Edge、Firefox などの他のほとんどのブラウザでは、カーソルを置くとブラウザ ウィンドウの左下隅に URL が表示されます。

しかし、これを行うときに URL を確認するだけでは、リンクが安全かどうかを判断するのに必ずしも十分ではありません。場合によっては、リンクが欺瞞となる可能性があります。最近、Apple からと称する電子メールを受け取りました。数年前に下取りに出した iPhone の AppleCare の返金期限が迫っているという内容でした。これは疑わしいように思えましたが、実際には合法であることが判明しました。私が最初にしたことは、メール内のリンクの上にカーソルを置くことでした。

驚いたことに、リンクは apple.com ではなく、apple.co に移動していました。 Apple がそのドメインを所有していることはたまたま知っていましたが、Apple がそのドメインをリンクで使用しているのを見たことはありませんでした。また、なぜこの場合に Apple が使用したのかもわかりません。リンクをクリックしても、本来あるべきページにリダイレクトされませんでした。そこで、詳しい情報を得るために Apple サポートに電話し、最初の反応はフィッシングメールのようだと指摘しました。

迷った場合は、ブラウザでサイトの既存のブックマークにアクセスしてください。または、ブックマークしていない場合は、既知の Web サイトのアドレスを手動で入力します。次に、受信した電子メールまたはメッセージで言及されているセクションを探します。最初にサイトにサインインする必要がある場合があります。見つからない場合は、会社のサポート チームにお問い合わせください。サイトに対して Google やその他の Web 検索を実行しないでください。トップのリンクは、会社のホームページのように見えて、実際には別の場所に誘導する欺瞞的な広告である可能性があります。

リンクが安全か悪意があるかを判断するには、多くの点を確認する必要があります。

リンク内で最初に探すべきことは、正規のドメイン名のスペルミスやバリエーションです。たとえば、applle.com を見た場合、それはあなたを騙そうとしていると考えるべきです。また、app1e.com には、文字 l の代わりに数字 1 が含まれていますが、一部のフォントでは正しく表示される場合があります。 apple-web.com のようなドメインも、Apple が所有していない悪意のあるサイトである可能性があります。

my-site.com など、実際のドメインの一部としてハイフンを使用することもできます。ハイフンは欺瞞に使用される可能性があることに注意してください。たとえば、誰かが support-apple.com を使用した場合、実際のドメインは apple.com ではないことに注意してください。これは、正規の Apple サイト support.apple.com のようなサブドメインでもありません。むしろ、「support-apple.com」は Apple に属さないサイトです。

もう 1 つのタイプの不正な URL は、ドットで区切られた余分な単語でドメインを偽装するものです。たとえば、apple.refund.com へのリンクが表示される場合があります。この例では、実際のドメインはrefund.comであり、リンゴの部分は単なるサブドメイン(refund.comドメインに関連付けられたサイト)です。

ドメイン名はすべて複数の文字で始まり、.com、.net、.edu、.me で終わりますが、他にも何百もの可能性があります。ドメインの末尾にある「ドット何か」の部分は、トップレベル ドメイン (略して TLD) と呼ばれます。ほとんどの主要ブランドや小売店は、.com、または .fr (フランス)、.de (ドイツ)、.co.uk (イギリス) などの国固有の TLD を使用しています。

app.le などの短い URL のように見えるドメインに注意してください。 Apple がこれを所有していると考えるべきではありません。

https:// ではなく http:// で始まる URL へのリンクには常に注意する必要があります。後者の HTTPS は、Web サイトで使用される HTTP プロトコルの安全なバージョンです。 HTTPS により、デバイスと Web サイト間のデータが確実に暗号化されます。

今日、ほとんどの Web サイトは HTTPS を使用しており、HTTPS を使用していないものは危険である可能性があります。 HTTPS を使用しない Web サイトを読み込もうとすると、ほとんどの Web ブラウザで警告が表示されるため、それらのサイトへのアクセスを続行しないでください。多くの場合、ブラウザーのアドレス バーに南京錠が表示されると、Web サイトが安全であることがわかります。

一部の古いサイトは HTTPS に更新されておらず、使用されていない可能性があり、ハッカーがこれらのサイトにアクセスし、悪意のある Web ページをホストするために使用する可能性があります。

そうは言っても、https:// または南京錠の存在は、そのサイトが実際に安全または合法であることを意味するものではありません。実際、最近ではほとんどの悪意のあるサイトが HTTPS を使用しています。 HTTPS は、ブラウザと Web サーバー間の安全な接続のみを意味します。しかし、ハッカーのサイトに HTTPS 接続している場合、HTTPS はそのサイト上の悪意のあるものからユーザーを保護しません。

メール内のリンクが実際のドメインに移動しないことは珍しくありません。リンクは、クリックを追跡するために電子メール サービス経由で作成される可能性があります。一例として、一般的に使用されている MailChimp サービスがあります。 MailChimp から送信されたニュースレターを受信する場合があります。そのメール内のリンクにカーソルを置くと、そのドメインが表示されます。このリンクをクリックすると、別の Web サイトにリダイレクトされます。 MailChimp のサーバーはリクエストを実際の送信者のドメインに転送します。これは危険ではありませんが、脅威アクター (悪者) が MailChimp を使用したり、MailChimp に似たリンクを含む電子メールを送信して、ユーザーをだまそうとする可能性もあります。

場合によっては、ドメインがどのようなものであってもリンクが記載されたメールを受け取ることがありますが、ドメインの後のテキストは、次の例のようにユーザーを騙すことを目的としています。

ドメインは、実際のドメインではなく、数値の IP アドレスであり、その IP アドレスの後に特定の会社からのものである可能性を誤って示唆するテキストが続く場合もあります。

原則として、多数の数字、ランダムな文字と数字、または複数のハイフンを含む URL には注意してください。これらはユーザーをだますように設計されている可能性があります。

また、詳細なドメイン名の代わりに、192.123.456.789 などの IP アドレスを含むリンクは危険である可能性があります。

詐欺師は、人々が理解できないと想定して、複雑なドメインを使用することがあります。

これは、以前に説明したものと同様の、もう 1 つの一般的な欺瞞戦術です。ハイフンの存在など、ドメイン名に 2 ~ 3 個以上のドットがある場合は、不審であり、欺瞞の可能性があると見なす必要があります。

おそらく、.zip と .mov で終わるファイルについてはよくご存じでしょう。これらは通常、それぞれ圧縮アーカイブと映画またはビデオ ファイルを表します。残念ながら、これらは一般に公開されているトップレベル ドメインでもあり、詐欺師が利用できるようになりました。電子メールまたはテキスト メッセージに file.zip または movie.mov へのリンクが表示される場合があります。これらは、あなたを詐欺しようとしているドメインへのリンクである可能性があります。

.sh、.pl、.rs など、あまり一般的ではないファイル名拡張子も TLD として利用できます。 (ファイル名として、これらはそれぞれシェル スクリプト、または Perl または Rust ドキュメントを表します。)

疑わしい場合は、受信したリンクが安全かどうかを判断するのに役立つリンク チェッカーを使用できます。リンク チェック サイトの例には、URLVoid、VirusTotal、Google Safe Browsing、およびユーザーがチェックする URL のライブ フィードがある urlscan.io などがあります。 URLVoid と VirusTotal はそれぞれ、重複排除後に 110 を超える複数のドメイン ブラックリストをチェックします。

これらのリンク チェック サイトは、もちろん確実ではありません。新しいドメインは常に登録されており、これらのサービスは、ユーザーがチェックした時点では、真新しいフィッシング サイトやマルウェア サイトをまだ認識していない可能性があります。ただし、これらのリンク チェッカーのいずれかが、スキャンした URL が悪意のあるものである可能性を示唆する場合は、その URL にアクセスしないことが最善です。

bit.ly、goo.gl、t.co などのドメインを使用した短縮 URL には特に注意してください。これらのリンクのいずれかをクリックすると、短縮サービスによって元のリンクにリダイレクトされますが、これは悪意のあるものである可能性があります。短縮 URL を確認するために使用できるツールがあります。たとえば、ExpandURL を試してみてください。短縮 URL を入力すると、その URL がどこに移動するかを確認できます。または、短縮 URL のパスを表示できる Mac アプリである Link Unshortener を使用します。

ただし、リダイレクト チェッカー サービスですら確実なものではありません。リダイレクト リンクは、訪問者のブラウザ、オペレーティング システム、認識されている地理的位置などの要因に応じて、異なる宛先につながる可能性があります。したがって、たとえば、ロシアで Windows PC を使用しているように見える場合は、無害なサイトにリダイレクトされる可能性がありますが、米国で Mac を使用している場合は、マルウェアまたはフィッシングにリダイレクトされる可能性があります。サイト。

悪意のあるリンクをクリックすると、もちろん有害な可能性があります。リンクが人々を騙す方法はたくさんあるので、何を探すべきかを知ることが重要です。疑わしい場合はクリックしないでください。リンクが関連付けられていると主張する実際の Web サイト (理想的にはブックマーク経由) に直接アクセスし、リンクが提供すると称するページまたは情報を検索します。

以上がこのリンクは安全ですか?クリックせずに安全に確認する方法の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。