平均スタックを使用したユーザー認証

この記事では、一般的なアーキテクチャを使用して、平均スタックアプリケーション内のユーザー認証を調査します。Node.js、Express.js、およびMongoDBベースのREST APIと対話する角度のあるシングルページアプリ。 安全なユーザー管理の重要な側面については説明します

このプロセスには、いくつかの重要なポイントに対処する必要があります:

ユーザー登録。

- セキュアデータストレージ(パスワードは 直接保存されない)。

- ユーザーログイン。 ページ訪問全体でアクティブなユーザーセッションを維持します。

- 認証されたユーザーのみの特定のページへのアクセスを制限する 。

- ログインステータスに基づいてユーザーインターフェイスを動的に調整します(たとえば、「ログイン」または「マイプロファイル」ボタンの表示)。

- ハイレベル認証の概要:

データストレージ:

ハッシュされたパスワードを含むユーザーデータは、mongodbに居住しています。

- API(Express.js):

- Express.js APIは、ユーザーデータの作成、読み取り、更新、および削除(CRUD)操作を処理します。 クライアントサイドインタラクション(Angular): AngularアプリケーションはAPIと相互作用し、JSON Webトークン(JWTS)を使用してユーザーインタラクションとセッション状態を管理し、セッション状態を管理します。

- jwts:jwtsは、従来のCookieを置き換え、安らかなAPIに依存するシングルページアプリケーションに最適です。 登録またはログインが成功すると生成されます

- セッション管理:Angularは、ユーザーセッションを維持するためにJWTを保存します。 JWTの有効性は、保護されたビューを表示する前にチェックされます。 JWTは、保護されたルートアクセスのためにExpress APIに送り返されます。 セキュリティ:

- パスワードは、node.jsのモジュールを使用してハッシュおよび塩漬けです。 Passport.jsは、Express内で、認証戦略(具体的には、ユーザー名/パスワード検証のためのローカル戦略)を実装しています。

- の例アプリケーション構造:

-

完全なコードはGitHubで利用できます。 前提条件には、node.js、mongodb、および角度cli。

cryptoが含まれます

home

登録

login プロファイル(ログインしたユーザーにのみアクセスできます)

- ret api(node.js、express.js、mongodb):

- APIには、3つのコアルートが含まれています

-

/api/register(post):ユーザー登録。 -

/api/login(post):ユーザーログイン。 -

/api/profile/:USERID(get):ユーザープロファイルの詳細(保護)を取得します。

mongodbスキーマ(mongoose):

/api/models/users.jsの単純なユーザースキーマは、email、name、hash、およびsaltフィールドを定義します。 emailフィールドは一意です。

var userSchema = new mongoose.Schema({

email: { type: String, unique: true, required: true },

name: { type: String, required: true },

hash: String,

salt: String

});パスワードハッシュと塩漬け:

setPasswordおよびvalidPasswordメソッド、node.jsのcryptoモジュールをレバレッジ、パスワードを直接保存せずに安全なパスワード管理を処理します。

userSchema.methods.setPassword = function(password) {

this.salt = crypto.randomBytes(16).toString('hex');

this.hash = crypto.pbkdf2Sync(password, this.salt, 1000, 64, 'sha512').toString('hex');

};

userSchema.methods.validPassword = function(password) {

var hash = crypto.pbkdf2Sync(password, this.salt, 1000, 64, 'sha512').toString('hex');

return this.hash === hash;

};jwt生成:

generateJwtメソッドは、

userSchema.methods.generateJwt = function() {

var expiry = new Date();

expiry.setDate(expiry.getDate() + 7);

return jwt.sign({

_id: this._id,

email: this.email,

name: this.name,

exp: parseInt(expiry.getTime() / 1000),

}, "MY_SECRET");

};Passport.jsは、Expressの認証を簡素化します。 ファイルは、ローカル戦略を定義します:

/api/config/passport.js

passport.use(new LocalStrategy({ usernameField: 'email' }, function(username, password, done) {

User.findOne({ email: username }, function(err, user) {

// ... (error handling and password verification logic) ...

});

}));ファイルは、

:を使用したJWT認証用のミドルウェアを含むAPIルートを定義します。

/api/routes/index.js

express-jwt

var auth = jwt({ secret: 'MY_SECRET', userProperty: 'payload' });

router.get('/profile', auth, ctrlProfile.profileRead);

Angular Service(

)

authentication.service.ts

角度のルートガード(

)はルートを保護し、ログインしたユーザーのみがアクセスできるようにします。

auth-guard.service.ts/profile結論:

この包括的なガイドの詳細は、平均スタックアプリケーションで安全な認証システムを構築します。 安全なパスワード処理とJWT管理に常に優先順位を付けることを忘れないでください。 提供された例は、あなた自身のプロジェクトで堅牢なユーザー認証を実装するための強固な基盤を提供します。

よくある質問(FAQS):(元のFAQはすでに非常に包括的でよく書かれています。この応答が過度に長くなるので、ここで繰り返しません。)

以上が平均スタックを使用したユーザー認証の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

Video Face Swap

完全無料の AI 顔交換ツールを使用して、あらゆるビデオの顔を簡単に交換できます。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

1663

1663

14

14

1420

1420

52

52

1315

1315

25

25

1266

1266

29

29

1239

1239

24

24

javascriptの分解:それが何をするのか、なぜそれが重要なのか

Apr 09, 2025 am 12:07 AM

javascriptの分解:それが何をするのか、なぜそれが重要なのか

Apr 09, 2025 am 12:07 AM

JavaScriptは現代のWeb開発の基礎であり、その主な機能には、イベント駆動型のプログラミング、動的コンテンツ生成、非同期プログラミングが含まれます。 1)イベント駆動型プログラミングにより、Webページはユーザー操作に応じて動的に変更できます。 2)動的コンテンツ生成により、条件に応じてページコンテンツを調整できます。 3)非同期プログラミングにより、ユーザーインターフェイスがブロックされないようにします。 JavaScriptは、Webインタラクション、シングルページアプリケーション、サーバー側の開発で広く使用されており、ユーザーエクスペリエンスとクロスプラットフォーム開発の柔軟性を大幅に改善しています。

JavaScriptの進化:現在の傾向と将来の見通し

Apr 10, 2025 am 09:33 AM

JavaScriptの進化:現在の傾向と将来の見通し

Apr 10, 2025 am 09:33 AM

JavaScriptの最新トレンドには、TypeScriptの台頭、最新のフレームワークとライブラリの人気、WebAssemblyの適用が含まれます。将来の見通しは、より強力なタイプシステム、サーバー側のJavaScriptの開発、人工知能と機械学習の拡大、およびIoTおよびEDGEコンピューティングの可能性をカバーしています。

JavaScriptエンジン:実装の比較

Apr 13, 2025 am 12:05 AM

JavaScriptエンジン:実装の比較

Apr 13, 2025 am 12:05 AM

さまざまなJavaScriptエンジンは、各エンジンの実装原則と最適化戦略が異なるため、JavaScriptコードを解析および実行するときに異なる効果をもたらします。 1。語彙分析:ソースコードを語彙ユニットに変換します。 2。文法分析:抽象的な構文ツリーを生成します。 3。最適化とコンパイル:JITコンパイラを介してマシンコードを生成します。 4。実行:マシンコードを実行します。 V8エンジンはインスタントコンピレーションと非表示クラスを通じて最適化され、Spidermonkeyはタイプ推論システムを使用して、同じコードで異なるパフォーマンスパフォーマンスをもたらします。

JavaScript:Web言語の汎用性の調査

Apr 11, 2025 am 12:01 AM

JavaScript:Web言語の汎用性の調査

Apr 11, 2025 am 12:01 AM

JavaScriptは、現代のWeb開発のコア言語であり、その多様性と柔軟性に広く使用されています。 1)フロントエンド開発:DOM操作と最新のフレームワーク(React、Vue.JS、Angularなど)を通じて、動的なWebページとシングルページアプリケーションを構築します。 2)サーバー側の開発:node.jsは、非ブロッキングI/Oモデルを使用して、高い並行性とリアルタイムアプリケーションを処理します。 3)モバイルおよびデスクトップアプリケーション開発:クロスプラットフォーム開発は、反応および電子を通じて実現され、開発効率を向上させます。

Python vs. JavaScript:学習曲線と使いやすさ

Apr 16, 2025 am 12:12 AM

Python vs. JavaScript:学習曲線と使いやすさ

Apr 16, 2025 am 12:12 AM

Pythonは、スムーズな学習曲線と簡潔な構文を備えた初心者により適しています。 JavaScriptは、急な学習曲線と柔軟な構文を備えたフロントエンド開発に適しています。 1。Python構文は直感的で、データサイエンスやバックエンド開発に適しています。 2。JavaScriptは柔軟で、フロントエンドおよびサーバー側のプログラミングで広く使用されています。

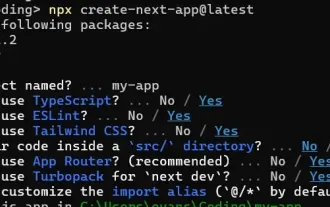

next.jsを使用してマルチテナントSaaSアプリケーションを構築する方法(フロントエンド統合)

Apr 11, 2025 am 08:22 AM

next.jsを使用してマルチテナントSaaSアプリケーションを構築する方法(フロントエンド統合)

Apr 11, 2025 am 08:22 AM

この記事では、許可によって保護されたバックエンドとのフロントエンド統合を示し、next.jsを使用して機能的なedtech SaaSアプリケーションを構築します。 FrontEndはユーザーのアクセス許可を取得してUIの可視性を制御し、APIリクエストがロールベースに付着することを保証します

C/CからJavaScriptへ:すべてがどのように機能するか

Apr 14, 2025 am 12:05 AM

C/CからJavaScriptへ:すべてがどのように機能するか

Apr 14, 2025 am 12:05 AM

C/CからJavaScriptへのシフトには、動的なタイピング、ゴミ収集、非同期プログラミングへの適応が必要です。 1)C/Cは、手動メモリ管理を必要とする静的に型付けられた言語であり、JavaScriptは動的に型付けされ、ごみ収集が自動的に処理されます。 2)C/Cはマシンコードにコンパイルする必要がありますが、JavaScriptは解釈言語です。 3)JavaScriptは、閉鎖、プロトタイプチェーン、約束などの概念を導入します。これにより、柔軟性と非同期プログラミング機能が向上します。

next.jsを使用してマルチテナントSaaSアプリケーションを構築する(バックエンド統合)

Apr 11, 2025 am 08:23 AM

next.jsを使用してマルチテナントSaaSアプリケーションを構築する(バックエンド統合)

Apr 11, 2025 am 08:23 AM

私はあなたの日常的な技術ツールを使用して機能的なマルチテナントSaaSアプリケーション(EDTECHアプリ)を作成しましたが、あなたは同じことをすることができます。 まず、マルチテナントSaaSアプリケーションとは何ですか? マルチテナントSaaSアプリケーションを使用すると、Singの複数の顧客にサービスを提供できます