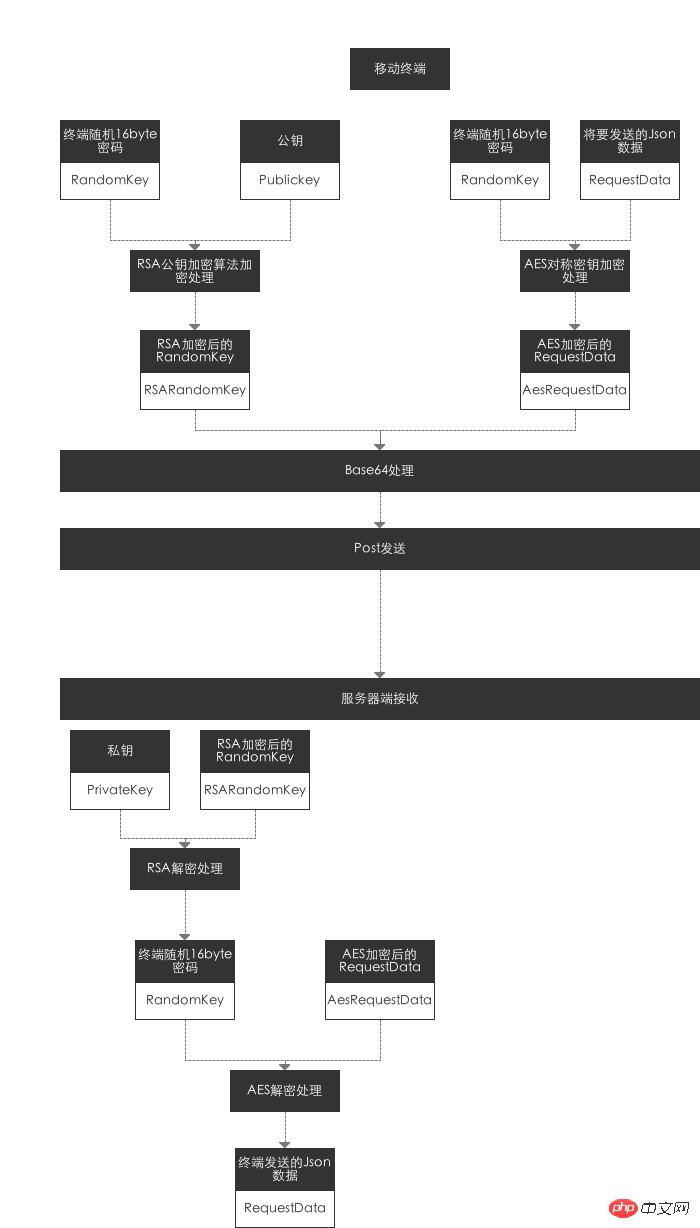

AES/RSA暗号化メカニズム

httpHTTP サーバーと端末デバイス間の通信中、パケットはネットワーク (Android) によってキャプチャされ、逆コンパイルされることがよくあります。 APK 逆コンパイル ツール) およびその他のテクノロジーを使用して、HTTP 通信インターフェイス のアドレスとパラメーターを取得します。情報のセキュリティを確保するために、AES+RSA の組み合わせを使用してインターフェイス パラメーター を暗号化および復号化します。1. RSA について。暗号化メカニズム: 公開キーはデータの暗号化に使用され、秘密キーはデータの復号化に使用されます。公開キーと秘密キーは同時に生成され、互いに対応します。公開鍵で暗号化した後、暗号文を B に送信すると、B は秘密鍵と公開鍵を使用して復号化できます 2. AES 暗号化は対称暗号化とも呼ばれます: A が AES にパスワードを使用した後データを暗号化し、B は同じパスワードを使用して暗号文を復号化します。

具体的な操作方法:

1. openssl モードを使用して、キーの関連する

を入力します。端末で、端末の現在のアドレスの下に、公開鍵と秘密鍵の合計 7 つのファイルを生成します (7 つのファイルの使用方法については、付録の展開リンクを参照してください) 2. Android クライアントは公開キー Public

Key を持ち、サーバーは公開キー PublicKey と秘密キー

を持っていると仮定します。3. Android はサーバーにリクエストを送信します。Android は Byte[] ランダム パスワードをランダムに生成します。 RandomKey=123456 と仮定し、AES アルゴリズムを使用して 6. サーバーは、AES で暗号化された RandomKey データを受信し、秘密キーを使用して暗号化を解除します。 Android によって生成された元の RandomKey を取得します。 9. Android 端末は、Response データを受信した後、ローカルで生成された RandomKey を使用して AES 復号化を直接実行できます。 以下の詳細なフローチャートをご覧ください。 クライアントサーバーHTTPSデータ送信フローチャート注意事項

:1 実際の開発過程で、RSAとAESは暗号文生成規格が異なり、iOSと互換性がないことが判明しました。 IOS では、RSA アルゴリズムに JAVA とは異なる公開キーが必要です。詳細な解決策については、次を参照してください:2. jdk1.7 以降のバージョンは 128 バイトを超える KEY をサポートしていないため、AES 暗号化では 128 バイトを超える KEY を使用できません。

概要: パフォーマンス テストの結果、暗号化されたデータの送信から復号化されて元のデータが返されるまでのクライアント全体の時間は

ms を超えません (Iphone4 および Centos Java サーバーの送信テスト)。このプランはTOKENを使用しませんが、将来的に使用される可能性があります。公開鍵を

更新以上がAES/RSA暗号化メカニズムの詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7540

7540

15

15

1380

1380

52

52

83

83

11

11

21

21

86

86

Java で AES 暗号化および復号化操作を実行する方法

May 08, 2023 pm 10:34 PM

Java で AES 暗号化および復号化操作を実行する方法

May 08, 2023 pm 10:34 PM

1. 背景知識 暗号化では、暗号化アルゴリズムは一方向暗号化と双方向暗号化に分類されます。対称暗号化とは、AES 暗号化、DES 暗号化など、暗号化と復号化に同じキーが使用されることを意味します。非対称暗号化とは、RSA 暗号化などを含む、暗号化と復号化に異なるキーを使用することを指します。一方向暗号化には、MD5 や SHA などの元に戻せないダイジェスト アルゴリズムが含まれます。双方向暗号化には、対称暗号化と非対称暗号化が含まれます。双方向暗号化は元に戻すことができ、暗号文へのキーが存在します。 2. AES の概要 AES: Advanced Encryption Standard (Advanced Encryption Standard) は、米国連邦政府によって採用されたブロック暗号化標準であり、現在最も一般的な対称暗号化アルゴリズムです。 DES に代わる新世代のブロック暗号化アルゴリズムです。

Python を使用して RSA 暗号化と復号化を実装する

Apr 14, 2023 pm 02:13 PM

Python を使用して RSA 暗号化と復号化を実装する

Apr 14, 2023 pm 02:13 PM

昨日、Python を使用して RSA アルゴリズムを実装する方法を示した英語の記事 [1] を見ました。コードのロジックは前の記事「Understanding the RSA Algorithm」と同じです。RSA に詳しくない友人は、「Understanding the RSA」という記事を読むことができます。 「RSA アルゴリズム」では、「RSA とは何か」、RSA の数学的原理が説明され、簡単な例が示されており、Quanzhihu で RSA を理解するのに最も簡単な記事と言えます (これは読者のコメントから来ています)。英語で提供されたコードを実行したところ、中国語を暗号化できないことが判明したため、中国語の暗号化と復号化をサポートするように暗号化と復号化の関数を変更しました。今日の記事では、Python を使用して RSA 暗号化および復号化プロセスを実装し、暗号化を確立する方法を紹介します。

PHP と GMP を使用して大きな整数の RSA 暗号化および復号化アルゴリズムを実行する方法

Jul 28, 2023 pm 05:25 PM

PHP と GMP を使用して大きな整数の RSA 暗号化および復号化アルゴリズムを実行する方法

Jul 28, 2023 pm 05:25 PM

PHP と GMP を使用して大きな整数の RSA 暗号化および復号化アルゴリズムを実行する方法 RSA 暗号化アルゴリズムは、データ セキュリティの分野で広く使用されている非対称暗号化アルゴリズムです。これは、2 つの特に大きな素数といくつかの単純な数学演算に基づいて公開キー暗号化と秘密キー復号化のプロセスを実装します。 PHP言語では、GMP(GNUMultiplePrecision)ライブラリにより大きな整数の計算を実現でき、RSAアルゴリズムを組み合わせることで暗号化・復号化機能を実現できます。この記事では、PHP および GMP ライブラリを使用して、

SpringBoot が RAS+AES 自動インターフェイス復号化を実装する方法

May 20, 2023 pm 04:04 PM

SpringBoot が RAS+AES 自動インターフェイス復号化を実装する方法

May 20, 2023 pm 04:04 PM

1. 事故インターフェースの安全性に関する決まり文句について話しましょう。旧正月の前に、飛行機の戦いに関する小さな H5 ゲームを作りました。無限モードでは、パラメーターを渡すために使用されるボディが表示されるため、ユーザーのポイントを保存する必要があります。インターフェイスの安全性のため、フロントエンドと私は、渡されるパラメータが次のとおりであることに同意しました: ユーザーの無制限モード ポイント + 「合意した数値」 + ユーザー ID の合計。Base64 で暗号化した後、リクエストはサーバーに送信され、ユーザーの無制限モード ポイントを取得するために次のように復号化されます: { "integral":"MTExMTM0NzY5NQ==",} しかし、旧正月の間に、オペレーションが突然私にやって来て、私に告げました。無限モードのポイントランキングリストのスコアが間違っていたこと: これは非常に奇妙です、2 位は 1 つだけです

PHP および GMP を使用して RSA 暗号化および復号化アルゴリズムを実装する方法

Jul 28, 2023 pm 11:54 PM

PHP および GMP を使用して RSA 暗号化および復号化アルゴリズムを実装する方法

Jul 28, 2023 pm 11:54 PM

PHP と GMP を使用して RSA 暗号化および復号化アルゴリズムを実装する方法 RSA 暗号化アルゴリズムは、情報セキュリティの分野で広く使用されている非対称暗号化アルゴリズムです。実際のアプリケーションでは、多くの場合、プログラミング言語を使用して RSA 暗号化および復号化アルゴリズムを実装する必要があります。 PHP は一般的に使用されるサーバー側スクリプト言語であり、GMP (GNUMultiplePrecision) は、RSA アルゴリズムで必要な大量の演算の実行に役立つ高精度数学計算ライブラリです。この記事ではPHPとGMPの使い方を紹介します。

Python を使用して RSA 暗号化アルゴリズムを作成するにはどうすればよいですか?

Sep 20, 2023 pm 01:21 PM

Python を使用して RSA 暗号化アルゴリズムを作成するにはどうすればよいですか?

Sep 20, 2023 pm 01:21 PM

Python を使用して RSA 暗号化アルゴリズムを作成するにはどうすればよいですか?はじめに: RSA は、情報セキュリティの分野で広く使用されている非対称暗号化アルゴリズムです。最新の通信では、機密データの暗号化と復号化に RSA 暗号化アルゴリズムが一般的に使用されています。この記事では、Python を使用して RSA 暗号化アルゴリズムを作成する方法を紹介し、具体的なコード例を示します。 Python ライブラリのインストール RSA 暗号化アルゴリズムの作成を開始する前に、Python 暗号化ライブラリをインストールする必要があります。次のコマンドを使用してインストールできます: pipinstallrsa generated

PHPにおけるAES256暗号化技術とそのフレームワークへの応用について詳しく解説

Jun 09, 2023 pm 12:25 PM

PHPにおけるAES256暗号化技術とそのフレームワークへの応用について詳しく解説

Jun 09, 2023 pm 12:25 PM

インターネットの発展と普及に伴い、データセキュリティへの注目がますます高まっています。暗号化技術はデータの送信や保存時に非常に有効な手段であり、暗号化によりデータの機密性と完全性を確保できます。 PHP では、AES256 暗号化技術が非常によく使われている暗号化方式ですが、この記事ではそのフレームワークへの適用方法について詳しく紹介します。 AES256 暗号化テクノロジの概要 AES (Advanced Encryption Standard) は高度な暗号化標準であり、最近よく使われている暗号化方式です。

PHP は RSA 非対称暗号化テクノロジーを実装しています

Jun 18, 2023 am 09:34 AM

PHP は RSA 非対称暗号化テクノロジーを実装しています

Jun 18, 2023 am 09:34 AM

RSA 非対称暗号化テクノロジは、現在最も一般的で安全な暗号化方式の 1 つです。広く使用されているプログラミング言語である PHP には、RSA 暗号化の実装において独自の利点もあります。この記事では、PHP を使用して RSA 非対称暗号化テクノロジを実装する方法を読者に紹介します。 1. RSA アルゴリズムとは何ですか? RSA アルゴリズムは非対称暗号化技術であり、通常、データの暗号化とデジタル署名に使用されます。そのセキュリティは主に数論の問題、つまり非常に大きな整数を非常に短時間で因数分解することの難しさに基づいています。 RSAアルゴリズム暗号化ストリーム