WeChat によって開発されたメッセージ本文の署名、暗号化および復号化

最初の数記事は主に WeChat 開発の準備についてであり、技術的な内容はありません。第 1 回と第 2 回の記事では、Peanut Shell を使用して VS と連携してコードのデバッグを行うことについて主に説明しました。私は、Peanut Shell と区別するしかなかったのに、Peanut Shell に誘われた冗談だと言われたことがありました。この記事の本文に入る前に、ピーナッツ シェルよりも便利なツールである ngrok について紹介したいと思います。ngrok の利点については、ここでは詳しく説明しません。

セキュリティ上の理由から、WeChat パブリック プラットフォームには 10 月にメッセージ本文の暗号化と復号化機能が追加されました。まず、署名を検証する必要があります。これはパブリック プラットフォームとパブリック アカウントによって使用されます。次に、パブリック アカウントにプッシュされる通常のメッセージと イベント メッセージの場合、デバイスのパブリック アカウントにプッシュされるデバイスも暗号化される必要があります。暗号化および復号化機能が有効になった後、公式プラットフォーム サーバーが公式アカウント サーバーの構成されたアドレスにメッセージをプッシュすると、URL に 2 つのパラメーターが追加追加されます。1 つは暗号化タイプで、もう 1 つはメッセージ本文の署名です。 、これを使用して新しい関数を反映します。暗号化アルゴリズムはAESを使用します。プレーン テキスト モード、互換モード、セーフ モード の手順については、公式ドキュメントを参照してください。

メッセージの信頼性と暗号化と復号化を確認するために、公式デモが提供されています。詳細については説明しません。ダウンロードして直接呼び出すことができます。以下のコードを参照してください:

using System;using System.Collections.Generic;using System.Linq;using System.Text;using System.Security.Cryptography;using System.IO;using System.Net;namespace WxApi

{ public class Cryptography

{ public static UInt32 HostToNetworkOrder(UInt32 inval)

{

UInt32 outval = 0; for (int i = 0; i < 4; i++)

outval = (outval << 8) + ((inval >> (i * 8)) & 255); return outval;

} public static Int32 HostToNetworkOrder(Int32 inval)

{

Int32 outval = 0; for (int i = 0; i < 4; i++)

outval = (outval << 8) + ((inval >> (i * 8)) & 255); return outval;

} /// <summary>

/// 解密方法 /// </summary>

/// <param name="Input">密文</param>

/// <param name="EncodingAESKey"></param>

/// <returns></returns>

///

public static string AES_decrypt(String Input, string EncodingAESKey, ref string appid)

{ byte[] Key;

Key = Convert.FromBase64String(EncodingAESKey + "="); byte[] Iv = new byte[16];

Array.Copy(Key, Iv, 16); byte[] btmpMsg = AES_decrypt(Input, Iv, Key); int len = BitConverter.ToInt32(btmpMsg, 16);

len = IPAddress.NetworkToHostOrder(len); byte[] bMsg = new byte[len]; byte[] bAppid = new byte[btmpMsg.Length - 20 - len];

Array.Copy(btmpMsg, 20, bMsg, 0, len);

Array.Copy(btmpMsg, 20 + len, bAppid, 0, btmpMsg.Length - 20 - len); string oriMsg = Encoding.UTF8.GetString(bMsg);

appid = Encoding.UTF8.GetString(bAppid); return oriMsg;

} public static String AES_encrypt(String Input, string EncodingAESKey, string appid)

{ byte[] Key;

Key = Convert.FromBase64String(EncodingAESKey + "="); byte[] Iv = new byte[16];

Array.Copy(Key, Iv, 16); string Randcode = CreateRandCode(16); byte[] bRand = Encoding.UTF8.GetBytes(Randcode); byte[] bAppid = Encoding.UTF8.GetBytes(appid); byte[] btmpMsg = Encoding.UTF8.GetBytes(Input); byte[] bMsgLen = BitConverter.GetBytes(HostToNetworkOrder(btmpMsg.Length)); byte[] bMsg = new byte[bRand.Length + bMsgLen.Length + bAppid.Length + btmpMsg.Length];

Array.Copy(bRand, bMsg, bRand.Length);

Array.Copy(bMsgLen, 0, bMsg, bRand.Length, bMsgLen.Length);

Array.Copy(btmpMsg, 0, bMsg, bRand.Length + bMsgLen.Length, btmpMsg.Length);

Array.Copy(bAppid, 0, bMsg, bRand.Length + bMsgLen.Length + btmpMsg.Length, bAppid.Length); return AES_encrypt(bMsg, Iv, Key);

} private static string CreateRandCode(int codeLen)

{ string codeSerial = "2,3,4,5,6,7,a,c,d,e,f,h,i,j,k,m,n,p,r,s,t,A,C,D,E,F,G,H,J,K,M,N,P,Q,R,S,U,V,W,X,Y,Z"; if (codeLen == 0)

{

codeLen = 16;

} string[] arr = codeSerial.Split(','); string code = ""; int randValue = -1;

Random rand = new Random(unchecked((int)DateTime.Now.Ticks)); for (int i = 0; i < codeLen; i++)

{

randValue = rand.Next(0, arr.Length - 1);

code += arr[randValue];

} return code;

} private static String AES_encrypt(String Input, byte[] Iv, byte[] Key)

{ var aes = new RijndaelManaged(); //秘钥的大小,以位为单位

aes.KeySize = 256; //支持的块大小

aes.BlockSize = 128; //填充模式

aes.Padding = PaddingMode.PKCS7;

aes.Mode = CipherMode.CBC;

aes.Key = Key;

aes.IV = Iv; var encrypt = aes.CreateEncryptor(aes.Key, aes.IV); byte[] xBuff = null; using (var ms = new MemoryStream())

{ using (var cs = new CryptoStream(ms, encrypt, CryptoStreamMode.Write))

{ byte[] xXml = Encoding.UTF8.GetBytes(Input);

cs.Write(xXml, 0, xXml.Length);

}

xBuff = ms.ToArray();

}

String Output = Convert.ToBase64String(xBuff); return Output;

} private static String AES_encrypt(byte[] Input, byte[] Iv, byte[] Key)

{ var aes = new RijndaelManaged(); //秘钥的大小,以位为单位

aes.KeySize = 256; //支持的块大小

aes.BlockSize = 128; //填充模式 //aes.Padding = PaddingMode.PKCS7;

aes.Padding = PaddingMode.None;

aes.Mode = CipherMode.CBC;

aes.Key = Key;

aes.IV = Iv; var encrypt = aes.CreateEncryptor(aes.Key, aes.IV); byte[] xBuff = null; #region 自己进行PKCS7补位,用系统自己带的不行 byte[] msg = new byte[Input.Length + 32 - Input.Length % 32];

Array.Copy(Input, msg, Input.Length); byte[] pad = KCS7Encoder(Input.Length);

Array.Copy(pad, 0, msg, Input.Length, pad.Length); #endregion

#region 注释的也是一种方法,效果一样 //ICryptoTransform transform = aes.CreateEncryptor(); //byte[] xBuff = transform.TransformFinalBlock(msg, 0, msg.Length);

#endregion

using (var ms = new MemoryStream())

{ using (var cs = new CryptoStream(ms, encrypt, CryptoStreamMode.Write))

{

cs.Write(msg, 0, msg.Length);

}

xBuff = ms.ToArray();

}

String Output = Convert.ToBase64String(xBuff); return Output;

} private static byte[] KCS7Encoder(int text_length)

{ int block_size = 32; // 计算需要填充的位数

int amount_to_pad = block_size - (text_length % block_size); if (amount_to_pad == 0)

{

amount_to_pad = block_size;

} // 获得补位所用的字符

char pad_chr = chr(amount_to_pad); string tmp = ""; for (int index = 0; index < amount_to_pad; index++)

{

tmp += pad_chr;

} return Encoding.UTF8.GetBytes(tmp);

} /**

* 将数字转化成ASCII码对应的字符,用于对明文进行补码

*

* @param a 需要转化的数字

* @return 转化得到的字符 */

static char chr(int a)

{ byte target = (byte)(a & 0xFF); return (char)target;

} private static byte[] AES_decrypt(String Input, byte[] Iv, byte[] Key)

{

RijndaelManaged aes = new RijndaelManaged();

aes.KeySize = 256;

aes.BlockSize = 128;

aes.Mode = CipherMode.CBC;

aes.Padding = PaddingMode.None;

aes.Key = Key;

aes.IV = Iv; var decrypt = aes.CreateDecryptor(aes.Key, aes.IV); byte[] xBuff = null; using (var ms = new MemoryStream())

{ using (var cs = new CryptoStream(ms, decrypt, CryptoStreamMode.Write))

{ byte[] xXml = Convert.FromBase64String(Input); byte[] msg = new byte[xXml.Length + 32 - xXml.Length % 32];

Array.Copy(xXml, msg, xXml.Length);

cs.Write(xXml, 0, xXml.Length);

}

xBuff = decode2(ms.ToArray());

} return xBuff;

} private static byte[] decode2(byte[] decrypted)

{ int pad = (int)decrypted[decrypted.Length - 1]; if (pad < 1 || pad > 32)

{

pad = 0;

} byte[] res = new byte[decrypted.Length - pad];

Array.Copy(decrypted, 0, res, 0, decrypted.Length - pad); return res;

}

}

}using System;using System.Collections.Generic;using System.Linq;using System.Text;using System.Xml;using System.Collections;//using System.Web;using System.Security.Cryptography;//-40001 : 签名验证错误//-40002 : xml解析失败//-40003 : sha加密生成签名失败//-40004 : AESKey 非法//-40005 : appid 校验错误//-40006 : AES 加密失败//-40007 : AES 解密失败//-40008 : 解密后得到的buffer非法//-40009 : base64加密异常//-40010 : base64解密异常namespace WxApi

{ public class MsgCrypt

{ string m_sToken; string m_sEncodingAESKey; string m_sAppID; enum WXBizMsgCryptErrorCode

{

WXBizMsgCrypt_OK = 0,

WXBizMsgCrypt_ValidateSignature_Error = -40001,

WXBizMsgCrypt_ParseXml_Error = -40002,

WXBizMsgCrypt_ComputeSignature_Error = -40003,

WXBizMsgCrypt_IllegalAesKey = -40004,

WXBizMsgCrypt_ValidateAppid_Error = -40005,

WXBizMsgCrypt_EncryptAES_Error = -40006,

WXBizMsgCrypt_DecryptAES_Error = -40007,

WXBizMsgCrypt_IllegalBuffer = -40008,

WXBizMsgCrypt_EncodeBase64_Error = -40009,

WXBizMsgCrypt_DecodeBase64_Error = -40010

}; //构造函数 // @param sToken: 公众平台上,开发者设置的Token // @param sEncodingAESKey: 公众平台上,开发者设置的EncodingAESKey // @param sAppID: 公众帐号的appid

public MsgCrypt(string sToken, string sEncodingAESKey, string sAppID)

{

m_sToken = sToken;

m_sAppID = sAppID;

m_sEncodingAESKey = sEncodingAESKey;

} // 检验消息的真实性,并且获取解密后的明文 // @param sMsgSignature: 签名串,对应URL参数的msg_signature // @param sTimeStamp: 时间戳,对应URL参数的timestamp // @param sNonce: 随机串,对应URL参数的nonce // @param sPostData: 密文,对应POST请求的数据 // @param sMsg: 解密后的原文,当return返回0时有效 // @return: 成功0,失败返回对应的错误码

public int DecryptMsg(string sMsgSignature, string sTimeStamp, string sNonce, string sPostData, ref string sMsg)

{ if (m_sEncodingAESKey.Length != 43)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_IllegalAesKey;

}

XmlDocument doc = new XmlDocument();

XmlNode root; string sEncryptMsg; try

{

doc.LoadXml(sPostData);

root = doc.FirstChild;

sEncryptMsg = root["Encrypt"].InnerText;

} catch (Exception)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_ParseXml_Error;

} //verify signature

int ret = 0;

ret = VerifySignature(m_sToken, sTimeStamp, sNonce, sEncryptMsg, sMsgSignature); if (ret != 0) return ret; //decrypt

string cpid = ""; try

{

sMsg = Cryptography.AES_decrypt(sEncryptMsg, m_sEncodingAESKey, ref cpid);

} catch (FormatException)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_DecodeBase64_Error;

} catch (Exception)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_DecryptAES_Error;

} if (cpid != m_sAppID) return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_ValidateAppid_Error; return 0;

} //将企业号回复用户的消息加密打包 // @param sReplyMsg: 企业号待回复用户的消息,xml格式的字符串 // @param sTimeStamp: 时间戳,可以自己生成,也可以用URL参数的timestamp // @param sNonce: 随机串,可以自己生成,也可以用URL参数的nonce // @param sEncryptMsg: 加密后的可以直接回复用户的密文,包括msg_signature, timestamp, nonce, encrypt的xml格式的字符串, // 当return返回0时有效 // return:成功0,失败返回对应的错误码

public int EncryptMsg(string sReplyMsg, string sTimeStamp, string sNonce, ref string sEncryptMsg)

{ if (m_sEncodingAESKey.Length != 43)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_IllegalAesKey;

} string raw = ""; try

{

raw = Cryptography.AES_encrypt(sReplyMsg, m_sEncodingAESKey, m_sAppID);

} catch (Exception)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_EncryptAES_Error;

} string MsgSigature = ""; int ret = 0;

ret = GenarateSinature(m_sToken, sTimeStamp, sNonce, raw, ref MsgSigature); if (0 != ret) return ret;

sEncryptMsg = ""; string EncryptLabelHead = "<Encrypt><![CDATA["; string EncryptLabelTail = "]]></Encrypt>"; string MsgSigLabelHead = "<MsgSignature><![CDATA["; string MsgSigLabelTail = "]]></MsgSignature>"; string TimeStampLabelHead = "<TimeStamp><![CDATA["; string TimeStampLabelTail = "]]></TimeStamp>"; string NonceLabelHead = "<Nonce><![CDATA["; string NonceLabelTail = "]]></Nonce>";

sEncryptMsg = sEncryptMsg + "<xml>" + EncryptLabelHead + raw + EncryptLabelTail;

sEncryptMsg = sEncryptMsg + MsgSigLabelHead + MsgSigature + MsgSigLabelTail;

sEncryptMsg = sEncryptMsg + TimeStampLabelHead + sTimeStamp + TimeStampLabelTail;

sEncryptMsg = sEncryptMsg + NonceLabelHead + sNonce + NonceLabelTail;

sEncryptMsg += "</xml>"; return 0;

} public class DictionarySort : System.Collections.IComparer

{ public int Compare(object oLeft, object oRight)

{ string sLeft = oLeft as string; string sRight = oRight as string; int iLeftLength = sLeft.Length; int iRightLength = sRight.Length; int index = 0; while (index < iLeftLength && index < iRightLength)

{ if (sLeft[index] < sRight[index]) return -1; else if (sLeft[index] > sRight[index]) return 1; else

index++;

} return iLeftLength - iRightLength;

}

} //Verify Signature

private static int VerifySignature(string sToken, string sTimeStamp, string sNonce, string sMsgEncrypt, string sSigture)

{ string hash = ""; int ret = 0;

ret = GenarateSinature(sToken, sTimeStamp, sNonce, sMsgEncrypt, ref hash); if (ret != 0) return ret; //System.Console.WriteLine(hash);

if (hash == sSigture) return 0; else

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_ValidateSignature_Error;

}

} public static int GenarateSinature(string sToken, string sTimeStamp, string sNonce, string sMsgEncrypt, ref string sMsgSignature)

{

ArrayList AL = new ArrayList();

AL.Add(sToken);

AL.Add(sTimeStamp);

AL.Add(sNonce);

AL.Add(sMsgEncrypt);

AL.Sort(new DictionarySort()); string raw = ""; for (int i = 0; i < AL.Count; ++i)

{

raw += AL[i];

}

SHA1 sha;

ASCIIEncoding enc; string hash = ""; try

{

sha = new SHA1CryptoServiceProvider();

enc = new ASCIIEncoding(); byte[] dataToHash = enc.GetBytes(raw); byte[] dataHashed = sha.ComputeHash(dataToHash);

hash = BitConverter.ToString(dataHashed).Replace("-", "");

hash = hash.ToLower();

} catch (Exception)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_ComputeSignature_Error;

}

sMsgSignature = hash; return 0;

}

}

}処理プログラムでは、まずパブリック プラットフォーム サーバーから送信されたデータを取得し、文字列に変換します。コードは次のとおりです

string postStr = "";

Stream s = VqiRequest.GetInputStream();//此方法是对System.Web.HttpContext.Current.Request.InputStream的封装,可直接代码

byte[] b = new byte[s.Length];

s.Read(b, 0, (int)s.Length);

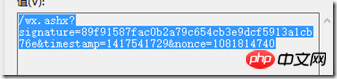

postStr = Encoding.UTF8.GetString(b);次に、URL のパラメータをそれぞれ取得します: timestamp、nonce、msg_signature、encrypt_type。ご覧のとおり、プレーンテキスト モードには encrypt_type パラメーターはありません。図に示すように:

クリア テキスト モード

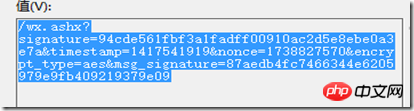

互換モードとセキュリティ モード

互換モードとセキュリティ モードでは、メッセージ本文の署名と暗号化の種類という 2 つのパラメーターが追加されます。

互換モードは実際の運用で使用する可能性は低いため、ここでは詳しく紹介しません。

上記を続けてください。 URL のパラメータを取得した後、encrypt_type の値が aes であるかどうかを確認します。そうであれば、この時点で、復号化に復号化関連のメソッドを呼び出す必要があります。

if (encrypt_type == "aes")

{

requestXML.IsAes = true;

requestXML.EncodingAESKey = aeskey;

requestXML.token = token;

requestXML.appid = appid; var ret = new MsgCrypt(token, aeskey, appid); int r = ret.DecryptMsg(msg_signature, timestamp, nonce, postStr, ref data); if (r!=0)

{

WxApi.Base.WriteBug("消息解密失败"); return null;

}

}それ以外の場合は、受信した XML 文字列が直接解析されます。

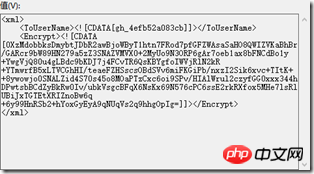

下の図は受信した暗号文です:

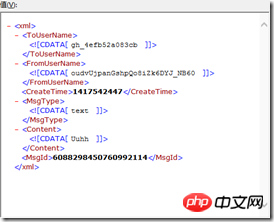

復号化された内容は次のとおりです:

これで、この XML を解析できます。

暗号化されたリクエストに返信する必要がある場合は、返信の内容も暗号化する必要があるため、受信したメッセージが暗号化されているかどうかを確認してから返信する必要があります。返信する前に返信してください。メッセージに返信する方法については、次の記事で詳しく説明します。この記事では暗号化プロセスについてのみ説明します。

処理コードは以下の通りです:

private static void Response(WeiXinRequest requestXML, string data)

{ if (requestXML.IsAes)

{ var wxcpt = new MsgCrypt(requestXML.token, requestXML.EncodingAESKey, requestXML.appid);

wxcpt.EncryptMsg(data, Utils.ConvertDateTimeInt(DateTime.Now).ToString(), Utils.GetRamCode(), ref data);

}

Utils.ResponseWrite(data);

}受信したメッセージエンティティと返信が必要な内容xmlを渡し、暗号化されている場合は暗号化してから応答し、暗号化されていない場合は直接応答します。

【関連おすすめ】

1.WeChatパブリックアカウントプラットフォームのソースコードダウンロード

2.Weizhichuang T+ WeChatロボットのソースコード

以上がWeChat によって開発されたメッセージ本文の署名、暗号化および復号化の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7489

7489

15

15

1377

1377

52

52

77

77

11

11

19

19

41

41

PDFの署名を検証する方法

Feb 18, 2024 pm 05:33 PM

PDFの署名を検証する方法

Feb 18, 2024 pm 05:33 PM

私たちは通常、政府やその他の機関から PDF ファイルを受け取りますが、中にはデジタル署名が付いているものもあります。署名を検証すると、SignatureValid メッセージと緑色のチェック マークが表示されます。署名が検証されない場合、有効性は不明です。署名の検証は重要です。PDF で署名を検証する方法を見てみましょう。 PDF 形式の署名を検証する方法 PDF 形式で署名を検証すると、署名の信頼性が高まり、文書が受け入れられる可能性が高くなります。次の方法で PDF ドキュメントの署名を検証できます。 Adobe Reader で PDF を開きます。 署名を右クリックし、「署名プロパティの表示」を選択します。 「署名者証明書の表示」ボタンをクリックします。 「信頼」タブから信頼できる証明書リストに署名を追加します。 「署名の検証」をクリックして検証を完了します。

Outlook の署名は再起動後に毎日消えます

Feb 19, 2024 pm 05:24 PM

Outlook の署名は再起動後に毎日消えます

Feb 19, 2024 pm 05:24 PM

電子メールの署名は正当性と専門性を証明するために重要であり、連絡先情報と会社のロゴが含まれます。 Outlook ユーザーは、再起動後に署名が消えてしまうという不満をよく抱いており、会社の知名度を高めたいと考えているユーザーにとってはイライラする可能性があります。この記事では、この問題を解決するためのさまざまな修正を検討します。 Microsoft Outlook の署名が消え続けるのはなぜですか? Microsoft Outlook を初めて使用する場合は、お使いのバージョンが試用版ではないことを確認してください。体験版では署名が消える場合があります。さらに、バージョン アーキテクチャもオペレーティング システムのバージョン アーキテクチャと一致する必要があります。 Outlook Web App で電子メールの署名が時々消える場合は、次のことが原因である可能性があります。

Python を使用して RSA 暗号化と復号化を実装する

Apr 14, 2023 pm 02:13 PM

Python を使用して RSA 暗号化と復号化を実装する

Apr 14, 2023 pm 02:13 PM

昨日、Python を使用して RSA アルゴリズムを実装する方法を示した英語の記事 [1] を見ました。コードのロジックは前の記事「Understanding the RSA Algorithm」と同じです。RSA に詳しくない友人は、「Understanding the RSA」という記事を読むことができます。 「RSA アルゴリズム」では、「RSA とは何か」、RSA の数学的原理が説明され、簡単な例が示されており、Quanzhihu で RSA を理解するのに最も簡単な記事と言えます (これは読者のコメントから来ています)。英語で提供されたコードを実行したところ、中国語を暗号化できないことが判明したため、中国語の暗号化と復号化をサポートするように暗号化と復号化の関数を変更しました。今日の記事では、Python を使用して RSA 暗号化および復号化プロセスを実装し、暗号化を確立する方法を紹介します。

PHP 8 の新機能: 検証と署名の追加

Mar 27, 2024 am 08:21 AM

PHP 8 の新機能: 検証と署名の追加

Mar 27, 2024 am 08:21 AM

PHP8 は PHP の最新バージョンであり、プログラマーにさらなる利便性と機能をもたらします。このバージョンはセキュリティとパフォーマンスに特に重点を置いており、注目すべき新機能の 1 つは検証および署名機能の追加です。この記事では、これらの新機能とその使用法について詳しく説明します。検証と署名は、コンピューター サイエンスにおける非常に重要なセキュリティ概念です。これらは、送信されるデータが完全で本物であることを確認するためによく使用されます。オンライン取引や機密情報を扱う場合、検証と署名がさらに重要になります。誰かがデータを改ざんできると、潜在的にデータが改ざんされる可能性があるためです。

PHP での署名と検証

May 23, 2023 pm 04:10 PM

PHP での署名と検証

May 23, 2023 pm 04:10 PM

インターネット技術の発展に伴い、セキュリティ、特にインターネット アプリケーションで送信されるデータのセキュリティがますます重要な問題になっています。署名と署名検証テクノロジは、データのセキュリティを確保するための重要な手段となっています。一般的なインターネット プログラミング言語である PHP も、署名と署名検証に関連する関数を提供しています。この記事では、PHP の署名と署名検証について紹介します。 1. 署名と署名検証の概念 署名とは、デジタル署名アルゴリズムに基づいてデータを暗号化し、特定の文字列を生成することを指します。データはこの文字列を通じて検証できます

PHP における署名認証方式とその応用

Aug 06, 2023 pm 07:05 PM

PHP における署名認証方式とその応用

Aug 06, 2023 pm 07:05 PM

PHP における署名認証方法とその応用 インターネットの発展に伴い、Web アプリケーションのセキュリティがますます重要になってきています。署名認証は、リクエストの正当性を検証し、不正アクセスを防止するために使用される一般的なセキュリティ メカニズムです。この記事では、PHP での署名認証方法とその応用を紹介し、コード例を示します。 1. 署名認証とは何ですか?署名認証は、キーとアルゴリズムに基づく検証メカニズムです。リクエスト パラメータは暗号化されて一意の署名値が生成されます。その後、サーバーはリクエストを復号化し、同じアルゴリズムとキーを使用して署名を検証します。

PHP WeChat 開発: メッセージの暗号化と復号化を実装する方法

May 13, 2023 am 11:40 AM

PHP WeChat 開発: メッセージの暗号化と復号化を実装する方法

May 13, 2023 am 11:40 AM

PHP は、Web 開発およびサーバーサイド プログラミング、特に WeChat 開発で広く使用されているオープン ソースのスクリプト言語です。現在、ますます多くの企業や開発者が WeChat 開発に PHP を使用し始めています。これは、PHP が本当に学びやすく、使いやすい開発言語となっているためです。 WeChat の開発では、メッセージの暗号化と復号化はデータのセキュリティに関わるため、非常に重要な問題となります。暗号化と復号化の方法を持たないメッセージの場合、ハッカーは簡単にデータを入手でき、ユーザーに脅威を与える可能性があります。

PHP を使用して WeChat マス メッセージング ツールを開発する

May 13, 2023 pm 05:00 PM

PHP を使用して WeChat マス メッセージング ツールを開発する

May 13, 2023 pm 05:00 PM

WeChat の人気に伴い、マーケティング ツールとして WeChat を使用し始める企業が増えています。 WeChat グループ メッセージング機能は、企業が WeChat マーケティングを行うための重要な手段の 1 つです。ただし、手動送信のみに頼ると、マーケターにとって非常に時間と労力がかかる作業になります。したがって、WeChat マス メッセージング ツールを開発することが特に重要です。この記事では、PHP を使用して WeChat マス メッセージング ツールを開発する方法を紹介します。 1. 準備作業 WeChat マス メッセージング ツールを開発するには、次の技術点を習得する必要があります。 PHP WeChat パブリック プラットフォーム開発の基礎知識 開発ツール: Sub