Nodejs 暗号化モジュールにおける基本的なセキュリティ知識の共有

この記事では、主に Nodejs の上級者向けに、暗号化モジュールで習得する必要がある基本的なセキュリティ知識について説明します。これが皆さんのお役に立てれば幸いです。インターネット時代において、ネットワーク上のデータ量は毎日驚くべき速度で増加しています。同時に、ネットワークセキュリティに関するさまざまな問題も次々と浮上しています。今日、情報セキュリティの重要性がますます顕著になっているため、開発者はセキュリティについての理解を強化し、技術的手段を通じてサービスのセキュリティを強化する必要があります。

crypto モジュールは、nodejs のコア モジュールの 1 つで、ダイジェスト操作、暗号化、電子署名などのセキュリティ関連の機能を提供します。多くの初心者は、長い API リストをどのように始めればよいのかわからないため、セキュリティ分野の多くの知識が必要になります。 crypto模块是nodejs的核心模块之一,它提供了安全相关的功能,如摘要运算、加密、电子签名等。很多初学者对着长长的API列表,不知如何上手,因此它背后涉及了大量安全领域的知识。

本文重点讲解API背后的理论知识,主要包括如下内容:

摘要(hash)、基于摘要的消息验证码(HMAC)

对称加密、非对称加密、电子签名

分组加密模式

本文摘录自《Nodejs学习笔记》,更多章节及更新,请访问 github主页地址。

二、摘要(hash)

摘要(digest):将长度不固定的消息作为输入,通过运行hash函数,生成固定长度的输出,这段输出就叫做摘要。通常用来验证消息完整、未被篡改。

摘要运算是不可逆的。也就是说,输入固定的情况下,产生固定的输出。但知道输出的情况下,无法反推出输入。

伪代码如下。

digest = Hash(message)

常见的摘要算法 与 对应的输出位数如下:

MD5:128位

SHA-1:160位

SHA256 :256位

SHA512:512位

nodejs中的例子:

var crypto = require('crypto');

var md5 = crypto.createHash('md5');

var message = 'hello';

var digest = md5.update(message, 'utf8').digest('hex');

console.log(digest);

// 输出如下:注意这里是16进制

// 5d41402abc4b2a76b9719d911017c592备注:在各类文章或文献中,摘要、hash、散列 这几个词经常会混用,导致不少初学者看了一脸懵逼,其实大部分时候指的都是一回事,记住上面对摘要的定义就好了。

三、MAC、HMAC

MAC(Message Authentication Code):消息认证码,用以保证数据的完整性。运算结果取决于消息本身、秘钥。

MAC可以有多种不同的实现方式,比如HMAC。

HMAC(Hash-based Message Authentication Code):可以粗略地理解为带秘钥的hash函数。

nodejs例子如下:

const crypto = require('crypto');

// 参数一:摘要函数

// 参数二:秘钥

let hmac = crypto.createHmac('md5', '123456');

let ret = hmac.update('hello').digest('hex');

console.log(ret);

// 9c699d7af73a49247a239cb0dd2f8139四、对称加密、非对称加密

加密/解密:给定明文,通过一定的算法,产生加密后的密文,这个过程叫加密。反过来就是解密。

encryptedText = encrypt( plainText )

plainText = decrypt( encryptedText )

秘钥:为了进一步增强加/解密算法的安全性,在加/解密的过程中引入了秘钥。秘钥可以视为加/解密算法的参数,在已知密文的情况下,如果不知道解密所用的秘钥,则无法将密文解开。

encryptedText = encrypt(plainText, encryptKey)

plainText = decrypt(encryptedText, decryptKey)

根据加密、解密所用的秘钥是否相同,可以将加密算法分为对称加密、非对称加密。

1、对称加密

加密、解密所用的秘钥是相同的,即encryptKey === decryptKey。

常见的对称加密算法:DES、3DES、AES、Blowfish、RC5、IDEA。

加、解密伪代码:

encryptedText = encrypt(plainText, key); // 加密

plainText = decrypt(encryptedText, key); // 解密

2、非对称加密

又称公开秘钥加密。加密、解密所用的秘钥是不同的,即encryptKey !== decryptKey

対称暗号化、非対称暗号化、電子署名

ブロック暗号化モード

この記事は「Nodejs Study Notes」からの抜粋です。その他の章や最新情報については、github ホームページのアドレスをご覧ください。

2. ダイジェスト (ハッシュ) ダイジェスト (ダイジェスト): 可変長のメッセージを入力として受け取り、ハッシュ関数を実行して固定長の出力を生成します。この出力はダイジェストと呼ばれます。通常、メッセージが完全で改ざんされていないことを確認するために使用されます。

ダイジェスト操作は元に戻すことができません。言い換えれば、入力が固定されると、固定された出力が生成されます。しかし、出力が既知であれば、入力を推定することはできません。

疑似コードは以下の通りです。

digest = Hash(message)

一般的なダイジェスト アルゴリズムと対応する出力桁は次のとおりです:

MD5: 128 ビット

SHA-1: 160 ビット-

SHA256: 256 ビット🎜🎜🎜🎜SHA512: 512 ビット🎜🎜🎜nodejs の例: 🎜🎜注: さまざまな記事やドキュメントでは、abstract、hash、hash という単語が同じ意味で使用されることがよくあります。実際、ほとんどの場合、上記の抽象の定義を覚えておいてください。 🎜🎜3. MAC、HMAC🎜🎜MAC (メッセージ認証コード): データの整合性を保証するために使用されるメッセージ認証コード。操作の結果は、メッセージ自体と秘密キーによって異なります。 🎜🎜MAC は、HMAC など、さまざまな方法で実装できます。 🎜🎜HMAC (Hash-based Message Authentication Code): 秘密鍵を持つハッシュ関数として大まかに理解できます。 🎜🎜nodejs の例は次のとおりです: 🎜rrreee🎜4. 対称暗号化、非対称暗号化🎜🎜🎜暗号化/復号化: 平文を指定すると、特定のアルゴリズムを通じて暗号化された暗号文が生成されます。このプロセスは暗号化と呼ばれます。その逆が復号化です。 🎜🎜encryptedText = encrypt(plainText)🎜plainText = decrypt(encryptedText)🎜🎜🎜秘密鍵🎜: 暗号化/復号化アルゴリズムのセキュリティをさらに強化するために、暗号化/復号化プロセスに秘密鍵が導入されます。秘密鍵は暗号化・復号化アルゴリズムのパラメータとみなすことができ、暗号文が既知である場合、復号化に使用される秘密鍵が分からなければ暗号文を復号化することはできない。 🎜🎜encryptedText = encrypt(plainText, encryptKey)🎜plainText = decrypt(encryptedText, decryptKey)🎜🎜暗号化と復号化に使用される秘密鍵が同じかどうかにより、暗号化アルゴリズムは🎜対称暗号化🎜と🎜非対称暗号化に分けられます🎜。 🎜🎜1. 対称暗号化🎜🎜 暗号化と復号化に使用される秘密鍵は同じです。つまり、

01 -- if lth mod k = k-1 02 02 -- if lth mod k = k-2 . . . k k ... k k -- if lth mod k = 0

ログイン後にコピーログイン後にコピーencryptKey === decryptKeyです。 🎜🎜一般的な対称暗号化アルゴリズム: DES、3DES、AES、Blowfish、RC5、IDEA。 🎜🎜疑似コードを追加して復号します: 🎜🎜encryptedText = encrypt(plainText, key); // 暗号化 🎜plainText = decrypt(encryptedText, key); // 🎜🎜 2. 非対称暗号化 🎜🎜 とも呼ばれます。暗号化と復号化に使用される秘密キーは異なります。つまり、encryptKey !== decryptKeyです。 🎜🎜暗号化キーは公開されており、公開キーと呼ばれます。復号化キーは秘密に保たれ、秘密キーと呼ばれます。 🎜🎜一般的な非対称暗号化アルゴリズム: RSA、DSA、ElGamal。 🎜🎜疑似コードを追加して復号します: 🎜🎜encryptedText = encrypt(plainText, publicKey); // 暗号化 🎜plainText = decrypt(encryptedText, privateKey) // 復号 🎜🎜3. シークレットの違いに加えてキー、計算速度にも違いがあります。一般的に言えば、🎜🎜🎜🎜対称暗号化は非対称暗号化よりも高速です。 🎜🎜🎜🎜非対称暗号化は通常、短いテキストの暗号化に使用され、対称暗号化は通常、長いテキストの暗号化に使用されます。 🎜🎜🎜🎜HTTPS プロトコルなど、この 2 つは組み合わせて使用でき、ハンドシェイク フェーズ中に RSA 交換を通じて対称キーを生成できます。後続の通信フェーズでは、対称暗号化アルゴリズムを使用してデータを暗号化でき、ハンドシェイク フェーズ中に秘密キーが生成されます。 🎜🎜注: 対称鍵交換は必ずしも RSA を通じて行う必要はありませんが、DH などを通じて行うこともできますが、ここでは拡張しません。 🎜🎜5. デジタル署名🎜🎜🎜署名🎜から、🎜デジタル署名🎜の目的をおおよそ推測できます。主な機能は次のとおりです: 🎜🎜🎜🎜情報が特定の主題からのものであることを確認します。 🎜 确认信息完整、未被篡改。

为了达到上述目的,需要有两个过程:

发送方:生成签名。

接收方:验证签名。

1、发送方生成签名

计算原始信息的摘要。

通过私钥对摘要进行签名,得到电子签名。

将原始信息、电子签名,发送给接收方。

附:签名伪代码

digest = hash(message); // 计算摘要

digitalSignature = sign(digest, priviteKey); // 计算数字签名

2、接收方验证签名

通过公钥解开电子签名,得到摘要D1。(如果解不开,信息来源主体校验失败)

计算原始信息的摘要D2。

对比D1、D2,如果D1等于D2,说明原始信息完整、未被篡改。

附:签名验证伪代码

digest1 = verify(digitalSignature, publicKey); // 获取摘要

digest2 = hash(message); // 计算原始信息的摘要

digest1 === digest2 // 验证是否相等

3、对比非对称加密

由于RSA算法的特殊性,加密/解密、签名/验证 看上去特别像,很多同学都很容易混淆。先记住下面结论,后面有时间再详细介绍。

加密/解密:公钥加密,私钥解密。

签名/验证:私钥签名,公钥验证。

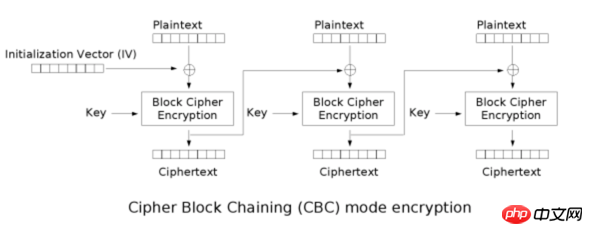

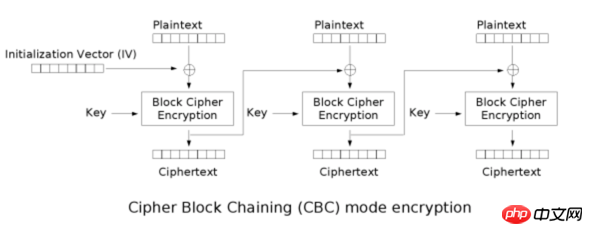

六、分组加密模式、填充、初始化向量

常见的对称加密算法,如AES、DES都采用了分组加密模式。这其中,有三个关键的概念需要掌握:模式、填充、初始化向量。

搞清楚这三点,才会知道crypto模块对称加密API的参数代表什么含义,出了错知道如何去排查。

1、分组加密模式

所谓的分组加密,就是将(较长的)明文拆分成固定长度的块,然后对拆分的块按照特定的模式进行加密。

常见的分组加密模式有:ECB(不安全)、CBC(最常用)、CFB、OFB、CTR等。

以最简单的ECB为例,先将消息拆分成等分的模块,然后利用秘钥进行加密。

图片来源:这里,更多关于分组加密模式的介绍可以参考 wiki。

后面假设每个块的长度为128位

2、初始化向量:IV

为了增强算法的安全性,部分分组加密模式(CFB、OFB、CTR)中引入了初始化向量(IV),使得加密的结果随机化。也就是说,对于同一段明文,IV不同,加密的结果不同。

以CBC为例,每一个数据块,都与前一个加密块进行亦或运算后,再进行加密。对于第一个数据块,则是与IV进行亦或。

IV的大小跟数据块的大小有关(128位),跟秘钥的长度无关。

如图所示,图片来源 这里

3、填充:padding

分组加密模式需要对长度固定的块进行加密。分组拆分完后,最后一个数据块长度可能小于128位,此时需要进行填充以满足长度要求。

填充方式有多重。常见的填充方式有PKCS7。

假设分组长度为k字节,最后一个分组长度为k-last,可以看到:

不管明文长度是多少,加密之前都会会对明文进行填充 (不然解密函数无法区分最后一个分组是否被填充了,因为存在最后一个分组长度刚好等于k的情况)

如果最后一个分组长度等于k-last === k,那么填充内容为一个完整的分组 k k k ... k (k个字节)

如果最后一个分组长度小于k-last < k,那么填充内容为 k-last mod k

01 -- if lth mod k = k-1 02 02 -- if lth mod k = k-2 . . . k k ... k k -- if lth mod k = 0

概括来说

分组加密:先将明文切分成固定长度的块(128位),再进行加密。

分组加密的几种模式:ECB(不安全)、CBC(最常用)、CFB、OFB、CTR。

填充(padding):部分加密模式,当最后一个块的长度小于128位时,需要通过特定的方式进行填充。(ECB、CBC需要填充,CFB、OFB、CTR不需要填充)

初始化向量(IV):部分加密模式(CFB、OFB、CTR)会将 明文块 与 前一个密文块进行亦或操作。对于第一个明文块,不存在前一个密文块,因此需要提供初始化向量IV(把IV当做第一个明文块 之前的 密文块)。此外,IV也可以让加密结果随机化。

関連する推奨事項:

以上がNodejs 暗号化モジュールにおける基本的なセキュリティ知識の共有の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7470

7470

15

15

1377

1377

52

52

77

77

11

11

19

19

29

29

次のミームコインスーパーサイクル: スポーツとミームカルチャーのヘビー級チャンピオン、XYZVerse (XYZ) を紹介します

Nov 03, 2024 pm 09:36 PM

次のミームコインスーパーサイクル: スポーツとミームカルチャーのヘビー級チャンピオン、XYZVerse (XYZ) を紹介します

Nov 03, 2024 pm 09:36 PM

2024 年の最終四半期に向けて暗号通貨の世界が興奮を高める中、投資家は並外れた利益をもたらす可能性のあるデジタル資産に注目しています。成功した仮想通貨の数字からの洞察は、特定のトークンが期限切れになる可能性があることを示しています

仮想通貨インフルエンサーのコビーが、Pump.fun経由で発行されたソラナ(SOL)ミームコインの供給量の60%を消費

Nov 09, 2024 am 04:14 AM

仮想通貨インフルエンサーのコビーが、Pump.fun経由で発行されたソラナ(SOL)ミームコインの供給量の60%を消費

Nov 09, 2024 am 04:14 AM

コビーとして広く知られるジョーダン・フィッシュは、11月8日金曜日にPump.fun経由で発行されたソラナ(SOL)ミームコインの供給量の60%を燃やした。

Robinhood CryptoはSECの調査を取り除きます! OKXの会社は8,400万ドルの和解を支払います

Mar 04, 2025 am 09:15 AM

Robinhood CryptoはSECの調査を取り除きます! OKXの会社は8,400万ドルの和解を支払います

Mar 04, 2025 am 09:15 AM

米国の暗号通貨規制政策の変化の兆候:RobinhoodとOKX症例分析最近、米国の規制当局の暗号通貨分野に対する規制態度は微妙な変化を遂げています。 Robinhood Crypto(RHC)は、証券取引委員会(SEC)の調査から逃れ、OKXの子会社Auxcayes Fintechcoは米国司法省(DOJ)との和解に達しました。一緒に、これらの2つのインシデントは、米国の暗号通貨規制における動的な調整と、コンプライアンス環境に積極的に適応する企業の努力を明らかにしています。 RobinhoodCryptoが勝ちます:SECは調査を終了します2025 2

JavaScript マップの使用方法 - .map()

Jan 13, 2025 am 10:46 AM

JavaScript マップの使用方法 - .map()

Jan 13, 2025 am 10:46 AM

古典的な for ループから forEach() メソッドまで、JavaScript でデータセットを反復処理するためにさまざまな技術やメソッドが使用されます。最も一般的なメソッドの 1 つは .map() メソッドです。 .map() は、親配列内の各項目に対して特定の関数を呼び出して配列を作成します。 .map() は、呼び出し元の配列に変更を加えるだけの変更メソッドとは対照的に、新しい js 配列を作成する非変更メソッドです。

クリプト・ビットロード: 変化し続ける暗号通貨の世界で影響力の術をマスターした男

Nov 16, 2024 am 04:34 AM

クリプト・ビットロード: 変化し続ける暗号通貨の世界で影響力の術をマスターした男

Nov 16, 2024 am 04:34 AM

特にミームコインの世界で、正直な態度、鋭い洞察力、オープンな態度で知られるビットロードは、自分自身に独特のニッチ市場を築き上げました。

ビットコインは67,000ドルを下回り、市場の不確実性の中でミームコインは勢いを増す

Oct 23, 2024 am 04:22 AM

ビットコインは67,000ドルを下回り、市場の不確実性の中でミームコインは勢いを増す

Oct 23, 2024 am 04:22 AM

本日、2024年10月22日、米国の地政学的緊張と選挙の不確実性のさなか、仮想通貨市場は小幅な下落を見せた。

デジタル暗号通貨アプリトレーディングソフトウェアTOP10(2025年の最新のランキング)

Mar 17, 2025 pm 05:12 PM

デジタル暗号通貨アプリトレーディングソフトウェアTOP10(2025年の最新のランキング)

Mar 17, 2025 pm 05:12 PM

この記事では、トップ10のデジタル仮想通貨交換プラットフォームをリストし、OKX、Binance、Gate.io、Huobi Global、Kraken、Coinbase、Kucoin、Crypto.com、Bitfinex、BitStampを紹介し、各プラットフォームのベースの強力な取引やユーザーフリードの交通機関など、各プラットフォームの利点を分析しますアクション料金など トランザクションを選択する際には、セキュリティ、料金、通貨の選択、ユーザーインターフェイス、流動性、カスタマーサポートなどの要因が考慮されます。 この記事は、投資は慎重であるべきであることを強調し、ユーザーは自分のニーズに基づいていることを推奨しています。

トップ10の仮想デジタル通貨取引プラットフォーム、世界のトップ10の仮想通貨アプリのランキング

Feb 12, 2025 am 06:09 AM

トップ10の仮想デジタル通貨取引プラットフォーム、世界のトップ10の仮想通貨アプリのランキング

Feb 12, 2025 am 06:09 AM

世界のトップ10の仮想デジタル通貨取引プラットフォームには、Binance、FTX、Coinbase Pro、OKX、Huobi.com、Kraken、Coinbase、Bybit、Gate.io、Kucoinが含まれます。プラットフォームを選択するときは、セキュリティ、取引料、流動性、サポート通貨、ユーザーエクスペリエンス、カスタマーサポートなどの要因を考慮する必要があります。