CTF における一般的な PHP 脆弱性の紹介 (図による概要)

この記事では、CTF における一般的な PHP の脆弱性 (画像とテキストの概要) を紹介します。これには一定の参考価値があります。困っている友人は参照できます。お役に立てば幸いです。 。

このような質問はよくありますが、記憶力が悪いと忘れてしまいがちなので、記憶を深めるために丁寧にまとめておきます! ! !

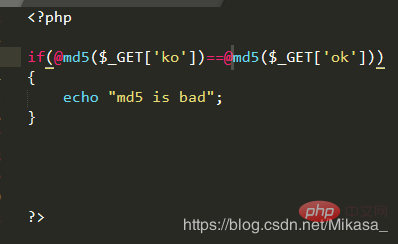

1. md5() の脆弱性により、PHP はハッシュ文字列を処理するときに「!=」または「==」を使用します。ハッシュ値を比較すると、 「0E」で始まるすべてのハッシュ値を 0 として解釈するため、2 つの異なるパスワードがハッシュされ、そのハッシュ値が両方とも「0E」で始まる場合、PHP ではそれらは同じとみなされ、両方とも 0 になります。

md5 処理後の 0e で始まる例をいくつか示します。

s878926199a

0e545993274517709034328855841020

s155964671a

0e342768416822451524974117254469

s 214587387a

0e848240448830537924465865611904

s214587387a

0e848240448830537924465865611904

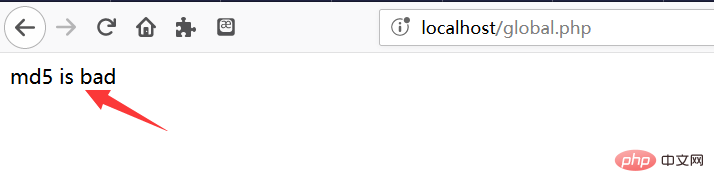

実験してみましょう:

結果。 。 。予想通り

# したがって、md5 で暗号化された文字列が制御可能 (つまり、入力が制御可能) な場合、脆弱性が発生する可能性があります。 ! !

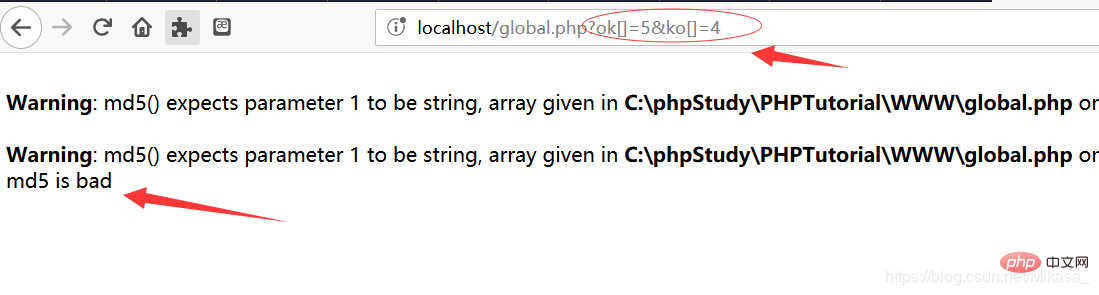

もちろん、さらに興味深いのは、md5 は配列を処理できないことです。以下も実験です:

2 つの異なる配列を渡します:

警告は出ますが、次のことがわかります。 、それでもバイパスできます (警告が不要な場合は、先頭に @ 記号を追加してください):

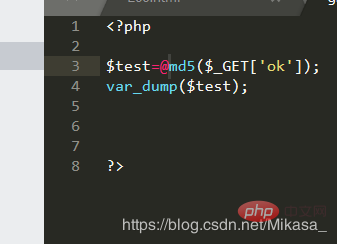

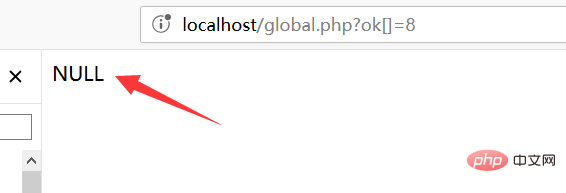

ただし、配列を処理するときに何が返されるかはわかりません。試してみてください:

var_dump():

は空です。 ! !配列を処理する場合、NULL 値が返されることに注意してください。

md5(str)==0; には多くのバイパス方法があります。要約すると、

-

バイパスするには 0 または 0e で始まります。

#Array - md5関数で処理後、先頭に数字が無い限り、例えば「c9f0f895fb98ab9159f51fd0297e236d」==0が成立します! ! ! 、文字列を整数に変換するために使用されます。 ! ! , 先頭に数字がない場合は0にしか変換できません! !

- 2.

strcmp() 関数は 2 つの文字列を比較するために使用されます。strcmp( string$ str1, string $ str2); Parameter str1 は最初の文字列、str2 は 2 番目の文字列です。 str1 が str2 より小さい場合は、 0 を返します。

等しい場合は、0 を返します (等しい場合は 0 を返す機能に注意してください)

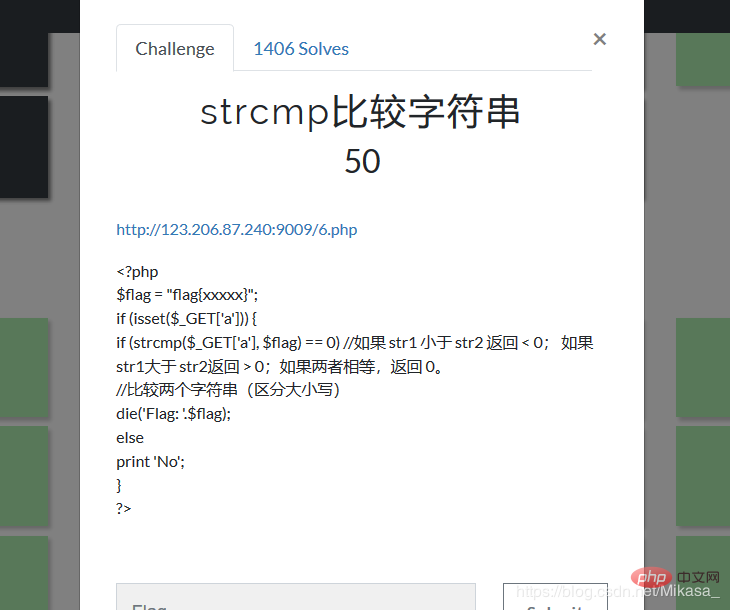

ただし、この関数のパラメータに不正なパラメータ (オブジェクト、配列など) がある場合、エラーが報告され、0 が返されます。 ! ! (この脆弱性は 5.3 より前の php に当てはまります。このマシンで試してみましたが、修正できないことがわかりました。何が起こったのかわかりません。) 以下は、BUGKU コードで監査された質問の例です。 :

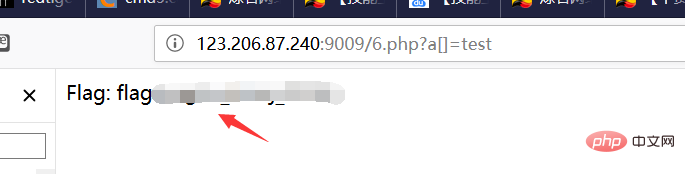

図に示すように、strcmp の脆弱性に従って、配列を渡してみます。

配列を渡すと strcmp エラーが発生し、戻り値が返されます。 、つまりバイパスされます! ! !

strcmp() と同じ別の関数 strcasecmp() があります。strcmp() は大文字と小文字を区別しますが、strcasecmp() は区別せず、同じ方法でバイパスできます。

以上がCTF における一般的な PHP 脆弱性の紹介 (図による概要)の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7554

7554

15

15

1382

1382

52

52

83

83

11

11

24

24

96

96

JSON Web Tokens(JWT)とPHP APIでのユースケースを説明してください。

Apr 05, 2025 am 12:04 AM

JSON Web Tokens(JWT)とPHP APIでのユースケースを説明してください。

Apr 05, 2025 am 12:04 AM

JWTは、JSONに基づくオープン標準であり、主にアイデンティティ認証と情報交換のために、当事者間で情報を安全に送信するために使用されます。 1。JWTは、ヘッダー、ペイロード、署名の3つの部分で構成されています。 2。JWTの実用的な原則には、JWTの生成、JWTの検証、ペイロードの解析という3つのステップが含まれます。 3. PHPでの認証にJWTを使用する場合、JWTを生成および検証でき、ユーザーの役割と許可情報を高度な使用に含めることができます。 4.一般的なエラーには、署名検証障害、トークンの有効期限、およびペイロードが大きくなります。デバッグスキルには、デバッグツールの使用とロギングが含まれます。 5.パフォーマンスの最適化とベストプラクティスには、適切な署名アルゴリズムの使用、有効期間を合理的に設定することが含まれます。

確固たる原則と、それらがPHP開発にどのように適用されるかを説明してください。

Apr 03, 2025 am 12:04 AM

確固たる原則と、それらがPHP開発にどのように適用されるかを説明してください。

Apr 03, 2025 am 12:04 AM

PHP開発における固体原理の適用には、次のものが含まれます。1。単一責任原則(SRP):各クラスは1つの機能のみを担当します。 2。オープンおよびクローズ原理(OCP):変更は、変更ではなく拡張によって達成されます。 3。Lischの代替原則(LSP):サブクラスは、プログラムの精度に影響を与えることなく、基本クラスを置き換えることができます。 4。インターフェイス分離原理(ISP):依存関係や未使用の方法を避けるために、細粒インターフェイスを使用します。 5。依存関係の反転原理(DIP):高レベルのモジュールと低レベルのモジュールは抽象化に依存し、依存関係噴射を通じて実装されます。

PHPにおける後期静的結合の概念を説明します。

Mar 21, 2025 pm 01:33 PM

PHPにおける後期静的結合の概念を説明します。

Mar 21, 2025 pm 01:33 PM

記事では、PHP 5.3で導入されたPHPの後期静的結合(LSB)について説明し、より柔軟な継承を求める静的メソッドコールのランタイム解像度を可能にします。 LSBの実用的なアプリケーションと潜在的なパフォーマ

システムの再起動後にUnixSocketの権限を自動的に設定する方法は?

Mar 31, 2025 pm 11:54 PM

システムの再起動後にUnixSocketの権限を自動的に設定する方法は?

Mar 31, 2025 pm 11:54 PM

システムが再起動した後、UnixSocketの権限を自動的に設定する方法。システムが再起動するたびに、UnixSocketの許可を変更するために次のコマンドを実行する必要があります:sudo ...

PHPのCurlライブラリを使用してJSONデータを含むPOSTリクエストを送信する方法は?

Apr 01, 2025 pm 03:12 PM

PHPのCurlライブラリを使用してJSONデータを含むPOSTリクエストを送信する方法は?

Apr 01, 2025 pm 03:12 PM

PHP開発でPHPのCurlライブラリを使用してJSONデータを送信すると、外部APIと対話する必要があることがよくあります。一般的な方法の1つは、Curlライブラリを使用して投稿を送信することです。

フレームワークセキュリティ機能:脆弱性から保護します。

Mar 28, 2025 pm 05:11 PM

フレームワークセキュリティ機能:脆弱性から保護します。

Mar 28, 2025 pm 05:11 PM

記事では、入力検証、認証、定期的な更新など、脆弱性から保護するためのフレームワークの重要なセキュリティ機能について説明します。

フレームワークのカスタマイズ/拡張:カスタム機能を追加する方法。

Mar 28, 2025 pm 05:12 PM

フレームワークのカスタマイズ/拡張:カスタム機能を追加する方法。

Mar 28, 2025 pm 05:12 PM

この記事では、フレームワークにカスタム機能を追加し、アーキテクチャの理解、拡張ポイントの識別、統合とデバッグのベストプラクティスに焦点を当てています。