PHP開発におけるファイルのデッドロックを回避する方法

デッドロック

デッドロックとは、オペレーティング システムまたはソフトウェアが実行されている状態です。マルチタスク状態で、1 つ以上のプロセスが待機しているときです。システム リソースがシステム自体または他のプロセスによって占有されている場合、デッドロックが形成されます。発生するデッドロックの最も一般的な形式は、2 つ以上のスレッドが別のスレッドによって占有されるリソースを待機する場合です。

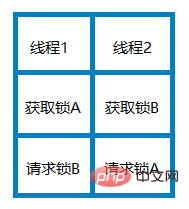

両方のシーケンスが同時に発生すると、スレッド 1 は決して実行できなくなります。ロック B はスレッド 2 によって所有されているため、ロック B が取得されます。同時に、ロック A はスレッド 1 によって所有されているため、スレッド 2 はロック A を取得できません。

デッドロックの発生条件

デッドロックが発生するには、次の4つの条件を満たす必要があります。

①相互排他的条件: は、プロセスによる割り当てられたリソースの排他的使用を指します。つまり、リソースは一定期間内に 1 つのプロセスによってのみ占有されます。この時点でリソースを要求している他のプロセスがある場合、要求者はリソースを占有しているプロセスが使い果たされて解放されるまで待つことしかできません。

②要求と保持の条件: は、プロセスが少なくとも 1 つのリソースを保持しているが、新しいリソース要求を行っており、そのリソースが他のプロセスによって占有されていることを意味します。要求元のプロセスはブロックされていますが、彼は取得したリソースをまだ保持しています。

③ 非剥奪条件: はプロセスが取得したリソースを指し、使用終了前に剥奪することはできず、使用終了後にのみ解放できます。

④ループ待機条件: は、デッドロックが発生したときに、プロセス (つまり、プロセス セット {P0, P1,...) 内にリソースの循環チェーンが存在する必要があることを意味します。 ,Pn} P0 は P1 によって占有されるリソースを待機し、P1 は P2 によって占有されるリソースを待機します。...、Pn は P0 によって占有されるリソースを待機します。

デッドロックの回避方法と対処方法

デッドロックの回避:デッドロックを回避する方法は、4 つの条件のうち 2 番目と 3 番目を満たしていることです。 、デッドロックを回避するために 4 つの条件のうち 1 つが成立することはできません。

① ロック順序: 同じ順序でロックします。

複数のプロセスが同じロックを必要とし、異なる順序でロックを追加すると、デッドロックが発生しやすくなります。すべてのプロセスが同じ順序でロックを取得することが保証できれば、デッドロックは発生しません。

②ロック時間制限: プロセスがロックを取得しようとするときに、特定の時間制限を追加します。

つまり、ロックの申請時に制限時間を超過すると、プロセスはロックの要求を放棄し、取得したすべてのロックを解放します。その後、ランダムな時間が経ってからもう一度試してください。このランダムな時間により、他のスレッドに同じロックの取得を試行する機会が与えられ、アプリケーションはロックを取得せずに続行できるようになります。問題は、同じバッチのリソースを同時に競合するプロセスが多数ある場合、タイムアウトとロールバックのメカニズムがある場合でも、一部のプロセスが繰り返し試行してもロックを取得できないという問題が依然として発生する可能性があることです。

デッドロックの回避: この方法も事前の予防戦略ですが、デッドロックの 4 つの必要条件を破壊するために事前にさまざまな制限措置を講じる必要はありません。リソースの動的割り当て中にシステムが安全でない状態に陥るのを防ぎ、デッドロックを回避する方法です。

デッドロック検出: これは主に、順次ロックが達成できず、ロック時間制限が実現できない状況を目的としています。

設定された検出メカニズムにより、デッドロックの発生をタイムリーに検出し、デッドロックに関連するプロセスとリソースを正確に特定します。その後、システムで発生したデッドロックを解消するための適切な措置を講じてください。

プロセスがロックを取得すると、そのロックはプロセスとロックに関連するデータ構造に記録されます。そして、プロセスがロックを要求するたびに、それがこのデータ構造に記録されます。プロセスがロックの要求に失敗した場合、スレッドはプロセスを走査してデータ構造をロックし、デッドロックが発生したかどうかを判断できます。

例:

プロセス A はロック 2 を要求しますが、ロックはプロセス B によって 2 回占有されているため、プロセス A はプロセス B を待ちます。同様に、プロセスBはプロセスCを待ち、プロセスCはプロセスDを待ち、プロセスDはプロセスAを待ちます。プロセス A がデッドロックを検出するには、B によって要求されたすべてのロックを段階的に検出する必要があります。プロセス B が要求した場所から開始して、プロセス A はプロセス C を見つけ、次にプロセス D を見つけます。プロセス D が要求したロックがプロセス A 自身によって占有されていることがわかり、デッドロックが検出されます。

プロセス A がデッドロックを検出した場合、実行可能な方法は、プロセス A が保持しているロックを解放し、ロールバックし、ランダムな時間が経過した後に再試行することです。これは、デッドロックがすでに発生していることを除けば、ロック時間制限と似ています。

デッドロック救済: デッドロックの検出に合わせた措置です。

プロセスがデッドロックしていることが判明した場合、そのプロセスは直ちにデッドロック状態から解放される必要があります。1 つの方法は、リソースを奪うことです。デッドロック状態を緩和するために、デッドロックプロセスに対して他のプロセスから十分な量のリソースを奪います。 もう 1 つの方法は、プロセスをキャンセルすることです。プロセスをキャンセルする最も簡単な方法は、デッドロックしたプロセスをすべて強制終了することです。もう少し穏やかな方法は、使用可能なリソースが十分にある場合に、何らかの順序でプロセスを 1 つずつキャンセルすることです。 推奨チュートリアル: PHP ビデオ チュートリアル

以上がPHP開発におけるファイルのデッドロックを回避する方法の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7492

7492

15

15

1377

1377

52

52

77

77

11

11

19

19

41

41

Ubuntu および Debian 用の PHP 8.4 インストールおよびアップグレード ガイド

Dec 24, 2024 pm 04:42 PM

Ubuntu および Debian 用の PHP 8.4 インストールおよびアップグレード ガイド

Dec 24, 2024 pm 04:42 PM

PHP 8.4 では、いくつかの新機能、セキュリティの改善、パフォーマンスの改善が行われ、かなりの量の機能の非推奨と削除が行われています。 このガイドでは、Ubuntu、Debian、またはその派生版に PHP 8.4 をインストールする方法、または PHP 8.4 にアップグレードする方法について説明します。

CakePHP について話し合う

Sep 10, 2024 pm 05:28 PM

CakePHP について話し合う

Sep 10, 2024 pm 05:28 PM

CakePHP は、PHP 用のオープンソース フレームワークです。これは、アプリケーションの開発、展開、保守をより簡単にすることを目的としています。 CakePHP は、強力かつ理解しやすい MVC のようなアーキテクチャに基づいています。モデル、ビュー、コントローラー

CakePHP ファイルのアップロード

Sep 10, 2024 pm 05:27 PM

CakePHP ファイルのアップロード

Sep 10, 2024 pm 05:27 PM

ファイルのアップロードを行うには、フォーム ヘルパーを使用します。ここではファイルアップロードの例を示します。

PHP 開発用に Visual Studio Code (VS Code) をセットアップする方法

Dec 20, 2024 am 11:31 AM

PHP 開発用に Visual Studio Code (VS Code) をセットアップする方法

Dec 20, 2024 am 11:31 AM

Visual Studio Code (VS Code とも呼ばれる) は、すべての主要なオペレーティング システムで利用できる無料のソース コード エディター (統合開発環境 (IDE)) です。 多くのプログラミング言語の拡張機能の大規模なコレクションを備えた VS Code は、

CakePHP クイックガイド

Sep 10, 2024 pm 05:27 PM

CakePHP クイックガイド

Sep 10, 2024 pm 05:27 PM

CakePHP はオープンソースの MVC フレームワークです。これにより、アプリケーションの開発、展開、保守がはるかに簡単になります。 CakePHP には、最も一般的なタスクの過負荷を軽減するためのライブラリが多数あります。

PHPでHTML/XMLを解析および処理するにはどうすればよいですか?

Feb 07, 2025 am 11:57 AM

PHPでHTML/XMLを解析および処理するにはどうすればよいですか?

Feb 07, 2025 am 11:57 AM

このチュートリアルでは、PHPを使用してXMLドキュメントを効率的に処理する方法を示しています。 XML(拡張可能なマークアップ言語)は、人間の読みやすさとマシン解析の両方に合わせて設計された多用途のテキストベースのマークアップ言語です。一般的にデータストレージに使用されます

JSON Web Tokens(JWT)とPHP APIでのユースケースを説明してください。

Apr 05, 2025 am 12:04 AM

JSON Web Tokens(JWT)とPHP APIでのユースケースを説明してください。

Apr 05, 2025 am 12:04 AM

JWTは、JSONに基づくオープン標準であり、主にアイデンティティ認証と情報交換のために、当事者間で情報を安全に送信するために使用されます。 1。JWTは、ヘッダー、ペイロード、署名の3つの部分で構成されています。 2。JWTの実用的な原則には、JWTの生成、JWTの検証、ペイロードの解析という3つのステップが含まれます。 3. PHPでの認証にJWTを使用する場合、JWTを生成および検証でき、ユーザーの役割と許可情報を高度な使用に含めることができます。 4.一般的なエラーには、署名検証障害、トークンの有効期限、およびペイロードが大きくなります。デバッグスキルには、デバッグツールの使用とロギングが含まれます。 5.パフォーマンスの最適化とベストプラクティスには、適切な署名アルゴリズムの使用、有効期間を合理的に設定することが含まれます。

母音を文字列にカウントするPHPプログラム

Feb 07, 2025 pm 12:12 PM

母音を文字列にカウントするPHPプログラム

Feb 07, 2025 pm 12:12 PM

文字列は、文字、数字、シンボルを含む一連の文字です。このチュートリアルでは、さまざまな方法を使用してPHPの特定の文字列内の母音の数を計算する方法を学びます。英語の母音は、a、e、i、o、u、そしてそれらは大文字または小文字である可能性があります。 母音とは何ですか? 母音は、特定の発音を表すアルファベットのある文字です。大文字と小文字など、英語には5つの母音があります。 a、e、i、o、u 例1 入力:string = "tutorialspoint" 出力:6 説明する 文字列「TutorialSpoint」の母音は、u、o、i、a、o、iです。合計で6元があります