JavascriptからPHPへの暗号化通信を簡単に実装

インターネット上のほとんどの Web サイトでは、ユーザー データはクリア テキストでバックエンド CGI に直接送信され、サーバー間のアクセスのほとんどはクリア テキストで送信され、下心を持つ一部の人々が何らかの手段で監視する可能性があります。銀行や大企業など、より高いセキュリティ要件が要求される Web サイトでは、HTTPS を使用して通信プロセスを暗号化します。

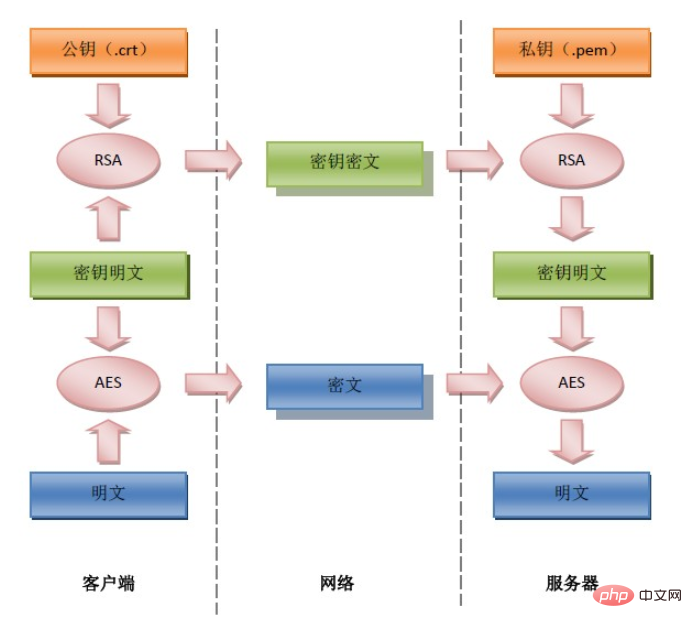

しかし、HTTPS の使用コストは非常に高価です。これは CA 証明書の購入だけでなく、さらに重要なパフォーマンスの深刻なボトルネックでもあり、現時点での解決策は、F5 の BIGIP などの特殊な SSL ハードウェア アクセラレーション装置を使用することしかありません。したがって、一部の Web サイトでは、単純に SSL をシミュレートし、RSA および AES を使用して送信データを暗号化することを選択します。原理は次の図に示されています。

# これにより、データ送信のセキュリティがある程度向上します。しかし、ほとんどの Web サイトでは、ほとんどのデータはそれほど厳密である必要はなく、パスワードなどの特定の重要な小さなデータのみを選択的に暗号化できます。少量のデータ暗号化の場合、プロセス全体を使用する必要はなく、RSA を使用するだけでプロセスが大幅に簡素化されます。

データ量が少ないのはなぜですか?対称暗号化と比較して、非対称暗号化アルゴリズムはデータ量が増加すると非常に遅くなるからです。したがって、実際のデータ暗号化には対称暗号化アルゴリズムが一般的に使用されます。したがって、PHP の openssl 拡張公開キーおよび秘密キー暗号化関数は、小さなデータ (暗号化用に 117 バイト、復号化用に 128 バイト) のみをサポートします。

インターネット上には、AES および RSA 用のオープンソース Javascript アルゴリズム ライブラリがいくつかあり、関連する拡張機能を介して PHP に直接実装できます (AES アルゴリズムはRSA は mcrypt 関連関数を通じて実装されますが、RSA は、インターネットで説明されているように純粋な PHP コードを使用してアルゴリズムを実装する代わりに、openssl) の関連関数を通じて実装できます。スペースの制限のため、この記事では、パスワード暗号化を例として、Javascript と PHP 間の RSA 暗号化通信の実装についてのみ紹介します。

最初のコード:

フロントエンド暗号化

まず、ここからダウンロードできる 3 つの RSA js ライブラリ ファイルをロードします。 http://www.ohdave.com/rsa/

$(document).ready(function(){

//十六进制公钥

var rsa_n = "C34E069415AC02FC4EA5F45779B7568506713E9210789D527BB89EE462662A1D0E94285E1A764F111D553ADD7C65673161E69298A8BE2212DF8016787E2F4859CD599516880D79EE5130FC5F8B7F69476938557CD3B8A79A612F1DDACCADAA5B6953ECC4716091E7C5E9F045B28004D33548EC89ED5C6B2C64D6C3697C5B9DD3";

$("#submit").click(function(){

setMaxDigits(131); //131 => n的十六进制位数/2+3

var key = new RSAKeyPair("10001", '', rsa_n); //10001 => e的十六进制

var password = $("#password").val();

password = encryptedString(key, password);//美中不足,不支持汉字~

$("#password").val(password);

$("#login").submit();

});

});PHP暗号化関数

/**

* 私钥解密

*

* @param string 密文(base64编码)

* @param string 密钥文件(.pem)

* @param string 密文是否来源于JS的RSA加密

* @return string 明文

*/

function privatekey_decodeing($crypttext, $fileName,$fromjs = FALSE)

{

$key_content = file_get_contents($fileName);

$prikeyid = openssl_get_privatekey($key_content);

$crypttext = base64_decode($crypttext);

$padding = $fromjs ? OPENSSL_NO_PADDING : OPENSSL_PKCS1_PADDING;

if (openssl_private_decrypt($crypttext, $sourcestr, $prikeyid, $padding))

{

return $fromjs ? rtrim(strrev($sourcestr), "/0") : "".$sourcestr;

}

return FALSE;

}PHP復号化関数

/**

* 私钥解密

*

* @param string 密文(base64编码)

* @param string 密钥文件(.pem)

* @param string 密文是否来源于JS的RSA加密

* @return string 明文

*/

function privatekey_decodeing($crypttext, $fileName,$fromjs = FALSE)

{

$key_content = file_get_contents($fileName);

$prikeyid = openssl_get_privatekey($key_content);

$crypttext = base64_decode($crypttext);

$padding = $fromjs ? OPENSSL_NO_PADDING : OPENSSL_PKCS1_PADDING;

if (openssl_private_decrypt($crypttext, $sourcestr, $prikeyid, $padding))

{

return $fromjs ? rtrim(strrev($sourcestr), "/0") : "".$sourcestr;

}

return FALSE;

}

テストコード

define("CRT", "ssl/server.crt"); //公钥文件

define("PEM", "ssl/server.pem"); //私钥文件

//JS->PHP 测试

$data = $_POST['password'];

$txt_en = base64_encode(pack("H*", $data)); //转成base64格式

$txt_de = privatekey_decodeing($txt_en, PEM, TRUE);

var_dump($txt_de);

//PHP->PHP 测试

$data = "测试TEST"; //PHP端支持汉字:D

$txt_en = publickey_encodeing($data, CRT);

$txt_de = privatekey_decodeing($txt_en, PEM);

var_dump($txt_de);

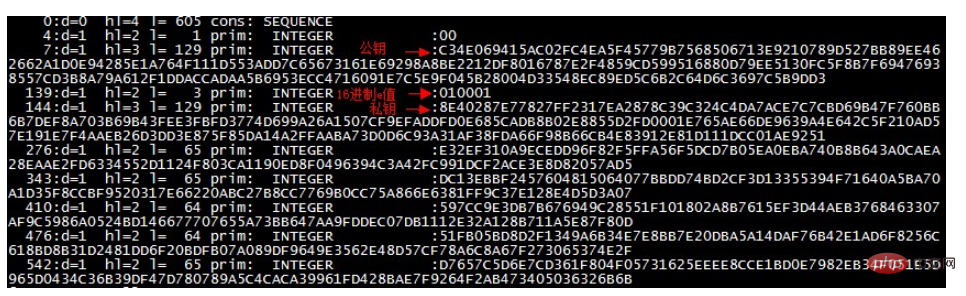

コードの後投稿されました、説明する必要があることがいくつかあります。 16 進数の公開鍵を取得することが鍵となります。キーは x.509 証明書から取得されるため、最初にキーと証明書ファイル (この記事で使用されている 1024 ビット キー) を生成する必要があります。具体的な生成方法については Google で調べてください:P。ここでは、そこから 16 進キーを取得する方法に焦点を当てます。

ファイルから 16 進キーを読み取ります。これまでにさまざまな方法を試しました。インターネットでは、データは ASN.1 でエンコードされていると言われています...囧~ 最後に、偶然、openssl が以下にあることに気づきました。 Linux シェルは次のようになります。秘密鍵ファイル (key または pem) から抽出できます。

openssl asn1parse -out temp.ans -i -inform PEM < server.pem

表示結果は次のとおりです。

ここから、最終的に必要な 10 個が表示されます。 Javascript の場合 16 進数の公開キー: D

以上がJavascriptからPHPへの暗号化通信を簡単に実装の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7563

7563

15

15

1385

1385

52

52

84

84

11

11

28

28

99

99

Ubuntu および Debian 用の PHP 8.4 インストールおよびアップグレード ガイド

Dec 24, 2024 pm 04:42 PM

Ubuntu および Debian 用の PHP 8.4 インストールおよびアップグレード ガイド

Dec 24, 2024 pm 04:42 PM

PHP 8.4 では、いくつかの新機能、セキュリティの改善、パフォーマンスの改善が行われ、かなりの量の機能の非推奨と削除が行われています。 このガイドでは、Ubuntu、Debian、またはその派生版に PHP 8.4 をインストールする方法、または PHP 8.4 にアップグレードする方法について説明します。

PHP 開発用に Visual Studio Code (VS Code) をセットアップする方法

Dec 20, 2024 am 11:31 AM

PHP 開発用に Visual Studio Code (VS Code) をセットアップする方法

Dec 20, 2024 am 11:31 AM

Visual Studio Code (VS Code とも呼ばれる) は、すべての主要なオペレーティング システムで利用できる無料のソース コード エディター (統合開発環境 (IDE)) です。 多くのプログラミング言語の拡張機能の大規模なコレクションを備えた VS Code は、

今まで知らなかったことを後悔している 7 つの PHP 関数

Nov 13, 2024 am 09:42 AM

今まで知らなかったことを後悔している 7 つの PHP 関数

Nov 13, 2024 am 09:42 AM

あなたが経験豊富な PHP 開発者であれば、すでにそこにいて、すでにそれを行っていると感じているかもしれません。あなたは、運用を達成するために、かなりの数のアプリケーションを開発し、数百万行のコードをデバッグし、大量のスクリプトを微調整してきました。

PHPでHTML/XMLを解析および処理するにはどうすればよいですか?

Feb 07, 2025 am 11:57 AM

PHPでHTML/XMLを解析および処理するにはどうすればよいですか?

Feb 07, 2025 am 11:57 AM

このチュートリアルでは、PHPを使用してXMLドキュメントを効率的に処理する方法を示しています。 XML(拡張可能なマークアップ言語)は、人間の読みやすさとマシン解析の両方に合わせて設計された多用途のテキストベースのマークアップ言語です。一般的にデータストレージに使用されます

JSON Web Tokens(JWT)とPHP APIでのユースケースを説明してください。

Apr 05, 2025 am 12:04 AM

JSON Web Tokens(JWT)とPHP APIでのユースケースを説明してください。

Apr 05, 2025 am 12:04 AM

JWTは、JSONに基づくオープン標準であり、主にアイデンティティ認証と情報交換のために、当事者間で情報を安全に送信するために使用されます。 1。JWTは、ヘッダー、ペイロード、署名の3つの部分で構成されています。 2。JWTの実用的な原則には、JWTの生成、JWTの検証、ペイロードの解析という3つのステップが含まれます。 3. PHPでの認証にJWTを使用する場合、JWTを生成および検証でき、ユーザーの役割と許可情報を高度な使用に含めることができます。 4.一般的なエラーには、署名検証障害、トークンの有効期限、およびペイロードが大きくなります。デバッグスキルには、デバッグツールの使用とロギングが含まれます。 5.パフォーマンスの最適化とベストプラクティスには、適切な署名アルゴリズムの使用、有効期間を合理的に設定することが含まれます。

母音を文字列にカウントするPHPプログラム

Feb 07, 2025 pm 12:12 PM

母音を文字列にカウントするPHPプログラム

Feb 07, 2025 pm 12:12 PM

文字列は、文字、数字、シンボルを含む一連の文字です。このチュートリアルでは、さまざまな方法を使用してPHPの特定の文字列内の母音の数を計算する方法を学びます。英語の母音は、a、e、i、o、u、そしてそれらは大文字または小文字である可能性があります。 母音とは何ですか? 母音は、特定の発音を表すアルファベットのある文字です。大文字と小文字など、英語には5つの母音があります。 a、e、i、o、u 例1 入力:string = "tutorialspoint" 出力:6 説明する 文字列「TutorialSpoint」の母音は、u、o、i、a、o、iです。合計で6元があります

PHPでの後期静的結合を説明します(静的::)。

Apr 03, 2025 am 12:04 AM

PHPでの後期静的結合を説明します(静的::)。

Apr 03, 2025 am 12:04 AM

静的結合(静的::) PHPで後期静的結合(LSB)を実装し、クラスを定義するのではなく、静的コンテキストで呼び出しクラスを参照できるようにします。 1)解析プロセスは実行時に実行されます。2)継承関係のコールクラスを検索します。3)パフォーマンスオーバーヘッドをもたらす可能性があります。

PHPマジックメソッド(__construct、__destruct、__call、__get、__setなど)とは何ですか?

Apr 03, 2025 am 12:03 AM

PHPマジックメソッド(__construct、__destruct、__call、__get、__setなど)とは何ですか?

Apr 03, 2025 am 12:03 AM

PHPの魔法の方法は何ですか? PHPの魔法の方法には次のものが含まれます。1。\ _ \ _コンストラクト、オブジェクトの初期化に使用されます。 2。\ _ \ _リソースのクリーンアップに使用される破壊。 3。\ _ \ _呼び出し、存在しないメソッド呼び出しを処理します。 4。\ _ \ _ get、dynamic属性アクセスを実装します。 5。\ _ \ _セット、動的属性設定を実装します。これらの方法は、特定の状況で自動的に呼び出され、コードの柔軟性と効率を向上させます。