SQL インジェクションは廃止されたと確信していますか?

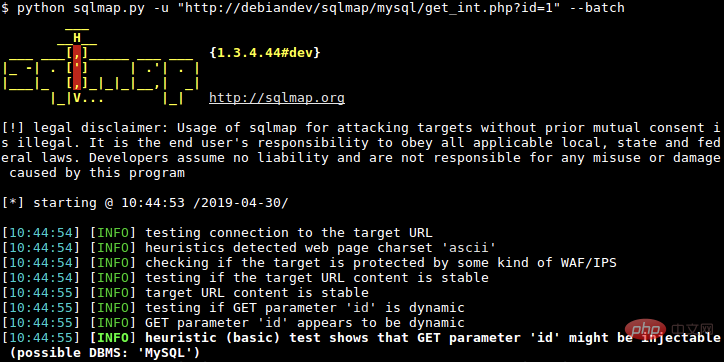

私は長い間、バックエンド開発における最も一般的なセキュリティ問題は SQL インジェクションだと考えていました。魔法の SQL 記述方法 where 1=1 を使用すると、問題のあるシステムを簡単に攻撃でき、最終的には sqlmap のようなアーティファクトが存在するようになります。

後の fastjson は私の理解を新たにしましたが、このフレームワークはインターネット セキュリティの概念を推進するものとも言えます。テクノロジーを理解していない上司でも、fastjson が非常に高速であることを知っており、プログラマーとしては安全性の概念が向上しました。

thinkphp

に似たフレームワークがあり、SQL インジェクションの脆弱性はますます少なくなっています。しかし、それは存在しないという意味ではなく、単にしきい値が引き上げられたことを意味します。 MyBatis を例として、SQL インジェクションが依然として発生する可能性があるかどうかを確認してみましょう。

SQL インジェクションはまだ MyBatis に存在します

Mybatis を使用する学生が最初に触れる概念は

# と$ です## # 違い。これら 2 つのシンボルはシェルの魔法のシンボルに非常に似ていますが、幸いなことに、状況は 2 つだけです。

- # は、安全で信頼性の高い SQL プリコンパイルの使用を表します。

-

#$ は、スプライシング方式が使用されており、SQL インジェクションの危険性があります。 -

#{id}たとえば、次の XML 構成は、絶対に安全な記述方法です。 全体が

に置き換えられるためです。 <div class="code" style="position:relative; padding:0px; margin:0px;"><pre class='brush:php;toolbar:false;'><select id="queryAll" resultMap="resultMap">

SELECT * FROM order WHERE id = #{id}

</select></pre><div class="contentsignin">ログイン後にコピー</div></div>しかし、残念ながら、シナリオによっては、プリコンパイルを使用できない場合があります (または、単に知らないか怠けているだけです)。たとえば、一部のコード リファクタリングでは、テーブル名/列名/ソートなどのフィールドが動的に渡されると、必然的に SQL スプライシングが必要になり、それでも SQL インジェクションが発生します。 しかし、問題が発生する可能性が高いのは、

や

IN のようなステートメントです。 次は、Like ファジー クエリの 2 つの文の書き方です。実際にテストしてみると、# を使用すると使いにくく、エラーが報告されます。 SQL スプライシング

を使用します。ここで問題が発生します。 <div class="code" style="position:relative; padding:0px; margin:0px;"><pre class='brush:php;toolbar:false;'>SELECT * FROM order WHERE name like &#39;%#{name}%&#39; //会报语法错

SELECT * FROM order WHERE name like &#39;%${name}%&#39; //可以运行</pre><div class="contentsignin">ログイン後にコピー</div></div>これを記述する正しい方法は、関数のスプライシングを使用することです。しかし、構築期限が圧倒的に多いため、ほとんどの人は気づかないうちにシンプルな書き方を選択してしまいます。結局のところ、機能が第一であり、ワークロードを反映する最も重要な方法でもあります。 <div class="code" style="position:relative; padding:0px; margin:0px;"><pre class='brush:php;toolbar:false;'>SELECT * FROM order WHERE name like concat(‘%’,#{name}, ‘%’) //正确的写法</pre><div class="contentsignin">ログイン後にコピー</div></div>同じ問題が

ステートメントにも存在します。

in (#{tag}) //报错

in (${tag}) //可以运行数文字で実行できるので、当然ながら以下のような複雑な書き方をする人はいません。 <div class="code" style="position:relative; padding:0px; margin:0px;"><pre class='brush:php;toolbar:false;'>tag in

<foreach collection="tag" item="item" open="("separatosr="," close=")">

#{tag}

</foreach></pre><div class="contentsignin">ログイン後にコピー</div></div>また、次の期限までに注文してください。軽く考えないでください。そうしないと、あなたは破滅するでしょう。

SELECT * FROM order order by createDate #{sortType} //报错

SELECT * FROM order order by createDate ${sortType} //正常この場合、sortType をホワイトリストに登録する必要があります。 ASC と DESC だけではありません。長い文字列が送られてきました。何が起こっていますか?

概要SQL インジェクションは 2021 年もまだ存在しますが、しきい値は引き上げられています。現在 SQL インジェクションが減少しているのはすべてフレームワークによるものであり、プログラマーのレベルとは関係ありません。 SQL スプライシングは最も速くて簡単な方法であり、人々を中毒にさせるため、SQL スプライシングの状況は決して消えることはありません。外注案件は無数にあり、10年以上眠っているシステムも多く、フレームワーク層でのSQLインジェクションの廃止は夢のまた夢です。 相手は人間の怠惰だから。誰もそれに勝つことはできません。

以上がSQL インジェクションは廃止されたと確信していますか?の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

Video Face Swap

完全無料の AI 顔交換ツールを使用して、あらゆるビデオの顔を簡単に交換できます。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7663

7663

15

15

1393

1393

52

52

1205

1205

24

24

91

91

11

11

Nginx の基本的なセキュリティ知識: SQL インジェクション攻撃の防止

Jun 10, 2023 pm 12:31 PM

Nginx の基本的なセキュリティ知識: SQL インジェクション攻撃の防止

Jun 10, 2023 pm 12:31 PM

Nginx は高速、高性能、スケーラブルな Web サーバーであり、そのセキュリティは Web アプリケーション開発において無視できない問題です。特に SQL インジェクション攻撃は、Web アプリケーションに多大な損害を与える可能性があります。この記事では、Nginx を使用して SQL インジェクション攻撃を防ぎ、Web アプリケーションのセキュリティを保護する方法について説明します。 SQL インジェクション攻撃とは何ですか? SQLインジェクション攻撃とは、Webアプリケーションの脆弱性を悪用する攻撃手法です。攻撃者は悪意のあるコードを Web アプリケーションに挿入する可能性があります

SQLエラーインジェクションにexpを使用する方法

May 12, 2023 am 10:16 AM

SQLエラーインジェクションにexpを使用する方法

May 12, 2023 am 10:16 AM

0x01 はじめに 概要 編集者は、MySQL で別の Double データ オーバーフローを発見しました。 MySQL で関数を取得する場合、エディターは数学関数に関心があり、値を保存するためのいくつかのデータ型も含まれている必要があります。そこでエディターは、どの関数がオーバーフロー エラーを引き起こすかを確認するテストを実行しました。その後、編集者は、709 より大きい値が渡されると、関数 exp() がオーバーフロー エラーを引き起こすことを発見しました。 mysql>selectexp(709);+----------------------+|exp(709)|+---------- - -----------+|8.218407461554972

Laravel 開発ノート: SQL インジェクションを防ぐ方法とテクニック

Nov 22, 2023 pm 04:56 PM

Laravel 開発ノート: SQL インジェクションを防ぐ方法とテクニック

Nov 22, 2023 pm 04:56 PM

Laravel 開発ノート: SQL インジェクションを防ぐ方法とテクニック インターネットの発展とコンピューター技術の継続的な進歩に伴い、Web アプリケーションの開発はますます一般的になりました。開発プロセスにおいて、セキュリティは常に開発者にとって無視できない重要な問題でした。中でも SQL インジェクション攻撃の防止は、開発プロセスにおいて特に注意が必要なセキュリティ課題の 1 つです。この記事では、開発者が SQL インジェクションを効果的に防止できるように、Laravel 開発で一般的に使用されるいくつかの方法とテクニックを紹介します。パラメータバインディングの使用 パラメータバインディングはLarです

PHP SQL インジェクションの脆弱性の検出と修復

Aug 08, 2023 pm 02:04 PM

PHP SQL インジェクションの脆弱性の検出と修復

Aug 08, 2023 pm 02:04 PM

PHP SQL インジェクションの脆弱性の検出と修復の概要: SQL インジェクションとは、攻撃者が Web アプリケーションを使用して SQL コードを入力に悪意を持って挿入する攻撃方法を指します。 PHP は、Web 開発で広く使用されているスクリプト言語として、動的な Web サイトやアプリケーションの開発に広く使用されています。ただし、PHP の柔軟性と使いやすさにより、開発者はセキュリティを無視することが多く、その結果、SQL インジェクションの脆弱性が存在します。この記事では、PHP の SQL インジェクションの脆弱性を検出して修正する方法を紹介し、関連するコード例を示します。チェック

PHP プログラミングのヒント: SQL インジェクション攻撃を防ぐ方法

Aug 17, 2023 pm 01:49 PM

PHP プログラミングのヒント: SQL インジェクション攻撃を防ぐ方法

Aug 17, 2023 pm 01:49 PM

PHP プログラミングのヒント: SQL インジェクション攻撃を防ぐ方法 データベース操作を実行する場合、セキュリティは非常に重要です。 SQL インジェクション攻撃は、アプリケーションによるユーザー入力の不適切な処理を悪用し、悪意のある SQL コードが挿入されて実行される一般的なネットワーク攻撃です。 SQL インジェクション攻撃からアプリケーションを保護するには、いくつかの予防策を講じる必要があります。パラメータ化されたクエリの使用 パラメータ化されたクエリは、SQL インジェクション攻撃を防ぐための最も基本的かつ効果的な方法です。ユーザーが入力した値を SQL クエリと比較することで機能します

PHP を使用して SQL インジェクション攻撃を防ぐ方法

Jun 24, 2023 am 10:31 AM

PHP を使用して SQL インジェクション攻撃を防ぐ方法

Jun 24, 2023 am 10:31 AM

ネットワーク セキュリティの分野では、SQL インジェクション攻撃が一般的な攻撃方法です。悪意のあるユーザーが送信した悪意のあるコードを悪用して、アプリケーションの動作を変更し、安全でない操作を実行します。一般的な SQL インジェクション攻撃には、クエリ操作、挿入操作、削除操作が含まれます。その中で、クエリ操作が最もよく攻撃されており、SQL インジェクション攻撃を防ぐ一般的な方法は PHP を使用することです。 PHP は、Web アプリケーションで広く使用されているサーバー側スクリプト言語です。 PHP は MySQL などに関連付けることができます。

PHP フォーム フィルタリング: SQL インジェクションの防止とフィルタリング

Aug 07, 2023 pm 03:49 PM

PHP フォーム フィルタリング: SQL インジェクションの防止とフィルタリング

Aug 07, 2023 pm 03:49 PM

PHP フォーム フィルタリング: SQL インジェクションの防止とフィルタリング はじめに: インターネットの急速な発展に伴い、Web アプリケーションの開発はますます一般的になりました。 Web 開発では、フォームはユーザー対話の最も一般的な方法の 1 つです。ただし、フォーム送信データの処理にはセキュリティ上のリスクがあります。その中でも、最も一般的なリスクの 1 つは SQL インジェクション攻撃です。 SQL インジェクション攻撃は、Web アプリケーションを使用してユーザー入力データを不適切に処理し、攻撃者が不正なデータベース クエリを実行できるようにする攻撃手法です。攻撃者は、

システムセキュリティの向上: SQL インジェクション攻撃を防ぐための MyBatis のヒント

Feb 21, 2024 pm 09:12 PM

システムセキュリティの向上: SQL インジェクション攻撃を防ぐための MyBatis のヒント

Feb 21, 2024 pm 09:12 PM

システム セキュリティの向上: SQL インジェクション攻撃を防ぐための MyBatis のヒント 情報技術の継続的な発展に伴い、データベース アプリケーションは現代のソフトウェア システムに不可欠な部分となっています。ただし、次に説明するのはデータベースのセキュリティ問題で、最も一般的かつ深刻なものはおそらく SQL インジェクション攻撃です。 SQL インジェクション攻撃とは、攻撃者が悪意のある SQL コードを入力フィールドに挿入して、データベース内の情報を不正に取得したり、データベースの整合性を破壊したりすることを指します。 SQL から保護するには