Nodeにおけるexpressの本人認証について詳しく解説した記事

この記事では、Node の Express フレームワークと Express での ID 認証について説明します。

#Web 開発モデル

現在、主流の Web 開発モデルは 2 つあります:サーバー側レンダリングに基づく従来の Web 開発モデル

サーバー側レンダリングの概念: サーバーからクライアントに送信される HTML ページは、文字列のスプライシングによってサーバー上で動的に生成されます。 。したがって、クライアントは、Ajax などのテクノロジを使用して追加のページ データを要求する必要はありません。 [関連チュートリアルの推奨事項:nodejs ビデオ チュートリアル 、プログラミング教育 ]

コードは次のとおりです:app.get('/index.html',(req,res)=>{

// 1.要渲染的数据

const user = {name:'zs',age:20}

// 2.服务器通过字符串的拼接,动态生成 HTML 内容

const html = `<h1>姓名:${user.name},年龄:${user.age}</h1>`

// 3.把生成好的页面内容响应给客户端。因此客户端拿到的是带有真实数据的 HTML 页面

res.send(html)

})利点と欠点サーバー側のレンダリング利点:

1)フロントエンドにかかる時間が短縮される: サーバーが動的生成を担当するため、HTML コンテンツの場合、ブラウザーはページを直接レンダリングするだけで済みます。特にモバイル版はさらに省電力です。

2)は SEO に役立ちます: サーバーは完全な HTML ページ コンテンツで応答するため、クローラーがクロールして情報を取得することが容易になります。 SEOに有利です。

#欠点:1)

サーバー側のリソースを占有します: つまり、サーバー側で HTML を完成させる リクエストが多い場合、ページコンテンツの結合によりサーバーにある程度のアクセス圧力がかかります。 2)

フロントエンドとバックエンドの分離が難しく、開発効率が低い: サーバーサイドレンダリングを使用し、分割する特にフロントエンドの複雑性が高いプロジェクトの場合、労働力や協力を十分に発揮できず、効率的なプロジェクト開発にはつながりません。

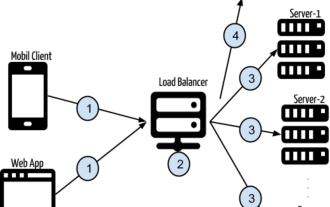

フロントエンドとバックエンドの分離に基づく新しい Web 開発モデルフロントエンドとバックエンドの概念エンド分離: フロントエンドとバックエンドの分離、依存性の開発モデル Ajax テクノロジで広く使用されています。フロントエンドとバックエンドを分離したWeb開発モデルとは、一言で言えば、バックエンドはAPIインターフェースの提供のみを担当し、フロントエンドはAjaxを利用してインターフェースを呼び出す開発モデルです。

#フロントエンドとバックエンドの分離の長所と短所利点

:1) 開発 良い経験でした。フロントエンドは UI ページの開発に重点を置き、バックエンドは API の開発に重点を置き、フロントエンドの方が選択性が高くなります。

2) 優れたユーザー エクスペリエンス。 Ajax テクノロジーの広範な適用により、ユーザー エクスペリエンスが大幅に向上し、ページの部分更新を簡単に実現できます。3) サーバー側のレンダリングの負荷を軽減します。ページは最終的に各ユーザーのブラウザで生成されるためです。 欠点:1) SE0には良くありません。完全な HTML ページはクライアント上で動的に結合される必要があるため、クローラーはページの有効な情報をクロールできません。 (解決策: Vue や React などのフロントエンド フレームワークの SSR (サーバー サイド レンダー) テクノロジーを使用すると、SEO の問題をうまく解決できます。)

選び方Web 開発モードたとえば、エンタープライズ レベルの Web サイトの場合、主な機能は複雑な操作を行わずに表示することであり、優れた SEO が必要な場合は、サーバー側レンダリングを使用する必要があります。同様のバックグラウンド管理プロジェクトと同様に、双方向性が比較的強く、SEOを考慮する必要がないため、フロントエンドとバックエンドを分離した開発モデルを使用できます。

したがって、どのような開発モデルを使用するかは絶対的なものではなく、ホームページの表示速度と、フロントエンドとバックエンドの分離による開発効率の両方を考慮して、最初に使用する開発モデルを使用する Web サイトもあります。 -画面のサーバー側レンダリング + フロントエンドと他のページのフロントエンド分離の開発モデル。 Identity Authentication

Identity Authentication

(認証) 別名「」 「本人確認」および「認証」とは、特定の手段によるユーザー本人確認の完了を指します。 Web 開発では、次のようなユーザー ID 認証も関係します。 手机版客户端登录、EMAIL PASSWORD LOGIN## 主要な Web サイトの場合 # 、QRコードログインなど。 ID 認証の目的

: 現在特定の ID を主張しているユーザーが本当にそのユーザーであることを確認するため。

さまざまな開発モードでの ID 認証

对于服务端渲染和前后端分离这两种开发模式来说,分别有着不同的身份认证方案:

1)服务端渲染推荐使用 Session 认证机制

2)前后端分离推荐使用 JWT 认证机制

Session认证机制

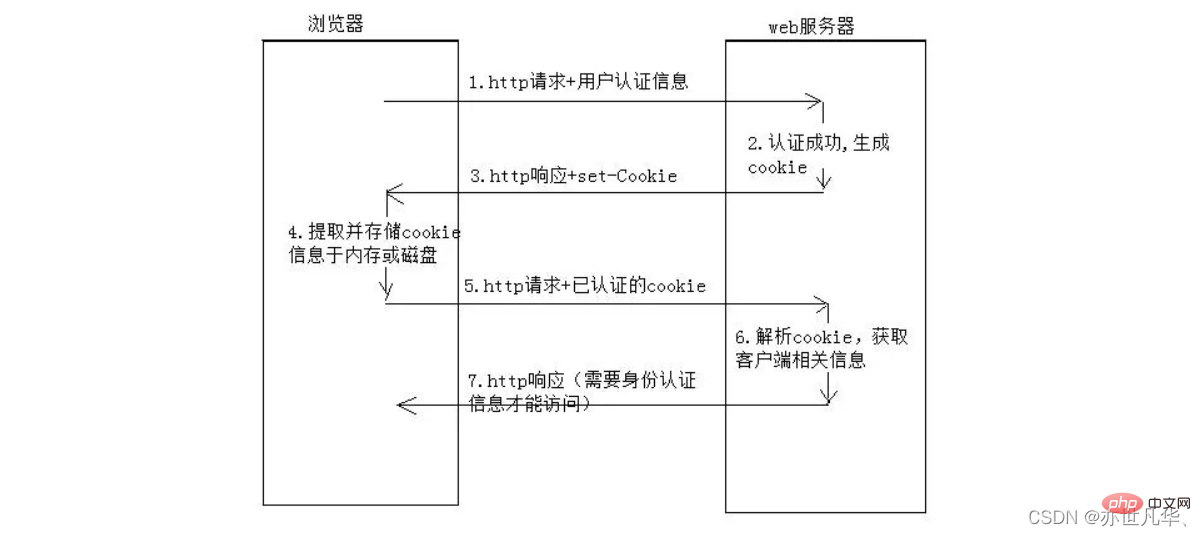

HTTP协议的无状态性:指的是客户端的每次HTTP请求都是独立的,连续多个请求之间没有直接的关系,服务器不会主动保留每次HTTP请求的状态。而要想突破HTTP的无状态的限制,就需要借助Cookie。

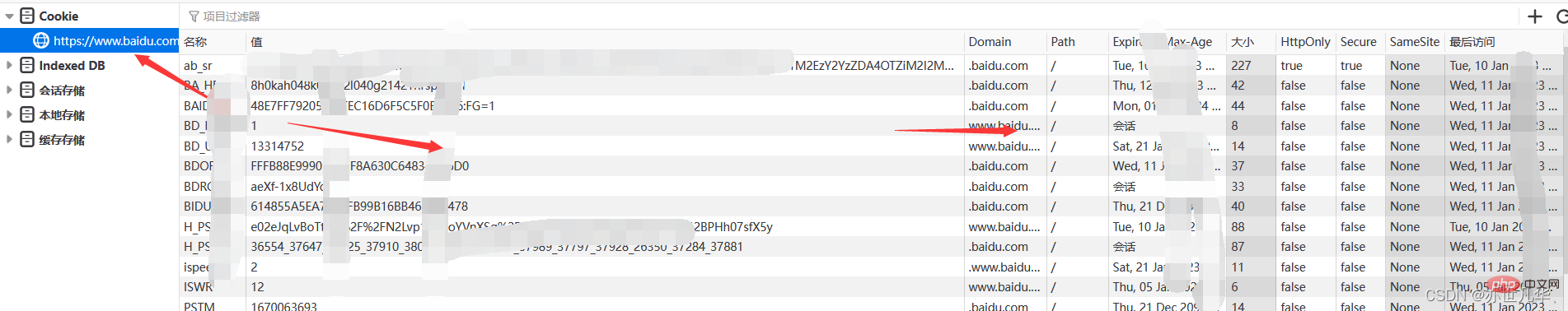

Cookie是存储在用户浏览器中的一段不超过4KB的字符串。它由一个名称(Name)、一个值(Value)和其它几个用于控制Cookie有效期、安全性、使用范围的可选属性组成。不同域名下的Cookie 各自独立,每当客户端发起请求时,会自动把当前域名下所有未过期的Cookie一同发送到服务器。

Cookie的特性:自动发送、域名独立、过期时限、4KB限制。

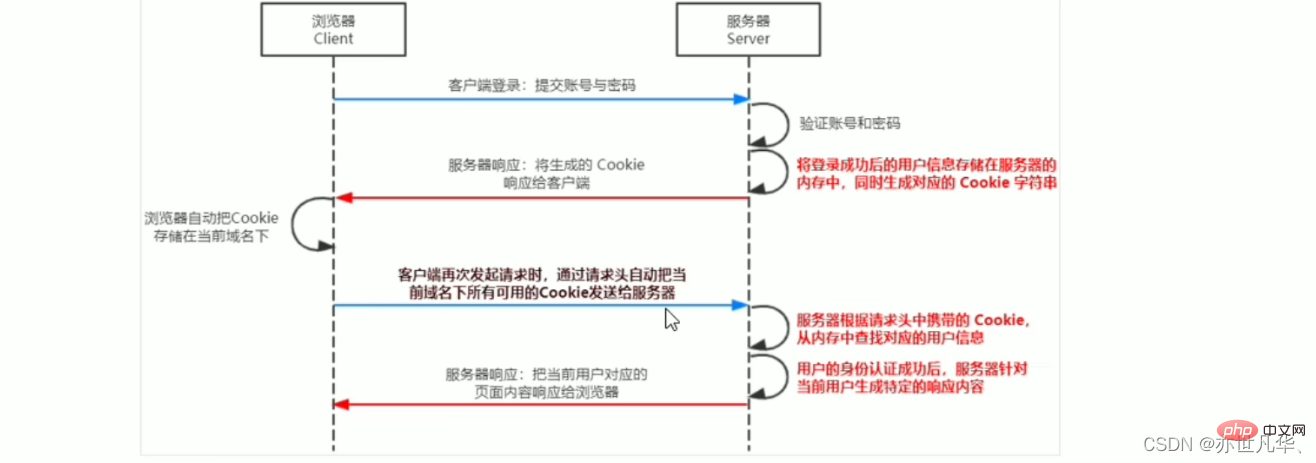

Cookie在身份认证中的作用

客户端第一次请求服务器的时候,服务器通过响应头的形式,向客户端发送一个身份认证的Cookie,客户端会自动将Cookie保存在浏览器中。随后,当客户端浏览器每次请求服务器的时候,浏览器会自动将身份认证相关的Cookie,通过请求头的形式发送给服务器,服务器即可验明客户端的身份。

Cookie的安全性问题

由于Cookie是存储在浏览器中的,而且浏览器提供了读写Cookie的API,因此Cookie很容易被伪造,不具有安全性。因此不建议服务器将重要的隐私数据,通过Cookie的形式发送给浏览器,所以千万不要使用Cookie存储重要且隐私的数据,比如用户的身份信息、密码等。

而Session的认证机制就是为了提高cookie安全性的一种认证机制。

Session的工作原理

在Express中使用Session认证

在Express项目中,只需安装 express-session 中间件,即可在项目中使用Session认证:

npm install express-session

express-session中间件安装完成后,需要通过app.use()来注册session中间件,代码如下:

// 配置 Session 中间件

const session = require('express-session')

app.use(session({

secret:'Session_test', // secret 属性值可以是任意字符串

resave:false, // 固定写法

saveUninitialized:true // 固定写法

}))当express-session中间件配置成功后,即可通过 req.session 来访问和使用 session 对象,从而存储用户的关键信息:

// 登录的API接口

app.post('/api/login',(req,res)=>{

// 判断用户提交的信息是否正确

if(req.body.username !=='admin' || req.body.password !=='123456'){

return res.send({status:1,msg:'登录失败'})

}

// 登录成功后,将成功的用户信息保存到session中

// 注意:只有成功配置了 express-session 这个中间件后,才能通过 req 点出来 session 这个属性

req.session.user = req.body // 用户的信息

req.session.islogin = true // 用户的登录状态

res.send({status:0,msg:'登录成功'})

})当然也可以直接从 req.session 对象上获取之前存储的数据。代码如下:

app.post('/api/logout',(req,res)=>{

// 清空session信息

req.session.destroy()

res.send({

status:0,

msg:'退出登录成功'

})

})Session认证的局限性:Session认证机制需要配合Cookie 才能实现。由于Cookie默认不支持跨域访问,所以,当涉及到前端跨域请求后端接口的时候,需要做很多额外的配置,才能实现跨域Session认证。

当前端请求后端接口不存在跨域问题的时候,推荐使用Session身份认证机制。

JWT认证机制

JWT(英文全称:JSON Web Token)是目前最流行的跨域认证解决方案。当前端需要跨域请求后端接口的时候,不推荐使用Session身份认证机制,推荐使用JWT认证机制。

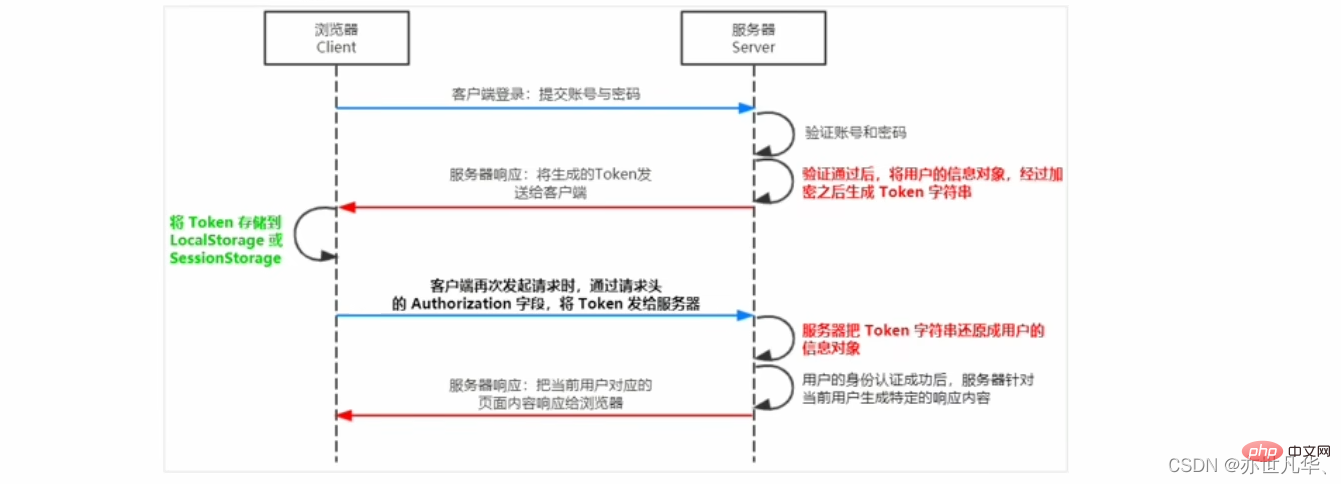

JWT工作原理:用户的信息通过Token字符串的形式,保存在客户端浏览器中。服务器通过还原Token字符串的形式来认证用户的身份。

JWT的组成部分:

Header(头部)、Payload(有效荷载)、Signature(签名)。

Payload部分才是真正的用户信息,它是用户信息经过加密之后生成的字符串。

Header和Signature是安全性相关的部分,只是为了保证Token的安全性。

三者之间使用英文的“.”分隔,格式如下:

Header.Payload.Signature

JWT的使用方式: 客户端收到服务器返回的WT之后,通常会将它储存在localStorage或sessionStorage中。此后,客户端每次与服务器通信,都要带上这个WT的字符串,从而进行身份认证。推荐的做法是把JWT放在HTTP请求头的Authorization字段中,格式如下:

Authorization: Bearer <token>

在Express中使用JWT

运行如下命令安装两个JWT相关的包:

# jsonwebtoken用于生成JWT字符串 # express-jwt用于将JWT字符串解析还原成JSON对象 npm install jsonwebtoken express-jwt@5.3.3

定义secret密钥:为了保证JWT字符串的安全性,防止JWT字符串在网络传输过程中被别人破解,我们需要专门定义一个用于加密和解密的secret密钥。

当生成JWT字符串的时候,需要使用 secret 密钥对用户的信息进行加密,最终得到加密好的JWT字符串;当把JWT字符串解析还原成JSON对象的时候,需要使用secret密钥进行解密。

// 定义 secret 密钥,建议将密钥命名为 secretKey const secretKey = 'Hello Node.js'

生成JWT字符串:调用jsonwebtoken包提供的sign()方法,将用户的信息加密成JWT字符串,响应给客户端。

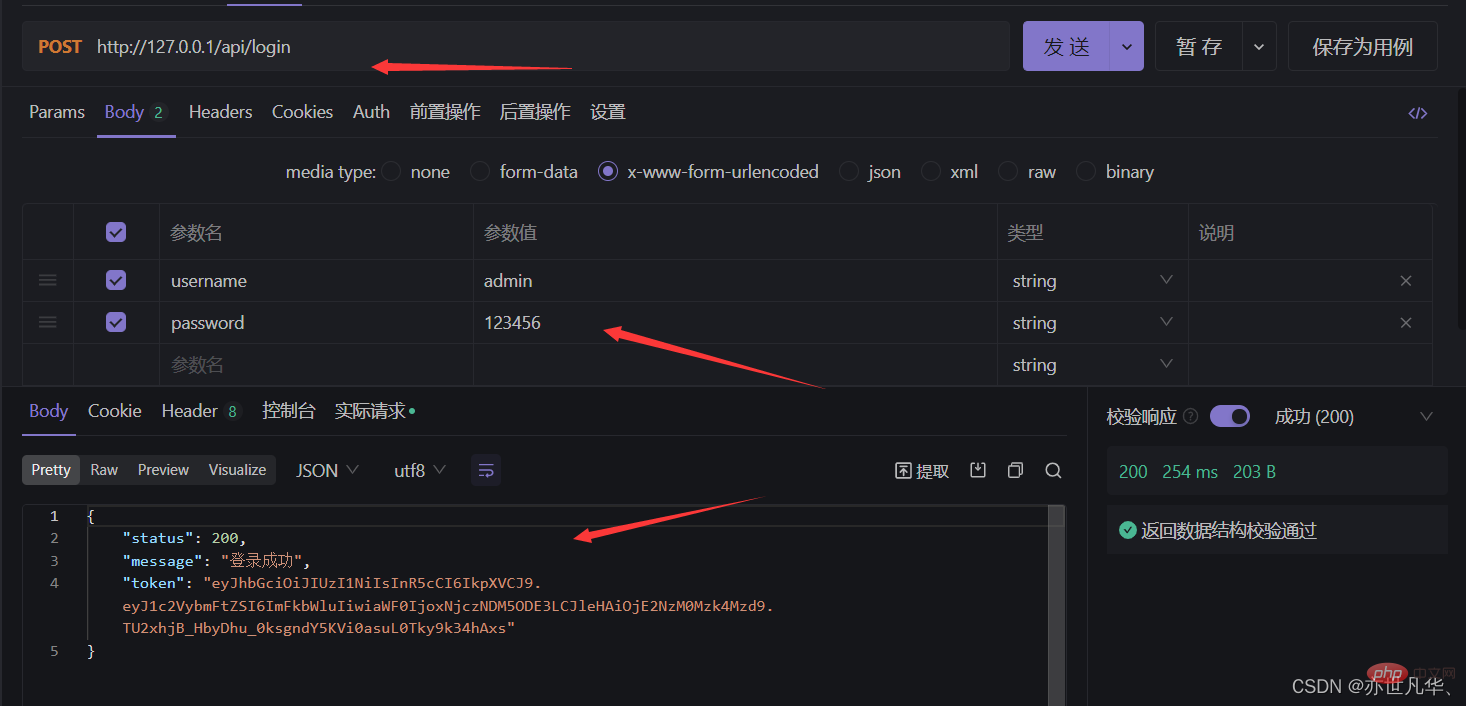

// 登录接口

app.post('/api/login',(req,res)=>{

// 将 req.body 请求体中的数据,转存为 userinfo 常量

const userinfo = req.body

// 登录失败

if(userinfo.username !=='admin' || userinfo.password !=='123456'){

return res.send({

status:400,

message:'登录失败!'

})

}

// 三个参数分别是:用户信息对象,加密密钥,配置对象

const tokenStr = jwt.sign({username: userinfo.username},secretKey,{expiresIn:'20s'})

// 用户登录成功后,生成 JWT 字符串,通过 token 属性响应给客户端

res.send({

status:200,

message:'登录成功',

token: tokenStr, // 要发送给客户端的 token 字符串

})

})

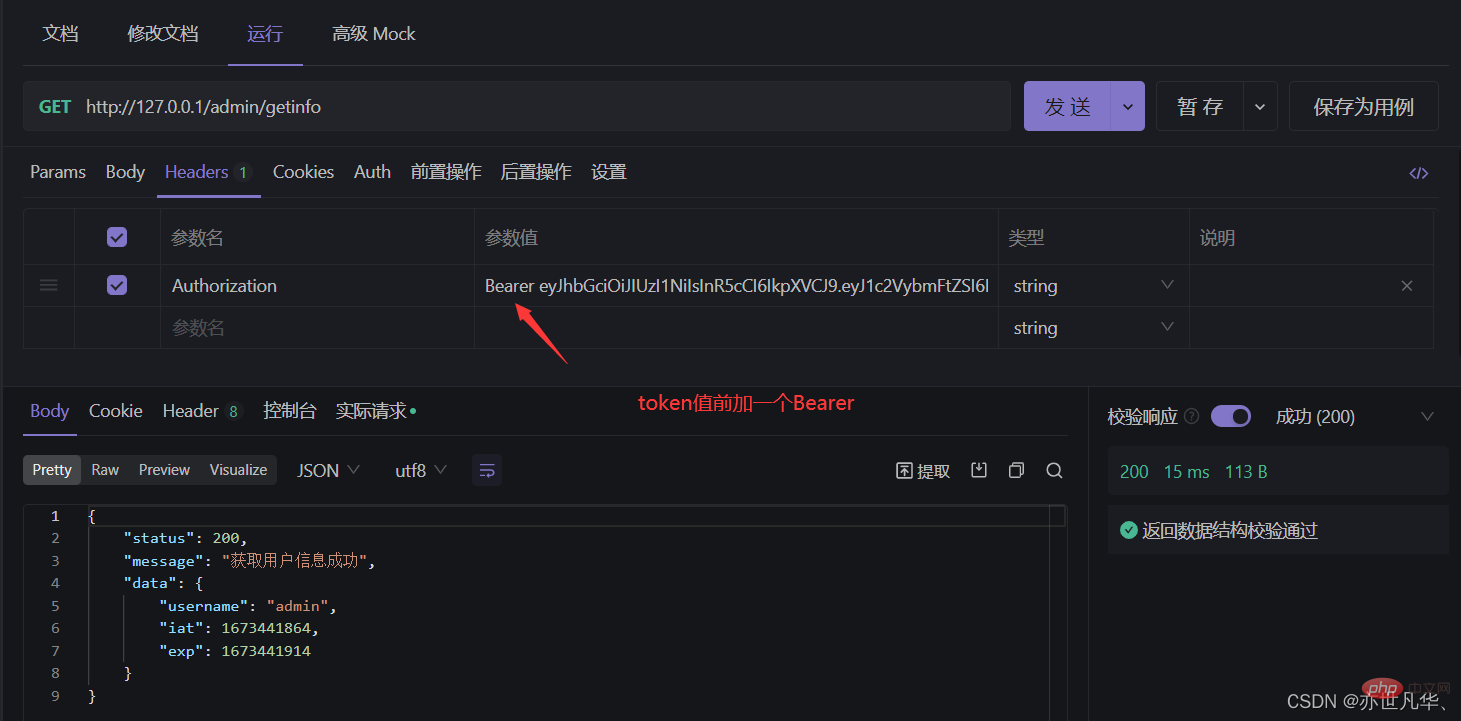

JWT字符串还原为JSON对象:客户端每次在访问那些有权限接口的时候,都需要主动通过请求头中的Authorization字段将Token字符串发送到服务器进行身份认证。此时,服务器可以通过express-jwt这个中间件,自动将客户端发送过来的Token解析还原成JSON对象。

// 注册将 JWT 字符串解析还原成 JSON 对象的中间件

// expiresJWT({secret:secretKey}) 用来解析 Token 的中间件

// .unless({path:[/^\/api\//]}) 用来指定哪些接口不需要访问权限

app.use(expressJWT({secret:secretKey}).unless({path:[/^\/api\//]}))使用req.user获取用户信息:当express-jwt这个中间件配置成功之后,即可在那些有权限的接口中,使用req.user对象,来访问从WT字符串中解析出来的用户信息了,示例代码如下:

app.get('/admin/getinfo',function(req,res){

// 使用 req.user 获取用户信息,并使用data属性将用户信息发送给客户端

console.log(req.user);

res.send({

status:200,

message:'获取用户信息成功',

data:req.user, // 要发送给客户端的用户信息

})

})

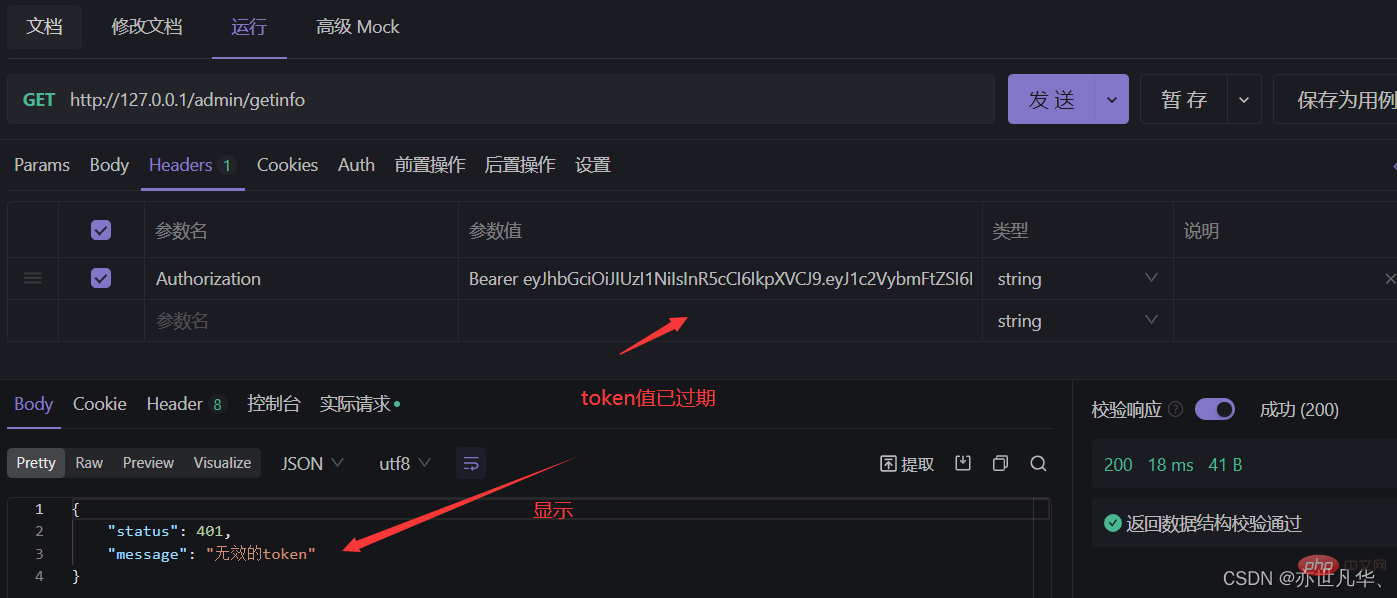

捕获解析JWT失败后产生的错误:当使用express-jwt解析Token字符串时,如果客户端发送过来的Token字符串过期或不合法,会产生一个解析失败的错误,影响项目的正常运行。我们可以通过 Express的错误中间件,捕获这个错误并进行相关的处理,示例代码如下:

// 使用全局错误处理中间件,捕获解析 JWT 失败后产生的错误

app.use((err, req, res, next) => {

// 这次错误是由 token 解析失败导致的

if (err.name === 'UnauthorizedError') {

return res.send({

status: 401,

message: '无效的token',

})

}

res.send({

status: 500,

message: '未知的错误',

})

})

具体详细代码如下:

// 导入 express 模块

const express = require('express')

// 创建服务器

const app = express()

// 导入JWT相关的两个包

const jwt = require('jsonwebtoken')

const expressJWT = require('express-jwt')

// 允许跨域资源共享

const cors = require('cors')

app.use(cors())

// 解析 post 表单数据的中间件

const bodyParser = require('body-parser')

app.use(bodyParser.urlencoded({ extended: false }))

// 定义 secret 密钥,建议将密钥命名为 secretKey

const secretKey = 'Hello Node.js'

// 注册将 JWT 字符串解析还原成 JSON 对象的中间件

// expiresJWT({secret:secretKey}) 用来解析 Token 的中间件

// .unless({path:[/^\/api\//]}) 用来指定哪些接口不需要访问权限

app.use(expressJWT({secret:secretKey}).unless({path:[/^\/api\//]}))

// 登录接口

app.post('/api/login',(req,res)=>{

// 将 req.body 请求体中的数据,转存为 userinfo 常量

const userinfo = req.body

// 登录失败

if(userinfo.username !=='admin' || userinfo.password !=='123456'){

return res.send({

status:400,

message:'登录失败!'

})

}

// 三个参数分别是:用户信息对象,加密密钥,配置对象

const tokenStr = jwt.sign({username: userinfo.username},secretKey,{expiresIn:'50s'})

// 用户登录成功后,生成 JWT 字符串,通过 token 属性响应给客户端

res.send({

status:200,

message:'登录成功',

token: tokenStr, // 要发送给客户端的 token 字符串

})

})

// 这是一个有权限的API接口

app.get('/admin/getinfo',function(req,res){

// 使用 req.user 获取用户信息,并使用data属性将用户信息发送给客户端

console.log(req.user);

res.send({

status:200,

message:'获取用户信息成功',

data:req.user, // 要发送给客户端的用户信息

})

})

// 使用全局错误处理中间件,捕获解析 JWT 失败后产生的错误

app.use((err, req, res, next) => {

// 这次错误是由 token 解析失败导致的

if (err.name === 'UnauthorizedError') {

return res.send({

status: 401,

message: '无效的token',

})

}

res.send({

status: 500,

message: '未知的错误',

})

})

// 调用app.listen 方法,指定端口号并启动web服务器

app.listen(80,function(){

console.log('Express server running at http://127.0.0.1:80');

})更多node相关知识,请访问:nodejs 教程!

以上がNodeにおけるexpressの本人認証について詳しく解説した記事の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7526

7526

15

15

1378

1378

52

52

81

81

11

11

21

21

74

74

nvmでノードを削除する方法

Dec 29, 2022 am 10:07 AM

nvmでノードを削除する方法

Dec 29, 2022 am 10:07 AM

nvm でノードを削除する方法: 1. 「nvm-setup.zip」をダウンロードして C ドライブにインストールします; 2. 「nvm -v」コマンドで環境変数を構成し、バージョン番号を確認します; 3. 「nvm」を使用しますinstall" コマンド ノードのインストール; 4. "nvm uninstall" コマンドでインストールしたノードを削除します。

Express を使用してノード プロジェクトでファイルのアップロードを処理する方法

Mar 28, 2023 pm 07:28 PM

Express を使用してノード プロジェクトでファイルのアップロードを処理する方法

Mar 28, 2023 pm 07:28 PM

ファイルのアップロードをどのように処理するか?次の記事では、Express を使用してノード プロジェクトでファイルのアップロードを処理する方法を紹介します。

Nodeのプロセス管理ツール「pm2」を徹底分析

Apr 03, 2023 pm 06:02 PM

Nodeのプロセス管理ツール「pm2」を徹底分析

Apr 03, 2023 pm 06:02 PM

この記事では、Node のプロセス管理ツール「pm2」について説明し、pm2 が必要な理由、pm2 のインストール方法と使用方法について説明します。皆様のお役に立てれば幸いです。

PIノードティーチング:PIノードとは何ですか? PIノードをインストールしてセットアップする方法は?

Mar 05, 2025 pm 05:57 PM

PIノードティーチング:PIノードとは何ですか? PIノードをインストールしてセットアップする方法は?

Mar 05, 2025 pm 05:57 PM

ピン張りのノードの詳細な説明とインストールガイドこの記事では、ピネットワークのエコシステムを詳細に紹介します - PIノードは、ピン系生態系における重要な役割であり、設置と構成の完全な手順を提供します。 Pinetworkブロックチェーンテストネットワークの発売後、PIノードは多くの先駆者の重要な部分になり、テストに積極的に参加し、今後のメインネットワークリリースの準備をしています。まだピン張りのものがわからない場合は、ピコインとは何かを参照してください。リストの価格はいくらですか? PIの使用、マイニング、セキュリティ分析。パインワークとは何ですか?ピン競技プロジェクトは2019年に開始され、独占的な暗号通貨PIコインを所有しています。このプロジェクトは、誰もが参加できるものを作成することを目指しています

pkg を使用して Node.js プロジェクトを実行可能ファイルにパッケージ化する方法について説明します。

Dec 02, 2022 pm 09:06 PM

pkg を使用して Node.js プロジェクトを実行可能ファイルにパッケージ化する方法について説明します。

Dec 02, 2022 pm 09:06 PM

Nodejs実行可能ファイルをpkgでパッケージ化するにはどうすればよいですか?次の記事では、pkg を使用して Node プロジェクトを実行可能ファイルにパッケージ化する方法を紹介します。

npm ノード gyp が失敗した場合の対処方法

Dec 29, 2022 pm 02:42 PM

npm ノード gyp が失敗した場合の対処方法

Dec 29, 2022 pm 02:42 PM

「node-gyp.js」が「Node.js」のバージョンと一致しないため、npm node gyp が失敗します。解決策は次のとおりです: 1. 「npm cache clean -f」を使用してノード キャッシュをクリアします; 2. 「npm install -」を使用します。 g n" n モジュールをインストールします。 3. 「n v12.21.0」コマンドを使用して、「node v12.21.0」バージョンをインストールします。

Angular と Node を使用したトークンベースの認証

Sep 01, 2023 pm 02:01 PM

Angular と Node を使用したトークンベースの認証

Sep 01, 2023 pm 02:01 PM

認証は、Web アプリケーションの最も重要な部分の 1 つです。このチュートリアルでは、トークンベースの認証システムと、それが従来のログイン システムとどのように異なるかについて説明します。このチュートリアルを終えると、Angular と Node.js で書かれた完全に動作するデモが表示されます。従来の認証システム トークンベースの認証システムに進む前に、従来の認証システムを見てみましょう。ユーザーはログイン フォームにユーザー名とパスワードを入力し、[ログイン] をクリックします。リクエストを行った後、データベースにクエリを実行してバックエンドでユーザーを認証します。リクエストが有効な場合、データベースから取得したユーザー情報を使用してセッションが作成され、セッション情報が応答ヘッダーで返され、セッション ID がブラウザに保存されます。対象となるアプリケーションへのアクセスを提供します。

シングルサインオンシステムとは何ですか? Nodejsを使用して実装するにはどうすればよいですか?

Feb 24, 2023 pm 07:33 PM

シングルサインオンシステムとは何ですか? Nodejsを使用して実装するにはどうすればよいですか?

Feb 24, 2023 pm 07:33 PM

シングルサインオンシステムとは何ですか? Nodejsを使用して実装するにはどうすればよいですか?次の記事ではnodeを使ってシングルサインオンシステムを実現する方法を紹介しますので、参考になれば幸いです。