機械学習を使用して攻撃を開始する 9 つの方法

機械学習と人工知能 (AI) は、一部の脅威の検出および対応ツールの中核テクノロジーになりつつあります。その場で学習し、サイバー脅威のダイナミクスに自動的に適応する機能により、セキュリティ チームが強化されます。

ただし、一部の悪意のあるハッカーは、機械学習や AI を利用してネットワーク攻撃を拡大し、セキュリティ制御を回避し、前例のないスピードで新たな脆弱性を発見し、壊滅的な結果をもたらします。ハッカーがこれら 2 つのテクノロジーを悪用する一般的な方法は次のとおりです。

#1. スパム

Omida のアナリストであるフェルナンド モンテネグロ氏は、伝染病予防担当者が機械学習テクノロジーを使用していると述べました。スパムの検出は何十年も前から行われてきました。 「スパム防止は、機械学習の最初の使用例として最も成功しています。」 自分の行動を調整できます。彼らは正当なツールを使用して攻撃を成功させます。 「十分な数の送信があれば、モデルが何であるかを回復でき、その後、そのモデルを回避するように攻撃を調整できます。」

脆弱なのはスパム フィルターだけではありません。スコアやその他の出力を提供するセキュリティ ベンダーは悪用される可能性があります。 「誰もがこの問題を抱えているわけではありませんが、注意しないと誰かがこの出力を悪用してしまいます。」

2. より高度なフィッシング メール

攻撃者は、機械学習セキュリティ ツールを使用して、電子メールがスパム フィルターを通過できるかどうかをテストするだけではありません。また、機械学習を使用してこれらの電子メールを作成します。 「彼らは犯罪フォーラムでこれらのサービスを宣伝しています。彼らはこれらの技術を利用して、より高度なフィッシングメールを生成し、偽のペルソナを作成して詐欺を進めています」とアーンスト・アンド・ヤングの技術コンサルティング会社のパートナー、アダム・マローン氏は述べた。これらのサービスを宣伝する際には機械学習の使用が強調されますが、それは単なるマーケティング上のレトリックではなく、現実である可能性があります。マローン氏は「試してみれば分かるでしょう。その効果は本当に良いです。」と述べています。メールをスパムとして送信し、ターゲット ユーザーにクリックスルーの機会を与えます。カスタマイズできるのは電子メールのテキストだけではありません。攻撃者は AI を使用して非常に本物に見える写真、ソーシャル メディア プロフィール、その他のマテリアルを生成し、コミュニケーションを可能な限り本物のように見せます。

3. より効率的なパスワード推測

サイバー犯罪者は、機械学習を使用してパスワードを推測することもあります。 「彼らがパスワード推測エンジンをより頻繁に使用し、高い成功率で使用しているという証拠があります。」 サイバー犯罪者は、盗まれたハッシュを解読するためのより優れた辞書を作成しています。

また、機械学習を使用してセキュリティ制御を特定し、少ない試行でパスワードを推測できるようにして、システム侵害に成功する確率を高めます。

4. ディープフェイク

人工知能の最も憂慮すべき悪用は、偽のツールのように見えるビデオや音声を生成するディープフェイク ツールです。 「他人の声や容姿を真似できることは、人を騙すのに非常に効果的です。」モンテネグロは、「誰かが私の声のふりをしたら、おそらくあなたも騙されるでしょう。」と述べました。実際、過去数年間に、ここで開示された一連の重大な事件は、偽の音声が企業に数百ドル、数千ドル、さらには数百万ドルの損害を与える可能性があることを示しています。テキサス大学コンピューターサイエンス教授のムラット・カンタルシオグル氏は、「人々は上司から電話を受けることになるだろうが、それは偽物だ」と語る。より一般的には、詐欺師はAIを利用して本物に見える写真、ユーザープロフィール、フィッシングメールを生成し、電子メールはより信頼できるように見えます。これは大きなビジネスです。 FBI の報告書によると、2016 年以降、ビジネス電子メール詐欺による損失は 430 億ドルを超えています。昨年秋、香港の銀行が、銀行員が知人の会社役員から電話を受けたというだけの理由で、犯罪組織に3,500万ドルを送金する詐欺に遭ったとメディアが報じた。彼は監督の声を認識し、迷わず移籍を承認した。

5. 既製のセキュリティ ツールを無力化する

今日一般的に使用されている多くのセキュリティ ツールには、何らかの形式の人工知能または機械学習が組み込まれています。彼らの中へ。たとえば、ウイルス対策ソフトウェアは、不審な動作を検出するときに、基本的なシグネチャ以上のものに依存します。 「インターネット上で入手可能なもの、特にオープンソースは、悪意のある者によって悪用される可能性があります。」

攻撃者は、攻撃から防御するためではなく、マルウェアに対して自ら調整するためにこれらのツールを使用できます。検出をバイパスすることができます。 「AI モデルには多くの死角があります。送信されるパケット数や攻撃のリソースなど、攻撃の特性を変更することで調整できます。」

#Kantarcioglu 氏は次のように述べています。 #

さらに、攻撃者は AI を活用したセキュリティ ツールだけを活用しているわけではありません。 AI はさまざまなテクノロジーの 1 つにすぎません。たとえば、ユーザーは多くの場合、文法上のエラーを探すことでフィッシングメールを識別する方法を学ぶことができます。また、Grammarly のような AI を活用した文法チェッカーは、攻撃者が文章を改善するのに役立ちます。

6. 偵察

機械学習を偵察に使用すると、攻撃者がターゲットのトラフィック パターン、防御策、潜在的な脆弱性を確認できるようになります。偵察は簡単な作業ではなく、通常のサイバー犯罪者には手の届かないものです。 「AI を偵察に使用したい場合は、特定のスキルが必要です。したがって、これらのテクノロジーを使用できるのは高度な国家ハッカーだけだと思います。」この技術が商用化され、アンダーグラウンドの闇市場を通じてサービスとして提供されると、多くの人がそれを利用できるようになります。 「ハッカー国家が機械学習を使用するツールキットを開発し、それを犯罪コミュニティに公開した場合にも、これは起こる可能性があります。しかし、サイバー犯罪者は依然として機械学習アプリケーションの役割と有効性を理解する必要があります。悪用の手法、これは悪用のしきい値です。"

7. 自律エージェント

企業が攻撃を受けていることに気付いた場合は、影響を受けるエージェントを切断します。システムのインターネット接続が不十分な場合、マルウェアはコマンド アンド コントロール (C2) サーバーに接続してさらなる指示を受信できない可能性があります。 「攻撃者は、たとえ直接制御できない場合でも、長期間持続できるインテリジェントなモデルを開発したいと考えるかもしれません。しかし、通常のサイバー犯罪の場合、これは特に重要ではないと思います。」

8. AI ポイズニング

攻撃者は、機械学習モデルに新しい情報を入力することで、機械学習モデルを騙すことができます。 Global Risk Institute の上級准研究員である Alexey Rubtsov 氏は、「攻撃者はトレーニング データセットを操作することができます。たとえば、機械が間違った方法を学習するようにモデルに意図的にバイアスをかけます。」

例 たとえば、ハッカーは、ハイジャックされたユーザー アカウントを操作して、毎日午前 2 時にシステムにログインして無害な作業を実行できます。これにより、システムは午前 2 時の作業には何も疑わしいものはないと認識させ、その結果、ユーザーが通過する必要があるセキュリティ レベル。

Microsoft Tay チャットボットは、2016 年に同様の理由で人種差別的であるように教えられました。同じアプローチを使用して、特定の種類のマルウェアが安全であるか、または特定のクローラーの動作が完全に正常であると考えるようにシステムをトレーニングすることができます。

9. AI ファズ テスト

正規のソフトウェア開発者とペネトレーション テスターは、ファズ テスト ソフトウェアを使用してランダムなサンプル入力を生成し、AI をクラッシュさせようとします。アプリケーションプログラムを見つけたり、抜け穴を見つけたりします。このタイプのソフトウェアの拡張バージョンでは、機械学習を使用して、問題を引き起こす可能性が最も高いテキスト文字列に優先順位を付けるなど、より的を絞った組織的な方法で入力を生成します。このタイプのファズ テスト ツールは、企業が使用するとより良いテスト結果が得られますが、攻撃者の手に渡った場合はより致命的になります。

これらの技術は、セキュリティ パッチ、フィッシング対策教育、マイクロセグメンテーションなどのサイバーセキュリティ アプローチが引き続き重要である理由の 1 つです。 Forrester 社のメレン氏は、「これが、多層防御が非常に重要である理由の 1 つです。攻撃者が利用できる障害物だけでなく、複数の障害物を設ける必要があります。」と述べています。 ##専門知識の欠如により、悪意のあるハッカーによる機械学習と AI の悪用が妨げられます

## 機械学習への投資には多くの専門知識が必要ですが、機械学習関連の専門知識は現在不足しています。また、多くの脆弱性がパッチされていないため、攻撃者が企業の防御を突破する簡単な方法が数多くあります。 「簡単に実現できる成果はたくさんあります。機械学習や人工知能を使用して攻撃を開始しなくても、お金を稼ぐ方法は他にもたくさんあります。」とメレン氏は言いました。私の経験では、「ほとんどの場合、攻撃者はこれらの技術を悪用しません。」しかし、企業の防御が向上し、サイバー犯罪者やハッカー国家が攻撃開発に投資を続けるにつれて、バランスはすぐに変わり始めるかもしれません。以上が機械学習を使用して攻撃を開始する 9 つの方法の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7486

7486

15

15

1377

1377

52

52

77

77

11

11

19

19

38

38

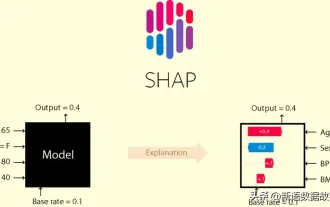

この記事では、SHAP: 機械学習のモデルの説明について説明します。

Jun 01, 2024 am 10:58 AM

この記事では、SHAP: 機械学習のモデルの説明について説明します。

Jun 01, 2024 am 10:58 AM

機械学習とデータ サイエンスの分野では、モデルの解釈可能性が常に研究者や実務家に焦点を当ててきました。深層学習やアンサンブル手法などの複雑なモデルが広く適用されるようになったことで、モデルの意思決定プロセスを理解することが特に重要になってきました。 Explainable AI|XAI は、モデルの透明性を高めることで、機械学習モデルに対する信頼と自信を構築するのに役立ちます。モデルの透明性の向上は、複数の複雑なモデルの普及や、モデルを説明するための意思決定プロセスなどの方法によって実現できます。これらの方法には、特徴重要度分析、モデル予測間隔推定、ローカル解釈可能性アルゴリズムなどが含まれます。特徴重要度分析では、入力特徴に対するモデルの影響度を評価することで、モデルの意思決定プロセスを説明できます。モデルの予測間隔の推定

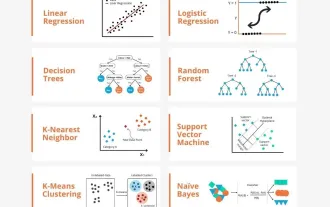

透明!主要な機械学習モデルの原理を徹底的に分析!

Apr 12, 2024 pm 05:55 PM

透明!主要な機械学習モデルの原理を徹底的に分析!

Apr 12, 2024 pm 05:55 PM

平たく言えば、機械学習モデルは、入力データを予測された出力にマッピングする数学関数です。より具体的には、機械学習モデルは、予測出力と真のラベルの間の誤差を最小限に抑えるために、トレーニング データから学習することによってモデル パラメーターを調整する数学関数です。機械学習には、ロジスティック回帰モデル、デシジョン ツリー モデル、サポート ベクター マシン モデルなど、多くのモデルがあります。各モデルには、適用可能なデータ タイプと問題タイプがあります。同時に、異なるモデル間には多くの共通点があったり、モデル進化の隠れた道が存在したりすることがあります。コネクショニストのパーセプトロンを例にとると、パーセプトロンの隠れ層の数を増やすことで、それをディープ ニューラル ネットワークに変換できます。パーセプトロンにカーネル関数を追加すると、SVM に変換できます。これです

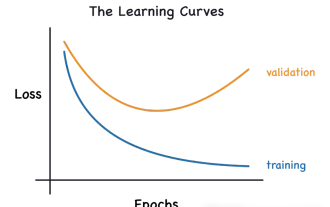

学習曲線を通じて過学習と過小学習を特定する

Apr 29, 2024 pm 06:50 PM

学習曲線を通じて過学習と過小学習を特定する

Apr 29, 2024 pm 06:50 PM

この記事では、学習曲線を通じて機械学習モデルの過学習と過小学習を効果的に特定する方法を紹介します。過小適合と過適合 1. 過適合 モデルがデータからノイズを学習するためにデータ上で過学習されている場合、そのモデルは過適合していると言われます。過学習モデルはすべての例を完璧に学習するため、未確認の新しい例を誤って分類してしまいます。過適合モデルの場合、完璧/ほぼ完璧なトレーニング セット スコアとひどい検証セット/テスト スコアが得られます。若干修正: 「過学習の原因: 複雑なモデルを使用して単純な問題を解決し、データからノイズを抽出します。トレーニング セットとしての小さなデータ セットはすべてのデータを正しく表現できない可能性があるため、2. 過学習の Heru。」

宇宙探査と人類居住工学における人工知能の進化

Apr 29, 2024 pm 03:25 PM

宇宙探査と人類居住工学における人工知能の進化

Apr 29, 2024 pm 03:25 PM

1950 年代に人工知能 (AI) が誕生しました。そのとき、研究者たちは、機械が思考などの人間と同じようなタスクを実行できることを発見しました。その後、1960 年代に米国国防総省は人工知能に資金を提供し、さらなる開発のために研究所を設立しました。研究者たちは、宇宙探査や極限環境での生存など、多くの分野で人工知能の応用を見出しています。宇宙探査は、地球を超えた宇宙全体を対象とする宇宙の研究です。宇宙は地球とは条件が異なるため、極限環境に分類されます。宇宙で生き残るためには、多くの要素を考慮し、予防策を講じる必要があります。科学者や研究者は、宇宙を探索し、あらゆるものの現状を理解することが、宇宙の仕組みを理解し、潜在的な環境危機に備えるのに役立つと信じています。

C++ での機械学習アルゴリズムの実装: 一般的な課題と解決策

Jun 03, 2024 pm 01:25 PM

C++ での機械学習アルゴリズムの実装: 一般的な課題と解決策

Jun 03, 2024 pm 01:25 PM

C++ の機械学習アルゴリズムが直面する一般的な課題には、メモリ管理、マルチスレッド、パフォーマンスの最適化、保守性などがあります。解決策には、スマート ポインター、最新のスレッド ライブラリ、SIMD 命令、サードパーティ ライブラリの使用、コーディング スタイル ガイドラインの遵守、自動化ツールの使用が含まれます。実践的な事例では、Eigen ライブラリを使用して線形回帰アルゴリズムを実装し、メモリを効果的に管理し、高性能の行列演算を使用する方法を示します。

カナダ、自動車盗難問題急増でハッキングツール「フリッパーゼロ」の禁止を計画

Jul 17, 2024 am 03:06 AM

カナダ、自動車盗難問題急増でハッキングツール「フリッパーゼロ」の禁止を計画

Jul 17, 2024 am 03:06 AM

このウェブサイトは2月12日、カナダ政府がハッキングツール「FlipperZero」および類似のデバイスが、窃盗犯が車を盗むために使用できるツールとして分類されているため、販売を禁止する計画であると報じた。 FlipperZero は、RFID、無線、NFC、赤外線、Bluetooth などの複数のプロトコルを通じて、さまざまなハードウェアやデジタル デバイスのテストとデバッグを支援するポータブルなプログラム可能なテスト ツールであり、多くのオタクやハッカーの支持を得ています。製品のリリース以来、ユーザーはソーシャル メディア上で、リプレイ攻撃を使用して車のロックを解除したり、ガレージのドアを開けたり、ドアベルを起動したり、さまざまなデジタル キーを複製したりするなど、FlipperZero の機能を実証してきました。 ▲FlipperZeroがマクラーレンのキーホルダーをコピーして車のロックを解除 カナダ産業大臣フランソ

説明可能な AI: 複雑な AI/ML モデルの説明

Jun 03, 2024 pm 10:08 PM

説明可能な AI: 複雑な AI/ML モデルの説明

Jun 03, 2024 pm 10:08 PM

翻訳者 | Li Rui によるレビュー | 今日、人工知能 (AI) および機械学習 (ML) モデルはますます複雑になっており、これらのモデルによって生成される出力はブラックボックスになっており、関係者に説明することができません。 Explainable AI (XAI) は、利害関係者がこれらのモデルがどのように機能するかを理解できるようにし、これらのモデルが実際に意思決定を行う方法を確実に理解できるようにし、AI システムの透明性、信頼性、およびこの問題を解決するための説明責任を確保することで、この問題を解決することを目指しています。この記事では、さまざまな説明可能な人工知能 (XAI) 手法を検討して、その基礎となる原理を説明します。説明可能な AI が重要であるいくつかの理由 信頼と透明性: AI システムが広く受け入れられ、信頼されるためには、ユーザーは意思決定がどのように行われるかを理解する必要があります

あなたが知らない機械学習の 5 つの流派

Jun 05, 2024 pm 08:51 PM

あなたが知らない機械学習の 5 つの流派

Jun 05, 2024 pm 08:51 PM

機械学習は人工知能の重要な分野であり、明示的にプログラムしなくてもコンピューターにデータから学習して能力を向上させる機能を提供します。機械学習は、画像認識や自然言語処理から、レコメンデーションシステムや不正行為検出に至るまで、さまざまな分野で幅広く応用されており、私たちの生活様式を変えつつあります。機械学習の分野にはさまざまな手法や理論があり、その中で最も影響力のある 5 つの手法は「機械学習の 5 つの流派」と呼ばれています。 5 つの主要な学派は、象徴学派、コネクショニスト学派、進化学派、ベイジアン学派、およびアナロジー学派です。 1. 象徴主義は、象徴主義とも呼ばれ、論理的推論と知識の表現のためのシンボルの使用を強調します。この学派は、学習は既存の既存の要素を介した逆演繹のプロセスであると信じています。