arXiv で最も関連性の高い論文をワンクリックで検索できます。ChatGPT のおかげで、数日で完了します。

毎日論文を検索する友人にとって、便利な検索ツールがあれば、それほど喜ぶ必要はありません。効率が大幅に向上します。

しかし、実際の結果は、検索ツールが強力でないか、入力したキーワードが機能しないかのどちらかです。いずれにせよ、頭の中で見つけたい論文を伝えることはできません。それは検索結果とは何の関係もありません、ただ大きな違いです。

これから紹介するウェブサイトは、arXiv Xplorer という、arXiv 上の論文のセマンティック検索に特化した論文検索の問題を解決するのに役立ちます。プロジェクトの作成者によると、サイトの内部アルゴリズムは OpenAI の最新の埋め込みモデルを使用して、ユーザーが最も関連性の高い論文を見つけるための検索クエリを生成します。

arXiv Xplorer アドレス: https://arxivxplorer.com/

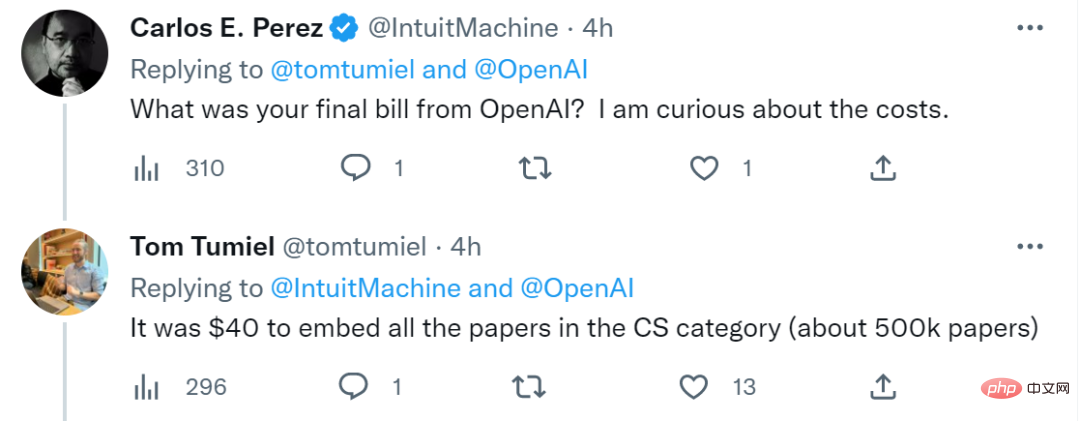

# #プロジェクトの作成者は次のように述べています。彼は OpenAI の新しい埋め込み API に深く感銘を受け、その埋め込みが実際にどのように使用されるかを知りたかったのです。そこで彼はプロジェクトの構築に数日を費やしましたが、これまでのところ非常にうまく機能しています。これに加えて、彼は UI の 80% を ChatGPT で作成し、pinecone を使用してベクトル データベースを保存し、googlecloud 関数を使用してクエリを埋め込み、検索を実行しました。埋め込みモデルについて詳しく知りたい場合は、Web サイトにアクセスして参照してください。

埋め込みモデル: https://openai.com/blog/new-and-improved-embedding-model/

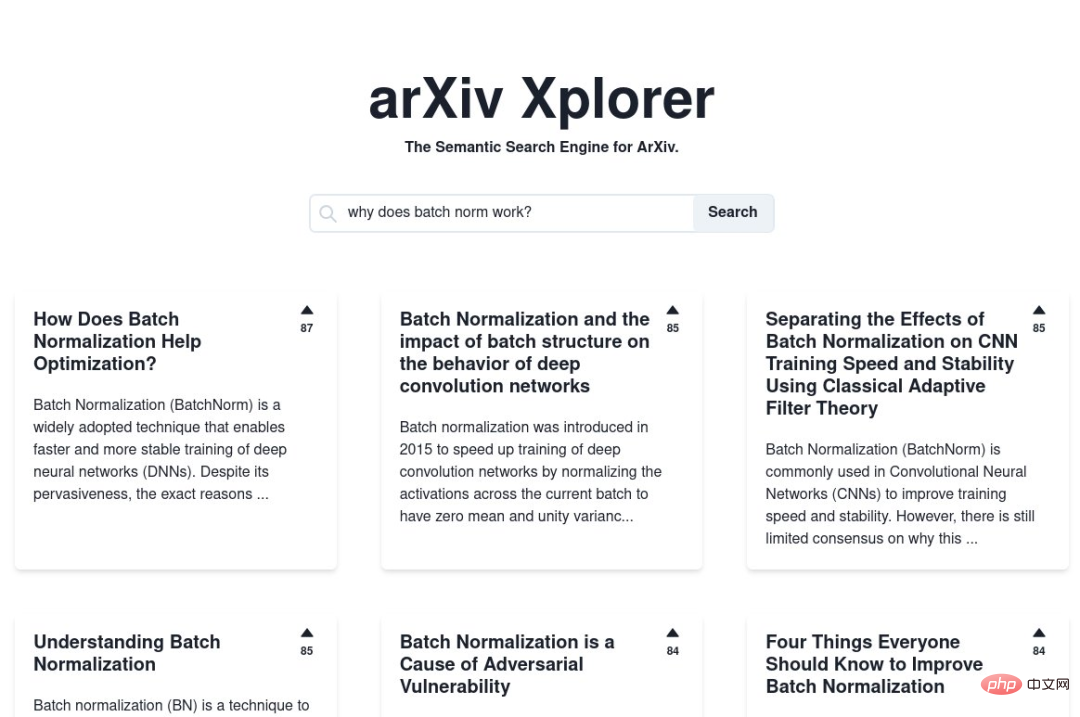

ArXiv Xplorer の助けを借りて、必要な論文を見つけることができます。説明が非常に曖昧な場合や、「興味深い ML 論文」などの情報コンテンツのない説明を入力するだけでも、エンジンが論文を完成させるのに役立ちます。それ。以下に示すように、いくつかのキーワードを入力すると、Web サイトによって表示されたクエリ結果が表示されます。

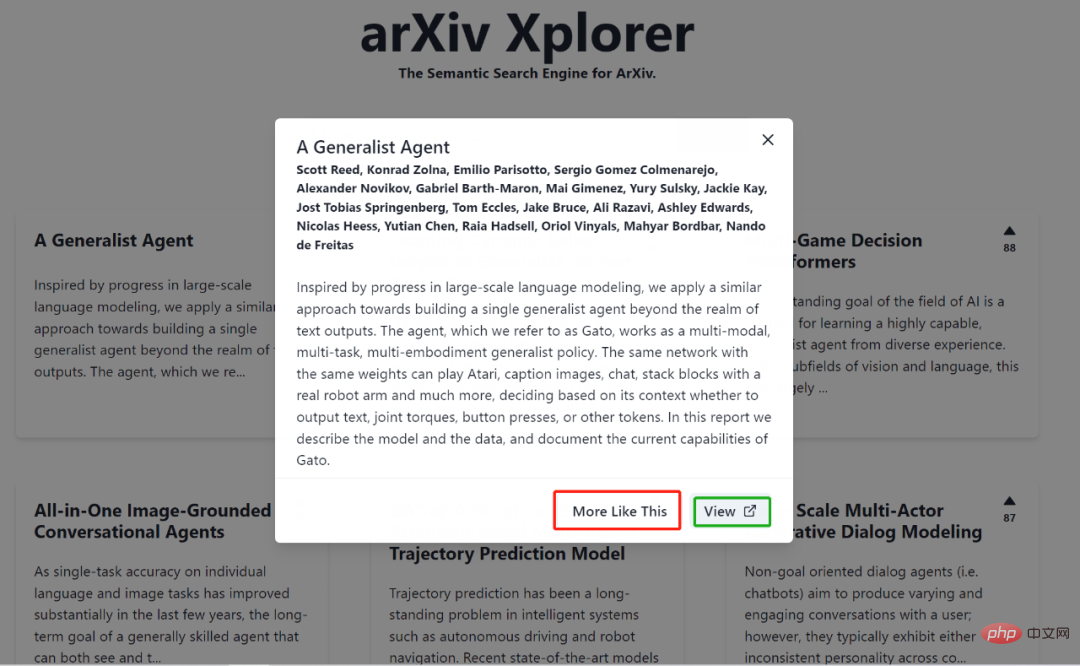

arxiv の URL を貼り付けて、同様の論文を直接検索することもできます。たとえば、下図の入力は論文「A Generalist Agent」のアドレスであり、検索結果が表示されます (赤いボックス)。Generalist Agent の類似度は 100%、その他の検索結果はスコアに応じて順に展開されます。

さらに、上の図の赤いボックス内の小さな三角形をクリックすると、インターフェイスが以下のようになり、論文の参加者と要約が表示されます。機能の下にさらに 2 つあります: 「More Like This」ではさらに類似した論文が表示され、「View」では arXiv 上の論文のホームページにリンクします。

一部のネチズンは次のように提案しました。「このツールの検索機能は非常に優れています。それを押すことができればこの点について、プロジェクト作成者は今後も最適化を続け、より完璧な機能を実現できるよう努力すると述べています。

一部のネチズンは次のように提案しました。「このツールの検索機能は非常に優れています。それを押すことができればこの点について、プロジェクト作成者は今後も最適化を続け、より完璧な機能を実現できるよう努力すると述べています。

以上がarXiv で最も関連性の高い論文をワンクリックで検索できます。ChatGPT のおかげで、数日で完了します。の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7488

7488

15

15

1377

1377

52

52

77

77

11

11

19

19

40

40

Debian Snifferの出力結果を解釈する方法

Apr 12, 2025 pm 11:00 PM

Debian Snifferの出力結果を解釈する方法

Apr 12, 2025 pm 11:00 PM

DebiansNifferは、ネットワークパケットタイムスタンプをキャプチャして分析するために使用されるネットワークスニファーツールです。通常、数秒でパケットキャプチャの時間を表示します。ソースIPアドレス(SourceIP):パケットを送信したデバイスのネットワークアドレス。宛先IPアドレス(DestinationIP):データパケットを受信するデバイスのネットワークアドレス。ソースポート:パケットを送信するデバイスで使用されるポート番号。 Destinatio

Debian OpenSSL構成を確認する方法

Apr 12, 2025 pm 11:57 PM

Debian OpenSSL構成を確認する方法

Apr 12, 2025 pm 11:57 PM

この記事では、DebianシステムのOpenSSL構成を確認して、システムのセキュリティステータスをすばやく把握できるように、いくつかの方法を紹介します。 1.最初にOpenSSLバージョンを確認し、OpenSSLがインストールされているかどうかを確認し、バージョン情報を確認します。端末に次のコマンドを入力します。OpenSSlversionがインストールされていない場合、システムはエラーを促します。 2。構成ファイルを表示します。 OpenSSLのメイン構成ファイルは、通常/etc/ssl/openssl.cnfにあります。テキストエディター(Nanoなど)を使用して、次のように表示できます。sudonano/etc/ssl/openssl.cnfこのファイルには、キー、証明書、暗号化アルゴリズムなどの重要な構成情報が含まれています。 3。OPEを利用します

Debian Tomcatログのセキュリティ設定は何ですか?

Apr 12, 2025 pm 11:48 PM

Debian Tomcatログのセキュリティ設定は何ですか?

Apr 12, 2025 pm 11:48 PM

DebiantomCatログのセキュリティを改善するには、次の重要なポリシーに注意する必要があります。1。許可制御とファイル管理:ログファイル許可:デフォルトのログファイル許可(640)はアクセスを制限します。 Catalina.shスクリプト(たとえば、0027から0022に変更)のUMASK値を変更するか、LOG4J2構成ファイルにFilePermissionsを直接設定して、適切な読み取り許可を確保することをお勧めします。ログファイルの場所:Tomcatログは通常、/opt/tomcat/logs(または同様のパス)にあり、このディレクトリの許可設定を定期的にチェックする必要があります。 2。ログの回転と形式:ログ回転:server.xmlを構成します

Debian SnifferとWiresharkの比較

Apr 12, 2025 pm 10:48 PM

Debian SnifferとWiresharkの比較

Apr 12, 2025 pm 10:48 PM

この記事では、ネットワーク分析ツールのWiresharkとDebian Systemsの代替案について説明します。 「debiansniffer」と呼ばれる標準的なネットワーク分析ツールがないことは明らかです。 Wiresharkは業界をリードするネットワークプロトコルアナライザーであり、Debian Systemsは同様の機能を備えた他のツールを提供しています。機能的特徴の比較Wireshark:これは、リアルタイムネットワークデータキャプチャとデータパケットコンテンツの詳細な表示をサポートする強力なネットワークプロトコルアナライザーであり、ネットワークの問題の診断を促進するためのリッチなプロトコルサポート、フィルタリング、および検索機能を提供します。 Debianシステムの代替ツール:Debianシステムには、TCPDumpやTsharkなどのネットワークが含まれています

Tomcatログがメモリの漏れのトラブルシューティングに役立つ方法

Apr 12, 2025 pm 11:42 PM

Tomcatログがメモリの漏れのトラブルシューティングに役立つ方法

Apr 12, 2025 pm 11:42 PM

Tomcatログは、メモリリークの問題を診断するための鍵です。 Tomcatログを分析することにより、メモリの使用状況とガベージコレクション(GC)の動作に関する洞察を得ることができ、メモリリークを効果的に見つけて解決できます。 Tomcatログを使用してメモリリークをトラブルシューティングする方法は次のとおりです。1。GCログ分析最初に、詳細なGCロギングを有効にします。 Tomcatの起動パラメーターに次のJVMオプションを追加します:-xx:printgcdetails-xx:printgcdateStamps-xloggc:gc.logこれらのパラメーターは、GCタイプ、リサイクルオブジェクトサイズ、時間などの情報を含む詳細なGCログ(GC.log)を生成します。分析GC.LOG

DDOS攻撃検出におけるDebianスニファーの役割

Apr 12, 2025 pm 10:42 PM

DDOS攻撃検出におけるDebianスニファーの役割

Apr 12, 2025 pm 10:42 PM

この記事では、DDOS攻撃検出方法について説明します。 「DebiansNiffer」の直接的なアプリケーションのケースは見つかりませんでしたが、次の方法はDDOS攻撃検出に使用できます:効果的なDDOS攻撃検出技術:トラフィック分析に基づく検出:突然のトラフィックの成長、特定のポートの接続の急増などのネットワークトラフィックの異常なパターンの識別。たとえば、PysharkライブラリとColoramaライブラリと組み合わせたPythonスクリプトは、ネットワークトラフィックをリアルタイムで監視し、アラートを発行できます。統計分析に基づく検出:データなどのネットワークトラフィックの統計的特性を分析することにより

Debian Apacheログを使用してWebサイトのパフォーマンスを向上させる方法

Apr 12, 2025 pm 11:36 PM

Debian Apacheログを使用してWebサイトのパフォーマンスを向上させる方法

Apr 12, 2025 pm 11:36 PM

この記事では、Debianシステムの下でApacheログを分析することにより、Webサイトのパフォーマンスを改善する方法について説明します。 1.ログ分析の基本Apacheログは、IPアドレス、タイムスタンプ、リクエストURL、HTTPメソッド、応答コードなど、すべてのHTTP要求の詳細情報を記録します。 Debian Systemsでは、これらのログは通常、/var/log/apache2/access.logおよび/var/log/apache2/error.logディレクトリにあります。ログ構造を理解することは、効果的な分析の最初のステップです。 2。ログ分析ツールさまざまなツールを使用してApacheログを分析できます。コマンドラインツール:GREP、AWK、SED、およびその他のコマンドラインツール。

Debian Apacheログ形式の構成方法

Apr 12, 2025 pm 11:30 PM

Debian Apacheログ形式の構成方法

Apr 12, 2025 pm 11:30 PM

この記事では、Debian SystemsでApacheのログ形式をカスタマイズする方法について説明します。次の手順では、構成プロセスをガイドします。ステップ1:Apache構成ファイルにアクセスするDebianシステムのメインApache構成ファイルは、/etc/apache2/apache2.confまたは/etc/apache2/httpd.confにあります。次のコマンドを使用してルートアクセス許可を使用して構成ファイルを開きます。sudonano/etc/apache2/apache2.confまたはsudonano/etc/apache2/httpd.confステップ2:検索または検索または