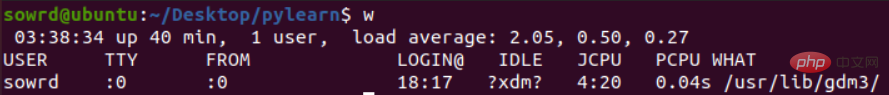

現在ログインしているユーザーを確認してください

「w」または「who」と入力すると、現在ログインしているユーザーが 1 人だけであることがわかります。通常は、最善のトラブルシューティングではない場合は、ログインするだけです。

ネットワーク接続を確認します

netstat -anp コマンドを使用して現在のネットワーク接続を確認します。netstat がない場合は、sudo apt install net-tools をインストールして再度確認します。

22、445、3389、6379などの共通ポートが異常接続していないか、接続先のアドレスが海外メーカーやクラウドメーカーのIPかどうかを確認し、IP情報を照会できます。 Weibu またはその他のインテリジェンス プラットフォームで

プロセスを確認します

ps -ef プロセスに異常がないか確認します。 netstat から判断できない接続については、プロセス ID を通じて対応するプロセス情報を確認することもできます。ps -ef|grep id、関連ファイルを検索し、ファイルに悪意のある動作があるかどうかを分析するか、これらをvirustotalなどのオンライン検出プラットフォームにアップロードして、ファイルが有害かどうかを確認します。

#コマンド履歴を確認する

.bash_historyには入力したコマンドが記録されており、自分が入力していないコマンドがないか確認することができますアカウント情報の確認

/etc/passwdアカウント情報の表示#スケジュールされたタスクの確認##crontab -l

ログイン ログを確認します。

last または lastlog を実行して、ユーザーの最近のログイン ログを表示します。

SSH ログイン ログを確認して、多数のログイン失敗があるかどうかを確認します。メッセージ以上がLinux クラウド サーバーへの侵入をトラブルシューティングする方法の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。