OpenSSL のセキュリティ脆弱性に対して Nginx サーバーを調整する方法

1. 概要

現在、openssl には個人情報が漏洩する脆弱性が存在しており、関係するマシンが多く、環境も大きく異なるため、修復方法も異なります。多くのサーバーは nginx を使用して openssl を静的にコンパイルし、openssl を nginx に直接コンパイルします。つまり、openssl をアップグレードするだけでは効果がありません。nginx は外部 openssl ダイナミック リンク ライブラリをロードしません。nginx は再コンパイルする必要があります。

2. nginx が静的にコンパイルされているかどうかを確認する

nginx が静的にコンパイルされた openssl であるかどうかを確認するには、次の 3 つの方法があります。

2.1 nginx コンパイル パラメータの表示

次のコマンドを入力して、nginx コンパイル パラメータを表示します:

# ./sbin/nginx -v

コンパイル パラメータに --with-openssl が含まれている場合=...、以下に示すように、nginx が openssl を静的にコンパイルすることを示します。

nginx version: nginx/1.4.1 built by gcc 4.4.7 20120313 (red hat 4.4.7-3) (gcc) tls sni support enabled configure arguments: --prefix=/opt/app/nginx --with-http_ssl_module --with-openssl=/opt/app/openssl-1.0.1e --add-module=/opt/app/ngx_cache_purge-2.1

2.2 nginx の依存ライブラリを確認する

さらに確認するには、プログラムを確認してください。依存ライブラリ、次のコマンドを入力します:

# ldd `which nginx` | grep ssl

Display

libssl.so.10 => /usr/lib/libssl.so.10 (0xb76c6000)

注: 出力に libssl.so のファイル () が含まれていない場合は、静的にコンパイルされていることを意味します。 openssl

openssl を決定するコマンドを入力して、ライブラリが属する openssl のバージョンを確認しますが、詳細は省略します。たとえば、1.0.1e.5.7 である必要がありますが、1.0.1e のみが存在します。出力:

# strings /usr/lib/libssl.so.10 | grep "^openssl " openssl 1.0.1e-fips 11 feb 2013

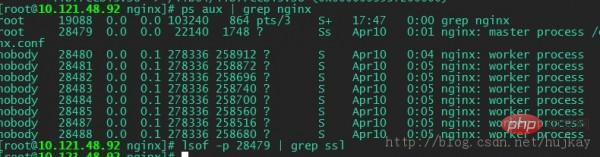

2.3 nginx で開かれたファイルを確認する

nginx で開かれたファイルが静的にコンパイルされているかどうかを確認することもできます。次のコマンドを入力します。

# ps aux | grep nginx # lsof -p 111111<这里换成nginx的进程pid> | grep ssl

3 nginx の再コンパイル

インターネット企業では nginx のバージョンが統一されておらず、各部門が業務ニーズに応じて対応するプラグインを選択し、独自にコンパイルしています。コンパイル時にプラグインに注意を払う必要があり、一部のプラグインをコンパイルすることを忘れずに、nginx の機能を変更しないようにしてください。

以上がOpenSSL のセキュリティ脆弱性に対して Nginx サーバーを調整する方法の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7461

7461

15

15

1376

1376

52

52

77

77

11

11

17

17

17

17

Tomcat サーバーへの外部ネットワーク アクセスを許可する方法

Apr 21, 2024 am 07:22 AM

Tomcat サーバーへの外部ネットワーク アクセスを許可する方法

Apr 21, 2024 am 07:22 AM

Tomcat サーバーが外部ネットワークにアクセスできるようにするには、以下を行う必要があります。 外部接続を許可するように Tomcat 構成ファイルを変更します。 Tomcat サーバー ポートへのアクセスを許可するファイアウォール ルールを追加します。 Tomcat サーバーのパブリック IP を指すドメイン名を指す DNS レコードを作成します。オプション: リバース プロキシを使用して、セキュリティとパフォーマンスを向上させます。オプション: セキュリティを強化するために HTTPS を設定します。

thinkphpの実行方法

Apr 09, 2024 pm 05:39 PM

thinkphpの実行方法

Apr 09, 2024 pm 05:39 PM

ThinkPHP フレームワークをローカルで実行する手順: ThinkPHP フレームワークをローカル ディレクトリにダウンロードして解凍します。 ThinkPHP ルート ディレクトリを指す仮想ホスト (オプション) を作成します。データベース接続パラメータを構成します。 Webサーバーを起動します。 ThinkPHP アプリケーションを初期化します。 ThinkPHP アプリケーションの URL にアクセスして実行します。

nginx へようこそ!それを解決するにはどうすればよいですか?

Apr 17, 2024 am 05:12 AM

nginx へようこそ!それを解決するにはどうすればよいですか?

Apr 17, 2024 am 05:12 AM

「nginx へようこそ!」エラーを解決するには、仮想ホスト構成を確認し、仮想ホストを有効にし、Nginx をリロードする必要があります。仮想ホスト構成ファイルが見つからない場合は、デフォルト ページを作成して Nginx をリロードすると、エラー メッセージが表示されます。が消え、ウェブサイトは通常のショーになります。

Dockerコンテナ間で通信する方法

Apr 07, 2024 pm 06:24 PM

Dockerコンテナ間で通信する方法

Apr 07, 2024 pm 06:24 PM

Docker 環境でのコンテナ通信には、共有ネットワーク、Docker Compose、ネットワーク プロキシ、共有ボリューム、メッセージ キューの 5 つの方法があります。分離とセキュリティのニーズに応じて、Docker Compose を利用して接続を簡素化するか、ネットワーク プロキシを使用して分離を強化するなど、最も適切な通信方法を選択します。

HTMLファイルからURLを生成する方法

Apr 21, 2024 pm 12:57 PM

HTMLファイルからURLを生成する方法

Apr 21, 2024 pm 12:57 PM

HTML ファイルを URL に変換するには Web サーバーが必要です。これには次の手順が含まれます。 Web サーバーを取得します。 Webサーバーをセットアップします。 HTMLファイルをアップロードします。ドメイン名を作成します。リクエストをルーティングします。

Nodejsプロジェクトをサーバーにデプロイする方法

Apr 21, 2024 am 04:40 AM

Nodejsプロジェクトをサーバーにデプロイする方法

Apr 21, 2024 am 04:40 AM

Node.js プロジェクトのサーバー デプロイメント手順: デプロイメント環境を準備します。サーバー アクセスの取得、Node.js のインストール、Git リポジトリのセットアップ。アプリケーションをビルドする: npm run build を使用して、デプロイ可能なコードと依存関係を生成します。コードをサーバーにアップロードします: Git またはファイル転送プロトコル経由。依存関係をインストールする: サーバーに SSH で接続し、npm install を使用してアプリケーションの依存関係をインストールします。アプリケーションを開始します。node Index.js などのコマンドを使用してアプリケーションを開始するか、pm2 などのプロセス マネージャーを使用します。リバース プロキシの構成 (オプション): Nginx や Apache などのリバース プロキシを使用して、トラフィックをアプリケーションにルーティングします。

dockerfile で最も一般的な命令は何ですか

Apr 07, 2024 pm 07:21 PM

dockerfile で最も一般的な命令は何ですか

Apr 07, 2024 pm 07:21 PM

Dockerfile で最も一般的に使用される命令は次のとおりです。 FROM: 新しいイメージを作成するか、新しいイメージを派生します。 RUN: コマンドを実行します (ソフトウェアのインストール、システムの構成) COPY: ローカル ファイルをイメージにコピーします。 ADD: COPY と同様に、自動的に解凍できます。 tar アーカイブまたは URL ファイルを取得します。 CMD: コンテナーの起動時にコマンドを指定します。 EXPOSE: コンテナーのリスニング ポートを宣言します (ただし、パブリックではありません) ENV: 環境変数を設定します。 VOLUME: ホスト ディレクトリまたは匿名ボリュームをマウントします。 WORKDIR: 作業ディレクトリをコンテナ ENTRYPOINT: コンテナ起動時に実行する内容を指定します。 実行可能ファイル (CMD に似ていますが、上書きできません)

外部からnodejsにアクセスできますか?

Apr 21, 2024 am 04:43 AM

外部からnodejsにアクセスできますか?

Apr 21, 2024 am 04:43 AM

はい、Node.js には外部からアクセスできます。次の方法を使用できます。 Cloud Functions を使用して関数をデプロイし、一般にアクセスできるようにします。 Express フレームワークを使用してルートを作成し、エンドポイントを定義します。 Nginx を使用して、Node.js アプリケーションへのリバース プロキシ リクエストを実行します。 Docker コンテナを使用して Node.js アプリケーションを実行し、ポート マッピングを通じて公開します。