C言語の汚染されたメモリ割り当て関数の例の分析

1. 汚染されたメモリ割り当て

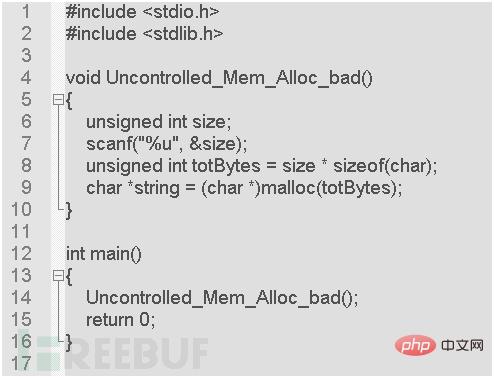

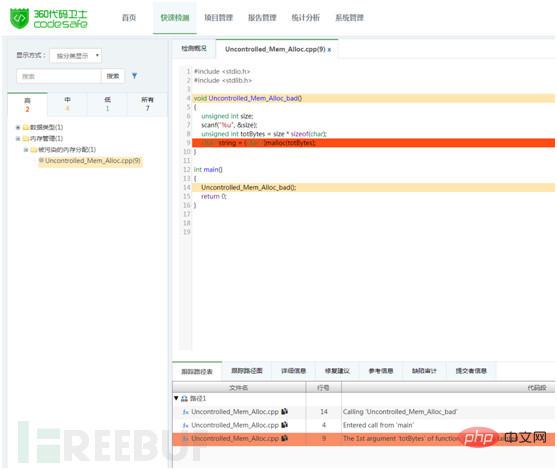

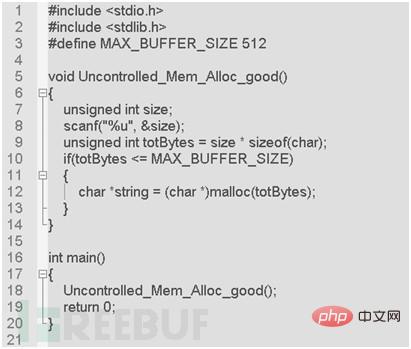

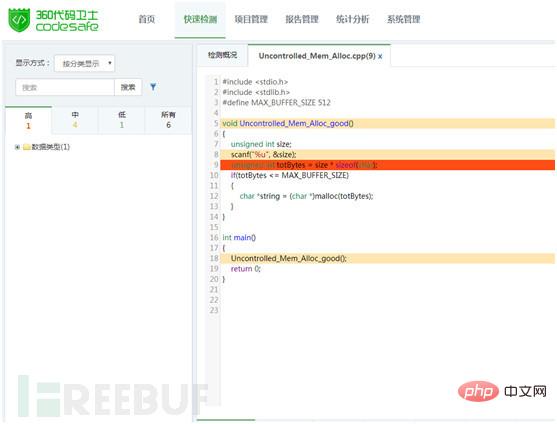

C 言語のメモリ割り当て関数には、malloc()、kmalloc、 smalloc があります。 ()、xmalloc()、realloc()、calloc()、GlobalAlloc()、 HeapAlloc () など。例として malloc() を取り上げます。malloc() 関数のプロトタイプは次のとおりです。

extern void*malloc ( unsignedintnum_bytes);

malloc() この関数は、num_bytes バイトのメモリを割り当て、このメモリへのポインタを返します。メモリ割り当て長の整数が汚染されている可能性のある信頼できないソースから取得されたものである場合、外部入力データが効果的に判断されないと、メモリ割り当てが非常に大きくなる可能性があります。汚染されている可能性がある信頼できないソースには、コマンド ライン パラメーター、構成ファイル、ネットワーク通信、データベース、環境変数、レジストリ値、およびアプリケーション外部からのその他の入力が含まれます。

2. 汚染されたメモリ割り当ての害

非常に大きな整数値を渡すなど、メモリ割り当て関数の長さパラメータとして汚染されたデータを直接使用します。プログラムはそれに応じて大量のメモリを割り当て、その結果、システムに膨大なメモリ オーバーヘッドが発生し、さらにはサービス妨害攻撃につながることもあります。

CVE には関連する脆弱性情報もいくつかあります。2018 年 1 月から 2019 年 3 月までに、CVE には関連する脆弱性情報が 4 件ありました。脆弱性情報は次のとおりです。

| 概要 | |

|---|---|

| ZZIPlib バージョン 0.13.68 の zzip/zip.c ファイルの「__zzip_parse_root_directory」関数にセキュリティ上の脆弱性があります。リモートの攻撃者がこの脆弱性を悪用し、特別に細工された zip ファイルを使用してサービス妨害 (制御されないメモリ割り当てとクラッシュ) を引き起こす可能性があります。 | |

| PoDoFo の Base/PdfVecObjects.h ファイルの「PoDoFo::PdfVecObjects::Reserve」関数にセキュリティ上の脆弱性があります。 0.9.5バージョン。リモートの攻撃者がこの脆弱性を悪用し、特別に細工された PDF ファイルを使用してサービス妨害 (制御されないメモリ割り当て) を引き起こす可能性があります。 | |

| PoDoFo バージョン 0.9 の Base/PdfParser.cpp ファイルの「PdfParser::ReadXRefSubsection」関数にセキュリティ上の脆弱性があります。 5. この脆弱性は、プログラムがメモリの割り当てを制御しないという事実に起因します。リモートの攻撃者がこの脆弱性を悪用し、特別に細工された PDF ファイルを使用してサービス妨害を引き起こす可能性があります。 |

以上がC言語の汚染されたメモリ割り当て関数の例の分析の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7469

7469

15

15

1376

1376

52

52

77

77

11

11

19

19

29

29

C言語データ構造:ツリーとグラフのデータ表現と操作

Apr 04, 2025 am 11:18 AM

C言語データ構造:ツリーとグラフのデータ表現と操作

Apr 04, 2025 am 11:18 AM

C言語データ構造:ツリーとグラフのデータ表現は、ノードからなる階層データ構造です。各ノードには、データ要素と子ノードへのポインターが含まれています。バイナリツリーは特別なタイプの木です。各ノードには、最大2つの子ノードがあります。データは、structreenode {intdata; structreenode*left; structreenode*右;}を表します。操作は、ツリートラバーサルツリー(前向き、順序、および後期)を作成します。検索ツリー挿入ノード削除ノードグラフは、要素が頂点であるデータ構造のコレクションであり、近隣を表す右または未照明のデータを持つエッジを介して接続できます。

C言語ファイルの操作問題の背後にある真実

Apr 04, 2025 am 11:24 AM

C言語ファイルの操作問題の背後にある真実

Apr 04, 2025 am 11:24 AM

ファイルの操作の問題に関する真実:ファイルの開きが失敗しました:不十分な権限、間違ったパス、およびファイルが占有されます。データの書き込みが失敗しました:バッファーがいっぱいで、ファイルは書き込みできず、ディスクスペースが不十分です。その他のFAQ:遅いファイルトラバーサル、誤ったテキストファイルエンコード、およびバイナリファイルの読み取りエラー。

C言語関数の基本的な要件は何ですか

Apr 03, 2025 pm 10:06 PM

C言語関数の基本的な要件は何ですか

Apr 03, 2025 pm 10:06 PM

C言語関数は、コードモジュール化とプログラム構築の基礎です。それらは、宣言(関数ヘッダー)と定義(関数体)で構成されています。 C言語は値を使用してパラメーターをデフォルトで渡しますが、外部変数はアドレスパスを使用して変更することもできます。関数は返品値を持つか、または持たない場合があり、返品値のタイプは宣言と一致する必要があります。機能の命名は、ラクダを使用するか、命名法を強調して、明確で理解しやすい必要があります。単一の責任の原則に従い、機能をシンプルに保ち、メンテナビリティと読みやすさを向上させます。

C言語でカウントダウンを出力する方法

Apr 04, 2025 am 08:54 AM

C言語でカウントダウンを出力する方法

Apr 04, 2025 am 08:54 AM

Cのカウントダウンを出力する方法は?回答:ループステートメントを使用します。手順:1。変数nを定義し、カウントダウン数を出力に保存します。 2。whileループを使用して、nが1未満になるまでnを連続的に印刷します。 3。ループ本体で、nの値を印刷します。 4。ループの端で、n x 1を減算して、次の小さな相互に出力します。

C言語マルチスレッドプログラミング:初心者のガイドとトラブルシューティング

Apr 04, 2025 am 10:15 AM

C言語マルチスレッドプログラミング:初心者のガイドとトラブルシューティング

Apr 04, 2025 am 10:15 AM

C言語マルチスレッドプログラミングガイド:スレッドの作成:pthread_create()関数を使用して、スレッドID、プロパティ、およびスレッド関数を指定します。スレッドの同期:ミューテックス、セマフォ、および条件付き変数を介したデータ競争を防ぎます。実用的なケース:マルチスレッドを使用してフィボナッチ数を計算し、複数のスレッドにタスクを割り当て、結果を同期させます。トラブルシューティング:プログラムのクラッシュ、スレッドの停止応答、パフォーマンスボトルネックなどの問題を解決します。

CSウィーク3

Apr 04, 2025 am 06:06 AM

CSウィーク3

Apr 04, 2025 am 06:06 AM

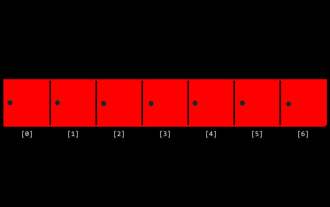

アルゴリズムは、問題を解決するための一連の指示であり、その実行速度とメモリの使用量はさまざまです。プログラミングでは、多くのアルゴリズムがデータ検索とソートに基づいています。この記事では、いくつかのデータ取得およびソートアルゴリズムを紹介します。線形検索では、配列[20,500,10,5,100,1,50]があることを前提としており、数50を見つける必要があります。線形検索アルゴリズムは、ターゲット値が見つかるまで、または完全な配列が見られるまで配列の各要素を1つずつチェックします。アルゴリズムのフローチャートは次のとおりです。線形検索の擬似コードは次のとおりです。各要素を確認します:ターゲット値が見つかった場合:return true return false c言語実装:#include#includeintmain(void){i

C言語でファイルを処理するためのヒントのトラブルシューティング

Apr 04, 2025 am 11:15 AM

C言語でファイルを処理するためのヒントのトラブルシューティング

Apr 04, 2025 am 11:15 AM

C言語処理ファイルのヒントのトラブルシューティングファイルをC言語で処理するとき、さまざまな問題に遭遇する可能性があります。以下は一般的な問題であり、対応するソリューション:問題1:ファイルコードを開くことができません:ファイル*fp = fpen( "myfile.txt"、 "r"); if(fp == null){//ファイルの開く}理由:ファイルパスエラーファイルは存在しません。 Charbuffer [100]; size_tread_bytes = fread(buffer、1、siz

C言語関数の概念

Apr 03, 2025 pm 10:09 PM

C言語関数の概念

Apr 03, 2025 pm 10:09 PM

C言語関数は再利用可能なコードブロックです。彼らは入力を受け取り、操作を実行し、結果を返すことができます。これにより、再利用性が改善され、複雑さが軽減されます。関数の内部メカニズムには、パラメーターの渡し、関数の実行、および戻り値が含まれます。プロセス全体には、関数インラインなどの最適化が含まれます。単一の責任、少数のパラメーター、命名仕様、エラー処理の原則に従って、優れた関数が書かれています。関数と組み合わせたポインターは、外部変数値の変更など、より強力な関数を実現できます。関数ポインターは機能をパラメーターまたはストアアドレスとして渡し、機能への動的呼び出しを実装するために使用されます。機能機能とテクニックを理解することは、効率的で保守可能で、理解しやすいCプログラムを書くための鍵です。