Nginxのリクエスト制限とアクセス制御を実装する方法

一、nginx的请求限制

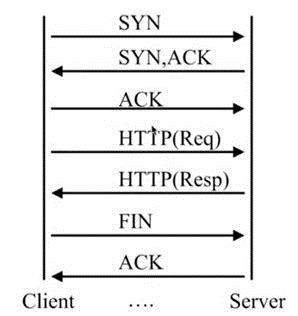

1. http协议的连接与请求

http协议版本与连接关系

| http协议版本 | 连接关系 |

|---|---|

| http1.0 | tcp不能复用 |

| http1.1 | 顺序性tcp复用 |

| http2.0 | 多路复用tcp复用 |

http请求建立在一次tcp连接的基础上。

一次tcp连接至少可以产生一次http请求,http1.1版本以后,建立一次tcp连接可以发送多次http请求。

1. 连接频率限制

语法

syntax: limit_conn_zone key zone=name:size; default: — context: http syntax: limit_conn zone number; default: — context: http, server, location

用法

在nginx配置文件中的 http 下配置

http {

# ...其它代码省略...

# 开辟一个10m的连接空间,命名为addr

limit_conn_zone $binary_remote_addr zone=addr:10m;

server {

...

location /download/ {

# 服务器每次只允许一个ip地址连接

limit_conn addr 1;

}

}

}2. 请求频率限制

语法

syntax: limit_req_zone key zone=name:size rate=rate; default: — context: http syntax: limit_req zone=name [burst=number] [nodelay]; default: — context: http, server, location

用法

在nginx配置文件中的 http 下配置

http {

# ...其它代码省略...

# 开辟一个10m的请求空间,命名为one。同一个ip发送的请求,平均每秒只处理一次

limit_req_zone $binary_remote_addr zone=one:10m rate=1r/s;

server {

...

location /search/ {

limit_req zone=one;

# 当客户端请求超过指定次数,最多宽限5次请求,并延迟处理,1秒1个请求

# limit_req zone=one burst=5;

# 当客户端请求超过指定次数,最多宽限5次请求,并立即处理。

# limit_req zone=one burst=5 nodelay;

}

}

}二、nginx的访问控制

1. 基于ip的访问控制

语法

syntax: allow address | cidr | unix: | all; default: — context: http, server, location, limit_except syntax: deny address | cidr | unix: | all; default: — context: http, server, location, limit_except

address:ip地址,例如:192.168.1.1cidr:例如:192.168.1.0/24;unix:socket方式all:所有

用法

在nginx配置文件中的 server 下配置

server {

# ...其它代码省略...

location ~ ^/index_1.html {

root /usr/share/nginx/html;

deny 151.19.57.60; # 拒绝这个ip访问

allow all; # 允许其他所有ip访问

}

location ~ ^/index_2.html {

root /usr/share/nginx/html;

allow 151.19.57.0/24; # 允许ip 151.19.57.* 访问

deny all; # 拒绝其他所有ip访问

}

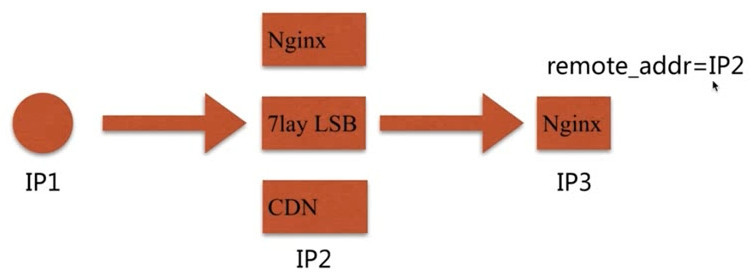

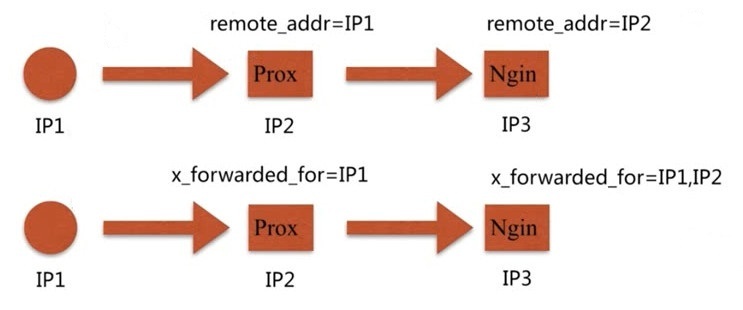

}ngx_http_access_module 的局限性

当客户端通过代理访问时,nginx的remote_addr获取的是代理的ip

http_x_forwarded_for

http_x_forwarded_for = client ip, proxy1 ip, proxy2 ip, ...

remote_addr 获取的是直接和服务端建立连接的客户端ip。http_x_forwarded_for 可以记录客户端及所有中间代理的ip

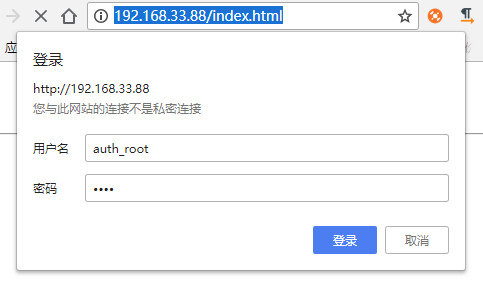

2. 基于用户的登录认证

语法

syntax: auth_basic string | off; default: auth_basic off; context: http, server, location, limit_except syntax: auth_basic_user_file file; default: — context: http, server, location, limit_except

用法

要使用 htpasswd 命令,需要先安装httpd-tools

[root~]# yum -y install httpd-tools

使用 htpasswd 命令创建账号密码文件

[root/etc/nginx]# htpasswd -c ./auth_conf auth_root new password: re-type new password: adding password for user auth_root [root/etc/nginx]# ll auth_conf -rw-r--r-- 1 root root 48 7月 9 11:38 auth_conf [root/etc/nginx]# cat auth_conf auth_root:$apr1$2v6gftlm$oo2le8glgqwi68mcqtcn90

在nginx配置文件中的 server 下配置

server {

# ...其它代码省略...

location ~ ^/index.html {

root /usr/share/nginx/html;

auth_basic "auth access! input your password!";

auth_basic_user_file /etc/nginx/auth_conf;

}

}修改后重新载入配置文件nginx -s reload

使用浏览器访问 http://192.168.33.88/index.html

输入正确的用户名和密码,即可正常访问。

ngx_http_auth_basic_module 的局限性

用户信息依赖文件方式

操作管理效率低下

以上がNginxのリクエスト制限とアクセス制御を実装する方法の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7478

7478

15

15

1377

1377

52

52

77

77

11

11

19

19

33

33

Tomcat サーバーへの外部ネットワーク アクセスを許可する方法

Apr 21, 2024 am 07:22 AM

Tomcat サーバーへの外部ネットワーク アクセスを許可する方法

Apr 21, 2024 am 07:22 AM

Tomcat サーバーが外部ネットワークにアクセスできるようにするには、以下を行う必要があります。 外部接続を許可するように Tomcat 構成ファイルを変更します。 Tomcat サーバー ポートへのアクセスを許可するファイアウォール ルールを追加します。 Tomcat サーバーのパブリック IP を指すドメイン名を指す DNS レコードを作成します。オプション: リバース プロキシを使用して、セキュリティとパフォーマンスを向上させます。オプション: セキュリティを強化するために HTTPS を設定します。

thinkphpの実行方法

Apr 09, 2024 pm 05:39 PM

thinkphpの実行方法

Apr 09, 2024 pm 05:39 PM

ThinkPHP フレームワークをローカルで実行する手順: ThinkPHP フレームワークをローカル ディレクトリにダウンロードして解凍します。 ThinkPHP ルート ディレクトリを指す仮想ホスト (オプション) を作成します。データベース接続パラメータを構成します。 Webサーバーを起動します。 ThinkPHP アプリケーションを初期化します。 ThinkPHP アプリケーションの URL にアクセスして実行します。

nginx へようこそ!それを解決するにはどうすればよいですか?

Apr 17, 2024 am 05:12 AM

nginx へようこそ!それを解決するにはどうすればよいですか?

Apr 17, 2024 am 05:12 AM

「nginx へようこそ!」エラーを解決するには、仮想ホスト構成を確認し、仮想ホストを有効にし、Nginx をリロードする必要があります。仮想ホスト構成ファイルが見つからない場合は、デフォルト ページを作成して Nginx をリロードすると、エラー メッセージが表示されます。が消え、ウェブサイトは通常のショーになります。

HTMLファイルからURLを生成する方法

Apr 21, 2024 pm 12:57 PM

HTMLファイルからURLを生成する方法

Apr 21, 2024 pm 12:57 PM

HTML ファイルを URL に変換するには Web サーバーが必要です。これには次の手順が含まれます。 Web サーバーを取得します。 Webサーバーをセットアップします。 HTMLファイルをアップロードします。ドメイン名を作成します。リクエストをルーティングします。

Nodejsプロジェクトをサーバーにデプロイする方法

Apr 21, 2024 am 04:40 AM

Nodejsプロジェクトをサーバーにデプロイする方法

Apr 21, 2024 am 04:40 AM

Node.js プロジェクトのサーバー デプロイメント手順: デプロイメント環境を準備します。サーバー アクセスの取得、Node.js のインストール、Git リポジトリのセットアップ。アプリケーションをビルドする: npm run build を使用して、デプロイ可能なコードと依存関係を生成します。コードをサーバーにアップロードします: Git またはファイル転送プロトコル経由。依存関係をインストールする: サーバーに SSH で接続し、npm install を使用してアプリケーションの依存関係をインストールします。アプリケーションを開始します。node Index.js などのコマンドを使用してアプリケーションを開始するか、pm2 などのプロセス マネージャーを使用します。リバース プロキシの構成 (オプション): Nginx や Apache などのリバース プロキシを使用して、トラフィックをアプリケーションにルーティングします。

外部からnodejsにアクセスできますか?

Apr 21, 2024 am 04:43 AM

外部からnodejsにアクセスできますか?

Apr 21, 2024 am 04:43 AM

はい、Node.js には外部からアクセスできます。次の方法を使用できます。 Cloud Functions を使用して関数をデプロイし、一般にアクセスできるようにします。 Express フレームワークを使用してルートを作成し、エンドポイントを定義します。 Nginx を使用して、Node.js アプリケーションへのリバース プロキシ リクエストを実行します。 Docker コンテナを使用して Node.js アプリケーションを実行し、ポート マッピングを通じて公開します。

PHP を使用して Web サイトを展開および維持する方法

May 03, 2024 am 08:54 AM

PHP を使用して Web サイトを展開および維持する方法

May 03, 2024 am 08:54 AM

PHP Web サイトを正常に展開して維持するには、次の手順を実行する必要があります。 Web サーバー (Apache や Nginx など) を選択する PHP をインストールする データベースを作成して PHP に接続する コードをサーバーにアップロードする ドメイン名と DNS を設定する Web サイトのメンテナンスを監視する手順には、PHP および Web サーバーの更新、Web サイトのバックアップ、エラー ログの監視、コンテンツの更新が含まれます。

Fail2Ban を使用してサーバーをブルート フォース攻撃から保護する方法

Apr 27, 2024 am 08:34 AM

Fail2Ban を使用してサーバーをブルート フォース攻撃から保護する方法

Apr 27, 2024 am 08:34 AM

Linux 管理者にとっての重要なタスクは、サーバーを違法な攻撃やアクセスから保護することです。デフォルトでは、Linux システムには、iptables、Uncomplicated Firewall (UFW)、ConfigServerSecurityFirewall (CSF) などの適切に構成されたファイアウォールが付属しており、さまざまな攻撃を防ぐことができます。インターネットに接続されているマシンはすべて、悪意のある攻撃のターゲットになる可能性があります。サーバーへの不正アクセスを軽減するために使用できる Fail2Ban と呼ばれるツールがあります。 Fail2Ban とは何ですか? Fail2Ban[1] は、ブルート フォース攻撃からサーバーを保護する侵入防止ソフトウェアです。 Python プログラミング言語で書かれています