1. MAC 定義

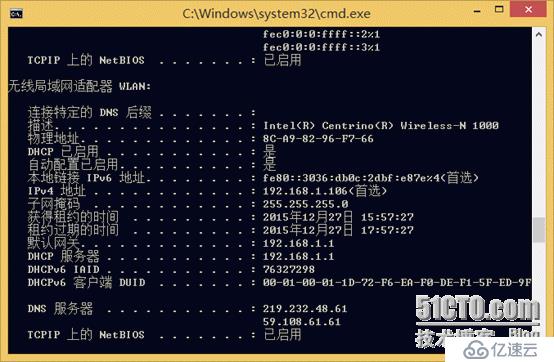

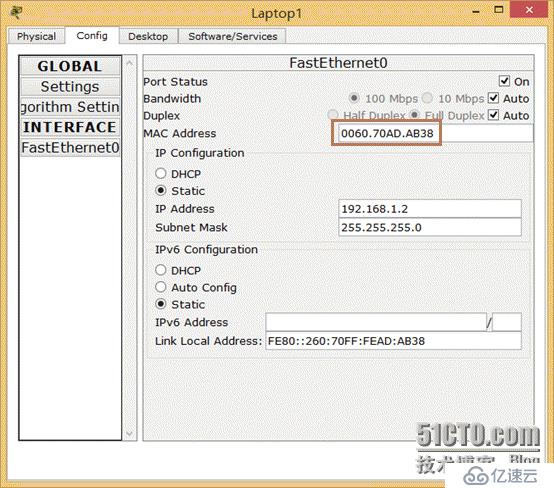

MAC はハードウェア アドレスと呼ばれ、ネットワーク内のデバイスの一意の識別子であり、合計 48 ビットです。たとえば、私の無線 MAC アドレスは 8C-A9-82-96-F7-66

で、システム上の表示形式は 16 進数からなる 6 つの数字の組み合わせです。たとえば、8C の最初の桁は 8__c で、2 進数の桁数は 4X2=8 桁、8X6=48 桁になります。 拡張内容:このアドレスはグローバルに一意です。重複する MAC アドレスはありません。スイッチング ネットワーク内に重複した MAC アドレスが出現すると、ループが発生しているはずです。ループ現象時間接続がブロックされるか、まったく接続されなくなる可能性があります。

2. LAN 内での PC 通信 (IP および MAC)

世の中には、コンピューター、コンピューター LOL、CF、ははあります。 ITの世界はゲームというものができるようになっています。 PC 間の通信方法は、主にハードウェアの存在と MAC アドレスと IP アドレスの使用に依存します。

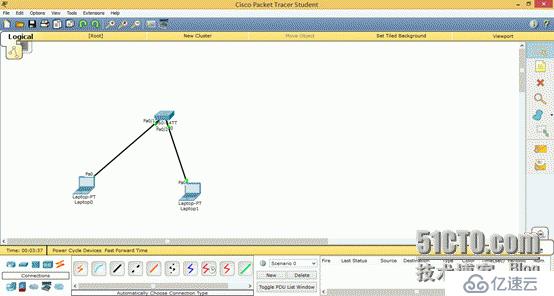

例: スイッチと 2 台の PC があります。2 台の PC を通信させるにはどうすればよいですか?非常に簡単で、PC には同じネットワークセグメントの 2 つのアドレスが割り当てられています

lap0: 192.168.1.1/24 lag1: 192.168.1.2/24

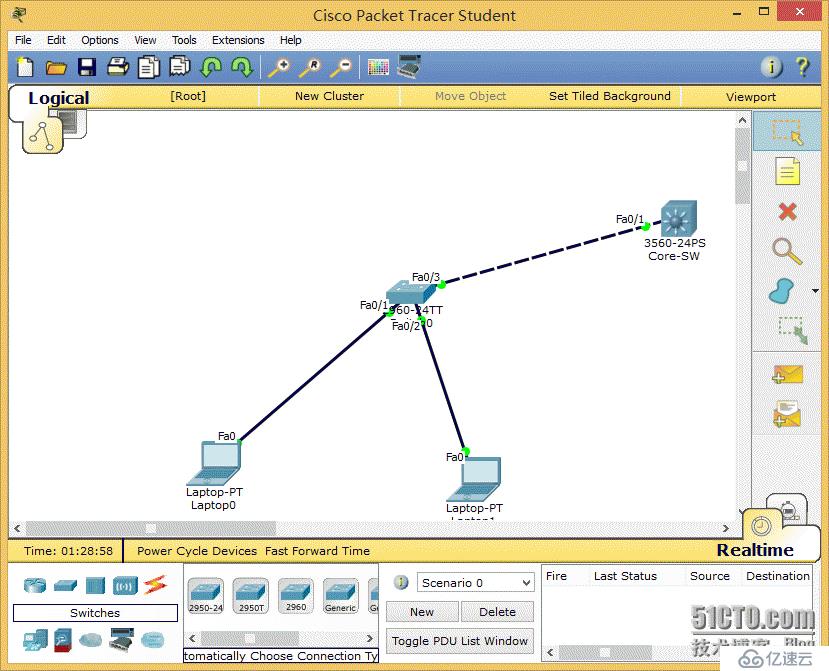

1> トポロジー2 台の別個の PC 同じスイッチ VLAN1

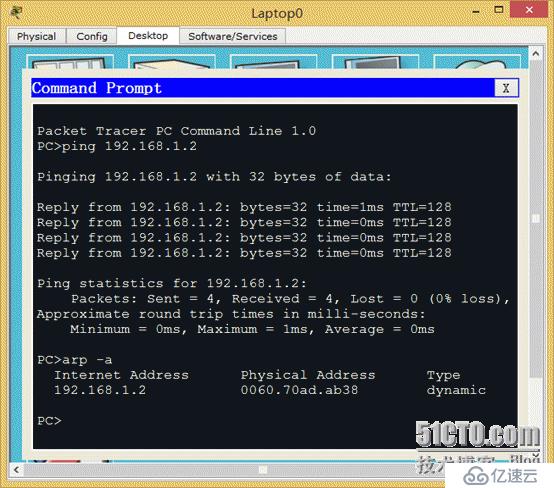

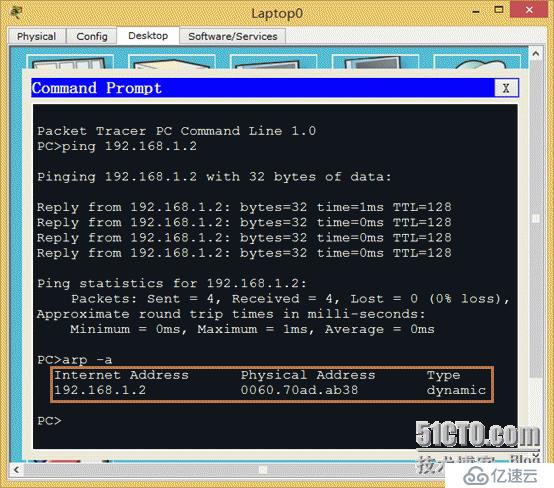

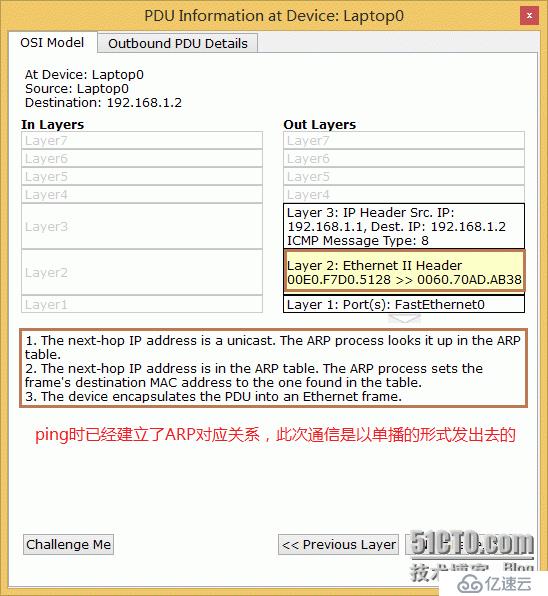

2>lap0 と Lap1 が相互に ping を実行します

##3>なぜlap0はlap1と通信できるのでしょうか?

(1) 2 つのラップは同じネットワーク セグメント内にあります。 (2) 同じ VLAN 内にあります。 (3) PC 側は、ARP プロトコルを通じて IP と MAC の間の関係を解決します。ラップ 1 192.168.1.2 の MAC および IP マッピング関係は、arp -a を介してラップ 0 でクエリされているため、相互に通信できます。そうすれば、逆に、lap1 は、lap0 の MAC アドレスと IP アドレスを確実に学習できるようになります。

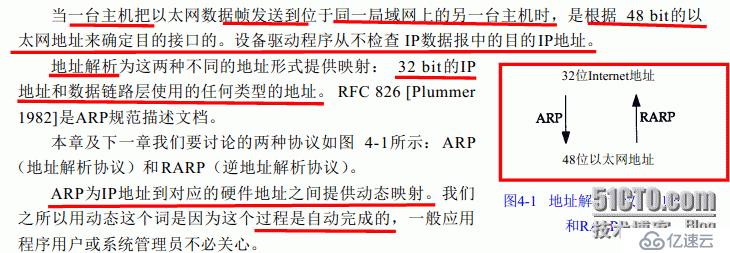

#3. ARP プロトコルの概要

上記は非常に活発です。 ARP という一般的だが非常に重要なプロトコルを紹介します。 ARP の完全な英語名は次のとおりです: アドレス解決プロトコル ARP は IP と MAC 間の動的マッピングを提供し、プロセスは自動的に完了します。 PC が通信要求を送信する場合、プロトコルに従って、その宛先アドレスは 48 ビットの MAC アドレスである必要があります。 MAC は IP と直接通信できません。次に、対応する変換作業を行うために ARP プロトコルが必要になります。以下は参考のために TCP/IP ボリューム 1 から抜粋したものです

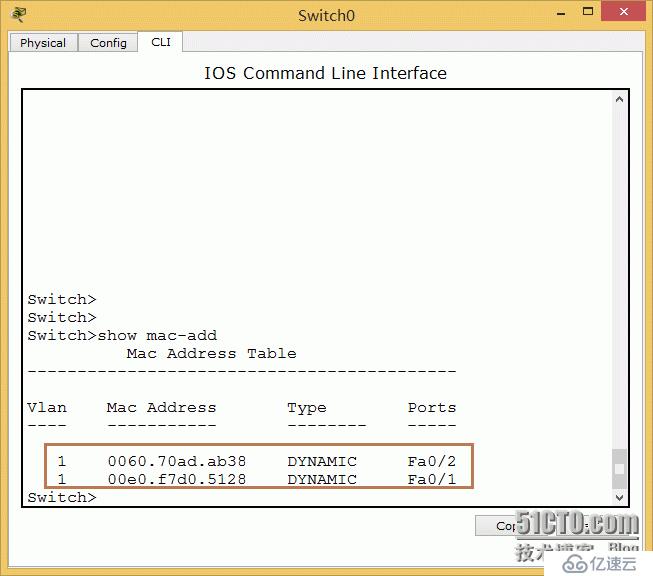

4. スイッチ MAC 対応

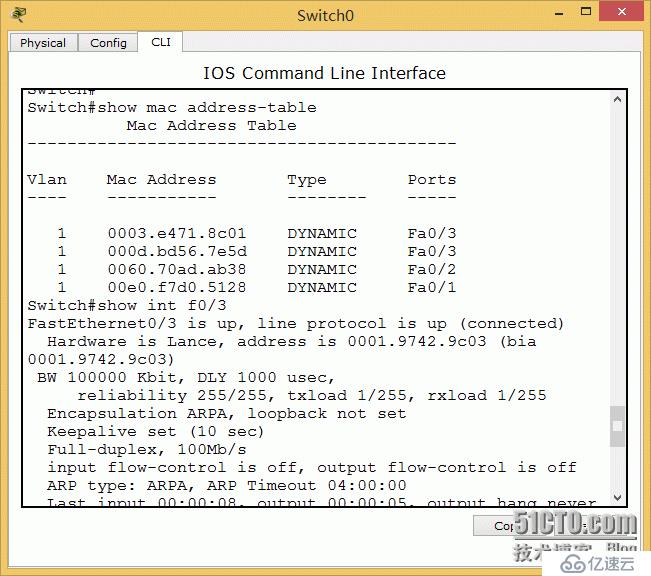

PC 間の通信はレイヤー 2 スイッチを経由する必要があります. ARP プロトコルの使用を除いて実装されます。さらに、各スイッチ ポート自体にも MAC アドレスがあります。 LAP0 が LAP1 に ping を送信すると、LAP0 の要求フレームがスイッチに到達した後、スイッチはそれを記録し、MAC アドレスを記録してから、要求を LAP1 に転送します。このような往復要求により、MAC 対応テーブル関係が確立されます。レイヤ 2 スイッチは MAC とポートの対応関係のみを記録します。通常、レイヤ 2 スイッチは高速スイッチングのみを実行します。もちろん、特別なニーズがあれば、MAC に基づいた一連の制限およびバインド操作も実行できます。 MAC とポートの対応関係:

5. ゲートウェイ配下の MAC と ARP 情報

1> ; アクセス スイッチはコアに接続され、ゲートウェイ |192.168.1.254/24 に追加されます。

2> まず分析してみましょう:

1. まず、スイッチが相互接続され、ポートが互いのポート アドレスを学習します

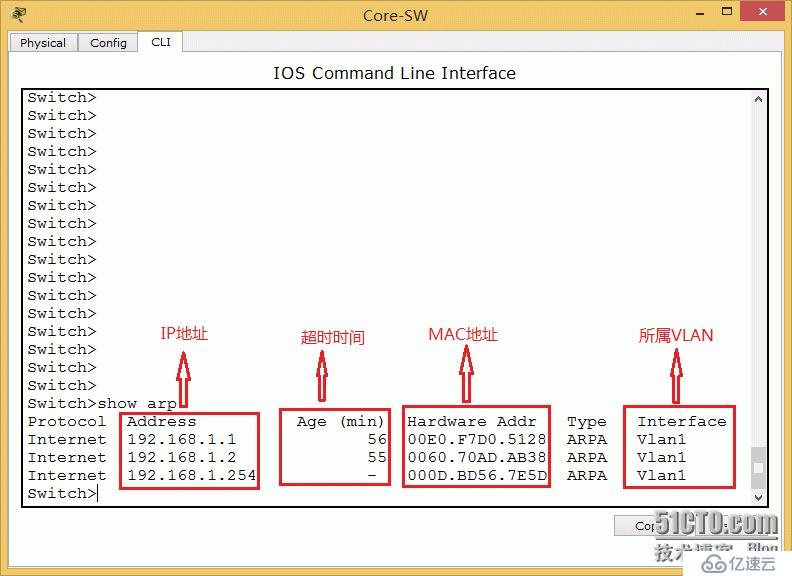

2.lap0 と lap1 の ping 要求パケットがゲートウェイに到着し、コア スイッチが MAC アドレス テーブル (動的)

3 を確立します。同時に、ゲートウェイが 2 つのゲートウェイの間にあるため、ARP エントリが確立されます。異なるネットワーク セグメント 通信インターフェイス

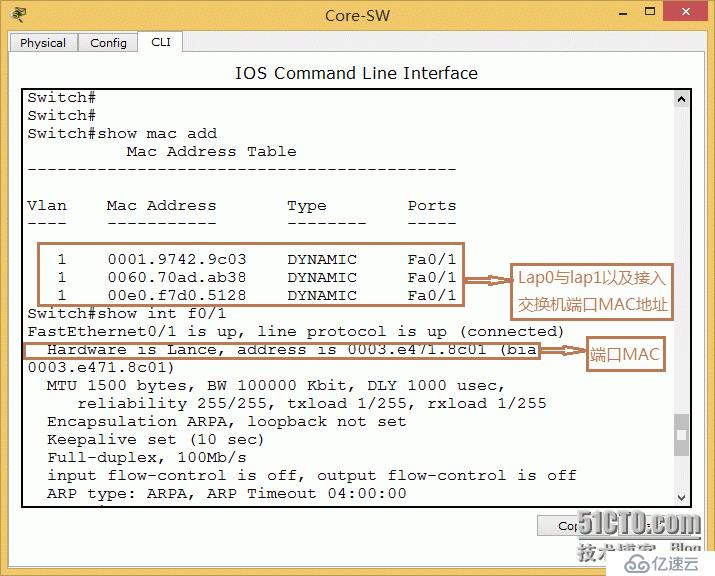

4. コアおよびコア スイッチの MAC アドレス テーブルを確認します。

コア学習では、lap0 と lap1 の MAC アドレス、およびアクセス スイッチの相互接続ポートの MAC アドレスが学習されます。アクセススイッチMACアドレステーブル:MACは2台のPCのMACを学習すると同時に、コアスイッチのオンボードMACアドレスと相互接続ポートアドレステーブルも学習します。以下に示すように:

コア スイッチ show mad add

6. ARP スプーフィング問題の実際の処理

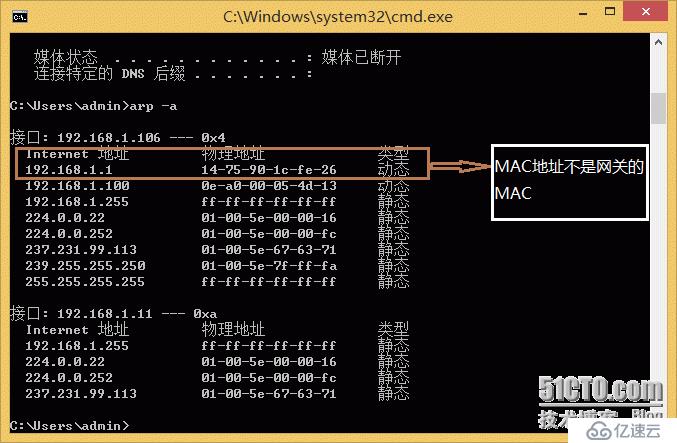

イーサネットが DHCP を使用して IP アドレスを自動的に取得する場合は、dhcp を有効にします。スヌーピング セキュリティの監視に関しては、それほど多くの問題はありません。静的IPを使用すると、ARP ***やARPスプーフィングなどの厄介な問題が発生しやすくなります。仕組みを理解すると、この種の問題の解決が特に簡単になります。 私が遭遇した状況は比較的単純で、特定のネットワーク セグメントにあるサーバーにアクセスできない場合があります。通信後、ネットワーク構造の問題の可能性は排除され、サービスの単一ネットワーク カードがネットワーク カードにバインドされておらず、コアがデュアル アップリンク冗長性にアクセスするために HSRP を実装していることが確認されました。まず、ループを解消し、コア スパニング ツリーのステータスが正常であること、スイッチの CPU 使用率が正常であること、サーバが配置されているアクセス スイッチの相互接続ポートにブロードキャスト パケットがないこと、および突然の大規模なトラフィックがないことを確認します。パケットが削除され、ループが解消されます。次に、サーバーの下の ARP テーブル エントリを確認し、サーバー ゲートウェイの ARP エントリが異常であり、MAC アドレスがゲートウェイの MAC ではないことを確認します。

# の下でアクセス スイッチを見つけます。 2> アクセス スイッチを検索し、引き続き特定のポートを検索します。 show mac-add | in mac

3> マシンを検索し、ネットワークから切断し、ウイルス対策またはシステムの半分を復元して、360 度を有効にします。同様のインシデントを回避するための ARP ファイアウォール。

しかし、最も重要なことはウイルス対策です。

4>Silly HUB などの古い 3COM スイッチが見つかった場合は、手動で削除する必要があります。

ここまで述べてきましたが、実際には、ARP スプーフィングの解決策は、汚染されたマシンを特定することです。

以上がARP プロトコルについて詳しく知る方法の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。