XiaoBa ランサムウェアの亜種を分析する方法

概要

XiaoBa ランサムウェアは、新しいタイプのコンピュータ ウイルスです。高度に国内で製造されたランサムウェア ウイルスです。主に電子メール、プログラムのトロイの木馬、Web ページのハング ホースを通じて拡散します。このウイルスは、さまざまな暗号化アルゴリズムを使用してファイルを暗号化するため、感染者によるファイルの復号化は困難であり、復号化された秘密キーを入手することによってのみウイルスを解読できます。 200 秒以内に身代金が支払われない場合、暗号化されたファイルはすべて破棄されます。

上記の説明は百度百科事典からの引用ですが、私が分析したXiaoBa亜種には上記のような動作特性はありませんが、強力な隠蔽性と感染性があり、ファイルの暗号化、ファイルの削除、マイニングが備わっています。主な機能は3つ。

サンプル分析

このサンプルは Weibu Cloud Sandbox によって分析され (関連リンクについては「参考リンク」を参照)、悪意のあるサンプルであることが確認されました

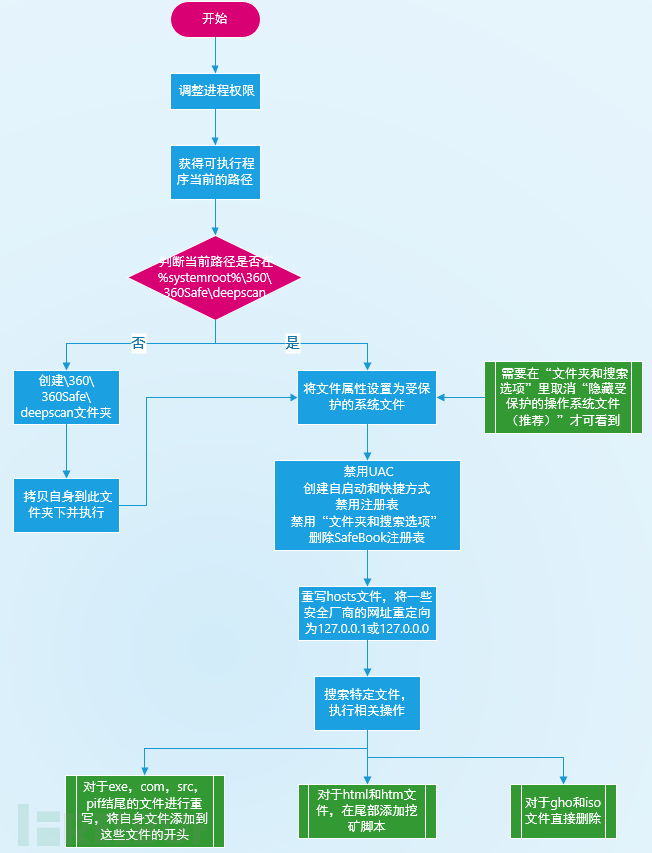

動作図

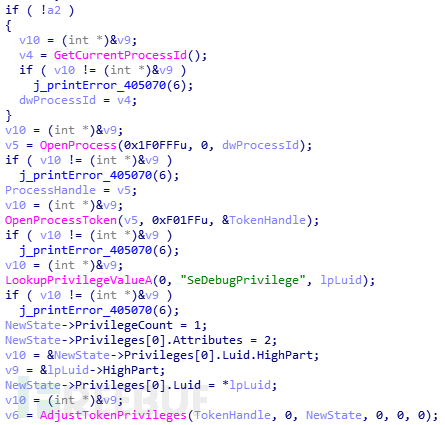

権限の調整

サンプルを実行した後、まずプロセスの権限を調整して、十分な権限があることを確認します。以降の操作 操作

このパス 判定: サンプルは現在の実行パスが%systemroot%\ 360 \ 360safe \ deepscan directory. ディレクトリであるかどうかを判断して実行します。このパスにいる場合は、まずシステム設定の変更に関連するいくつかの操作を実行します。

ファイル属性の変更

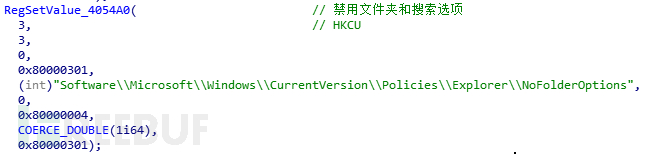

ファイル属性を保護されたシステム ファイルに設定するには、「」を入力する必要があります。フォルダーを開き、検索オプションの「保護されたオペレーティング システム ファイルを非表示にする (推奨)」オプションのチェックを外して、

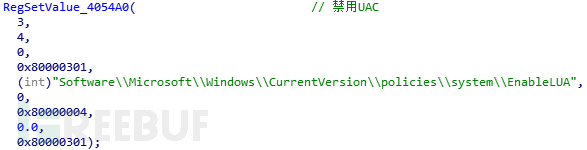

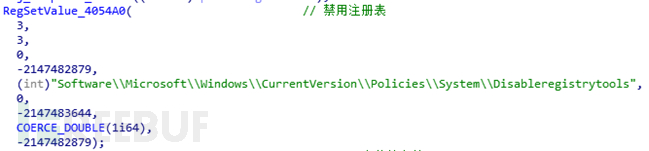

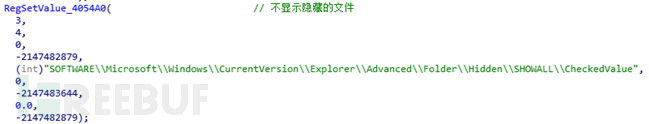

UAC を無効にする

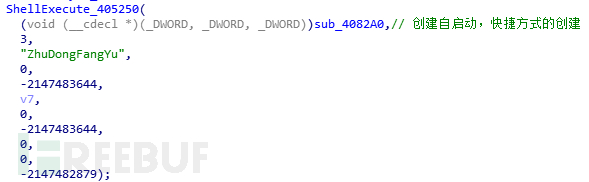

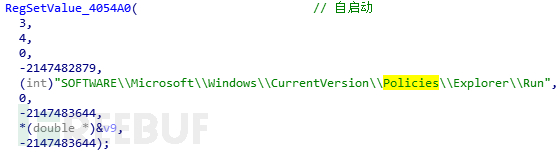

自動起動を設定することを確認します。ショートカットの作成

#隠しファイルを表示しない

#隠しファイルを表示しない

ディスクをトラバースし、ディスクのルート ディレクトリに autorun.inf ファイルを作成し、次のデータを書き込み、U ディスクへの感染を試みます。そして必然的にこのファイルは非表示に設定されます。セキュリティ メーカーの Web サイト

ディスクをトラバースし、ディスクのルート ディレクトリに autorun.inf ファイルを作成し、次のデータを書き込み、U ディスクへの感染を試みます。そして必然的にこのファイルは非表示に設定されます。セキュリティ メーカーの Web サイト

メイン トピック

最後にスレッドを作成します。スレッド関数では、XiaoBa はすべてのファイルを走査し、.exe、.com、.scr、.pif、 .html、.htm、.gho、.iso ファイルは、拡張子ごとに異なる操作を実行します。.exe、.com、.scr、.pif

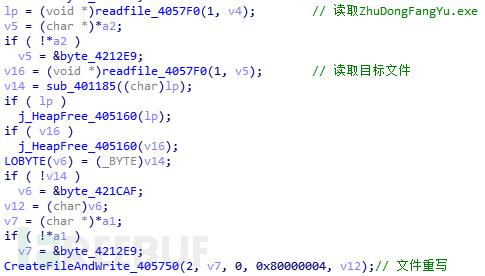

は、これらのファイルを書き換えて、独自のファイルをこれらの先頭に書き込みます。後でこれらのファイルを実行すると、ZhuDongFangYu.exe

.html、.htm が実行されます。マイニング スクリプトを追加します# これらのファイルの最後にある ##.gho、.iso

興味深い点は、このサンプルのアイコンは 360 Antivirus のアイコンです 作成 フォルダ名も 360 で書き換えられた実行プログラムのアイコンは 360 のアイコンに置き換えられます...

以上がXiaoBa ランサムウェアの亜種を分析する方法の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

Video Face Swap

完全無料の AI 顔交換ツールを使用して、あらゆるビデオの顔を簡単に交換できます。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7755

7755

15

15

1643

1643

14

14

1399

1399

52

52

1293

1293

25

25

1234

1234

29

29